上次把sign加密其中的一个参数找到了时间戳,这次继续找其他参数。就找这个cOI。

某查查app sign研究研究初步探索

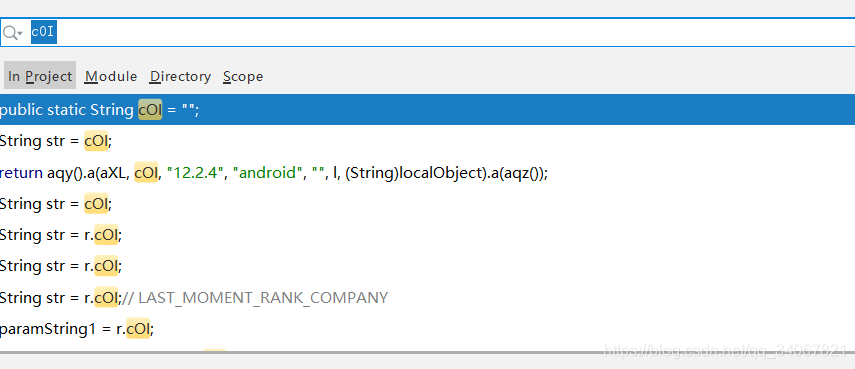

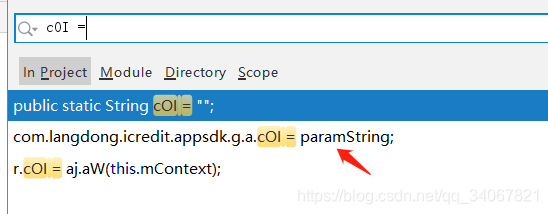

继续同样的套路ctrl+shif+f搜索cOI

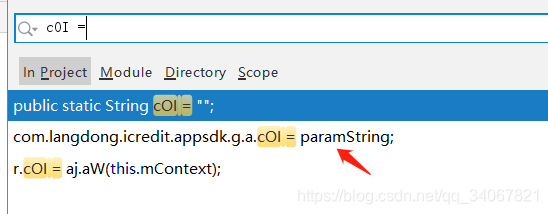

我靠-------这也太多了吧,筛选一下 搜索cOI =

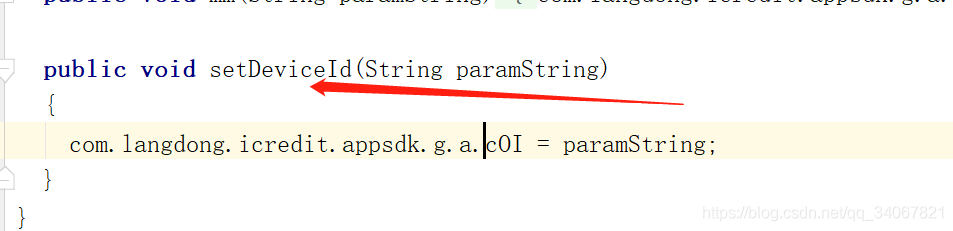

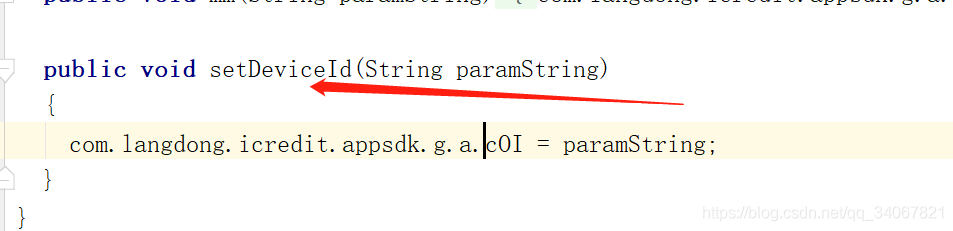

点击第二个,我们继续看,这个是设置设备id,好像在哪见过,不管了,这个我们可以伪造一个,只要sign和设备ID相同就行。

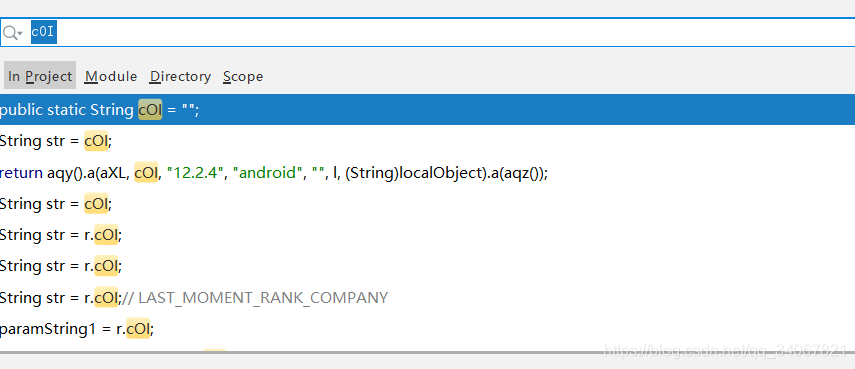

这次我们又找到设备id,现在就只差aXM这个了。

以上技术仅做学习交流,请勿商用

上次把sign加密其中的一个参数找到了时间戳,这次继续找其他参数。就找这个cOI。

某查查app sign研究研究初步探索

继续同样的套路ctrl+shif+f搜索cOI

我靠-------这也太多了吧,筛选一下 搜索cOI =

点击第二个,我们继续看,这个是设置设备id,好像在哪见过,不管了,这个我们可以伪造一个,只要sign和设备ID相同就行。

这次我们又找到设备id,现在就只差aXM这个了。

以上技术仅做学习交流,请勿商用