ASP.NET Core 2.1中基于角色的授权

授权是来描述用户能够做什么的过程。例如,只允许管理员用户可以在电脑上进行软件的安装以及卸载。而非管理员用户只能使用软件而不能进行软件的安装以及卸载。它是独立的而又与验证配合使用,需要身份验证机制。对于应用程序来说,首先需要进行身份验证,然后进行进行授权。

作者:依乐祝

原文链接:https://www.cnblogs.com/yilezhu/p/9508267.html

Identity是一个会员资格系统,它允许我们将登录功能添加到我们的应用程序中,身份可能属于一个或多个角色。例如,“User1”属于“Admin”角色,“User2”属于“HR”的角色。

我们可以在我们的MVC或者Web API应用程序中的控制器上使用AuthorizeFilter特性来控制用户的访问。基于角色的授权可以检查登陆的用户是否有访问页面的权限。这里开发人员可以在他们的代码中加入角色。

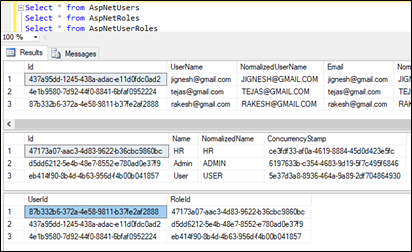

下面我们使用一个例子来进行说明,我们将创建三个角色,对应的我们将建立三个用户。代码如下:

public void Configure(IApplicationBuilder app, IHostingEnvironment env, IServiceProvider serviceProvider)

{

....

....

app.UseMvc(routes =>

{

routes.MapRoute(

name: "default",

template: "{controller=Home}/{action=Index}/{id?}");

});

CreateRoles(serviceProvider).Wait();

}

private async Task CreateRoles(IServiceProvider serviceProvider)

{

//initializing custom roles

var RoleManager = serviceProvider.GetRequiredService<RoleManager<IdentityRole>>();

var UserManager = serviceProvider.GetRequiredService<UserManager<IdentityUser>>();

string[] roleNames = { "Admin", "User", "HR" };

IdentityResult roleResult;

foreach (var roleName in roleNames)

{

var roleExist = await RoleManager.RoleExistsAsync(roleName);

if (!roleExist)

{

//create the roles and seed them to the database: Question 1

roleResult = await RoleManager.CreateAsync(new IdentityRole(roleName));

}

}

IdentityUser user = await UserManager.FindByEmailAsync("jignesh@gmail.com");

if (user == null)

{

user = new IdentityUser()

{

UserName = "jignesh@gmail.com",

Email = "jignesh@gmail.com",

};

await UserManager.CreateAsync(user, "Test@123");

}

await UserManager.AddToRoleAsync(user, "Admin");

IdentityUser user1 = await UserManager.FindByEmailAsync("tejas@gmail.com");

if (user1 == null)

{

user1 = new IdentityUser()

{

UserName = "tejas@gmail.com",

Email = "tejas@gmail.com",

};

await UserManager.CreateAsync(user1, "Test@123");

}

await UserManager.AddToRoleAsync(user1, "User");

IdentityUser user2 = await UserManager.FindByEmailAsync("rakesh@gmail.com");

if (user2 == null)

{

user2 = new IdentityUser()

{

UserName = "rakesh@gmail.com",

Email = "rakesh@gmail.com",

};

await UserManager.CreateAsync(user2, "Test@123");

}

await UserManager.AddToRoleAsync(user2, "HR");

}

我们可以使用Authorize属性的Roles属性指定有权访问所请求资源的角色。例如,以下代码允许分配了“Admin”角色用户进行访问的操作方法。

[Authorize(Roles = "Admin")]

public IActionResult OnlyAdminAccess()

{

ViewData["role"] = "Admin";

return View("MyPage");

}

我们可以使用英文的逗号分割的角色列表来允许多个角色访问的方法。例如,在以下代码段中,操作方法只能由“Admin”或“User”角色的用户访问。

[Authorize(Roles = "Admin,User")]

public IActionResult MultipleAccess()

{

ViewData["role"] = "Admin";

return View("MyPage");

}

我们也可以使用如下的代码来进行多角色的访问控制

[Authorize(Roles = "Admin")]

[Authorize(Roles = "User")]

public IActionResult MultipleAccess()

{

ViewData["role"] = "Admin";

return View("MyPage");

}

基于策略的角色检查

我们还可以创建基于策略的访问控制。我们可以使用授权服务进行策略的添加以及注册。在下面的代码中,我们创建了一个只允许具有“Admin”角色的用户才能进行访问的策略。

public void ConfigureServices(IServiceCollection services)

{

....

....

services.AddAuthorization(options =>

{

options.AddPolicy("OnlyAdminAccess", policy => policy.RequireRole("Admin"));

});

}

我们可以使用Authorize 特性的“Policy ”属性进行策略的应用

[Authorize(Policy = "OnlyAdminAccess")]

public IActionResult PolicyExample()

{

ViewData["role"] = "Admin";

return View("MyPage");

}

使用这种策略方法我们也可以在Razor页面中应用基于角色的授权。例如,如果我们有一个"Test1.cshtml"的Razor页面,而且这个页面只允许具有"Admin"角色的用户访问,我们就可以使用下面的代码进行Razor页面的授权访问控制。

public void ConfigureServices(IServiceCollection services)

{

...

...

services.AddMvc().AddRazorPagesOptions(options =>

{

options.Conventions.AuthorizePage("/test1", "OnlyAdminAccess");

}).SetCompatibilityVersion(CompatibilityVersion.Version_2_1);

services.AddAuthorization(options =>

{

options.AddPolicy("OnlyAdminAccess", policy => policy.RequireRole("Admin"));

});

}

总结

本文是对https://www.c-sharpcorner.com/article/role-base-authorization-in-asp-net-core-2-1/ 这篇文章的翻译,讲述了ASP.NET Core 2.1中基于角色的授权,内容都很简单,浅显易懂!