Esp32----搭建开发环境

任务:VMware上新建虚拟机、搭建ESP32开发环境,并实现一个hello world例程。

一、VMware上新建虚拟机

此步骤比较容易,用几张我在新建过程的截图

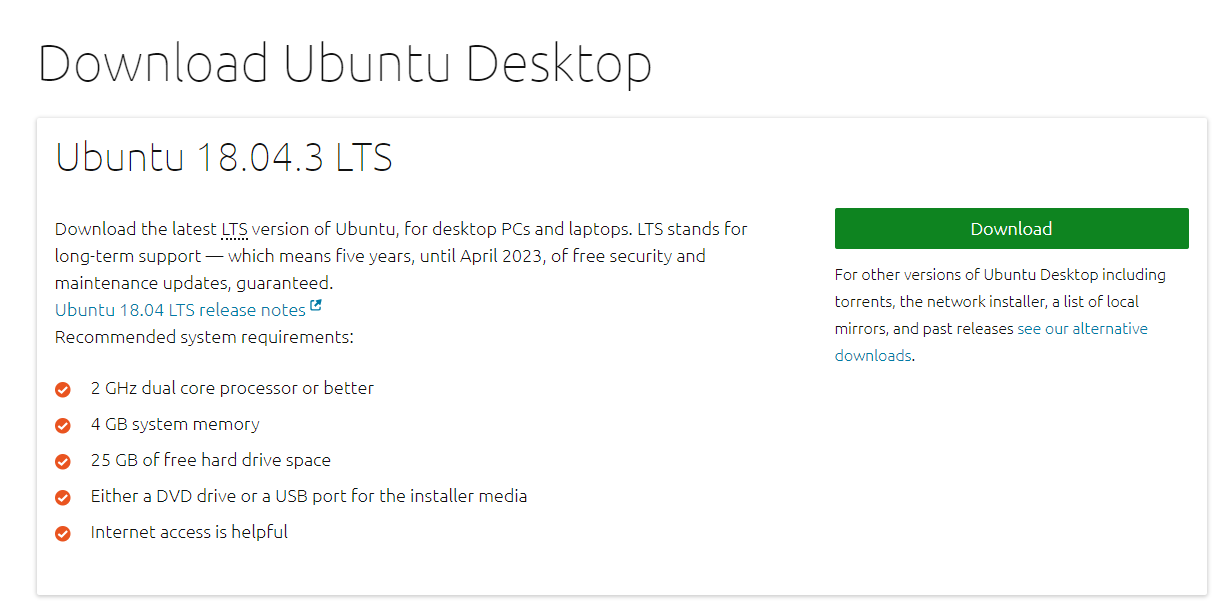

此步的ISO文件可从官网下载(官网 https://ubuntu.com/download/desktop )我的是16.04版本

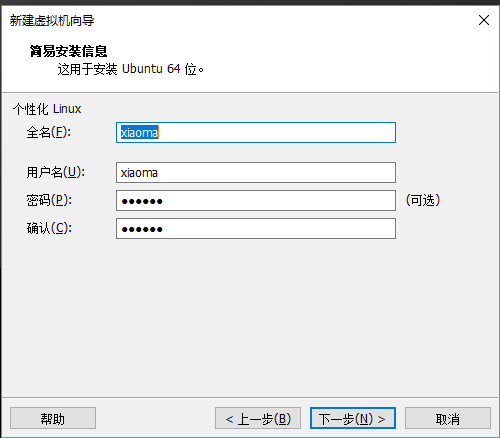

接着下一步:输入用户名和登录密码

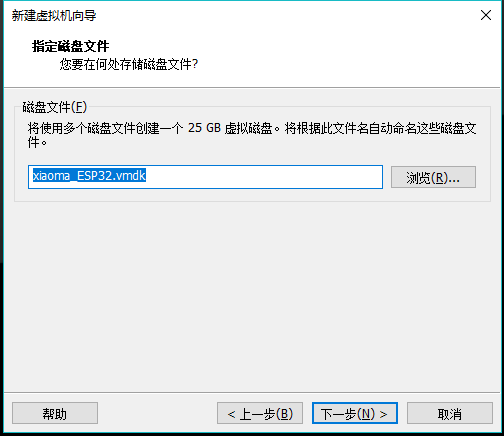

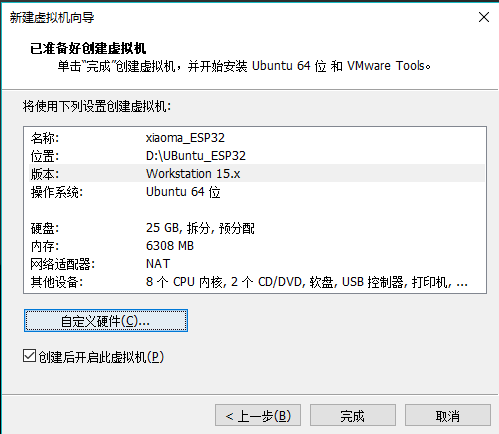

下一步:输入虚拟机名称和文件所在位置

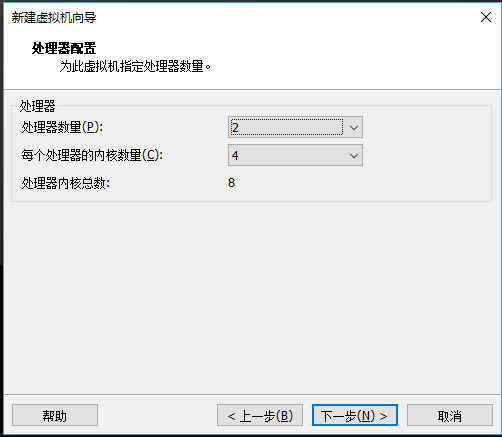

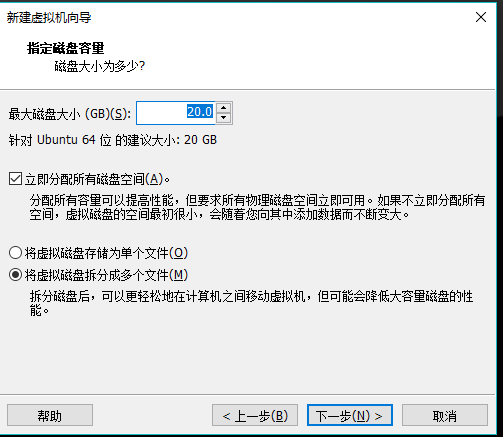

下一步:可以根据自己的电脑配置

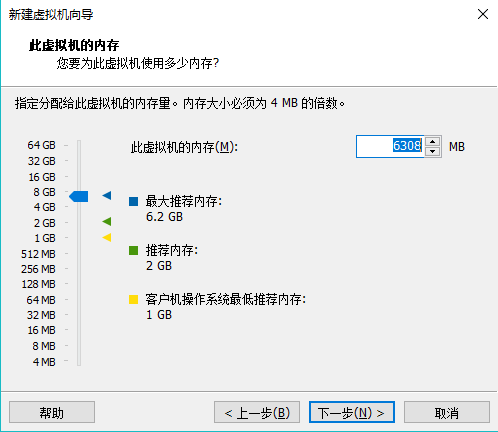

下一步:内存大小的设置,可以设置最大推荐内存

接下来使用默认的----“下一步”

、

走到这里,点击完成即完成了第一个小任务:新建虚拟机!!!!!!!!!!!

————————————————喝口水、下一个任务——————————————————

二、在Ubuntu上搭建ESP32开发环境

第一步:设置工具链

安装前提:编译 ESP-IDF 需要以下软件包:(输入命令即可)

sudo apt-get install git wget libncurses-dev flex bison gperf python python-click python-pip python-setuptools python-serial python-cryptography python-future python-pyparsing python-pyelftools cmake ninja-build ccache

工具链的设置

Linux 版的 ESP32 工具链可以从 Espressif 的网站下载:

下载完成后,将它解压到 ~/esp 目录:

- for 64-bit Linux:

· mkdir -p ~/esp

· cd ~/esp

· tar -xzf ~/Downloads/xtensa-esp32-elf-gcc8_2_0-esp32-2019r1-linux-amd64.tar.gz

- for 32-bit Linux:

· mkdir -p ~/esp

· cd ~/esp

tar -xzf ~/Downloads/xtensa-esp32-elf-gcc8_2_0-esp32-2019r1-linux-i686.tar.gz

工具链将会被解压到 ~/esp/xtensa-esp32-elf/ 目录。

要使用工具链,你还需要在 ~/.profile 文件中更新环境变量 PATH。

要使 xtensa-esp32-elf 在所有的终端会话中都有效,需要将下面这一行代码添加到你的 ~/.profile 文件中:

sudo vim /etc/profile

-----按'i'键进入编辑,复制下面语句到profile文件

export PATH="$HOME/esp/xtensa-esp32-elf/bin:$PATH"

----编辑完成后,按ESC键退出后,在输入 :wq 保存

重启虚拟机以使 .profile 更改生效。运行以下命令来检查 PATH 设置是否正确:输入printenv PATH

检查字符串的开头是否包含类似的工具链路径:

$ printenv PATH

/home/user-name/esp/xtensa-esp32-elf/bin:/home/user-name/bin:/home/user-name/.local/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin:/usr/games:/usr/local/games:/snap/bin

除了 ``/home/user-name``,应该有具体的安装的主路径。

第二步:获取ESP-IDF

打开终端,后运行以下命令:

cd ~/esp

git clone --recursive https://github.com/espressif/esp-idf.git

ESP-IDF 将下载至 ~/esp/esp-idf。

获取ESP-IDF需要点时间~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

完成后要设置 IDF_PATH ,请将以下两行代码添加至你的 ~/.profile 文件中:操作跟上面设置工具链相似

export IDF_PATH=~/esp/esp-idf

export PATH="$IDF_PATH/tools:$PATH"

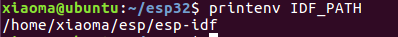

重启虚拟机以使 .profile 更改生效。运行以下命令来检查 PATH 设置是否正确:

printenv IDF_PATH

此处应打印出此前在 ~/.profile 文件中输入(或手动设置)的路径。

第四步:安装Python软件包

请注意查询您所使用的 Python 解释器的版本(运行命令 python --version)

并根据查询结果将上方命令中的 python 替换为 python2, python2.7,例如:

python2.7 -m pip install --user -r requirements.txt

或直接执行

/usr/bin/python -m pip install --user -r /home/xiaoma/esp/esp-adf/esp-idf/requirements.txt

走到这里,点击完成即完成了第二个小任务:搭建ESP32开发环境!!!!!!!!!!!

————————————————喝口水、下一个任务——————————————————

三、实现Hello world例程

第一步:复制工程

cd esp

cp -r $IDF_PATH/examples/get-started/hello_world .

复制完打开hello_world 里面的Makefile 并给定IDF_PATH的路径(用户名要记得修改)

第二步:在hello_world文件目录下 输入:

make menuconfig

选择第一项,并修改路径(跟上面一样:用户名记得修改!!!!)其他选项就按默认就行了~~~~~~~~~

接着 Save ---后Exit

第三步:编译

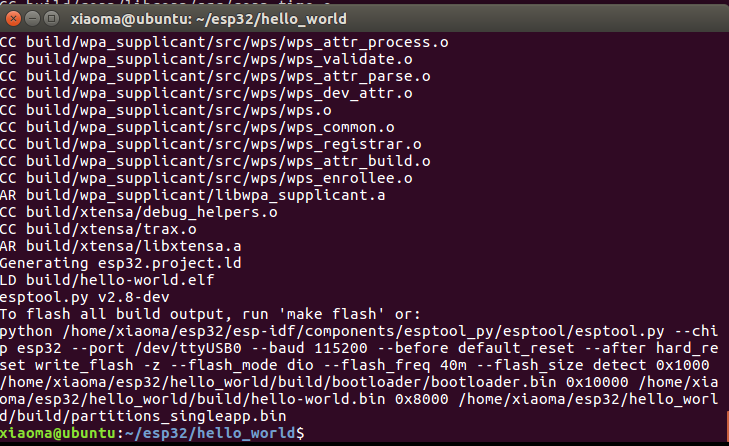

输入 make

这样子就是编译成功

第三步:程序烧进ESP32

接上设备,并将设备选择连接到虚拟机上

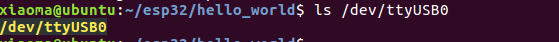

输入ls /dev/ttyUSB0

显示这个的话即连接成功

接着:输入 make flash

报错:Permission denied(权限不足)

所以 输入 sudo make flash(同时按下开发板的RESET键 进入烧写模式)

这样子就是烧写成功

接着我们可以通过命令查看串口

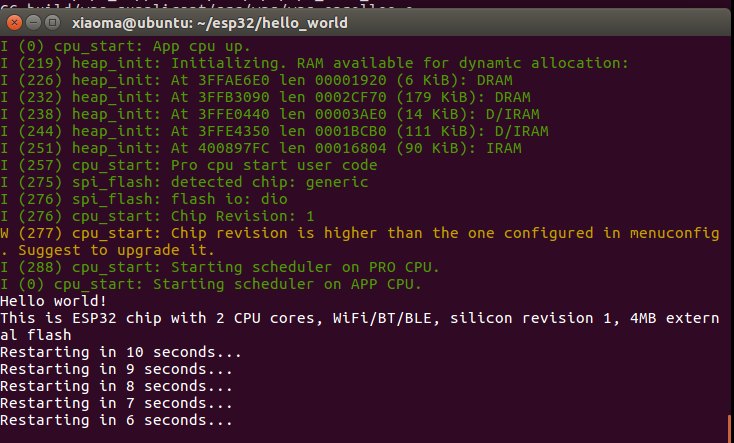

输入命令:sudo make monitor

(要记得加入sudo 不然还是会报 权限不足)

这样显示就是对了,如果要重新烧写程序,要退出串口调试状态:按 CTRL + ] (中括号) 即可退出

————————————————————任务结束————————————————————————

总结:以上是个人在学习时参考别人的博客并自己搭建过,以上内容仅供参考,希望能帮助你

另外:B站也有个视频教人搭建 网站:https://b23.tv/av50642389

同时官网也有教程:https://docs.espressif.com/projects/esp-idf/en/latest/get-started/index.html#step-1-install-prerequisites

官网教程挺好的,要多查看官网的资料。

2019-09-15