一、环境搭建

1、官网下载连接:https://www.vulnhub.com/entry/me-and-my-girlfriend-1,409/

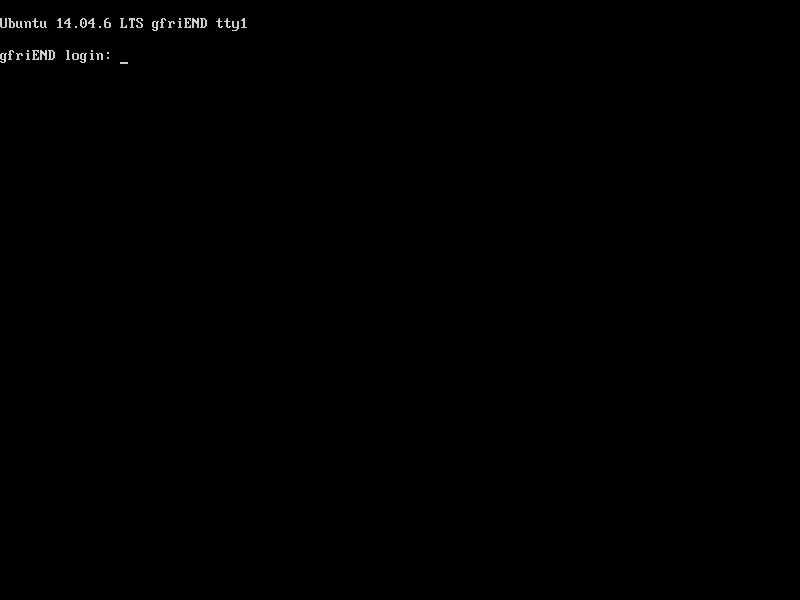

2、下载之后,使用Oracle VM VirtualBox导入靶场环境

3、为了正常练习,将靶场的网卡模式设置为桥接模式,启动即可

二、靶场攻略

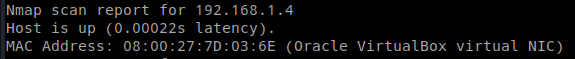

1、使用命令:nmap -sP --min-hostgroup 1024 --min-parallelism 1024 192.168.1.0/24 ,快速探测存活主机,找到靶场ip

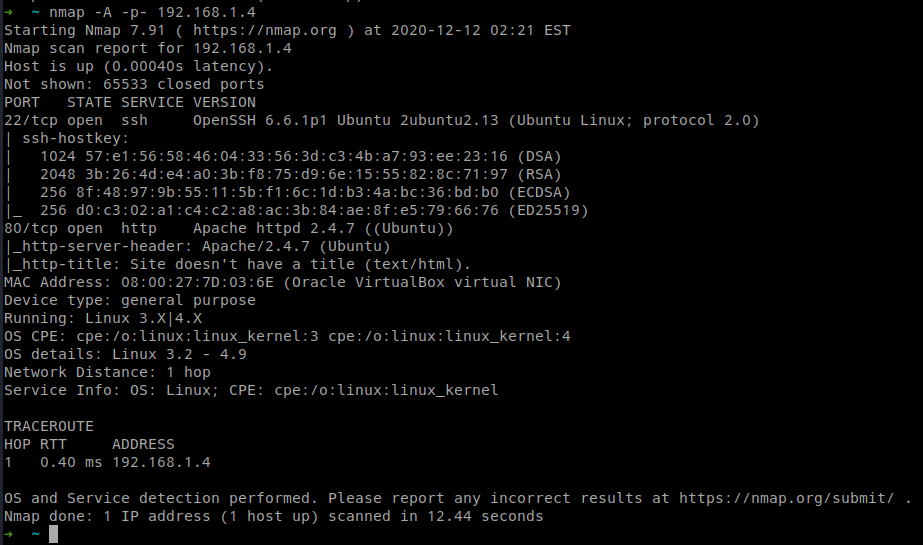

2、 使用nmap探测端口服务,输入命令:nmap -A -p- 192.168.1.4,检测到开启了,22和80端口

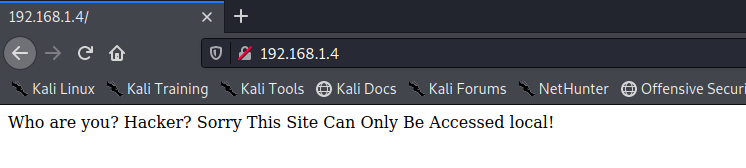

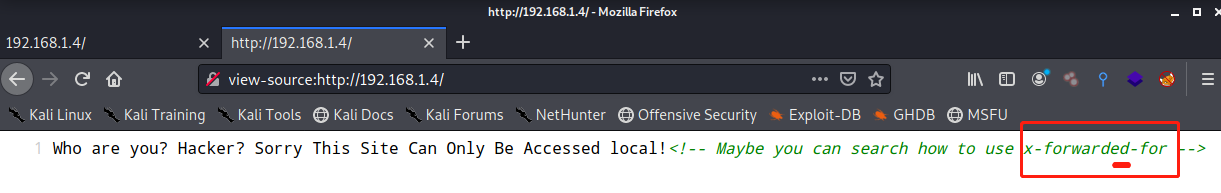

3、突破口肯定到80端口,访问网站,看到一句话,提示只能本地访问

打开网页源码,看到注释的提示,可以改变x-forwarded-for请求头来访问

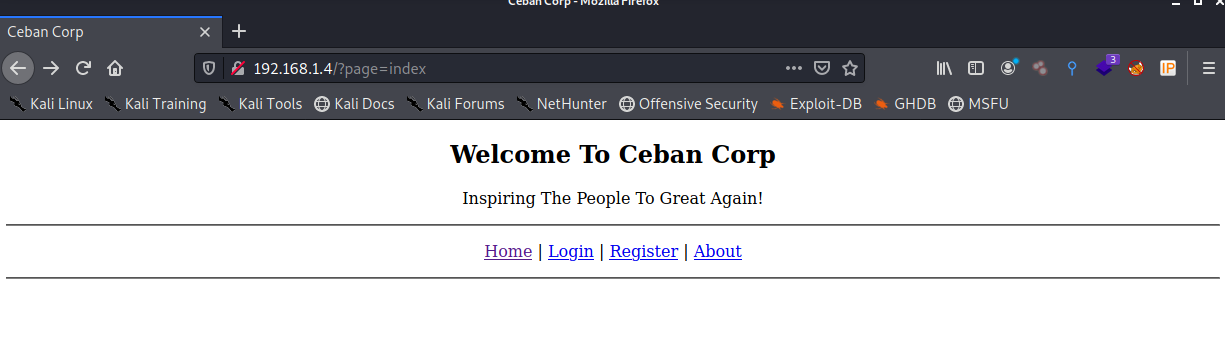

4、根据提示,使用X-ForWarded插件,修改请求头为127.0.0.1,如果不想用插件,也可以使用Burp发送请求时候拦截请求包修改也一样,我使用插件直接浏览器访问方便一些

使用插件修改x-forwarded-for之后,刷新网站,出现真正的主页

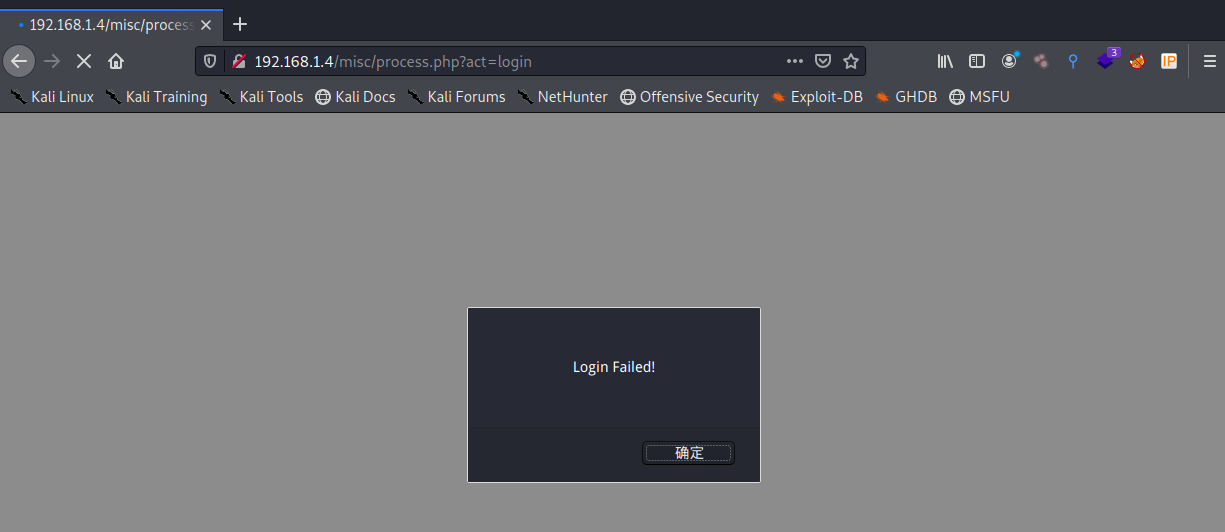

5、点击Login,进入登录界面,尝试登录,都是登录失败

注册账号admin,密码admin,登录成功,不过没多出什么其他界面,dashboard为默认首页

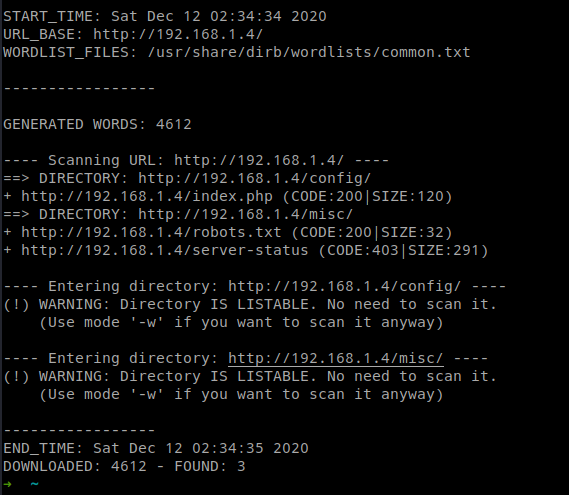

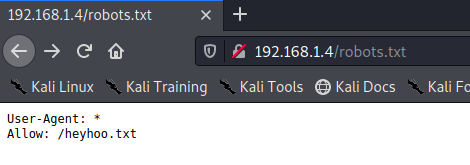

6、使用dirb爆破目录,发现robots.txt文件,Misc目录

进入robots.txt文件,有一个禁止爬取的文件heyhoo.txt

访问之后,发现另外一个提示信息

7、根据提示,返回主页,在Profile页面下,发现更改user_id之后,会带出其他用户账号密码

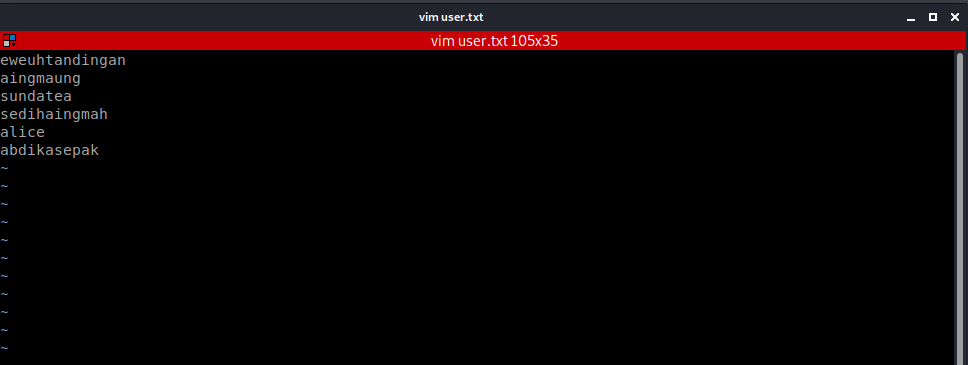

通过修改user_id号,得到了6个账号密码

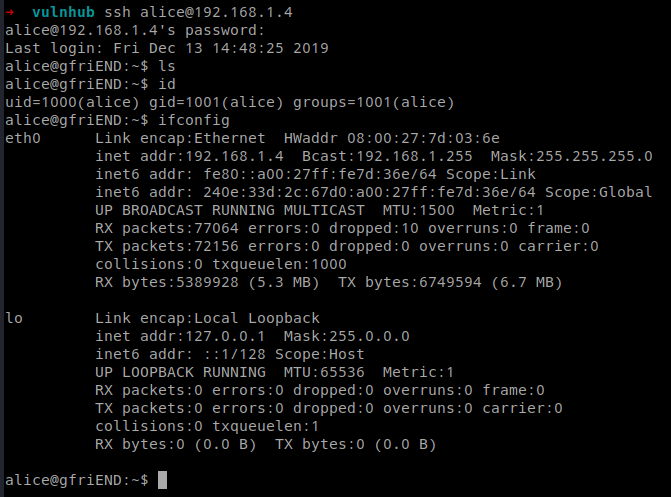

8、使用得到的账号密码一个个尝试,最后使用账户alice,密码4lic3,成功登录ssh

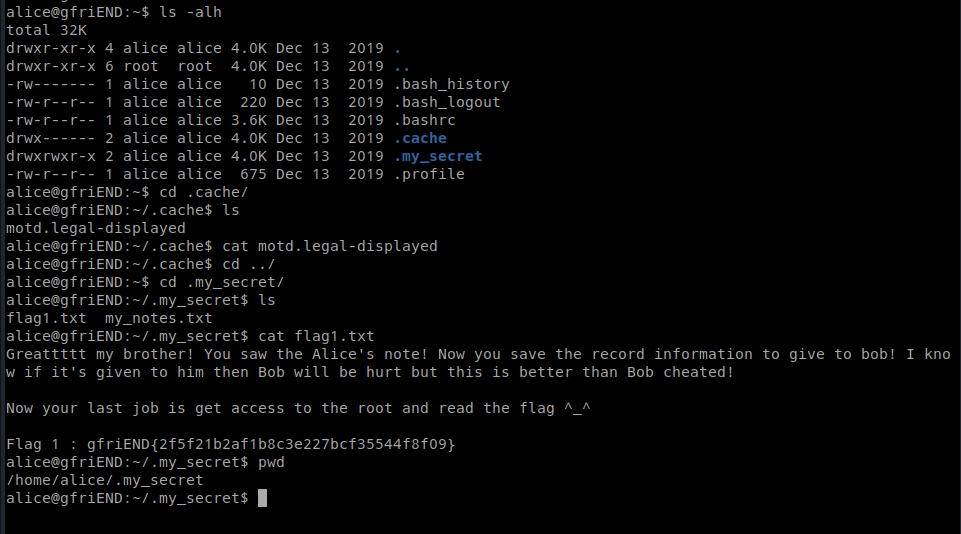

9、收集信息,在alice隐藏目录中,发现flag1

10、继续收集信息,进入到apache网站目录,发现config目录,查看配置文件,发现数据库root账户的连接文件账号密码,想着是否也是系统的root账号密码,切换用户之后,输入配置文件中的密码,成功切换到root,获得flag2

完