参考博文:https://www.jianshu.com/p/9795cd0d7f60

https://www.bbsmax.com/A/Gkz11qo2zR/

树莓派3代刷ubuntu mate在命令行下配置wifi不能连接的一个诡异的bug的解决办法:

ubuntu完成系统配置后,咦~ 为什么我的wifi用不了的。。

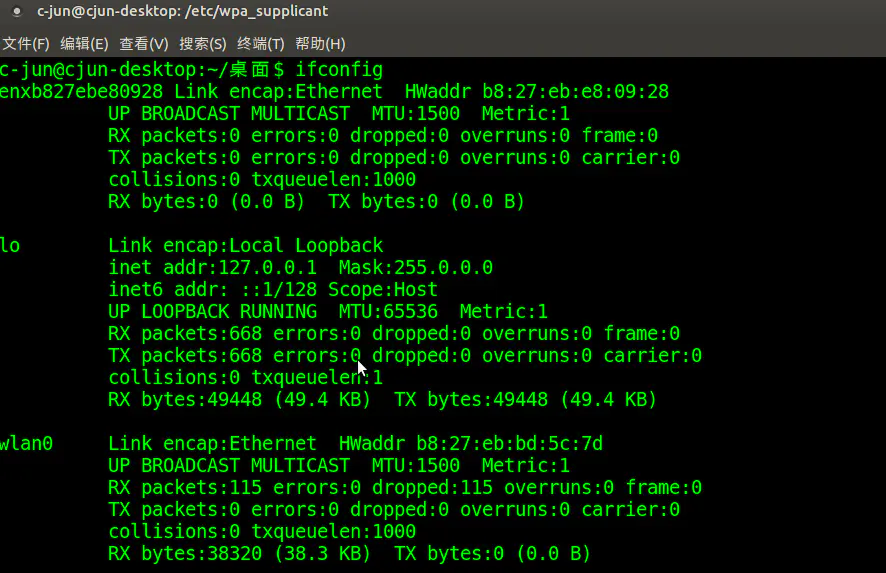

然后打开 Ctrl+alt+T 打开终端,输入ifconfig命令,发现有wifi驱动呀。

在百度找呀找呀,试了又试,结果还是自己尝试成功了。。为什么别人的wifi都不用配置的,我就好倒霉。。

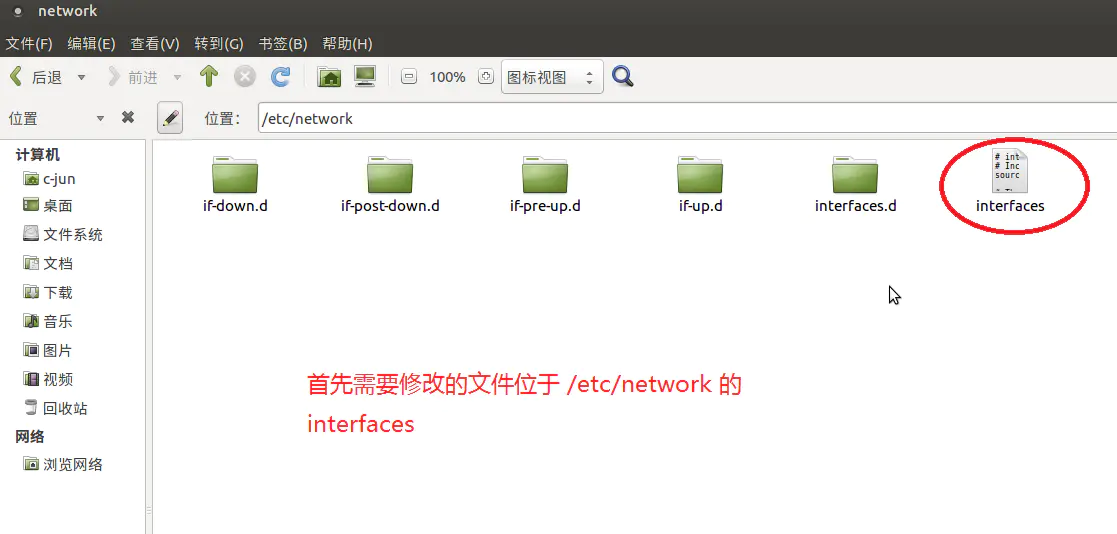

不过如果不是root用户,不能直接双击 interfaces 进行修改的,所以 1. 你可以选择重新登录root 账户双击修改,2. 或者可以在终端进行修改

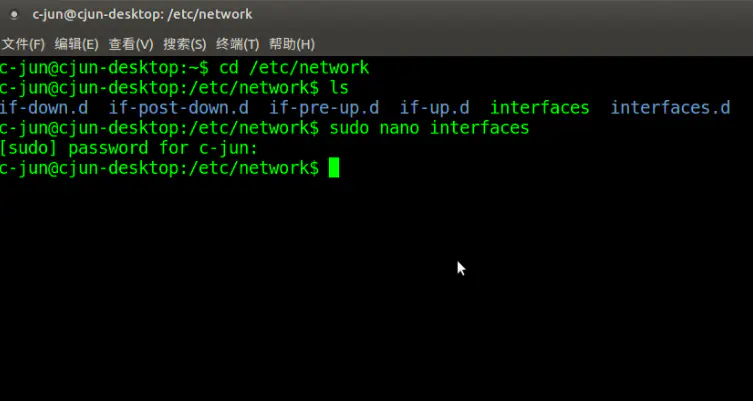

这里的一句命令挺有意思:sudo nano interfaces

1. sudo命令:用来以其他身份来执行命令,预设的身份为root,用户使用sudo时,必须先输入密码,之后有5分钟的有效期限,超过期限则必须重新输入密码。所以说也是相当于root用户操作,要注意的是输入 password 时候,是不会显示的,你输入正确密码后按enter键就会自动进入。

2. nano是一个字符终端的文本编辑器。

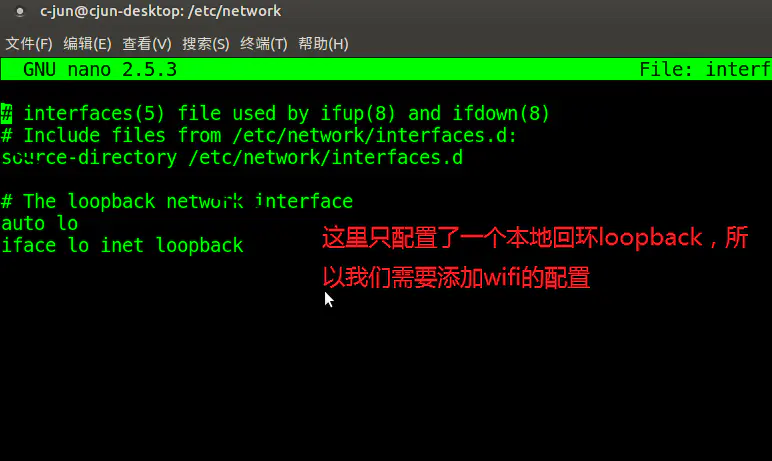

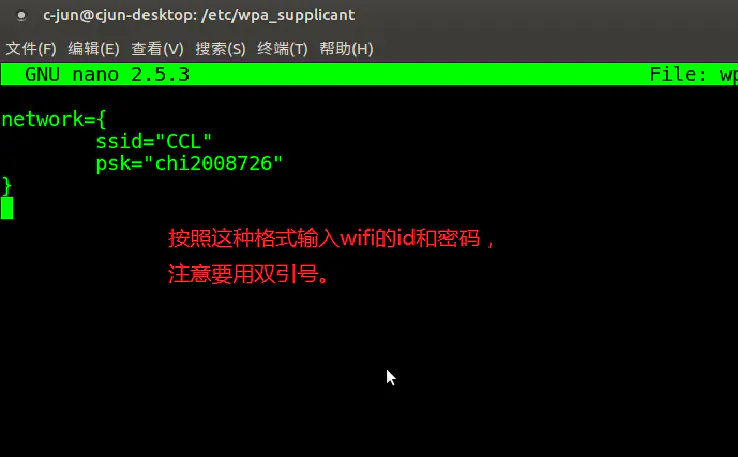

打开之后就是这个样子

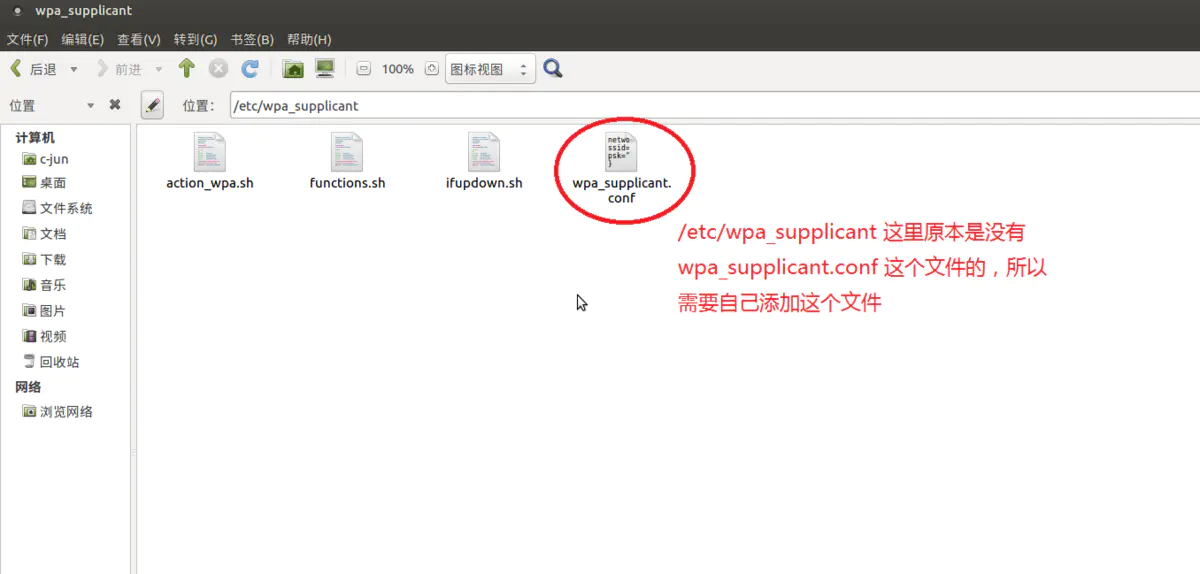

如何添加呢? //// 哈哈,还是 sudo nano 管用 。

如何添加呢? //// 哈哈,还是 sudo nano 管用 。

保存后,重启试试看,不知道你成不成功,反正我是成功了。。啦啦啦,超级开心的,疯狂抓狂5分钟,完全不管左腿的感受。

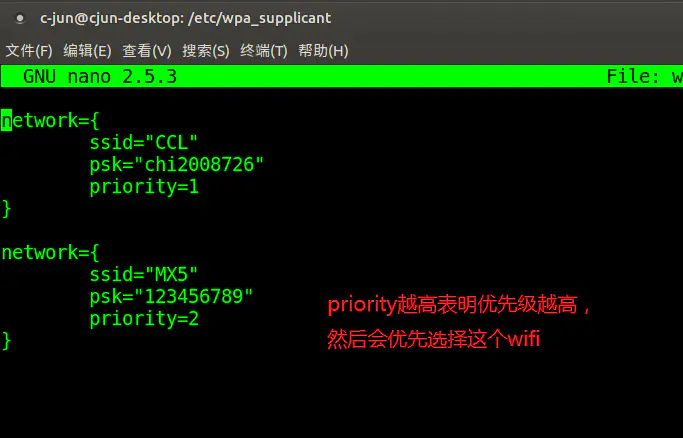

不过这个只是设置了一个wifi的id和密码,下面便是设置两个或者多个的,其实只需要在wpa_supplicant.conf 添加优先级就可以啦。

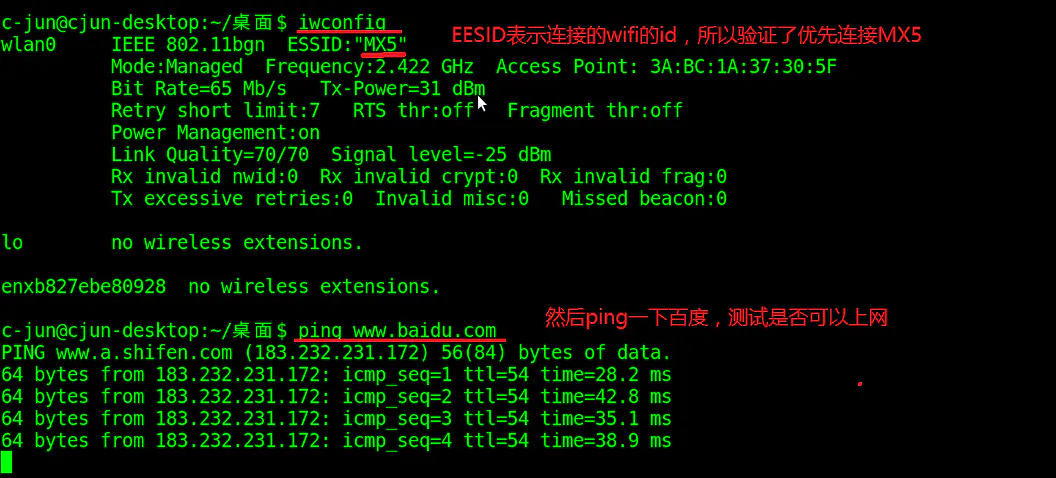

重启以后,输入命令 :iwconfig 查看时候连接wifi

network={ ssid='TP-LINK_4A24E6' key_mgmt=WPA-PSK psk="12345678" }

要像下面这样

network={ ssid="TP-LINK_4A24E6" key_mgmt=WPA-PSK psk="12345678" } pi@xm:~$ sudo ifup wlan0 Internet Systems Consortium DHCP Client 4.3.3 Copyright 2004-2015 Internet Systems Consortium. All rights reserved. For info, please visit https://www.isc.org/software/dhcp/ Listening on LPF/wlan0/b8:27:eb:9b:2f:e9 Sending on LPF/wlan0/b8:27:eb:9b:2f:e9 Sending on Socket/fallback DHCPDISCOVER on wlan0 to 255.255.255.255 port 67 interval 3 (xid=0x5a78f148) DHCPDISCOVER on wlan0 to 255.255.255.255 port 67 interval 4 (xid=0x5a78f148) DHCPREQUEST of 192.168.1.107 on wlan0 to 255.255.255.255 port 67 (xid=0x48f1785a) DHCPOFFER of 192.168.1.107 from 192.168.1.1 DHCPACK of 192.168.1.107 from 192.168.1.1 bound to 192.168.1.107 -- renewal in 2914 seconds. pi@xm:~$ ifconfig enxb827ebce7abc Link encap:Ethernet HWaddr b8:27:eb:ce:7a:bc inet addr:192.168.1.106 Bcast:192.168.1.255 Mask:255.255.255.0 inet6 addr: fe80::2b38:5262:3cef:f35b/64 Scope:Link UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:787 errors:0 dropped:0 overruns:0 frame:0 TX packets:443 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:59985 (59.9 KB) TX bytes:55314 (55.3 KB) lo Link encap:Local Loopback inet addr:127.0.0.1 Mask:255.0.0.0 inet6 addr: ::1/128 Scope:Host UP LOOPBACK RUNNING MTU:65536 Metric:1 RX packets:91 errors:0 dropped:0 overruns:0 frame:0 TX packets:91 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1 RX bytes:7761 (7.7 KB) TX bytes:7761 (7.7 KB) wlan0 Link encap:Ethernet HWaddr b8:27:eb:9b:2f:e9 inet addr:192.168.1.107 Bcast:192.168.1.255 Mask:255.255.255.0 inet6 addr: fe80::ba27:ebff:fe9b:2fe9/64 Scope:Link UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:58 errors:0 dropped:6 overruns:0 frame:0 TX packets:55 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:8485 (8.4 KB) TX bytes:8798 (8.7 KB)