今天修改了页面中URL传中文参数乱码问题,本来远离通过在tomcat中配置URIEncoder是可以解决所有乱码问题的,但怕以后有人下载一个新的tomcat然后直接把程序放里面运行然后再发现乱码问题而不知道如何解决而抱怨,于是就下定决心将原来可能是乱码的地方全部改掉,中间犯过几个小错误要吸取教训:

a1.JS中传递URL时用通过encodeURI进行编码,通过decodeURI进行解码,今天测试时必须要调用两次encodeURI才可以,同时encodeURI是JS函数不能写在JS的字符串中;

a2.为了在后续前台页面方便的用EL表达式获取到传递到后台的值为中文的参数,则后台对应的action方法中要做解码处理,调用java.net.URLDecorder,进行decode赋值操作;

a3.不能直接在html页面的a变迁的href的URL中调用encodeURI函数,可以使用<a href="javascript:viod(0)" onclick="">方法来调用JS函数,或者在用jquery的情况下直接使用<a href="javascript:$.history('url')">的形式。

a4一开始还想着通过structs2标签形式传参来避免用URL乱码的问题,实际改动较大且会在某些页面引入不必要的structs标签后放弃。实际中如果只是为了想后天传递一些标志性的非中文参数,可以用structs配置文件中通配符的形式进行,比如设定action的name属性为*-*,而对应方法为method=“{1}”,然后设置action中对应变量名参数值为{2}。

今天在表单提交时又烦了一个错误:先是调用form.submit()方法后再执行loader.show(),然后居然还绑定表单的complete事件执行loader.hide()操作,实际逻辑是先hide在show当然蒙版始终存在,真悲剧。

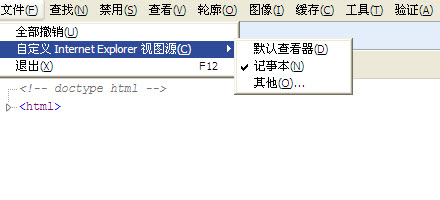

今天看到不少同事直接IE右键查看源代码时用UE等工具打开,上网搜了下除了改注册表外在F12开发者工具的击菜单栏上的文件 ,并选择自定义Internet Explorer视图源中设置,家里IE11没找到对应设置,明天去公司尝试下