- 基本配置

- 验证

- 测试

- 应对方案

1、基本配置

【SW1】

interface GigabitEthernet0/0/10

port link-type access

port default vlan 10

interface GigabitEthernet0/0/5

port link-type trunk

port trunk pvid vlan 10

port trunk allow-pass vlan 2 to 4094

【SW2】

interface GigabitEthernet0/0/10

port link-type access

port default vlan 20

interface GigabitEthernet0/0/5

port link-type trunk

port trunk pvid vlan 20

port trunk allow-pass vlan 2 to 4094

-----------------------------------------------------------

【验证】

[sw1]dis po vl ac

T=TAG U=UNTAG

-------------------------------------------------------------------------------

Port Link Type PVID VLAN List

-------------------------------------------------------------------------------

GE0/0/1 hybrid 1 U: 1

GE0/0/2 hybrid 1 U: 1

GE0/0/3 hybrid 1 U: 1

GE0/0/4 hybrid 1 U: 1

GE0/0/5 trunk 10 U: 10

T: 1 20 30

GE0/0/6 hybrid 1 U: 1

GE0/0/7 hybrid 1 U: 1

GE0/0/8 hybrid 1 U: 1

GE0/0/9 hybrid 1 U: 1

GE0/0/10 access 10 U: 10

[sw2]dis po vl ac

T=TAG U=UNTAG

-------------------------------------------------------------------------------

Port Link Type PVID VLAN List

-------------------------------------------------------------------------------

GE0/0/1 hybrid 1 U: 1

GE0/0/2 hybrid 1 U: 1

GE0/0/3 hybrid 1 U: 1

GE0/0/4 hybrid 1 U: 1

GE0/0/5 trunk 20 U: 20

T: 1 10 30

GE0/0/6 hybrid 1 U: 1

GE0/0/7 hybrid 1 U: 1

GE0/0/8 hybrid 1 U: 1

GE0/0/9 hybrid 1 U: 1

GE0/0/10 access 20 U: 20

【测试】

PC>ping 10.1.10.2

Ping 10.1.10.2: 32 data bytes, Press Ctrl_C to break

From 10.1.10.2: bytes=32 seq=1 ttl=128 time=63 ms

From 10.1.10.2: bytes=32 seq=2 ttl=128 time=47 ms

From 10.1.10.2: bytes=32 seq=3 ttl=128 time=62 ms

From 10.1.10.2: bytes=32 seq=4 ttl=128 time=63 ms

From 10.1.10.2: bytes=32 seq=5 ttl=128 time=78 ms

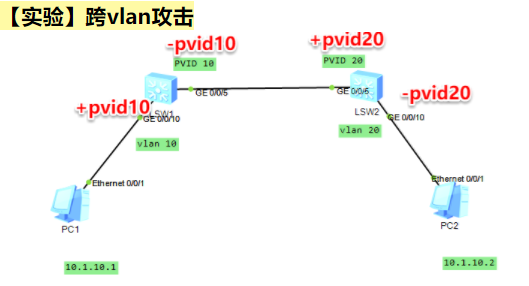

PC1发往PC2帧的变化:

1)SW1的10口增加PVID,在交换机内部以tag10处理

2)SW1的5口为trunk链路,允许了VLAN10以untag的方式通过,这意味着拿掉了tag10

3)SW2的5口为trunk链路,允许了VLAN20以untag的方式通过,这意味着增加了tag20,该帧以TAG20在交换机内部处理

4)SW2的10口为access链路,允许VLAN20以untag的方式通过,这意味着拿掉tag20从该接口发出去

应对方案:

这是跨越VLAN攻击,华为设备上不支持给PVID的VLAN增加TAG。建议方案:

PVID改为一个没有业务流量的VLAN,比如30

interface GigabitEthernet0/0/5

port link-type trunk

port trunk pvid vlan 30 //等于一个黑洞VLAN,所有攻击流量都甩掉没有业务的VLAN30中去

port trunk allow-pass vlan 10 20 30