1、使用 wireShark捕获802.11数据帧结构分成三种,管理帧、控制帧、数据帧。

使用的过滤语法:

过滤MAC 地址: Waln.bssid eq=8c:23:0c:44:21:0f

过滤特定的服务类型; wlan.fc.type_subtype eq 0x0B

过滤特定频率的包:radiotap:channel.freq==1222

idea(通过对家用的WiFi进行在线的抓包测试之后,对无线密码进行破解,进入该无线局域网之后可以扫描所有在线的终端设备,比方说家用的无线宽带电视,路由器型号,厂商,手机端客户,iPad,打印机,智能家居电子设备信息,再就捕获的数据包进行研究,如果某种电子设备的数据包加密简单,存在漏洞信息,可以再进一步进行破解)目前来说使用fing-box提供的客户端可以发现任何链接在WiFi局域网中的终端设备。

或者可以采用一种是被设备属性的路由。因为每一个设备都是独一的,在路由器上添加一个设备识别装备,对没有识别的设备禁止登录到路由器或者广播的WiFi。这样保证了WiFi局域网的设备信息。家庭的安全隐私。可以对该路由器创新叫做设备指纹识别路由器。

2、客户端信息识别

使用wireShark对流量的截图,后续补上

3WiFI加密方式分析

从时间域上划分,分别是 wps wep wpa wpa+radius

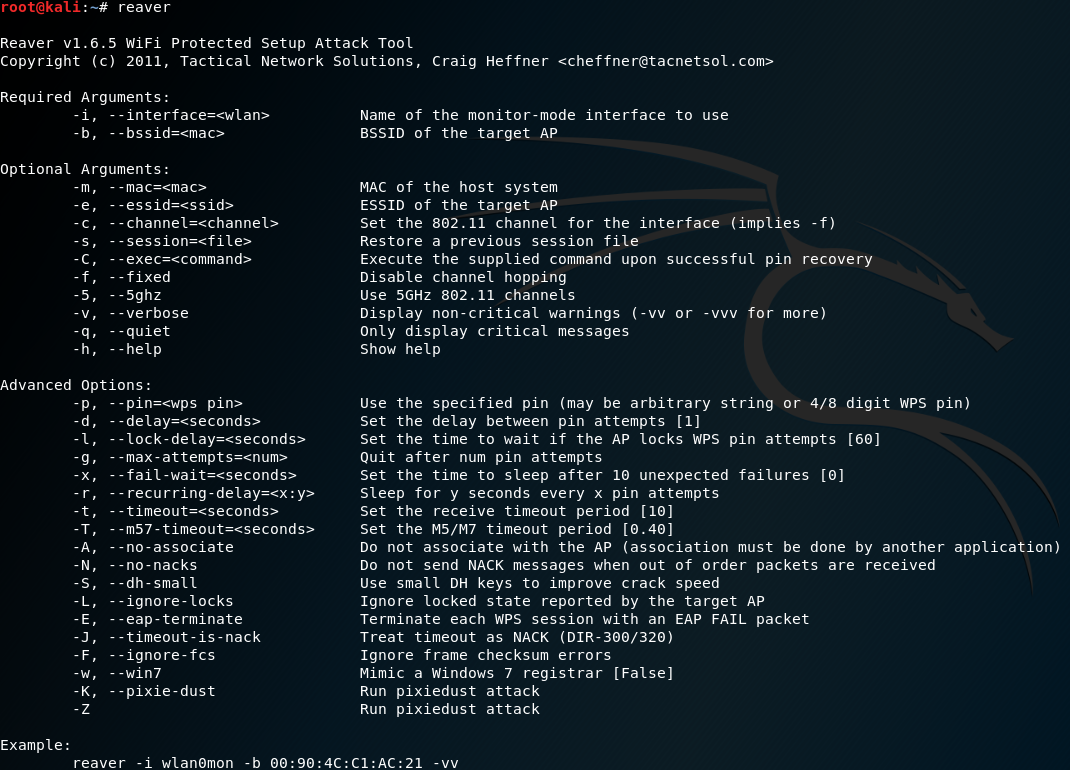

wps密码破解软件 Reaver(暴力破解软件)

另外破解软件还用 wifite gerix wifi cracker aircrack-ng

解压 rar文件 的命令;unrar x