前言----

客户发来一个目标,让渗透测试一下,提升安全性

网站urll:http://www.*****.com

初探为dedecms 低线程扫了扫,发现一个备份文件

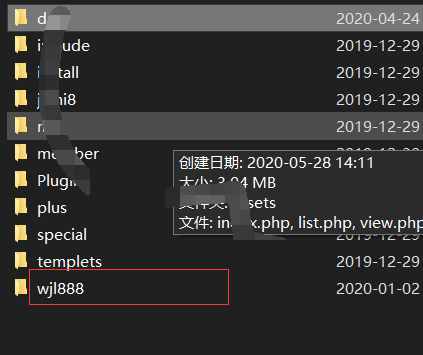

下载下来,分析一下

发现后台路径:

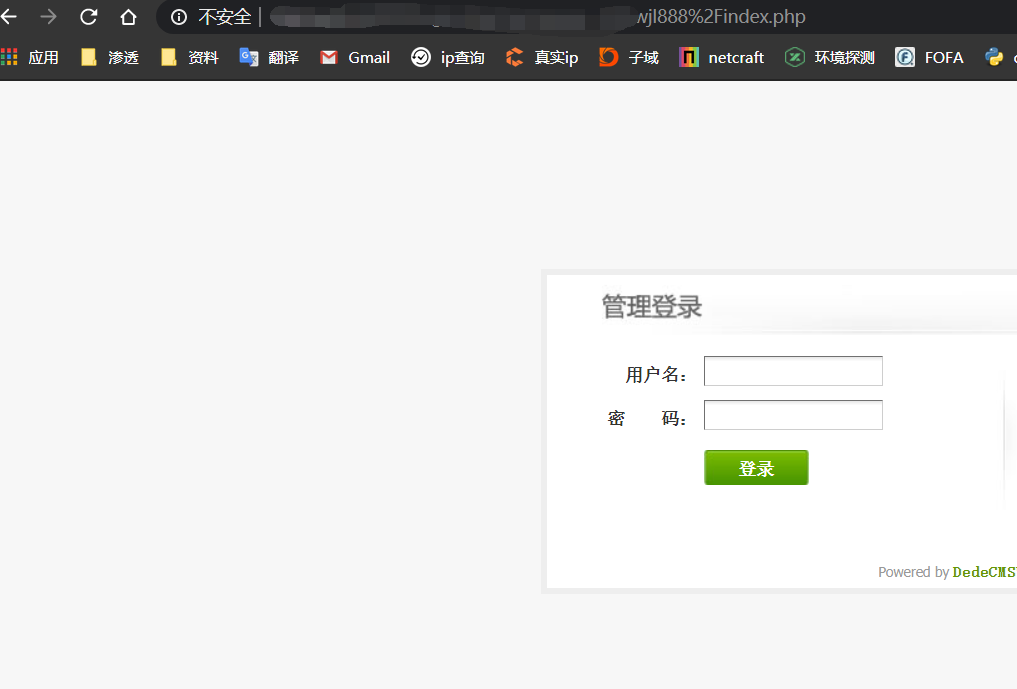

试了几个弱口令,不行,有护卫神和安全狗,跑bp还得挂代理池,有点麻烦,看看旁站

用刚才那个后台撞一下 哈哈,弱口令admin admin 进来

想办法getshell

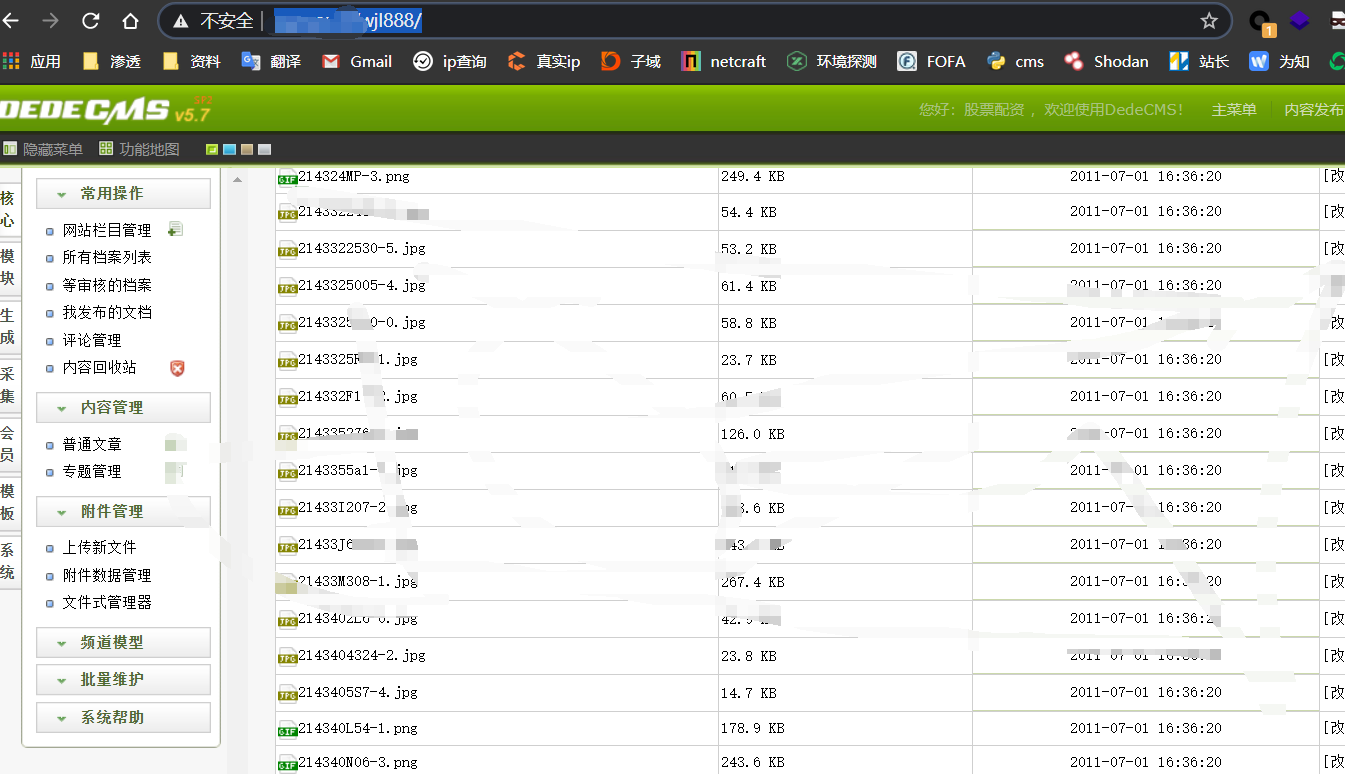

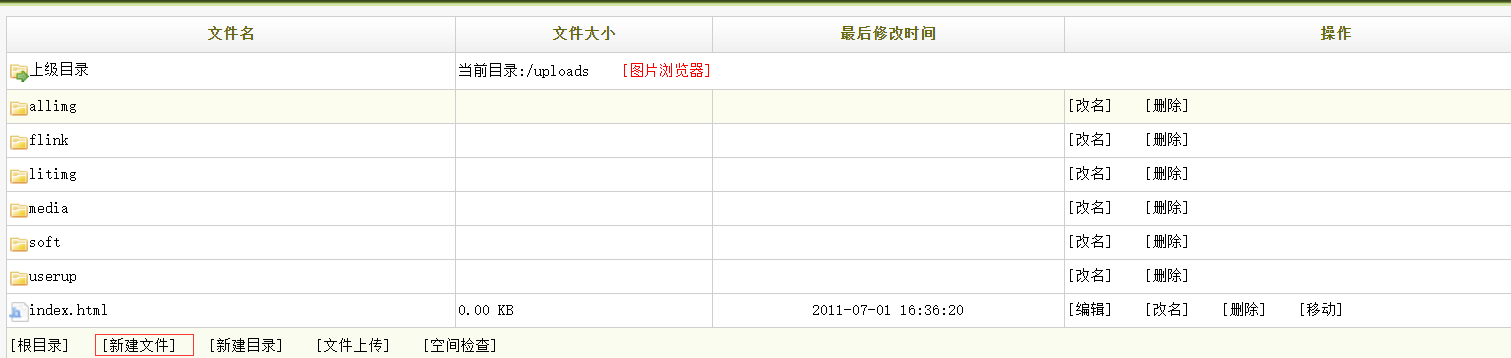

利用个dedecms 后台-文件式管理器-新建文件

准备个免杀马,过狗过护卫神,写入

然后用菜刀连接

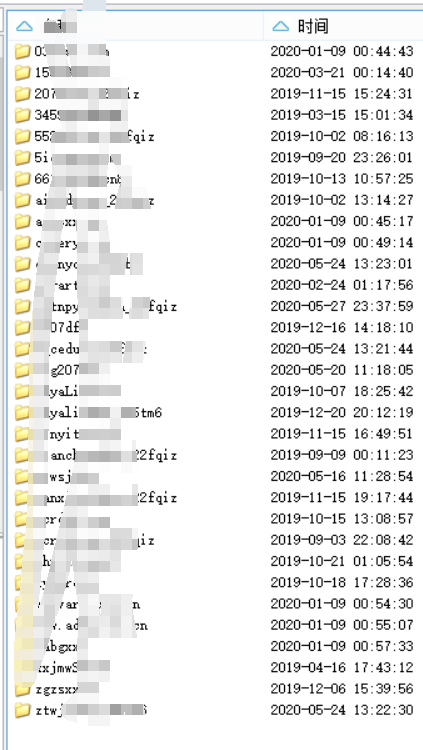

进去后死活找不到主站

怀疑做了权限限制,没办法再继续搞

顺手上了个冰蝎马,翻了翻文件,路径

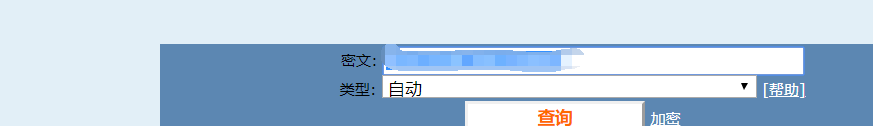

突然想到,备份文件有数据库配置啊

于是去 /data/common.inc.php 找到了数据库连接密码

接下来,冰蝎连接数据库

果然,读到了管理员md5加密密码

解一下,OK

然后去的登录主站,继续getshell

后续未完。。(还有一部分提权的操作以及上述不连贯的地方待补充)