Sa-Token之注解鉴权:优雅的将鉴权与业务代码分离!

Sa-Token 介绍:

Sa-Token 是一个轻量级 Java 权限认证框架,主要解决:登录认证、权限认证、Session会话、单点登录、OAuth2.0、微服务网关鉴权 等一系列权限相关问题。

今天,我们主要介绍一下 Sa-Token 中的注解鉴权,它可以让我们:优雅的将鉴权与业务代码分离!

前置工作:

1、首先我们在 pom.xml 引入依赖:

<!-- Sa-Token 权限认证 -->

<dependency>

<groupId>cn.dev33</groupId>

<artifactId>sa-token-spring-boot-starter</artifactId>

<version>1.26.0</version>

</dependency>

2、注册 Sa-Token 的注解拦截器

/**

* Sa-Token 配置类

*/

@Configuration

public class SaTokenConfigure implements WebMvcConfigurer {

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(new SaAnnotationInterceptor()).addPathPatterns("/**").excludePathPatterns("");

}

}

3、实现 StpInterface 接口,返回每个账号拥有的权限码集合

/**

* 自定义权限验证接口扩展

*/

@Component

public class StpInterfaceImpl implements StpInterface {

// 返回一个账号所拥有的权限码集合

@Override

public List<String> getPermissionList(Object loginId, String loginType) {

return Arrays.asList("101", "user-add", "user-delete", "user-update", "user-get", "article-get");

}

// 返回一个账号所拥有的角色标识集合

@Override

public List<String> getRoleList(Object loginId, String loginType) {

return Arrays.asList("admin", "super-admin");

}

}

4、然后创建登录接口:

/**

* 登录测试

*/

@RestController

public class LoginController {

// 测试登录 ---- http://localhost:8081/doLogin?name=zhang&pwd=123456

@RequestMapping("doLogin")

public SaResult doLogin(String name, String pwd) {

// 此处仅作模拟示例,真实项目需要从数据库中查询数据进行比对

if("zhang".equals(name) && "123456".equals(pwd)) {

StpUtil.login(10001);

return SaResult.ok("登录成功");

}

return SaResult.error("登录失败");

}

// 测试注销 ---- http://localhost:8081/logout

@RequestMapping("logout")

public SaResult logout() {

StpUtil.logout();

return SaResult.ok();

}

}

5、启动类

@SpringBootApplication

public class SaTokenDemoApplication {

public static void main(String[] args) {

SpringApplication.run(SaTokenDemoApplication.class, args);

}

}

OK,前置工作完毕,现在我们就可以开始使用 Sa-Token 注解鉴权了!

@SaCheckLogin: 登录认证 —— 只有登录之后才能进入该方法@SaCheckRole("admin"): 角色认证 —— 必须具有指定角色标识才能进入该方法@SaCheckPermission("user:add"): 权限认证 —— 必须具有指定权限才能进入该方法@SaCheckSafe: 二级认证校验 —— 必须二级认证之后才能进入该方法@SaCheckBasic: HttpBasic认证 —— 只有通过 Basic 认证后才能进入该方法

登录认证:

/**

* 注解鉴权测试

*/

@RestController

@RequestMapping("/at/")

public class AtController {

// 登录认证,登录之后才可以进入方法 ---- http://localhost:8081/at/checkLogin

@SaCheckLogin

@RequestMapping("checkLogin")

public SaResult checkLogin() {

return SaResult.ok();

}

}

注:@SaCheckLogin注解可以加在类上,效果等同于标注在此类的所有方法上

权限认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 权限认证,具备user-add权限才可以进入方法 ---- http://localhost:8081/at/checkPermission

@SaCheckPermission("user-add")

@RequestMapping("checkPermission")

public SaResult checkPermission() {

return SaResult.ok();

}

// 权限认证,同时具备所有权限才可以进入 ---- http://localhost:8081/at/checkPermissionAnd

@SaCheckPermission({"user-add", "user-delete", "user-update"})

@RequestMapping("checkPermissionAnd")

public SaResult checkPermissionAnd() {

return SaResult.ok();

}

// 权限认证,只要具备其中一个就可以进入 ---- http://localhost:8081/at/checkPermissionOr

@SaCheckPermission(value = {"user-add", "user-delete", "user-update"}, mode = SaMode.OR)

@RequestMapping("checkPermissionOr")

public SaResult checkPermissionOr() {

return SaResult.ok();

}

}

角色认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 角色认证,只有具备admin角色才可以进入 ---- http://localhost:8081/at/checkRole

@SaCheckRole("admin")

@RequestMapping("checkRole")

public SaResult checkRole() {

return SaResult.ok();

}

}

注:@SaCheckRole 与 @SaCheckPermission 类似,可以指定 and | or 模式

二级认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 完成二级认证 ---- http://localhost:8081/at/openSafe

@RequestMapping("openSafe")

public SaResult openSafe() {

StpUtil.openSafe(200); // 打开二级认证,有效期为200秒

return SaResult.ok();

}

// 通过二级认证后才可以进入 ---- http://localhost:8081/at/checkSafe

@SaCheckSafe

@RequestMapping("checkSafe")

public SaResult checkSafe() {

return SaResult.ok();

}

}

注:必须先经过StpUtil.openSafe(200)打开二级认证,才可以通过 @SaCheckSafe 的检查。

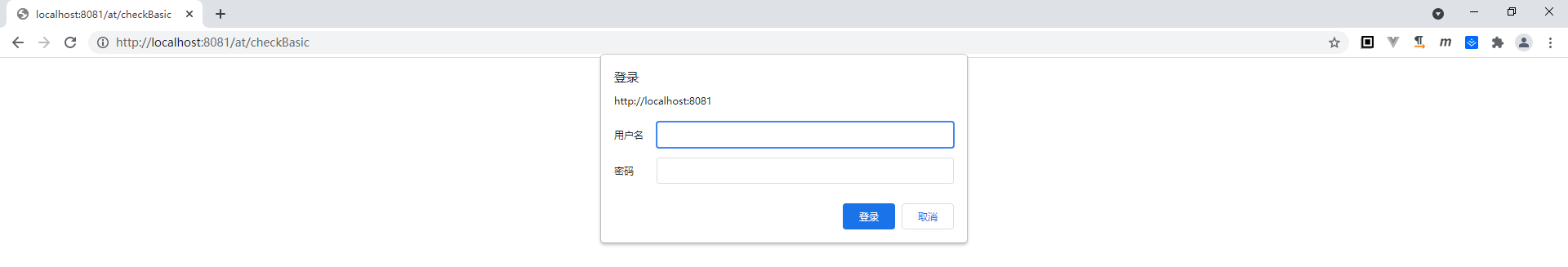

HttpBasic认证:

@RestController

@RequestMapping("/at/")

public class AtController {

// 通过Basic认证后才可以进入 ---- http://localhost:8081/at/checkBasic

@SaCheckBasic(account = "sa:123456")

@RequestMapping("checkBasic")

public SaResult checkBasic() {

return SaResult.ok();

}

}

当我们访问这个接口时,浏览器会强制弹出一个表单:

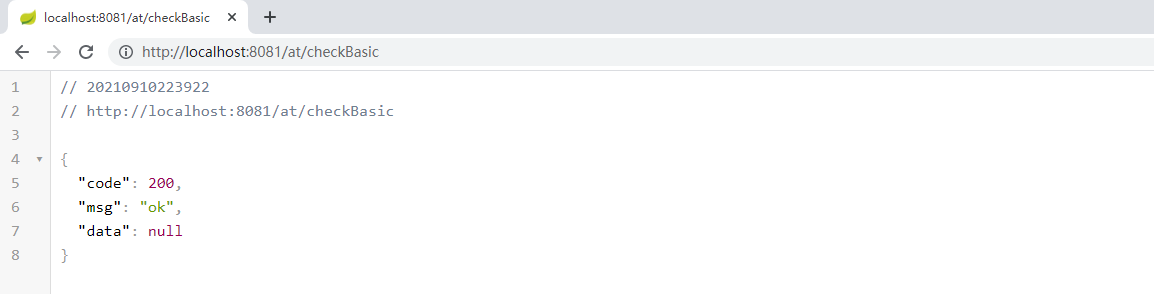

当我们输入账号密码后 (sa / 123456),才可以继续访问数据:

总结

通过以上示例我们可以看出,Sa-Token 的注解鉴权还是非常强大的,能够简单、灵活的帮我我们完成鉴权需求。