安全狗上传绕过

思路:

1.扰乱编码

form-data 替换成 ~form-data form-data 改成 f+orm-data

form-data 改成 form-d+ata form-data 替换成 "

filename="xxx" 改成 filename=xxx;

增减空格

对Content-Disposition,Content-Type,name,filename,form-data http参数污染(http pollution)

Content-Disposition: form-data; 增加(减少)一个空格 Content-Disposition: form-data;

2.替换大小写

Content-Disposition 改成 content-Disposition

form-data 改成 Form-data Content-Type 改成 content-Type

3.双文件上传

4.通过编码绕过 filename的文件后缀加各种字符字母等绕(暂时未成功)

重点就是改变下图的内容,各种想到的方法尝试

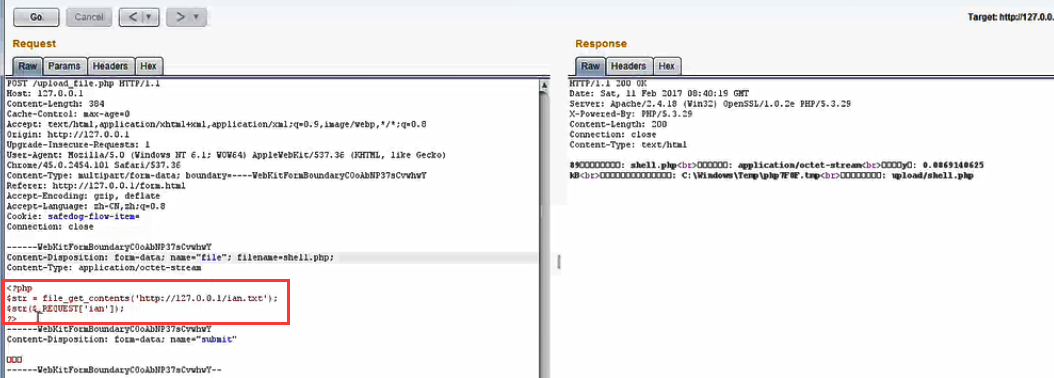

安全狗webshell免杀

思路:不出现eval,assert,system等安全狗拦截的关键字。

PHP file_get_contents()函数 从别的地方获取一个txt文件,文件里面包括了eval,assert,system等关键字。

用$_REQUEST[文件名]

犹豫视频较为模糊,这里就不写了,比例子更重要的是知识源:从哪里获取到大量信息,乌云的公开库里面。得到大量实例,而不是这一个例子。如图所示: