Calico 是一个纯三层的虚拟网络方案,Calico 为每个容器分配一个 IP,每个 host 都是 router,把不同 host 的容器连接起来。与 VxLAN 不同的是,Calico 不对数据包做额外封装,不需要 NAT 和端口映射,扩展性和性能都很好。

与其他容器网络方案相比,Calico 还有一大优势:network policy。用户可以动态定义 ACL 规则,控制进出容器的数据包,实现业务需求。

实验环境描述

Calico 依赖 etcd 在不同主机间共享和交换信息,存储 Calico 网络状态。我们将在 host 192.168.0.43 上安装运行 etcd。

在 192.168.0.43 上运行如下脚本:

ETCD_VER=v3.3.13

DOWNLOAD_URL=https://github.com/etcd-io/etcd/releases/download

curl -L ${DOWNLOAD_URL}/${ETCD_VER}/etcd-${ETCD_VER}-linux-amd64.tar.gz -o /tmp/etcd-${ETCD_VER}-linux-amd64.tar.gz

mkdir -p /tmp/test-etcd && tar xzvf /tmp/etcd-${ETCD_VER}-linux-amd64.tar.gz -C /tmp/test-etcd --strip-components=1

cp /tmp/test-etcd/etcd* /usr/local/bin/

该脚本从 github 上下载 etcd 的可执行文件并保存到 /usr/local/bin/,启动 etcd 并打开 2379 监听端口。

etcd -listen-client-urls http://192.168.0.43:2379 -advertise-client-urls http://192.168.0.43:2379

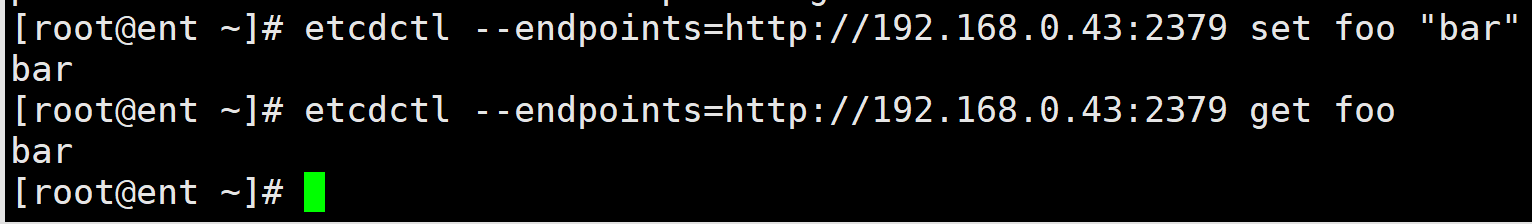

测试 etcd 是否可用:

etcdctl --endpoints=http://192.168.0.43:2379 set foo "bar"

etcdctl --endpoints=http://192.168.0.43:2379 get foo

可以正常在 etcd 中存取数据了。

修改 host1 和 host2 的 Docker daemon 配置文件 /etc/systemd/system/docker.service.d/10-machine.conf, 连接 etcd:

--cluster-store=etcd://192.168.0.43:2379

重启 Docker daemon。

systemctl daemon-reload

systemctl restart docker.service

部署 calico

下载 calicoctl:

wget -O /usr/local/bin/calicoctl https://github.com/projectcalico/calicoctl/releases/download/v3.6.3/calicoctl

chmod +x calicoctl

在 host1 和 host2 上启动 calico:

calicoctl node run

启动过程如下: