学习内容总结

在本次学习中主要学习了第四章--网络嗅探与协议分析。

那么所谓的网络嗅探便是利用计算机的网络接口截获目的地为其他计算机的数据报文,以监听数据流中所包含的用户账户密码或私密信息等。网络嗅探是一种窃听技术,实现网络嗅探技术的工具称为网络嗅探器(sniffer),嗅探器捕获的数据报文是经过封包处理之后的二进制数据。网络嗅探是攻击者常用的内网渗透技术,也可以用来维护网络与防范入侵。为了嗅探以太网上的流量需要将网卡设置为混杂模式。在交换网络中可以采用如下手段使不应到达本地数据包到达本地:(1)MAC地址泛洪攻击(2)MAC欺骗(3)ARP欺骗。网络嗅探技术是一把双刃剑,一方面,它是攻击者的入侵手段,另一方面,它也是防御者必备的工具,网络管理者可以利用网络嗅探来捕获与分析网络的流量信息。

网络协议分析是网络嗅探器进一步解析与理解捕获数据包必须的技术手段,需要识别出各个网络层次上所使用的网络协议类型。

网络协议分析分析的典型步骤:

1、网络嗅探得到的是原始数据链路层传输的二进制数据包,大多情况下是以太网帧数据;

2、对以太网进行帧结构分析,定位帧头各字段结构,确定网络层协议类型,大多数是IP(0800)协议,并提取数据帧中包含的网络层数据内容;

3、进一步对IP数据包进行分析,根据IP协议头中的Protocol字段,确定传输类型;

4、继续根据TCP或UDP的目标端口确定具体的应用层协议;

5、根据相应的应用层协议对数据进行整合恢复,得到实际传输的数据。

Kali视频学习(11-16)

漏洞分析之OPENVAS使用

在本视频中介绍了openvas扫描漏洞的一个例子

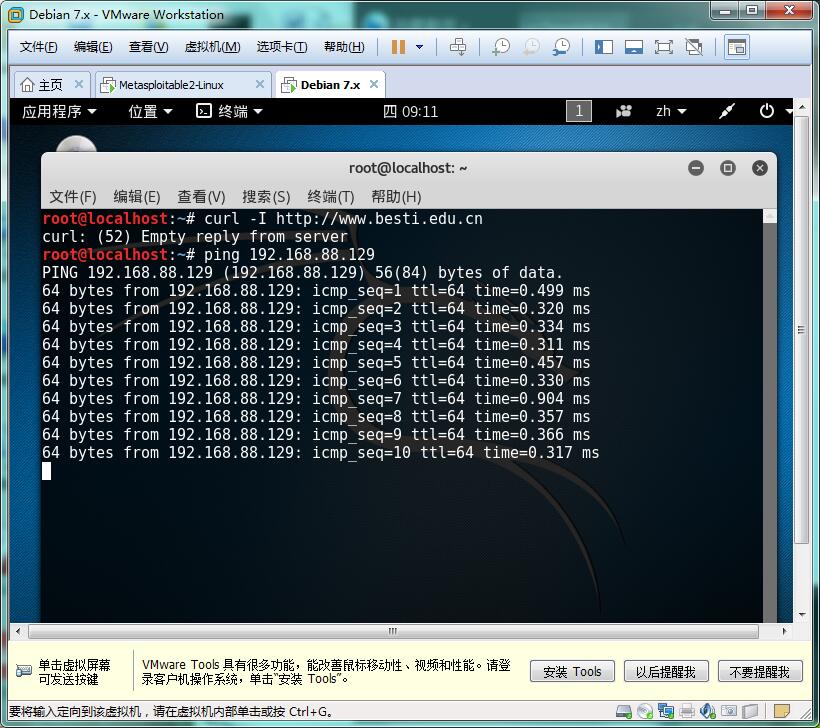

首先对靶机进行ping命令操作,看是否能正常连通

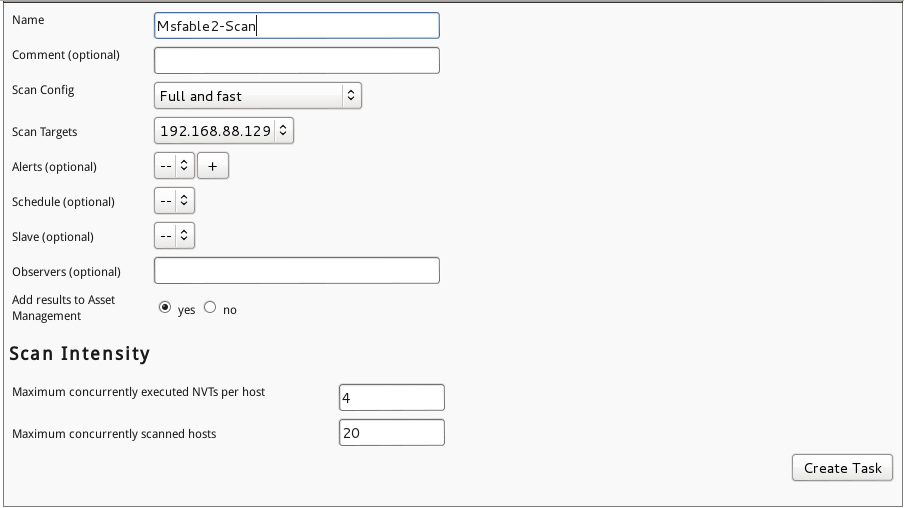

随后添加扫描任务 Scan Management-New Task

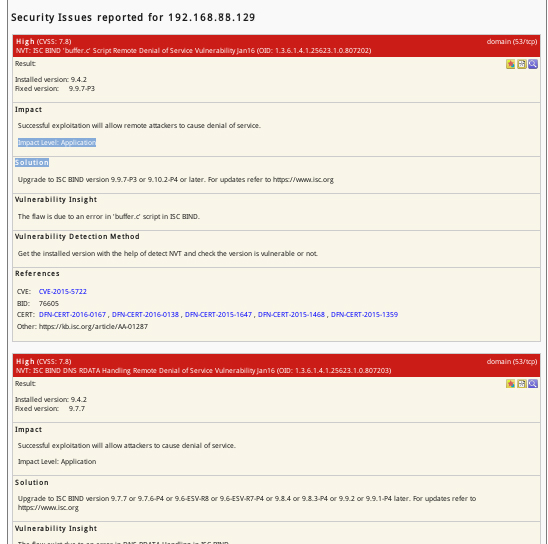

接下来展示的是获取扫描报告

Kali漏洞分析之扫描工具

1、WEB扫描工具Golismero,自带许多安全测试工具,还可导入分析市面流行的扫描工具的结果,并自动分析。Golismero采用插件形式框架结构,由纯python编写,几乎没有系统依赖性。根据插件功能,可以分为四类,每个类别的插件借口都不同,在编写自定义插件的时候,注意选择好相应的插件类型。

a、importplugin(导入插件)

导入插件主要是用来加载其他安全工具的扫描结果

b、testingplugin(测试插件)

测试插件主要是用来测试或者渗透入侵的插件

c、reportplugin(报表插件)

报表插件主要是对测试结果生成报表

d、UIPplugin(界面插件)

主要是用于和用户交互的,显示当前系统的运行状况。

但此扫描器扫描过于杂乱,对扫描报告的生成也不够规范和友好,只是为编写扫描器提供了一个很好地思路,可借助这个工具,自行修改代码。

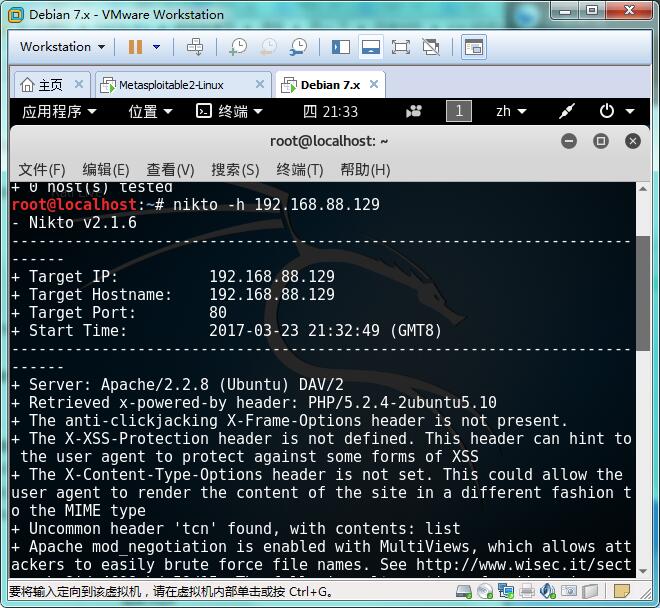

2、Nikto开源(GPL)网页服务扫描器,可以对网页服务进行全面多种扫描,包含超过3300种有潜在危险文件的CGIs,超过625种服务器版本,超过230种特定服务器问题。

同时也对多个端口进行扫描 Perl nikto.pl -h -p 80,88,443

更新插件和数据库 Perl nikto.pl -update 需要FQ

3、Lynis 系统信息收集整理工具:对Linux操作系统详细配置信息进行美剧收集,生成易懂的报告文件。

4、 nuix-privesc-check 信息收集工具

漏洞分析之web爬行

kali字典下存放的路径

1、apache-users用户枚举脚本

例如使用指令

apache-users -h 192.168.88.129-l /usr/share/wordlists/dirbuster/apache-user-enum-2.0.txt -p 80 -s 0 -e 403 -t 10

2、cutycapt网站截图工具

例如使用指令 cutycapt --url=http://www.baidu.com/ --out=localfile.png 对百度网站截图

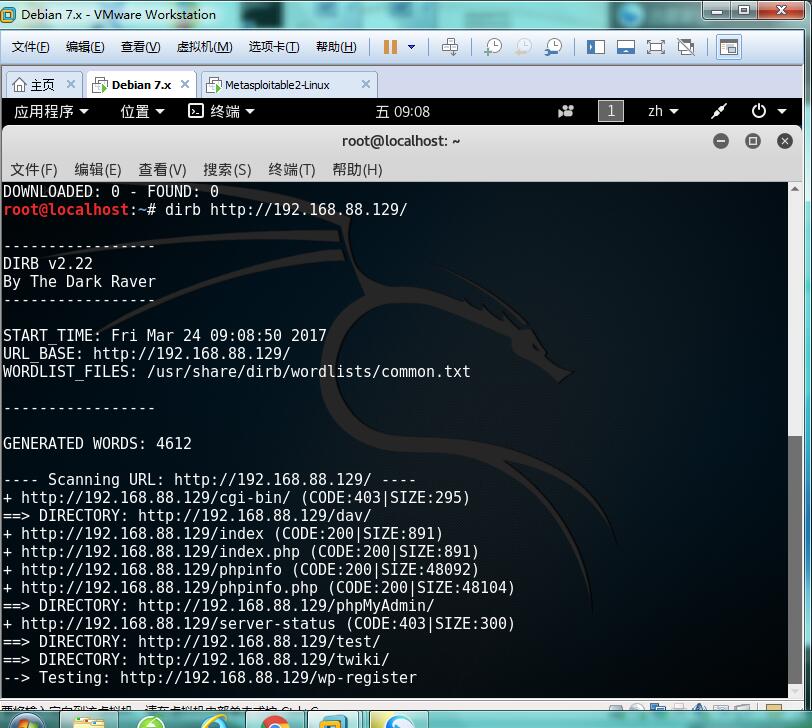

3、DIRB强大的目录扫描工具

使用 dirb http://192.168.88.129/ 扫描靶机目录

4、Dirbustor:Kali下的图形化目录扫描器,拥有直观的扫描结果

Kali漏洞分析之WEB漏洞扫描

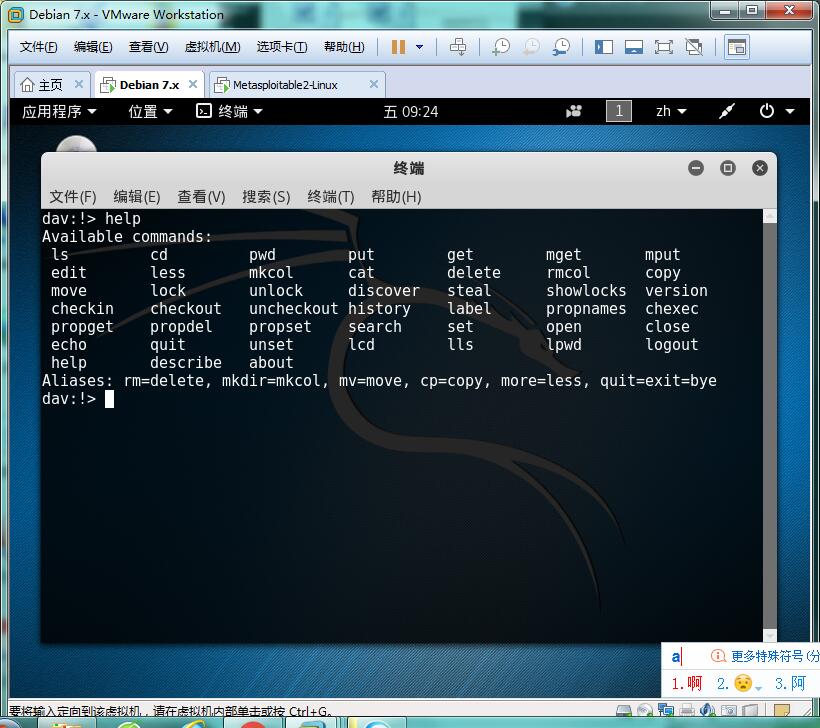

1、web漏洞扫描 cadaver是一个用来浏览和修改WebDAV共享的Unix命令行程序,就像Subversion客户端,它使用了neon的HTTP库。

使用cadaver就像使用命令行的FTP程序,很适合基本的WebDAV调试。可以以压缩方式上传和下载文件,也会检验属性、拷贝、锁定、移动、解锁文件。

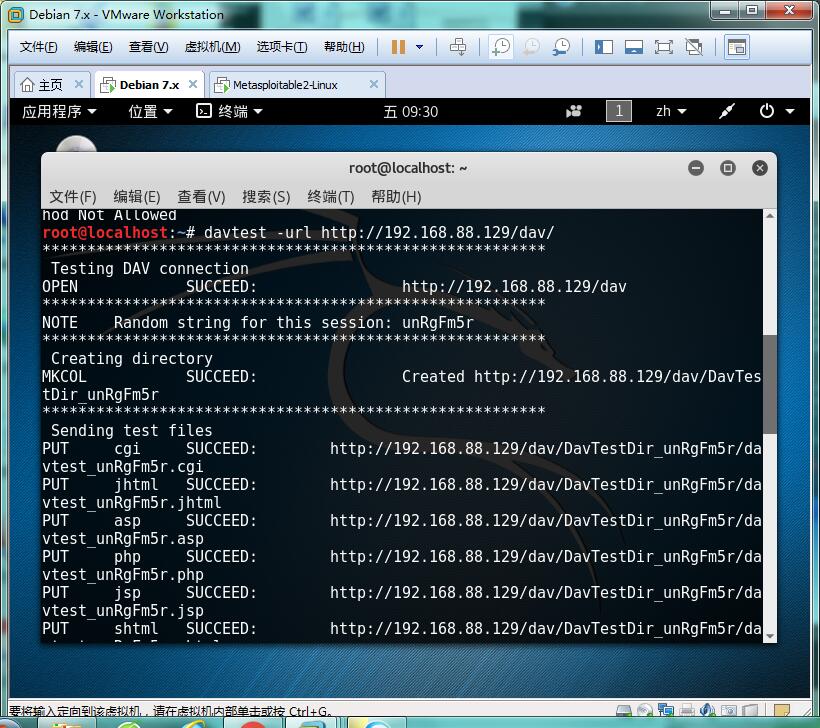

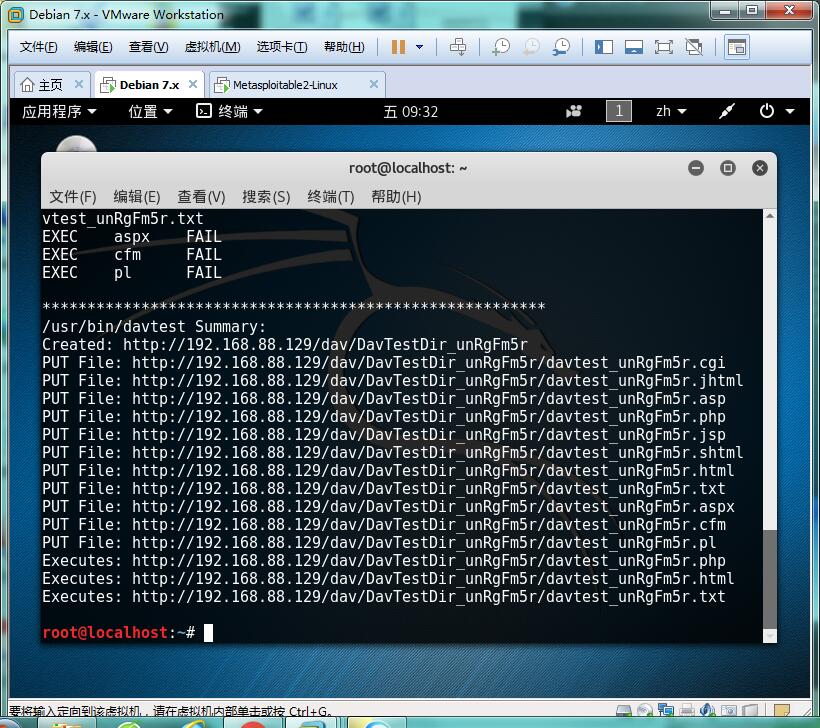

2、DAVTest测试支持WebDAV的服务器上传文件等。

3、Deblaze 针对FLASH远程调用等的枚举

4、fimap:文件包含漏洞利用工具

5、Grabber WEB应用漏洞扫描器,可以指定扫描漏洞类型结合爬虫网站进行安全扫描

6、Joomla scanner:类似wpscan扫描器,针对cms

7、skipfish:自动化网络安全扫描工具,通过http协议处理,占用较低cpu资源,运行速度快。skipfish -o/tmp/1.report http://url/

8、uniscan WVS:简单易用的web漏洞扫描器

9、w3af:web应用程序攻击和检查框架,包括检查网站爬虫、sql注入,跨站(xss)、本地文件包含、远程文件包含

10、wapiti、与nikto类似,实现内置匹配算法,python 全平台

11、webshag-gui:集成调用框架,调用nmap、uscan、信息收集、爬虫等功能。

12、websploit:开源,用于远程扫描和分析系统漏洞,可容易而快速地发现系统问题并深入分析。

学习中遇到的问题

在安装openvas中,也是花了许多时间才最终把openvas给装上,期间遇到了许多问题。例如老是显示连接不上www.openvas.org,打开网页也是是不能连接,最后重启虚拟机就可以连接了。在很多时候有时候操作不能进行下去,那么重启虚拟机是个很好的选择。在跟着视频走的过程中,由于视频里的版本较低,有的操作也是跟着同学商量然后再进行了下一步,这样也更加有利于对于学习的探讨。

学习进度条

本周计划基本完成