xdm客户要进行钓鱼测试,学些一下怎么搞

上学习的大佬链接https://blog.csdn.net/qq_42939527/article/details/107485116

Gohish

下载

Github:https://github.com/gophish/gophish/releases

运行

nohup ./gophish &

admin密码会在第一次生成,忘记密码可去此大佬博客重置。

使用

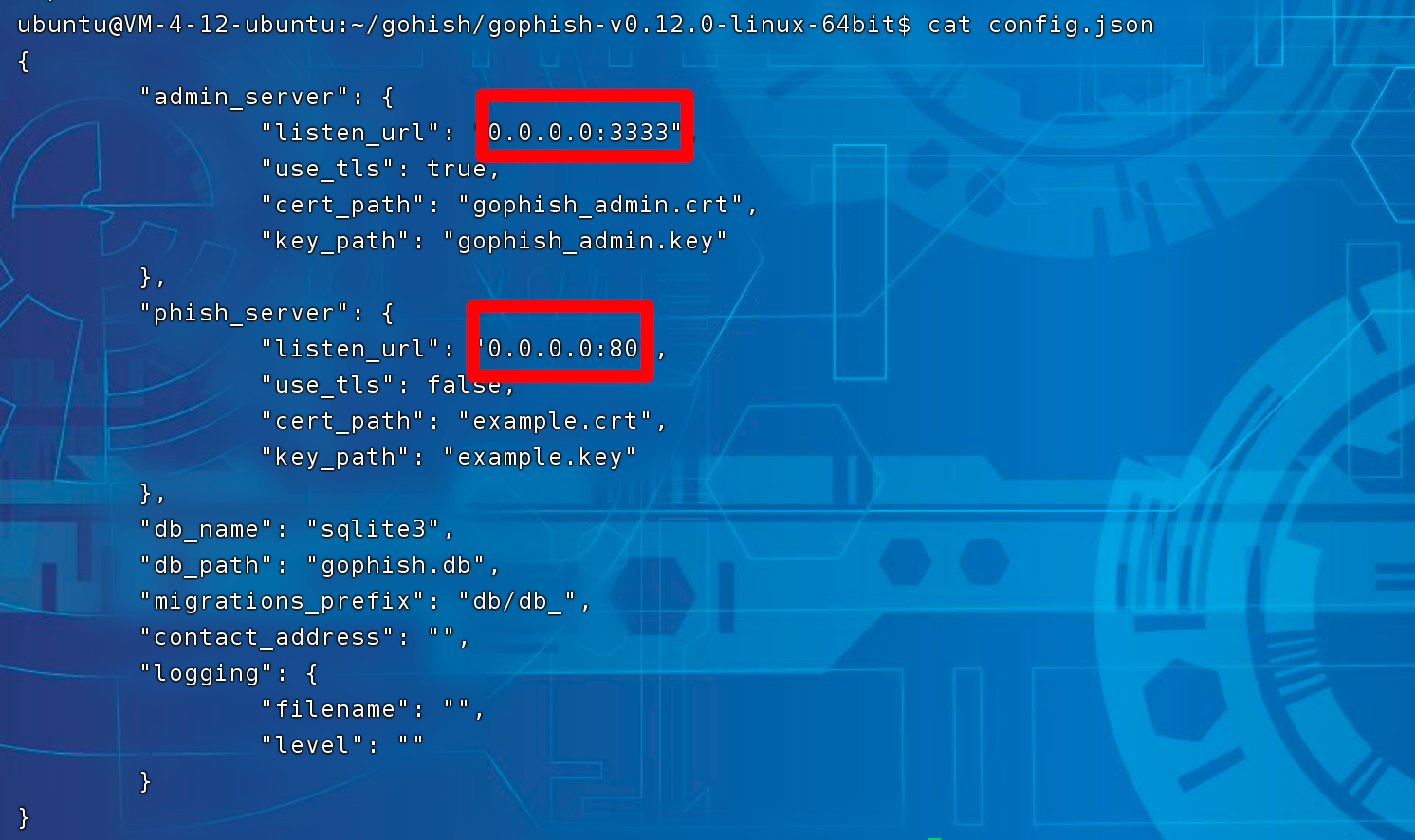

默认后台:https://ip:3333

默认钓鱼页面:http://ip:80

可自定义修改端口

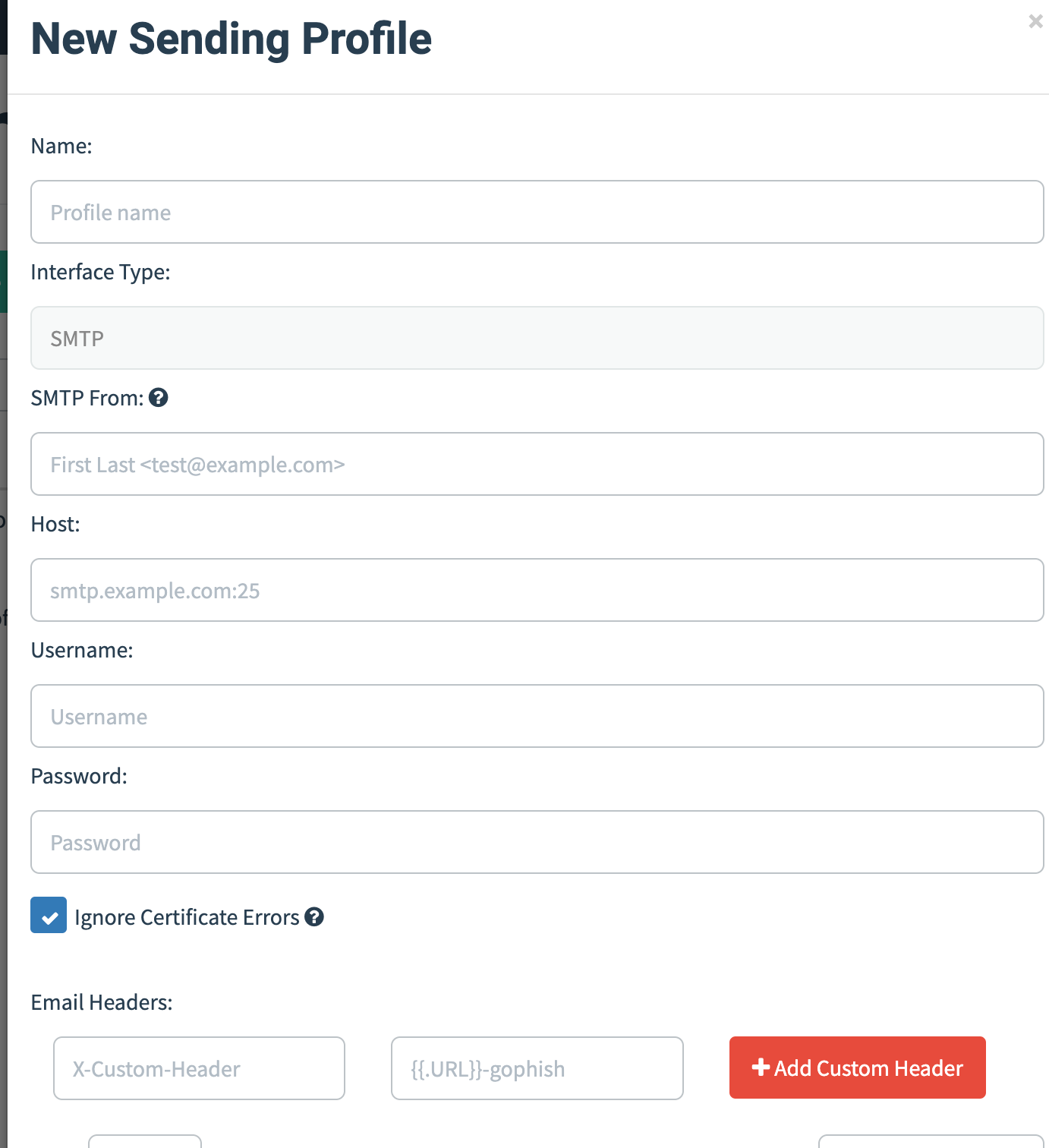

Sending Profile

name:随便写的策略名

interface type:邮件发送协议

smtp from:钓鱼邮件的发件人

host:钓鱼邮件的smtp服务器

username:smtp认证的邮箱账户

password:smtp认证的邮箱密码(授权码)

email headers: 邮件发送头字段,默认为gophish

点击sent test email,发送成功。

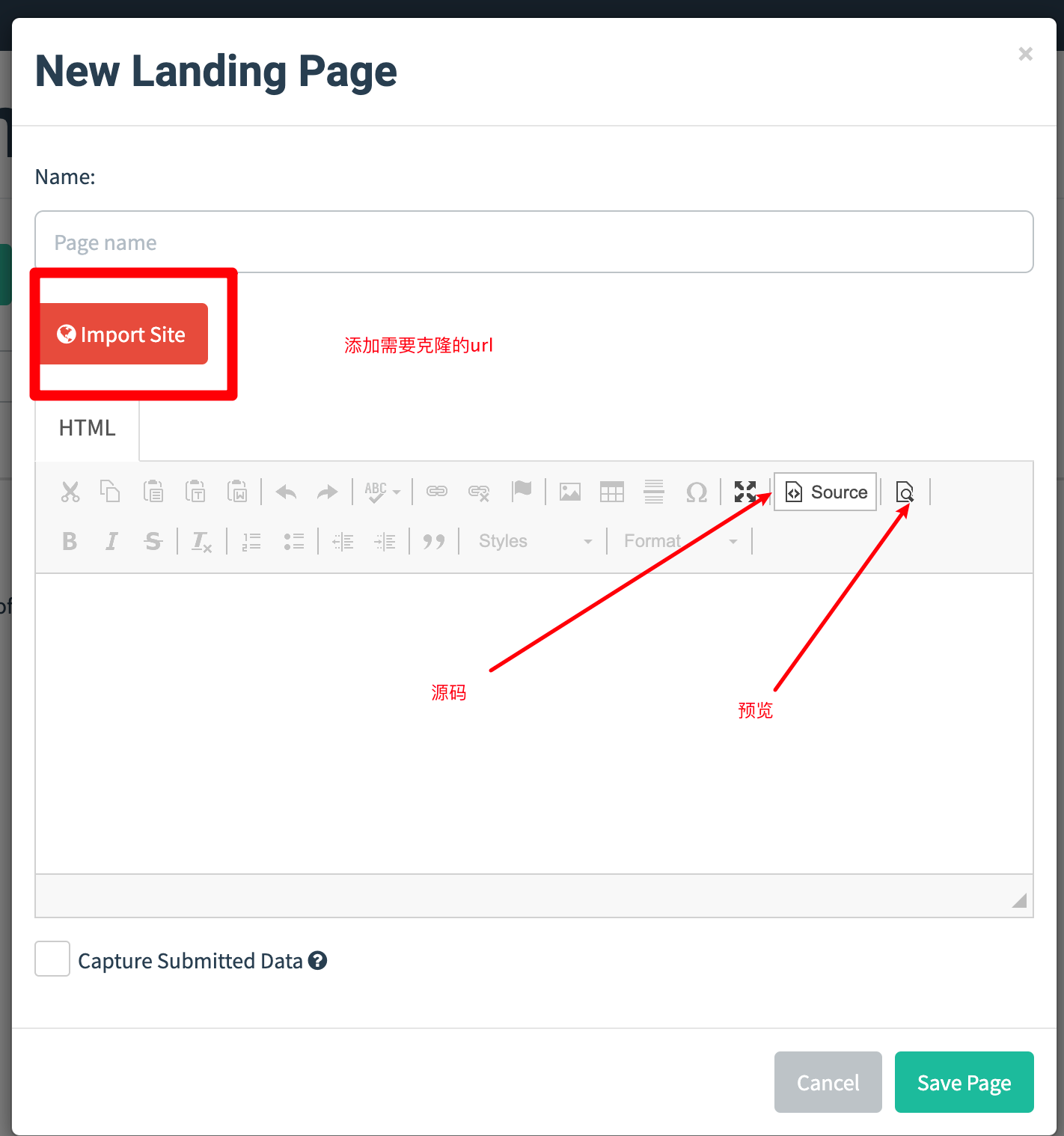

Landing Pages

import site:填写要被克隆的网站

html编辑框:克隆之后的url

必选必填

Capture Submitted Data:捕捉重点数据

Capture Passwords: 捕捉密码

Redirect to: 受害者在输入数据点击登录之后跳转到正常的报错页面的url

克隆之后会发现很多混乱,需要调试源码(我是用hbuilder调的,把外部引用的css写入html正常的)

Email Templates 钓鱼邮件模版

name:自定义策略名

impoert email:导入的邮件模版eml或者显示的邮件原文,复制进来

Change Links to point to landing page:超链接指向钓鱼页面

subject:邮件主题

TEXT/HTML编辑框:邮件内容的第二种编写方式

add Tracking Image:添加图片判断是否打开该钓鱼邮件

ADD Files:添加附件,提高邮件的可靠性,也可以配合免杀马上线cs啥的

| Variable | Description |

|---|---|

| {{.RId}} | The target’s unique ID |

| {{.FirstName}} | The target’s first name |

| {{.LastName}} | The target’s last name |

| {{.Position}} | The target’s position |

| {{.Email}} | The target’s email address |

| {{.From}} | The spoofed sender |

| {{.TrackingURL}} | The URL to the tracking handler |

| {{.Tracker}} | An alias for <img src="{{.TrackingURL}}"/> |

| {{.URL}} | The phishing URL |

| {{.BaseURL}} | The base URL with the path and rid parameter stripped. Useful for making links to static files. |

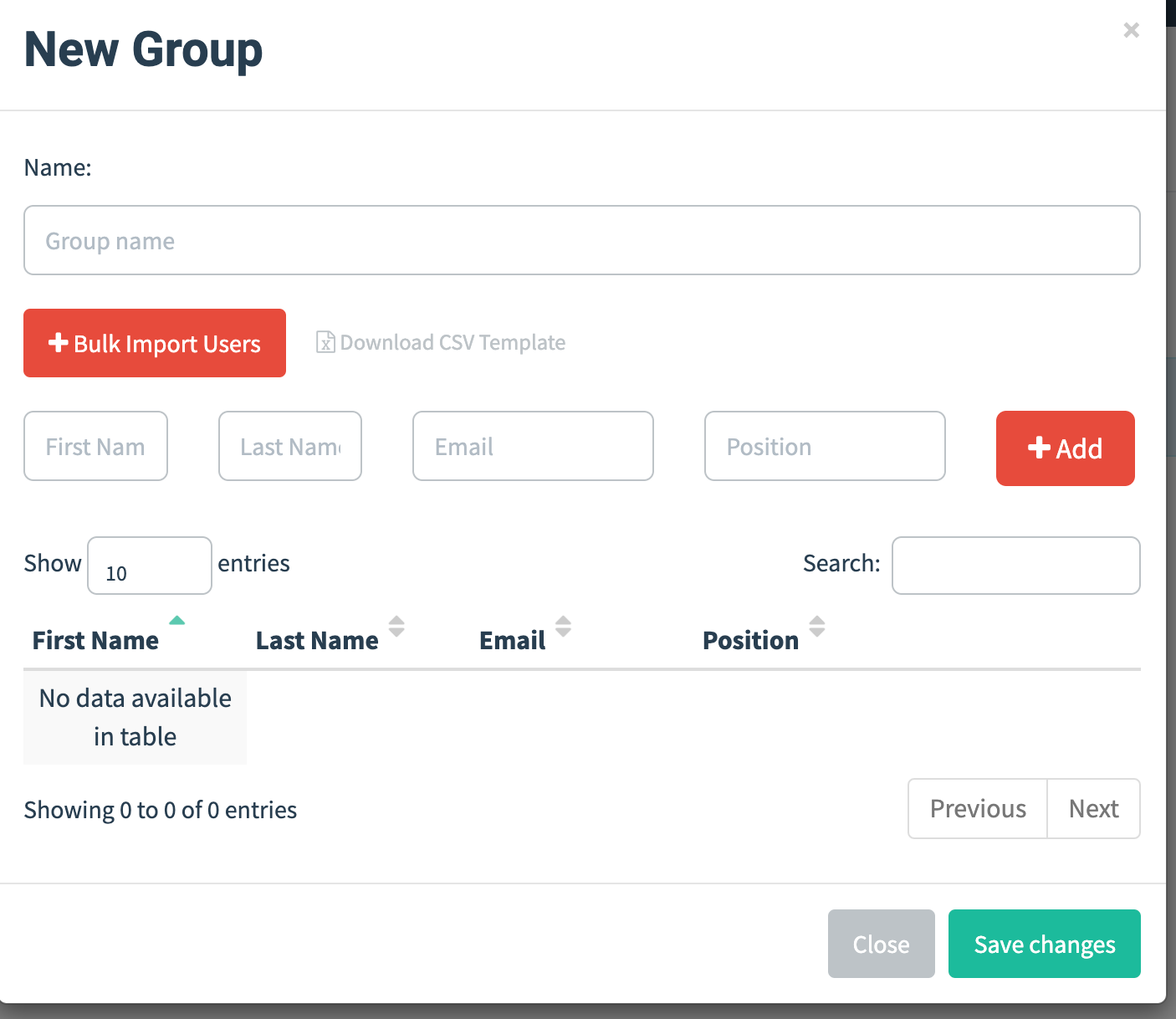

Users & Groups 用户和组

导入CSV文件导入受害者邮箱或者单个add

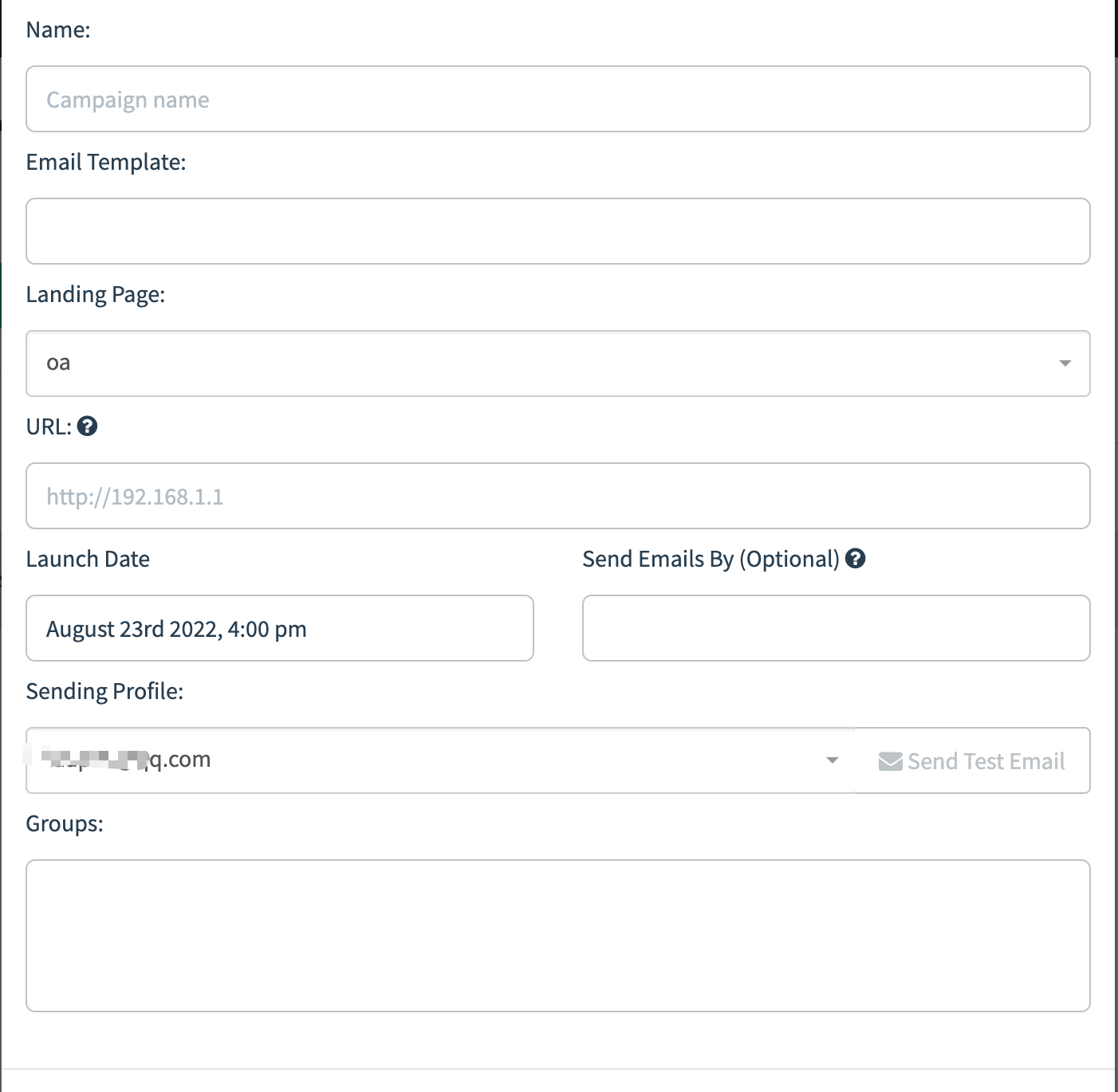

Campaigns 钓鱼事件

name:自定义名字策略

email template:钓鱼邮件模版

landing page:钓鱼页面

url:钓鱼页面http://ip:80

groups:受害者邮箱

问题:若此时发现访问http://ip:80是404 not found page不需要管

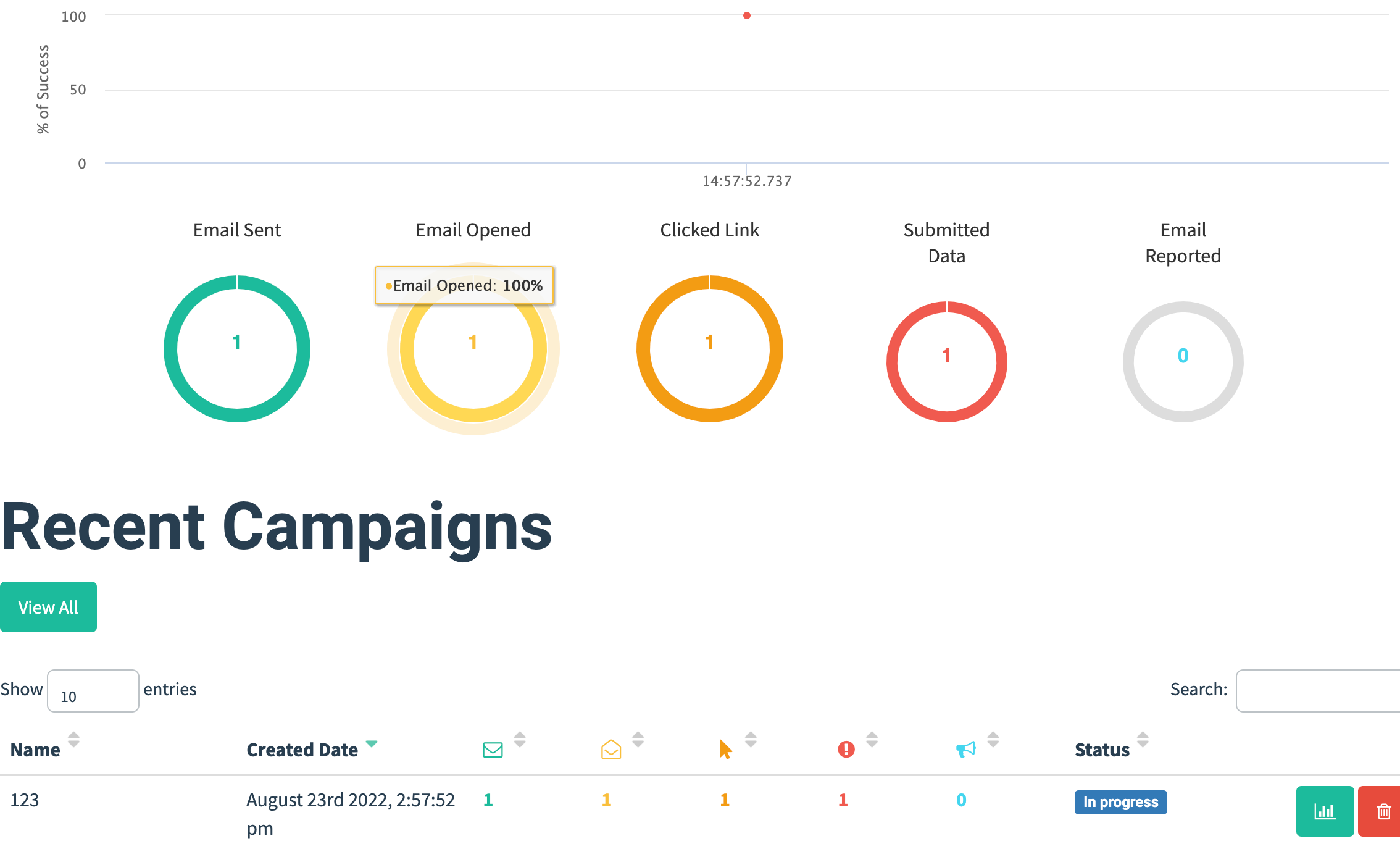

Dashboard 仪表板

当创建了钓鱼事件后,Dashboard 会自动开始统计数据。统计的数据项包括邮件发送成功的数量及比率,邮件被打开的数量及比率,钓鱼链接被点击的数量及比率,账密数据被提交的数量和比率,以及收到电子邮件报告的数量和比率。另外,还有时间轴记录了每个行为发生的时间点

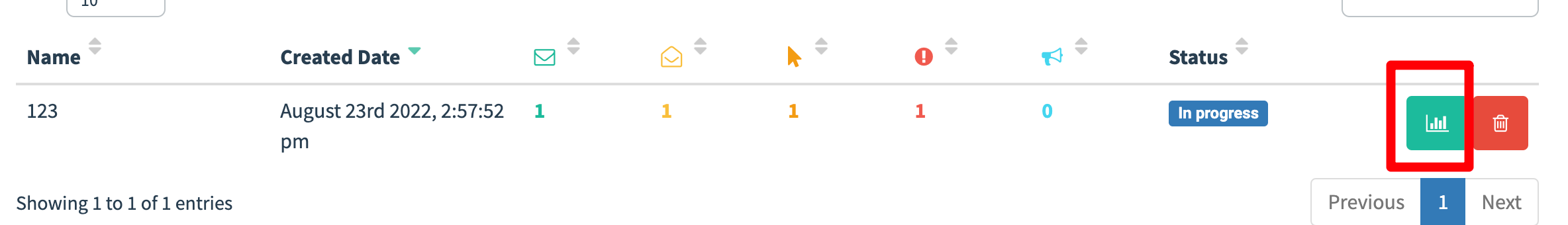

查看数据

该url就是Campaigns 中的url, rid参数是自动分配的,用来判定是邮箱收件人,每个邮箱收件人都有不同的rid值.

点击提交后重定向到正常网站的报错页面(我测试的没有报错页面还是原网页就不写了)

客户钓鱼演练再写。