这也是以前好奇,因为学生时候,经常机房上网, 对一些譬如.. 现在看来很low了. 是小作坊式的技术, 真正上不了台面的.扛不住生产的压力.

ftp共享

计算机统一管理等

无盘/网克等特别好奇

计算机组织的两种形式

加入办公网络里有200多台pc,如果各个独立的上网互不干扰. 这种也挺方便,不用任何管理.是工作组模式

1,工作组(默认, 无法统一管理,无法统一身份验证)

2.域 (统一管理系统)

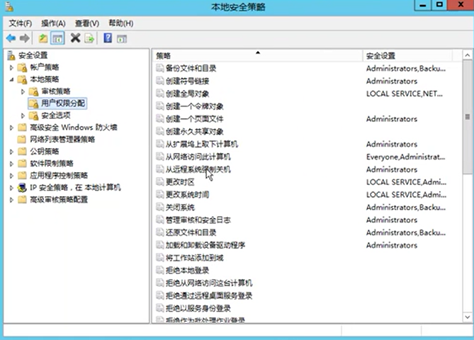

win权限分配机制

管理本地用户: 一般我们都是ghost下载安装使用administer来登录上网的. 无感知,傻瓜化. 无需新建普通用户之类的.

新建用户-加入管理员组。

针对文件夹基于(用户组)设置权限

用户SID:

创建一个用户时候,每个用户都有一个SID(创建用户的时候系统分配),以及用户组的SID。

whoami

whoami /all

USER INFORMATION

----------------

User Name SID

======================== ============================================

kali-linuxadministrator S-1-5-21-2634792176-1660416105-649526453-500

给普通用户分配权限:

默认普通用户登录计算机权限有限。

实操sid实验:

工作组中的计算机访问ftp: 1,ftp查看有没有该clinet的登陆名密码(镜像帐号优先,使用该client自身帐号) 2,其次ftp服务器的账号密码。 存在的安全隐患: 不安全: \10.1.1.10C$ 共享ftp: 访问的ftp时候 计算机名用户名 工作组账号: 先用镜像账号访问 删除镜像账号 使用普通用户访问-无权限进入文件夹 ftp文件授予用户权限。正常访问。(共享文件夹)

四、域账号

DC:安装活动目录的AD

DC计算机:domain controller

A加入DC:

A和DC建立信任密钥(40多天)

所有登陆名都是在DC上创建的

信任丢失

原因:还原计算机

A用域帐号登陆自身计算机:netlogon服务

1,共享密钥加密 uname&密码

2,DC收到,发放uname对应的sid和gid,和DC自己的密钥加密的sid和gid(用与A访问别人)

3,DC将构造好的两组sid发给A

4,A登陆计算机

A用域用户访问B:

1,A将访问B的消息给DC,且附上A的DC'sid gid

2,DC知道A要访问B了,将sid和gid用B的共享密钥发给A

3,A可以访问B。

如果找不到DC了,A也可以登陆B,因为A非首次认证。此种情况下,可以设置A能登陆B的次数,可以设置0次,5次等。 如果A从未登陆过C,那如果DC丢失了,A就没法登陆C。 win如何识别本地账号还是远程账号登陆? Aserver/lanny 本地账号(本地计算机名) lanny.com/lanny 域账号

一、计算机组织形式 工作组 域 二、win权限分配: 看用户的SID: whoami /all 用户名 SID ======================== ========================================== kali-linuxadministrator S-1-5-21-441794639-476939098-201153909-500 三、工作组中计算机 实操sid实验: 工作组中的计算机访问ftp: 1,ftp查看有没有该clinet的登陆名密码(优先) 2,其次ftp服务器的账号密码。 存在的安全隐患: 不安全: \10.1.1.10C$ 共享ftp: 访问的ftp时候 计算机名用户名 工作组账号: 先用镜像账号访问 删除镜像账号 使用普通用户访问-无权限进入文件夹 ftp文件授予用户权限。正常访问。 四、域账号 DC:安装活动目录的AD DC计算机:domain controller A加入DC: A和DC建立信任密钥(40多天) 所有登陆名都是在DC上创建的 信任丢失 原因:还原计算机 A用域用户登陆自身计算机:netlogon服务 1,共享密钥加密 uname&密码 2,DC收到,发放uname对应的sid和gid,和DC自己的密钥加密的sid和gid(用与A访问别人) 3,DC将构造好的两组sid发给A 4,A登陆计算机 A用域用户访问B: 1,A将访问B的消息给DC,且附上A的DC'sid gid 2,DC知道A要访问B了,将sid和gid用B的共享密钥发给A 3,A可以访问B。 如果找不到DC了,A也可以登陆B,因为A非首次认证。此种情况下,可以设置A能登陆B的次数,可以设置0次,5次等。 如果A从未登陆过C,那如果DC丢失了,A就没法登陆C。 win如何识别本地账号还是远程账号登陆? Aserver/lanny 本地账号(本地计算机名) lanny.com/lanny 域账号