本文来自转载http://www.shidehui.com/jingyan/about-ali-cloud-ecs-centos-567-linux-glibc-library-serious-security-hole-repair-methods.html

亲测,已经修补成功!

日前Linux GNU glibc标准库的 gethostbyname函数爆出缓冲区溢出漏洞,漏洞编号为CVE-2015-0235。黑客可以通过gethostbyname系列函数实现远程代码执行,获取服务器的控制权及Shell权限,此漏洞触发途径多,影响范围大,请大家关注和及时临时修复。

关于阿里云ECS Linux Glibc库严重安全漏洞修复方法。

Centos 5/6/7:

连接终端,或者putty登录

首先检测目前的版本输入命令:

rpm -qa | grep glibc

我的显示:glibc-common-2.12-1.132.el6_5.4.x86_64

需要更新到:glibc-2.12-1.149

清除旧的缓存先执行:

yum clean all

然后再执行:

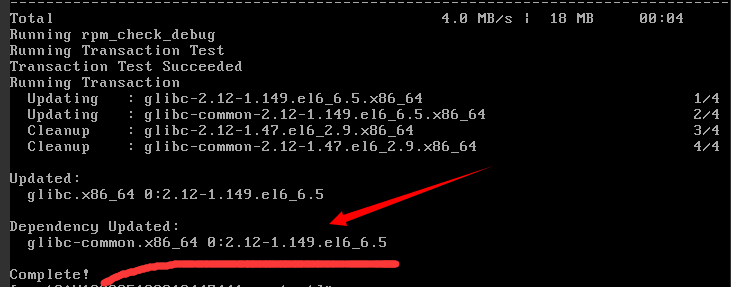

yum update glibc

然后中间提示是否更新,选择Y

rpm -qa|grep glibc-2.12

更新后大的版本号是不变的,glibc-2.12-1.149 仅要后边是149就表示是最新的了!