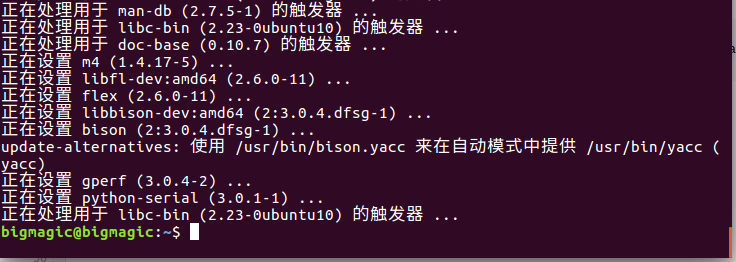

第一步:下载必要的库文件

sudo apt-get install git make gcc libncurses5-dev flex bison gperf python-serial

第二步:创建esp32专用目录

mkdir esp32

第三步:esp32文件夹中创建三个目录

mkdir crossTools demos sourcescrossTools:交叉编译环境

demos:例程

sources:SDK源代码

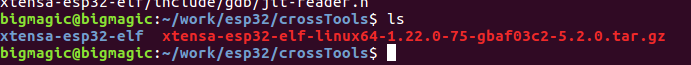

第四步:下载交叉编译环境

https://dl.espressif.com/dl/xtensa-esp32-elf-linux64-1.22.0-75-gbaf03c2-5.2.0.tar.gz

下载完成猴解压即可

tar -zxvf xtensa-esp32-elf-linux64-1.22.0-75-gbaf03c2-5.2.0.tar.gz

第五步:将编译环境添加到环境变量中

修改/etc/profile文件

sudo vim /etc/profile在最末尾添加下面语句

export PATH=$PATH:/home/bigmagic/work/esp32/crossTools/xtensa-esp32-elf/binsource一下源

source /etc/profile查看是否配置成功

第六步:下载SDK代码

git clone --recursive https://github.com/espressif/esp-idf.git设置环境变量

export IDF_PATH=/home/bigmagic/work/esp32/sources/esp-idf更新源

source /etc/profile第七步

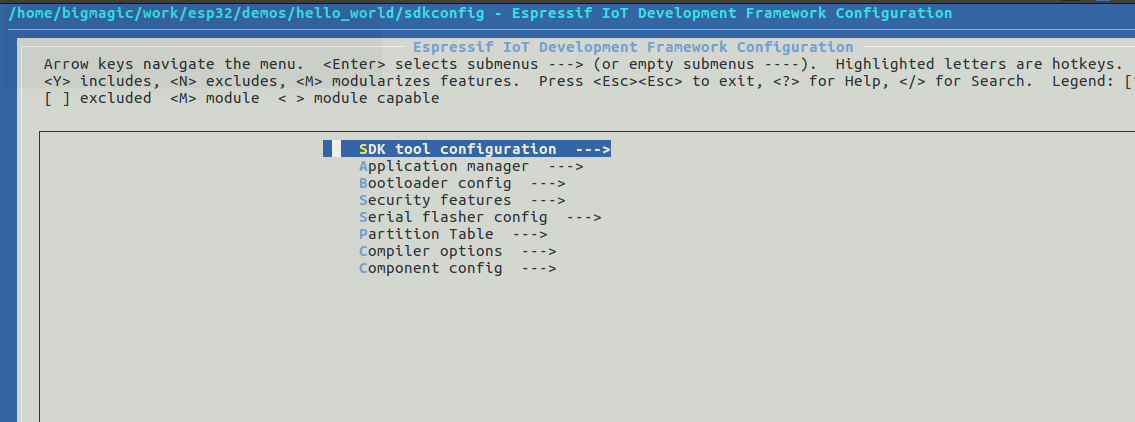

编译与配置

在进行这一步时,我们的demos文件加中还没有文件,所以需要将文件进行转移

esp32/sources/esp-idf/examples/get-started/hello_world全部转移的demos目录下

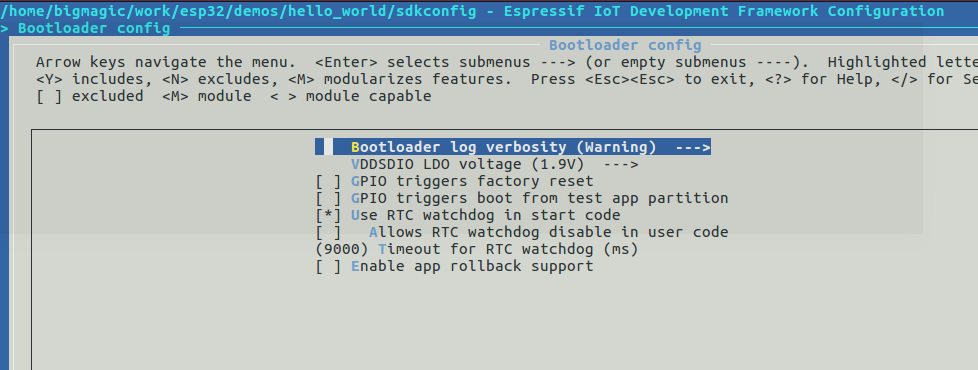

进入hello_world文件夹,直接make menuconfig

下面来介绍需要配置的地方

(1)交叉编译工具即Python环境

(2)配置bootload的打印级别为waring

(3)配置烧写模式

配置完成猴就可以编译固件了

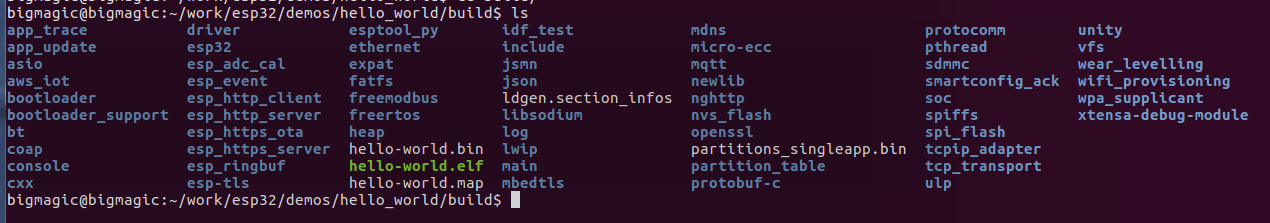

make all -j8编译完成

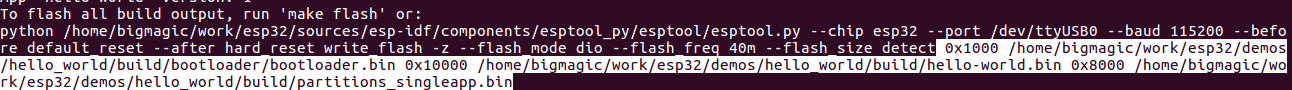

输入开始烧写

make flash可能会提示如下的错误

这是因为/dev/ttyUSB0访问权限不够造成

将该权限提高即可烧写

分析串口的烧写过程,实际上是有三个部分

0x1000 build/bootloader/bootloader.bin

0x10000 hello-world.bin

0x8000 partition_singleapp.bin

启动minicon即可看到

此时表示烧录成功