2019-2020-2《网络对抗技术》Exp5 信息搜集与漏洞扫描

一、实践目标

掌握信息搜集的最基础技能与常用工具的使用方法。

二、实践内容

- 各种搜索技巧的应用

- DNS IP注册信息的查询

- 基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

- 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

三、实验步骤

1.各种搜索技巧的应用

1.1搜索网址目录结构

打开msfconsole,使用

use auxiliary/scanner/http/dir_scanner

set THREADS 20

set RHOSTS www.baidu.com

exploit

获取网站目录结构,可以找到以下目录:

1.2通过搜索引擎进行信息搜集

filetype能对搜索结果的文件类型进行限定,使用格式:检索词 filetype:文件类型

百度搜索site:edu.cn filetype:xls,可以找到符合要求的文件:

下载后打开,内容如下:

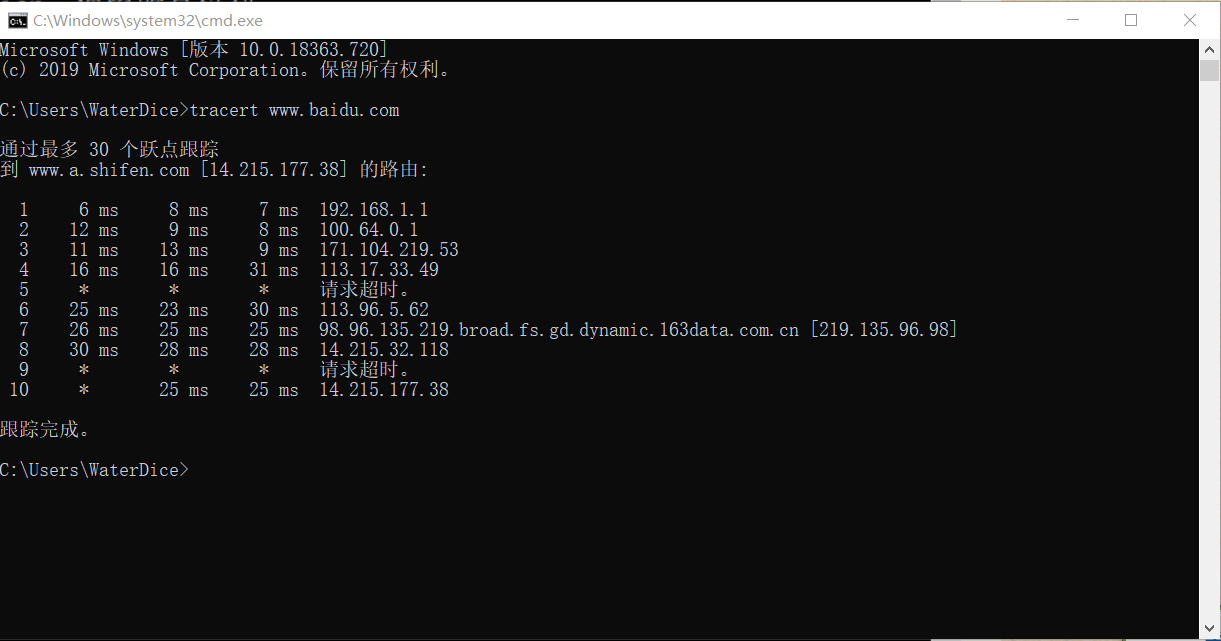

1.3使用tracert命令进行路由侦查

cmd中输入tracert www.baidu.com

输出的信息分别是生存时间(跳数)、三次发送的ICMP包返回时间、途经路由器的IP地址,星号的信息表示该次ICMP包返回时间超时。

2.DNS IP注册信息的查询

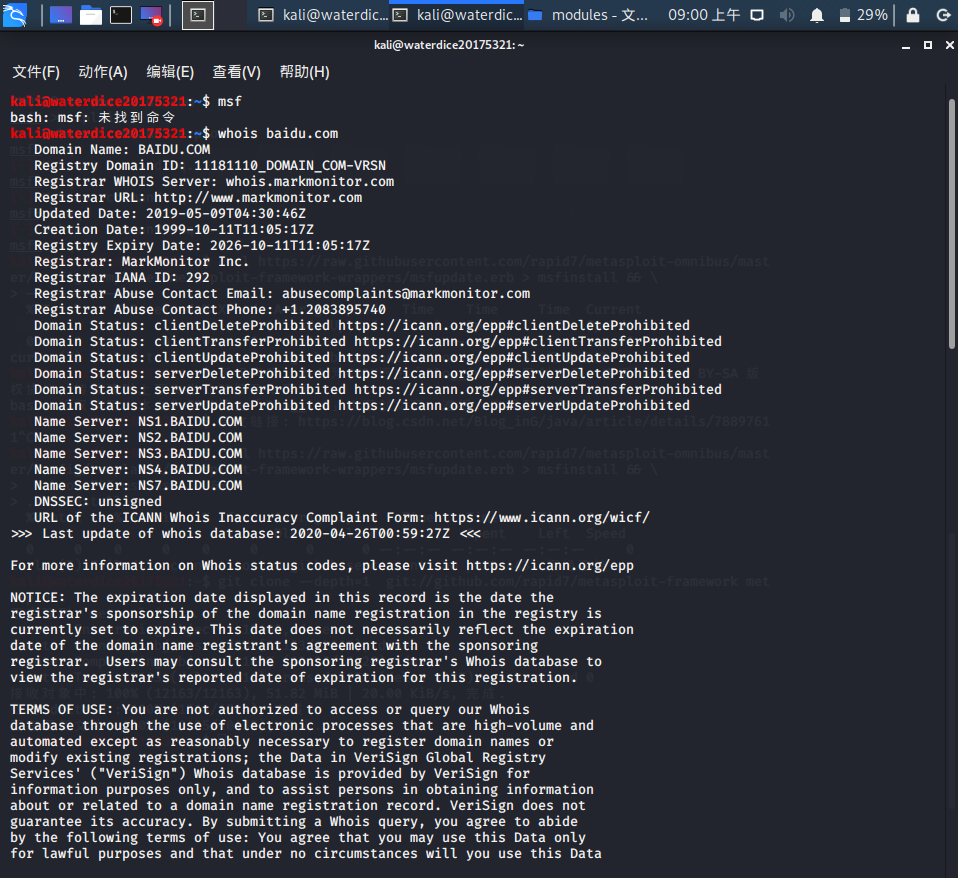

2.1whois查询

whois用来进行域名注册信息查询,可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。在终端输入要查询的域名去掉www的形式,因为注册域名时通常会注册一个上层域名,子域名由自身的域名服务器管理,在whois数据库中可能查询不到。

在终端输入whois baidu.com:

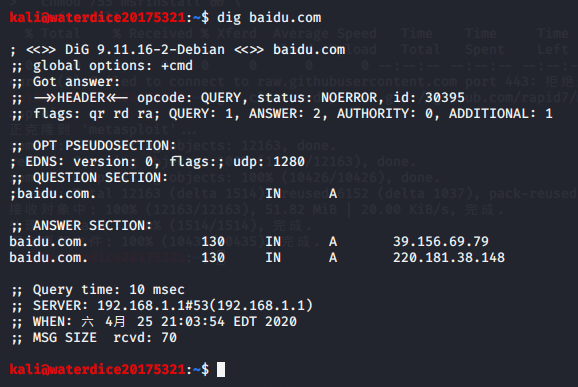

2.2nslookup,dig域名查询

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。在终端输入nslookup baidu.com

dig可以从官方DNS服务器上查询精确的结果,在终端输入dig baidu.com

dig命令还有很多查询选项:

- +[no]search:使用 [不使用] 搜索列表或 resolv.conf 中的域伪指令(如果有的话)定义的搜索列表。缺省情况不使用搜索列表。

- +[no]trace:切换为待查询名称从根名称服务器开始的代理路径跟踪。缺省情况不使用跟踪。一旦启用跟踪,dig 使用迭代查询解析待查询名称。它将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答。

- +[no]identify:当启用 +short 选项时,显示 [或不显示] 提供应答的 IP 地址和端口号。

- +[no]stats:该查询选项设定显示统计信息:查询进行时,应答的大小等等。缺省显示查询统计信息。

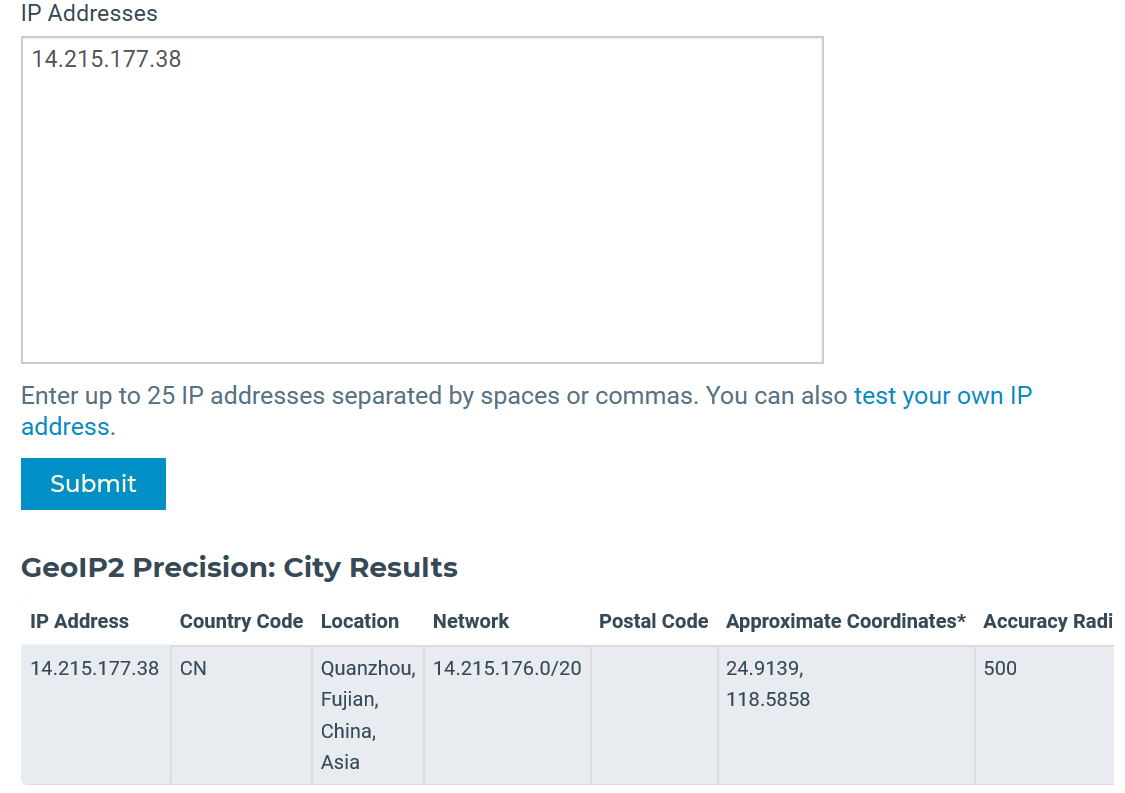

2.3IP2Location地理位置查询

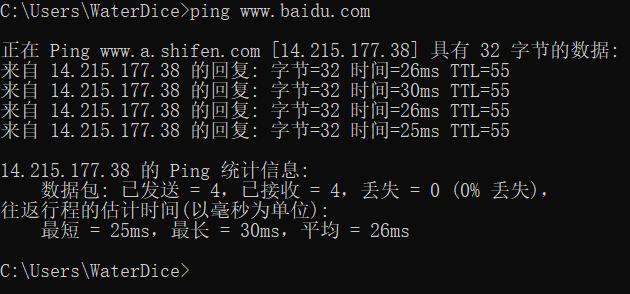

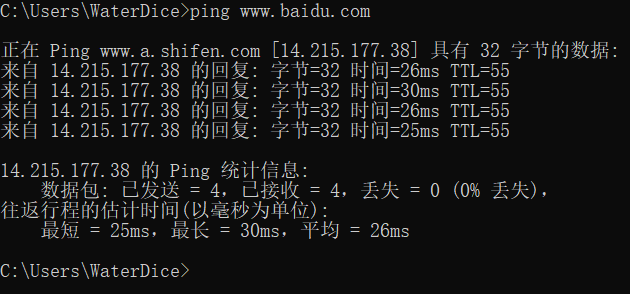

输入命令ping www.baidu.com的查看网站的IP地址 :

在网站中输入IP地址可以查看到百度的IP信息:

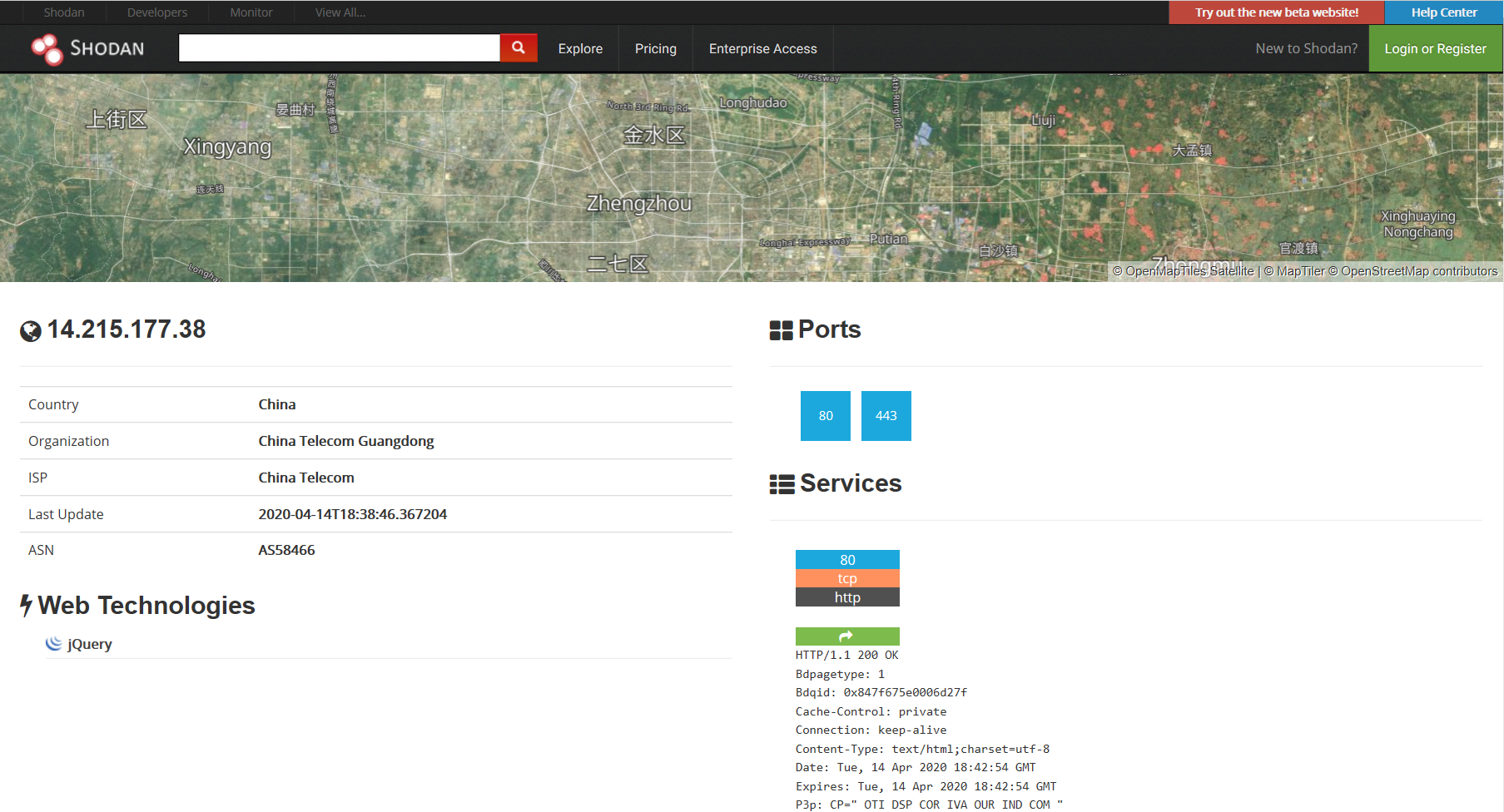

这个网站可以查询到更详细的关于IP的信息,在该网站输入百度的IP地址14.215.177.38后查看结果,可以看到很多关于该IP的详细信息:

2.4IP2反域名查询

这个网站的搜索引擎可以进行反域名查询,可以搜索到该IP的地理位置、服务占用端口号,以及提供的服务类型等信息,打开该网站,输入想要查询的IP地址,可以看到其地理位置,端口号和提供的服务等具体信息:

3.基本的扫描技术

3.1活跃主机扫描

1、Ping命令

ping命令用发送ICMP报文的方法检测活跃主机,cmd中输入命令ping www.baidu.com

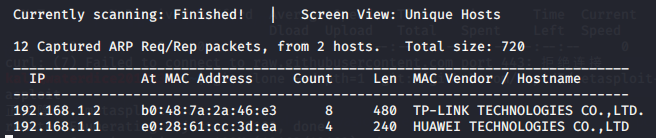

2、netdiscover发现

在linux下可以通过执行netdiscover命令直接对私有网段192.168..进行主机探测,结果如下:

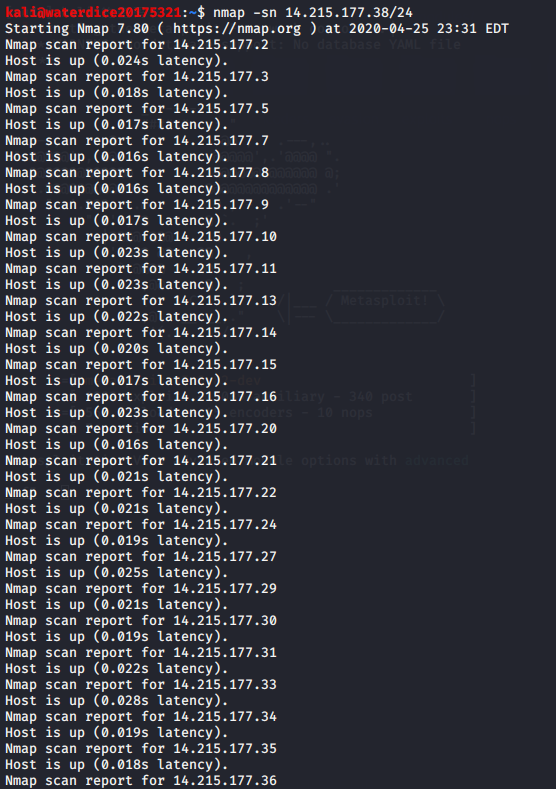

3.2NMAP扫描

1、使用-sn选项让Nmap探索某网段下活跃的主机

使用nmap -sn 14.215.177.38/24寻找该网段下的活跃主机

2、使用-O选项让Nmap对目标的操作系统进行识别

使用nmap -O 14.215.177.38/24获取目标机的操作系统等信息:

3、使用-sS选项进行TCP SYN扫描

使用nmap -sS -Pn 14.215.177.38/24命令,其中-sS是TCP SYN扫描,-Pn是在扫描之前,不发送ICMP echo请求测试目标:

4、使用-PU是对UDP端口进行探测

使用nmap -sU 14.215.177.38/24命令,查看采用UDP协议的端口信息 图NMAP扫描PU

5、使用-sV查看目标机子的详细服务信息

使用nmap -sV -Pn 14.215.177.38/24命令,其中-sV用来查看目标机子的详细服务信息:

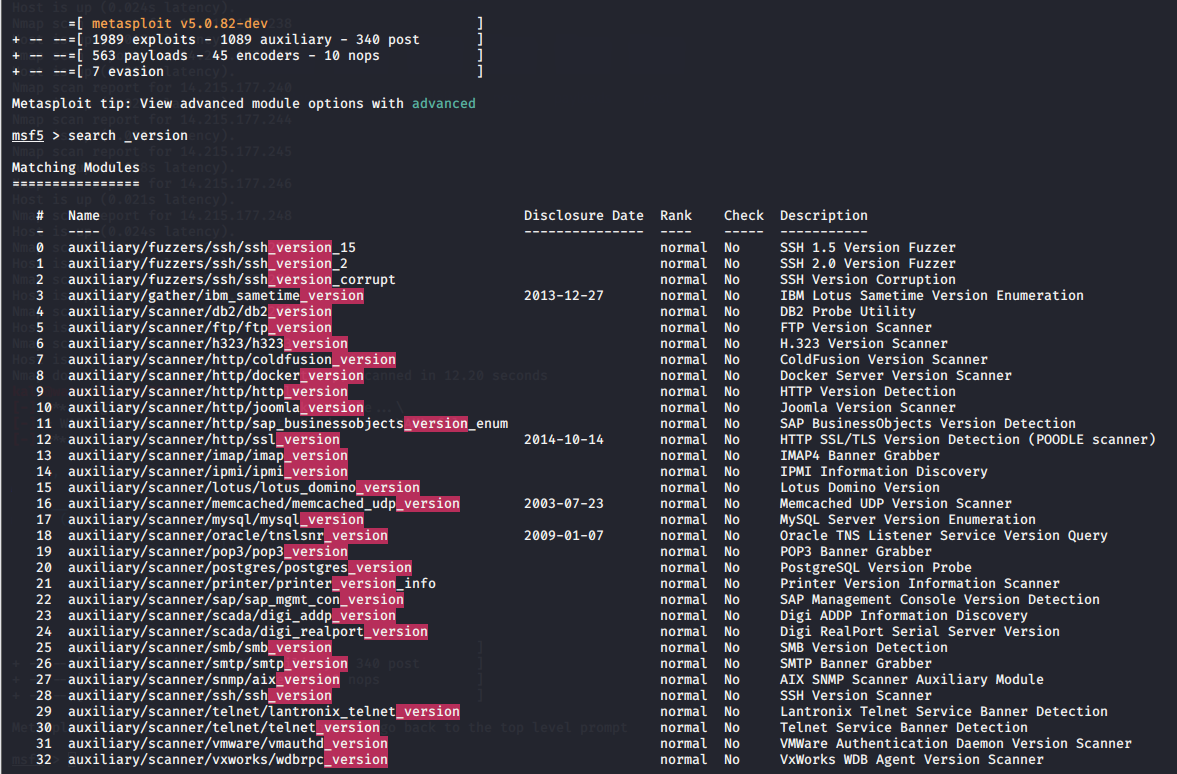

3.网络服务扫描

开启msf:msfconsole

通过输入search _version指令查看msf中可提供的查点辅助模块,有如下模块可以应用:

四、实验总结与体会

1.基础问题回答

(1)哪些组织负责DNS,IP的管理。

DNS和IP地址管理由美国政府授权的ICANN统一管理

- 地址支持组织(ASO)负责IP地址系统的管理

- 域名支持组织(DNSO)负责互联网上的域名系统(DNS)的管理

- 协议支持组织(PSO)负责涉及Internet协议的唯一参数的分配

全球一共有5个地区性注册机构:ARIN(北美地区),RIPE(欧洲地区),APNIC(亚太地区),LACNIC(拉丁美洲美洲),AfriNIC(非洲地区)

(2)什么是3R信息。

- Registrant注册人

- Registrar注册商

- Registry官方注册局

(3)评价下扫描结果的准确性。

整体比较准确,但是用不同的扫描方式扫描出的结果会有些差异,一般不会出现明显的偏差和误判。

2.实践总结与体会

本次实验比起以往还是有很大的区别,但是在操作上不怎么困难,主要是掌握信息搜集与漏洞分析的过程,掌握利用软件分析的能力。实验过程中我接触到了很多关于信息搜集和漏洞扫描方法,使我受益匪浅。本次实验和以往相比没有那么明确的立场,可能会更倾向于防御方面吧,无论是攻击者还是防护者都需要进行信息搜集与漏洞扫描,并分析出哪些地方是比较好的进攻点或者是防护方面需要修补的漏洞。