我们都知道,在PHP开发中,$_SERVER[’PHP_SELF’],一般用来引用当前网页地址,即表示PHP文件相对于网站根目录地址,可以通过几个例子来看$_SERVER[’PHP_SELF’]的结果:

http://www.example.com/php/test.php --> /php/test.php http://www.example.com/php/test.php?parm=1 --> /php/test.php

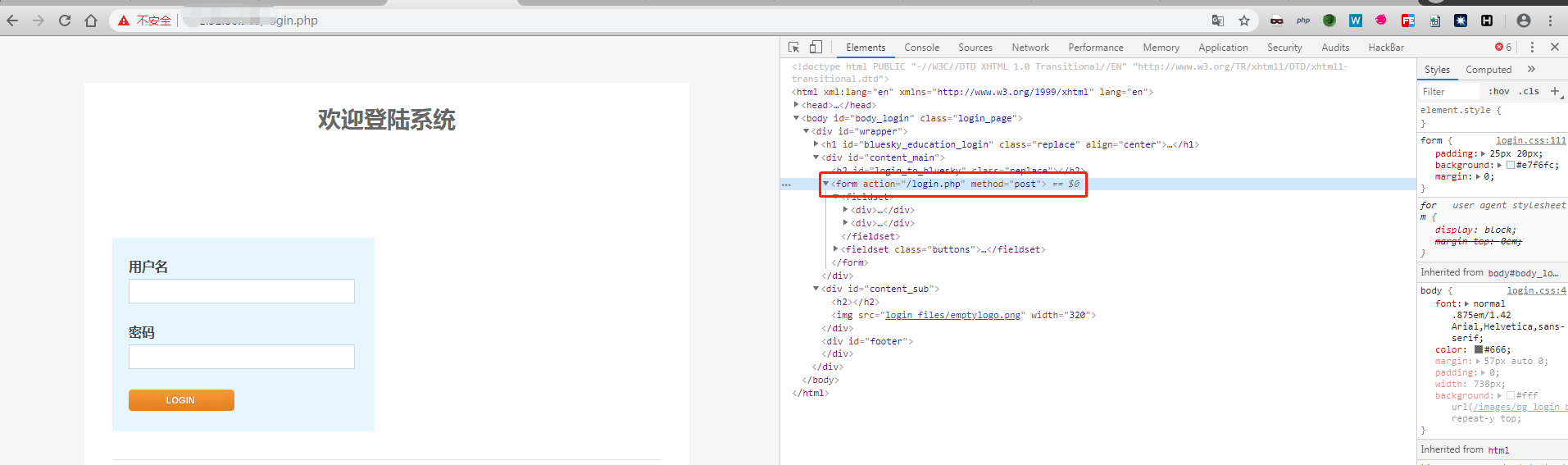

通过一个例子来探讨他的安全性,一个登陆页面,地址http://马赛克.com/login.php:

当我们访问http://马赛克.com/login.php/a后,页面如下:

通常情况下,系统会给我们抛出404或者其他的错误,所以在这,我们可以猜测,用户提交数据到后台进行处理时可能采用如下方式:

<form action="<?php echo $_SERVER['PHP_SELF']; ?>" method="post">

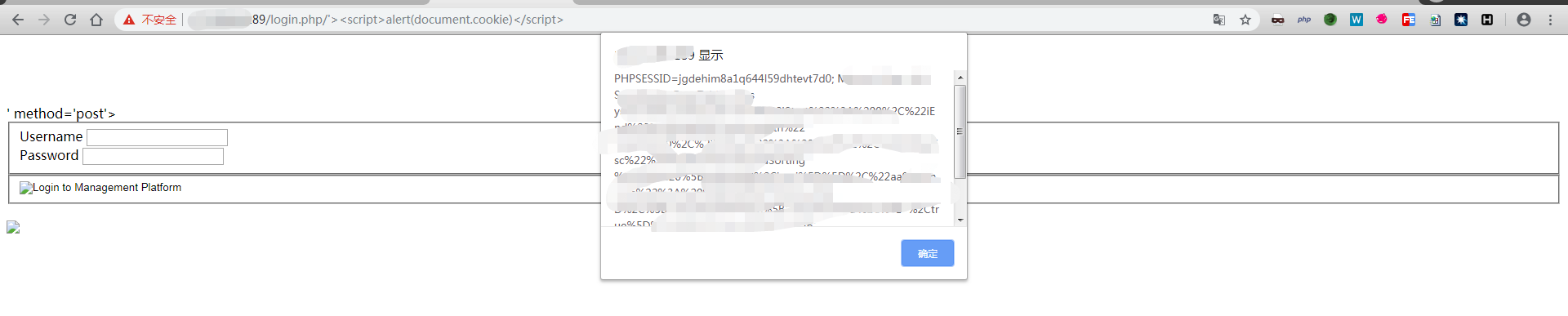

这样在功能上其实没有什么问题,但是在安全的角度,$_SERVER[’PHP_SELF’]参数有一部分是我们可以控制的,尝试XSS攻击:

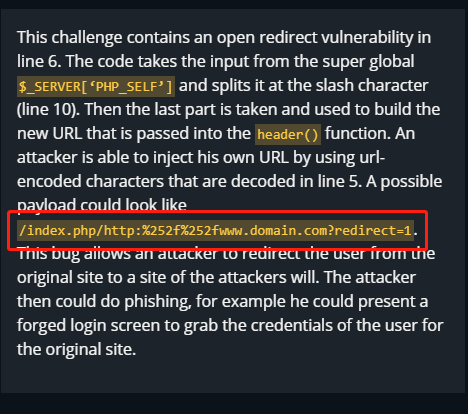

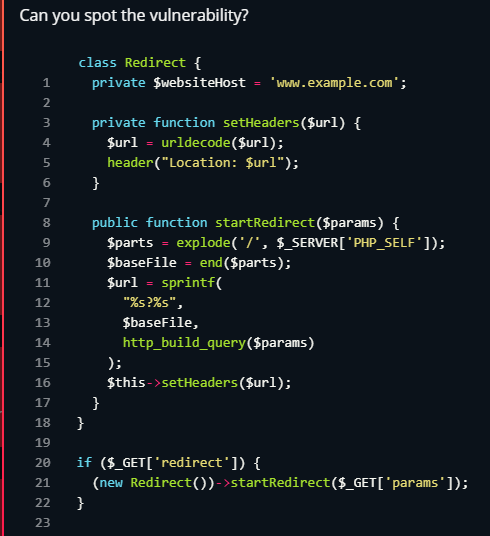

可以再通过RIPS的一个代码审计题目来看看:

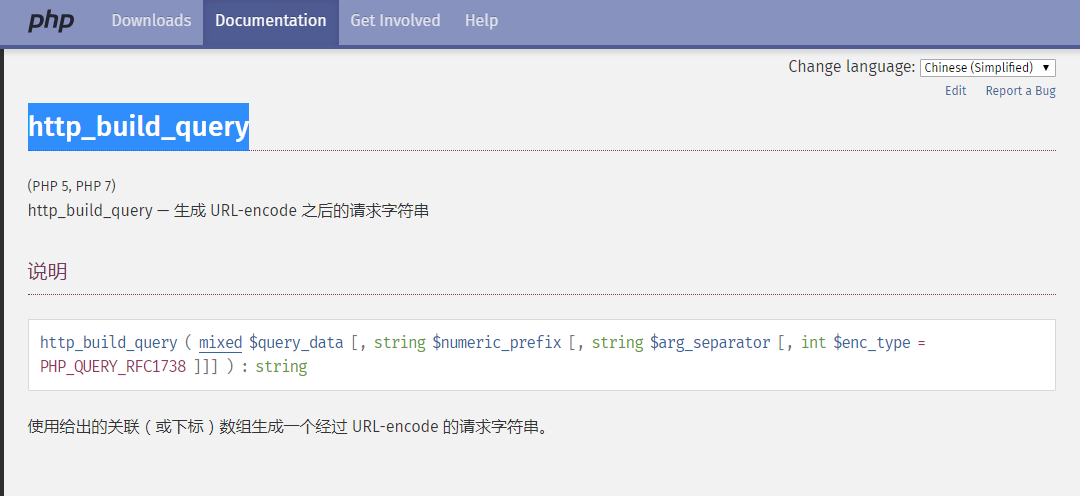

仔(xia)细(bi)分析,startRedirect函数GET一个params的参数,在9-19行中,通过explode函数将$_SERVER[’PHP_SELF’]的值用“/”分割成一个叫$parts的数组,$baseFile为数组的最后一个值,$url 的值为 $baseFile?http_build_query($params),不懂咱就查:

将$params进行URL编码,调用setHeaders 函数,首先解码 $url 参数,然后执行URL跳转,所以题目其实是说使用$_SERVER[’PHP_SELF’]造成的URL跳转问题,先想的是如下的payload:

index.php/http://www.baidu.com?redirect=test¶ms=test

但是看了wp后发现忽略一个细节,就是访问URL时,URL其实已经被浏览器解码一次,代码第4行中,会使用urldecode()再解码一次,所以要进行两次URL编码才行,即:

index.php/http:%252f%252fwww.baidu.com?redirect=test¶ms=test

题目的wp如下: