20145208 蔡野 《网络对抗》Exp6 信息搜集与漏洞扫描

- 本实践的目标是掌握信息搜集的最基础技能。具体有(1)各种搜索技巧的应用(2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

1.实验后回答问题

(1)哪些组织负责DNS,IP的管理。

- 全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

- 全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

- 全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

- 三级域名管理示例:CNIC(中国)-APNIC(亚太地区)-ICANN(全球)

(2)什么是3R信息

- 3R是指注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

- 3R信息就是上面三者的相关信息

2.实验总结与体会

- 这次实验比较简单,但是比较有趣,打开了一扇新的大门,也知道在现在互联网这么发达的时代多么容易泄漏个人信息。

3.实践过程记录

信息搜集

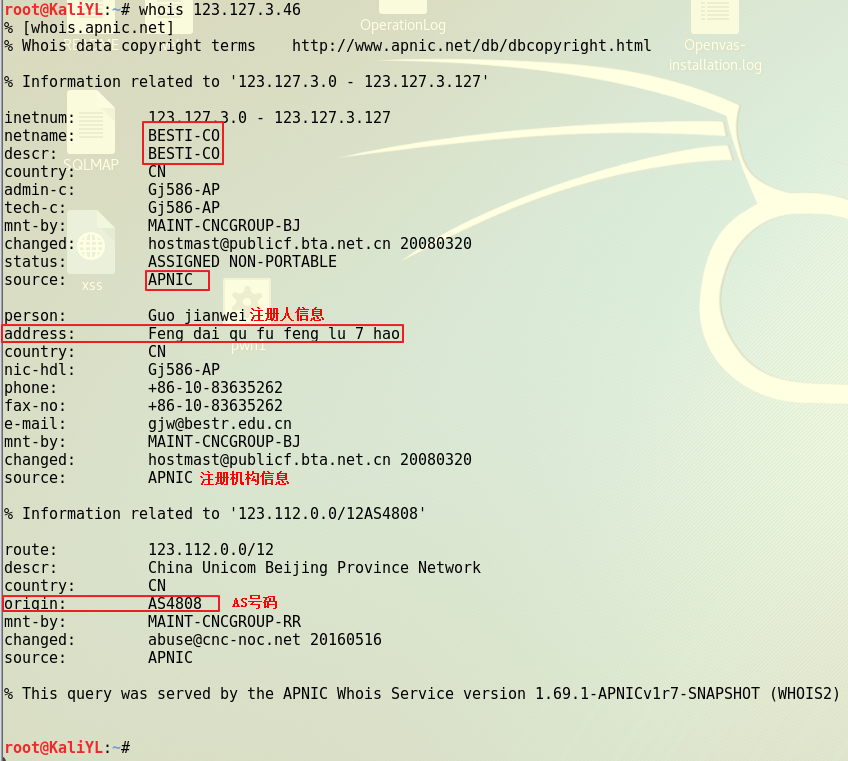

- 用whois查询校园网的IP:

- 可以发现校园网的信息很有趣,域名的描述备注和域名一样,而且丰台也打错了拼音(fengdai),7号直接用的拼音,感觉注册信息填的有点小学水平。

- 里面还有注册人信息,注册组织信息和AS号(自治系统(Autonomous System)是指使用统一内部路由协议的一组网络)等信息,通过AS号可以在网上或者whois查到更多信息:

- 我又对github网站进行了whois查询,相对上面的whois查询显示的内容更加丰富,也有完整的3R信息

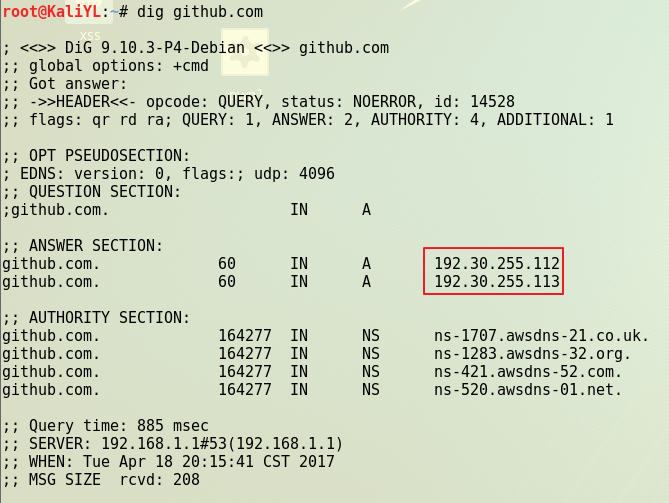

- dig查询github信息:

- 可以看到查询结果中的两个IP地址,选择一个进行查询信息:

-

可以看到信息确实是github的IP,并且还提供了地理位置。

-

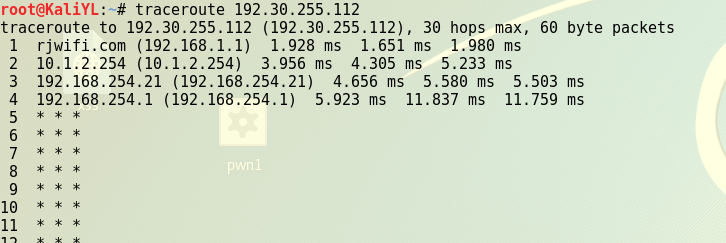

Tracert路由探测github的IP

-

从路由信息可以看出来我用的是rjwifi,经过了4个跃迁点到达目的地。好奇查了一下,这四个跃迁点都是本地局域网的IP。

-

搜索引擎收集信息

-

利用搜索引擎收集信息,我最早用的就是中学的时候上网找身份证号注册游戏用,真的很简单:

-

现在利用高级搜索更容易了:

-

使用

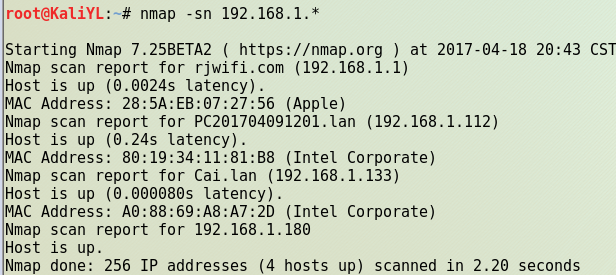

nmap -sn来发现处于活动状态的主机,因为是在虚拟机上面做的,所以显示出来的四个一个是主机,另外三个是两个是虚拟机,一个是rjwifi路由器:

- 使用

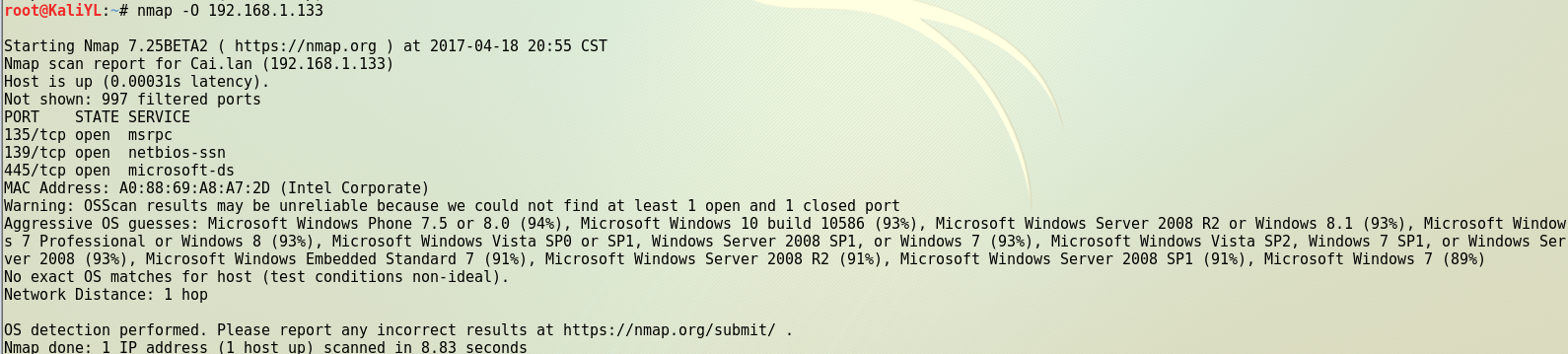

nmap -O来对指定IP主机进行指纹特征扫描,来猜测操作系统:

- 因为目标系统是win10,可能数据库不全,所以结果不是特别准确。

- 换成了kali就准确了:

- 使用

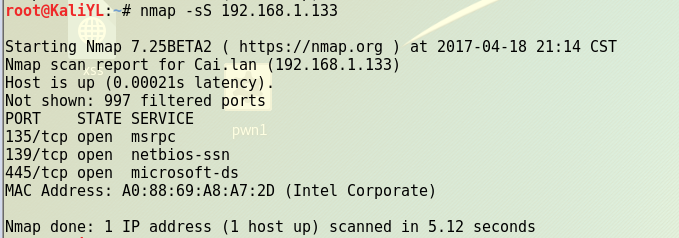

nmap -sS对目标主机进行隐蔽扫描:

- 使用

nmap -sU对主机进行UDP扫描:

- 使用

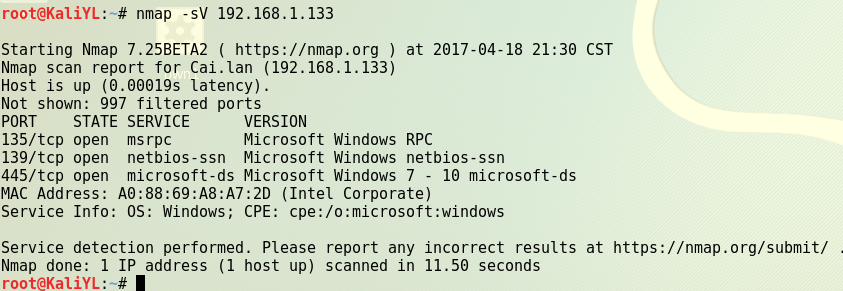

nmap -sV检测版本:

漏洞扫描

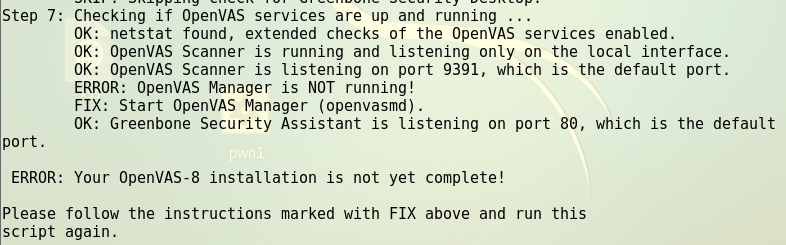

- 先使用

openvas-check-setup命令来检查安装情况,可以看到在步骤7出错,按照提示修改:

- 直接输入

openvasmd来开启服务后重新检测,成功出现下列信息:

-

使用命令

openvasmd --user=admin --new-password=admin添加用户,然后输入openvas-start开启openvas -

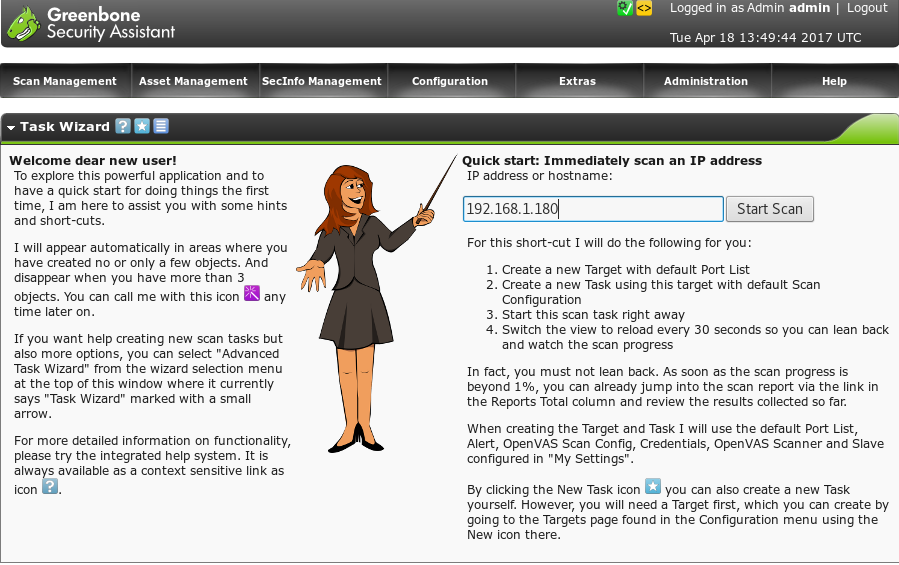

在kali中访问

https://127.0.0.1:9392/,用户名居然已经默认了:

- 点击上面紫色按钮新建扫描,进入如下页面输入要扫描的主机的IP:

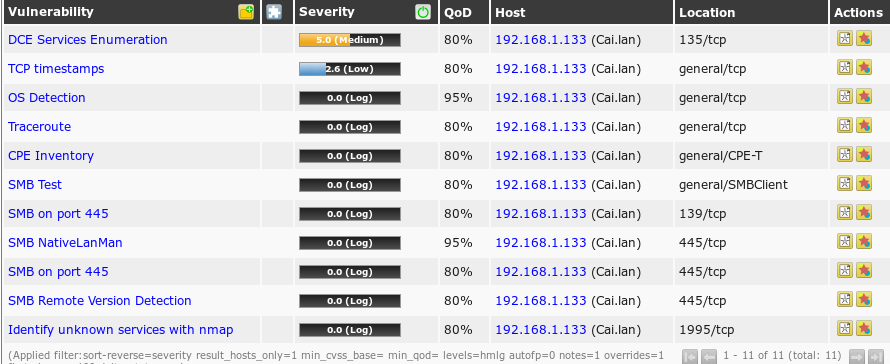

- 我扫描了我的win10主机,自己觉得比较安全,然而结果是中等:

- 点击total内容可以看到漏洞统计信息:

- 点击last内容可以看到具体内容,可以看到还是相对安全的,只有一个中等漏洞:

- 这里给出的解决方案并不是特别理想,只是要求在这个端口过滤流量:

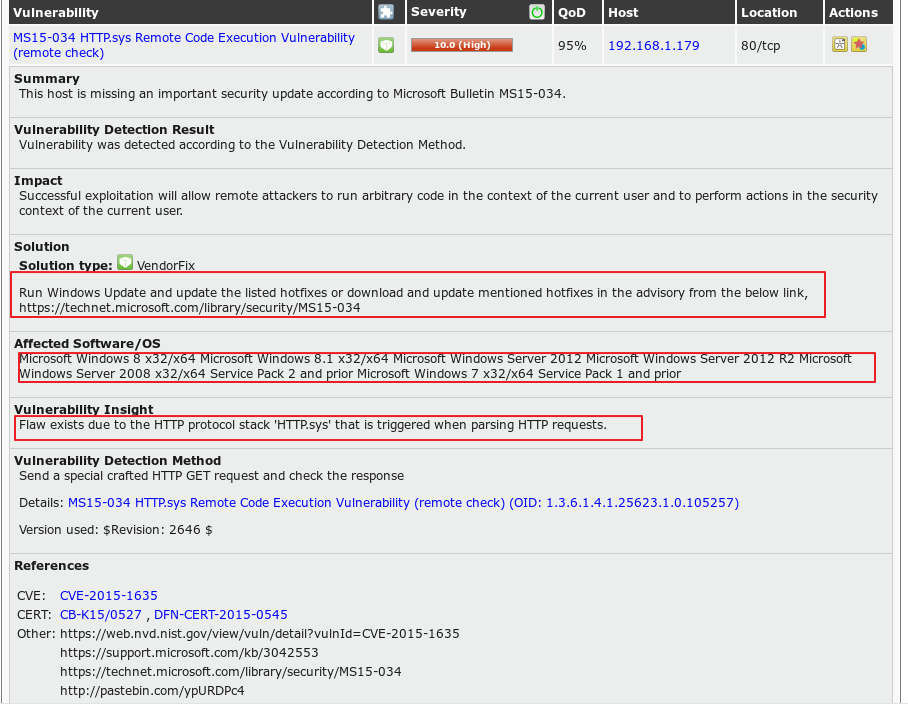

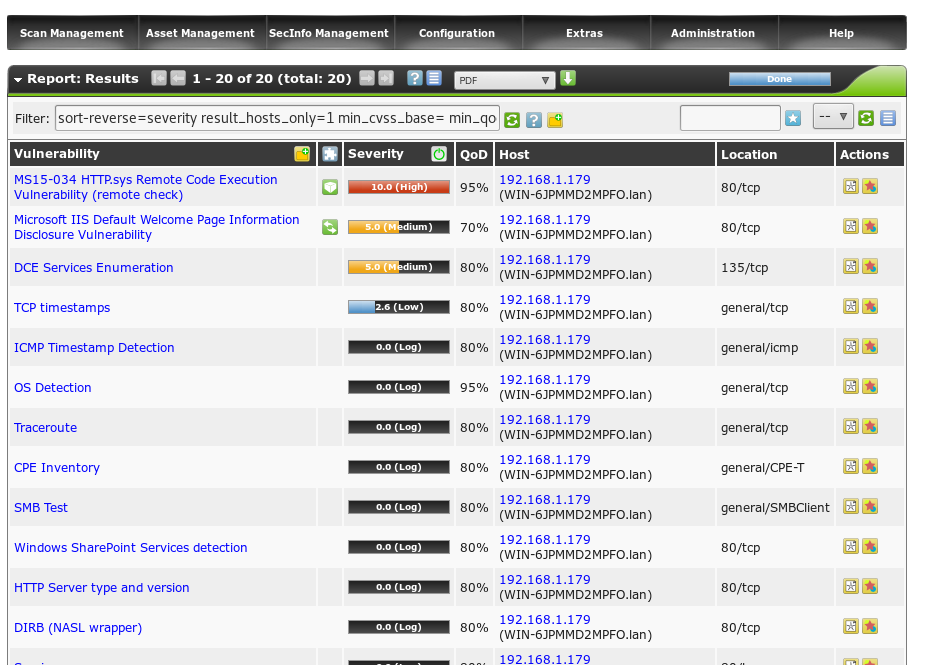

- 现在换一个漏洞多的win7虚拟机(老师的kali虚拟机没有找到漏洞,漏洞数是0)

- 查看那个高危漏洞的详细信息可以发现它的解决方案-下载一个补丁,还有影响的操作系统已经漏洞描述(远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞。成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任意代码。)