实验4 恶意代码分析

系统运行监控

Schtasks

先建立一个netstat20155234.txt文件,在文件中输入

date /t >> c:

etstat20155234.txt

time /t >> c:

etstat20155234.txt

netstat -bn >> c:

etstat20155234.txt

然后将此文件名改为netstat20155234.bat

再建立一个netstat20155234.txt,用来将记录的联网结果格式化输出到其中

将这两个文件剪切到c盘目录下

然后,以管理员身份打开命令行,输入schtasks /create /TN netstat /sc MINUTE /MO 1 /TR "c:

etstat20155234.bat"

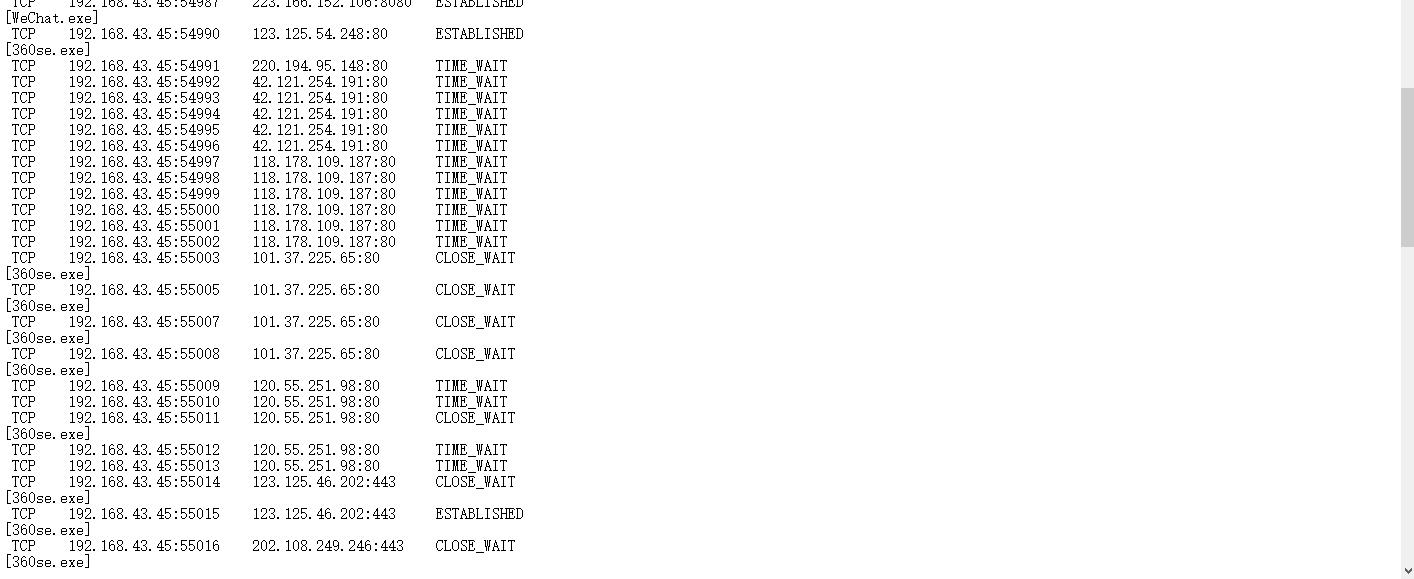

成功创建计划任务后,打开netstat20155234.txt就可以看见监控

可以看出我当时运行了360浏览器和微信,可以看出我的主机ip为192.168.43.45,访问微信需要经过123.125.54.248的北京联通ip。

而360se中的42.121.254.191来自阿里云。并且都利用了tcp协议。

sysmon工具

配置及运行过程其他同学已经写得十分详细了,我在下面给出我的事件日志。

- 这是360浏览器

记录了我运行360浏览器打开了一个网页

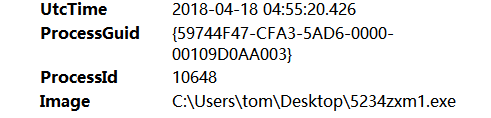

- 这是一个运行的后门但并没有回连

可以看出只是一个单纯的运行的应用程序

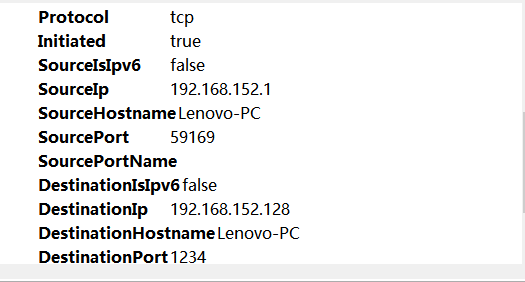

- 这是一个运行并且回连成功的后门

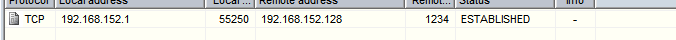

我们可以清晰的看出这是利用tcp访问了1234端口,ip为192.169.152.128

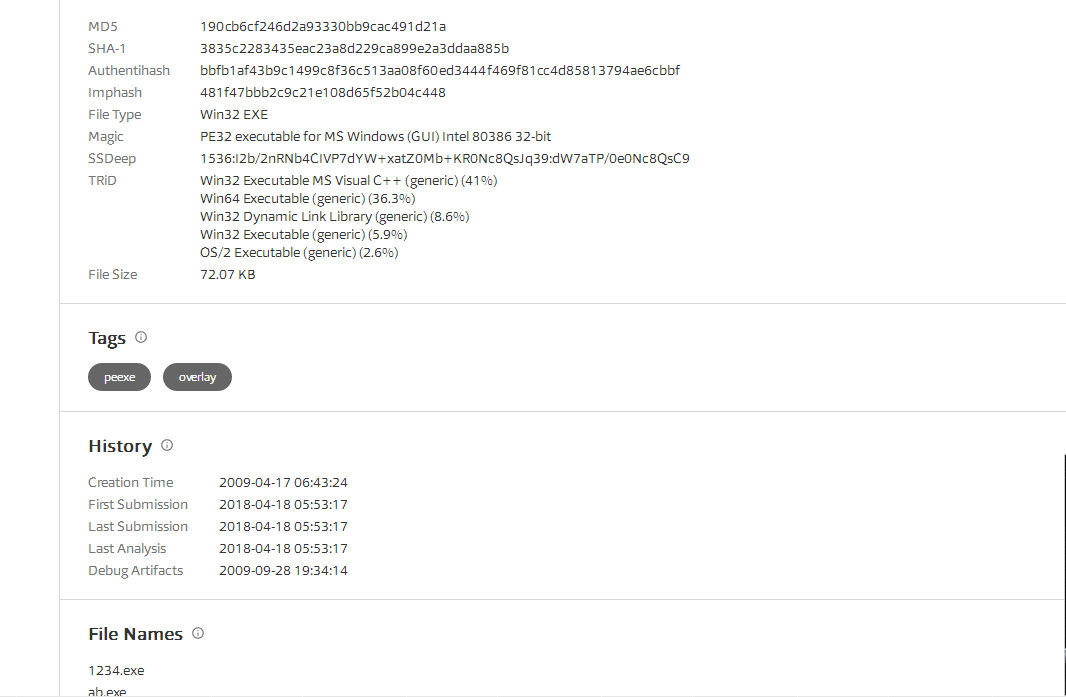

在线分析

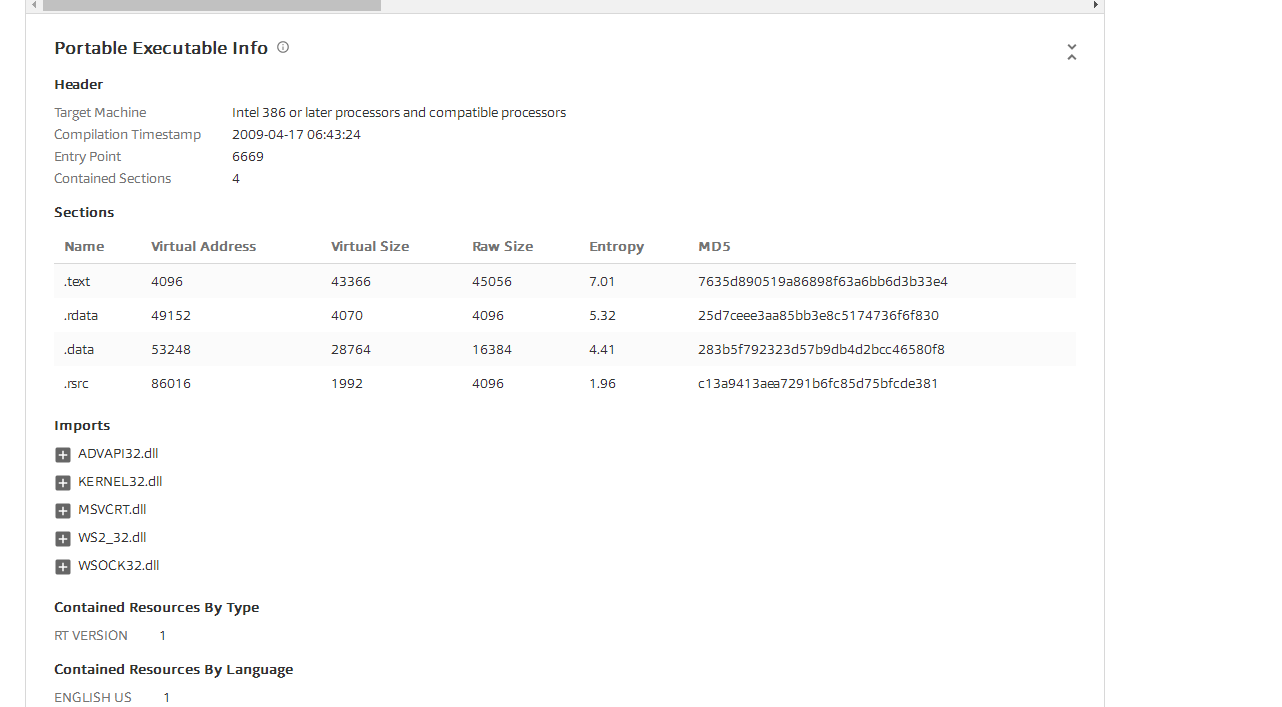

由这张图可以发现,这个后门程序使用了ADVAPI32.dll、KERNEL32.dll、MSVCRT.dll、WS2_32.dll、WSOCK32.dll,这五个链接库,其中WS2_32.dll、WSOCK32.dll是比较熟悉的win上面编写SOCKET用的,这是用来回连使用的,而advapi32.dll是一个高级API应用程序接口服务库的一部分,包含的函数与对象的安全性,注册表的操控以及事件日志有关,从这句解释就可以看出,本后门程序的潜在的威胁,kernel32.dll是Windows 9x/Me中非常重要的32位动态链接库文件,属于内核级文件。它控制着系统的内存管理、数据的输入输出操作和中断处理,当Windows启动时,kernel32.dll就驻留在内存中特定的写保护区域,使别的程序无法占用这个内存区域。而msvcrt.dll是微软在windows操作系统中提供的C语言运行库执行文件(Microsoft Visual C Runtime Library),其中提供了printf,malloc,strcpy等C语言库函数的具体运行实现,并且为使用C/C++(Vc)编译的程序提供了初始化(如获取命令行参数)以及退出等功能。

恶意软件分析

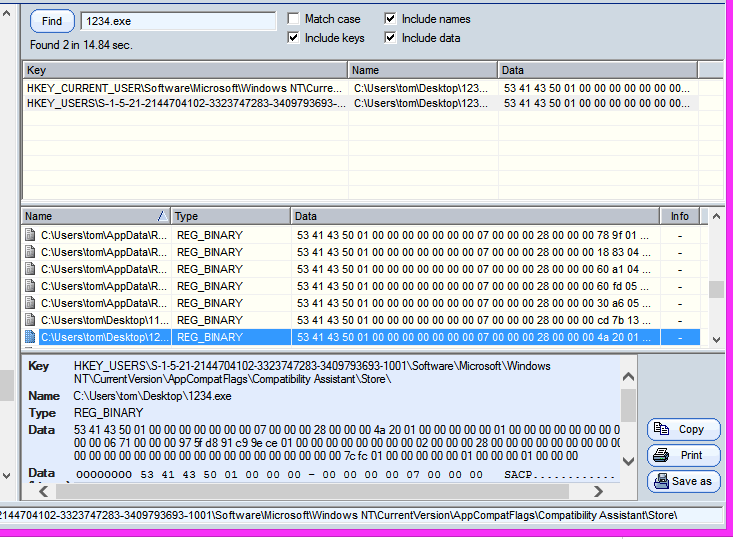

Systracer

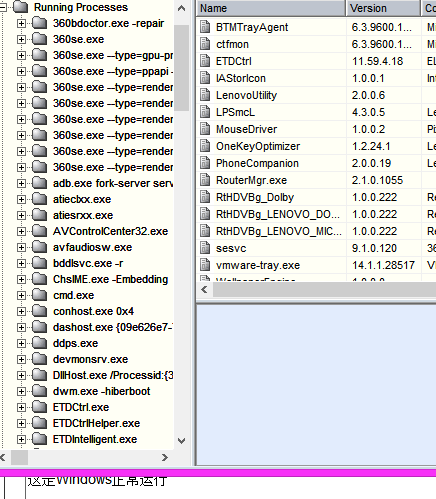

这是Windows正常运行

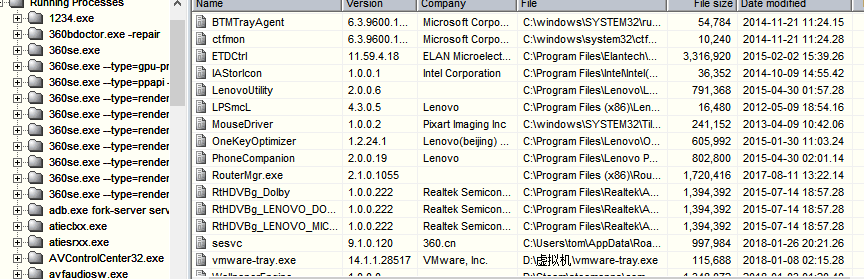

这是运行后门回连之后

可以看出利用tcp协议访问1234端口

可以看出后门在更改注册表

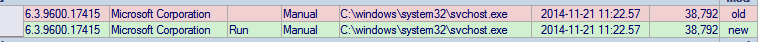

在回连成功后输入dir命令可以看出多了一个svchost.exe的服务

实验后回答问题

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

- 可以通过计划任务,来建立一个定时更新的日志来查看

- 通过sysmon来监控。

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

- 可以通过抓包工具,进行分析。

- 通过systracer工具分析某个程序执行前后,计算机注册表、文件、端口的一些变化情况。

实验总结与体会

通过本次试验,从监测发现可疑文件到对可疑代码进行分析再到确认恶意代码,收获是不少的。这次学习,学会了杀毒软件所不能解决的事情。上次做免杀得知,杀毒软件的检测是基于恶意代码的特征吗进行识别的。如果一个恶意代码的特征码不在杀毒软件的特征库里,那么会产生严重后果。