XSS(Cross Site Script),全称跨站脚本攻击,为了与 CSS(Cascading Style Sheet) 有所区别,所以在安全领域称为 XSS。

XSS 攻击,通常指黑客通过 HTML 注入 篡改网页,插入恶意脚本,从而在用户浏览网页时,控制用户浏览器的一种攻击行为。在这种行为最初出现之时,所有的演示案例全是跨域行为,所以叫做 "跨站脚本" 。时至今日,随着Web 端功能的复杂化,应用化,是否跨站已经不重要了,但 XSS 这个名字却一直保留下来。

随着 Web 发展迅速发展,JavaScript 通吃前后端,甚至还可以开发APP,所以在产生的应用场景越来越多,越来越复杂的情况下, XSS 愈来愈难统一针对,现在业内达成的共识就是,针对不同的场景而产生的不同 XSS ,需要区分对待。可即便如此,复杂应用仍然是 XSS 滋生的温床,尤其是很多企业实行迅捷开发,一周一版本,两周一大版本的情况下,忽略了安全这一重要属性,一旦遭到攻击,后果将不堪设想。

平台相关例子:

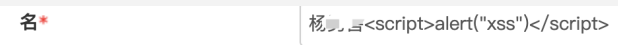

第三方黑我们网站,把某一个名字改成代码的形式:

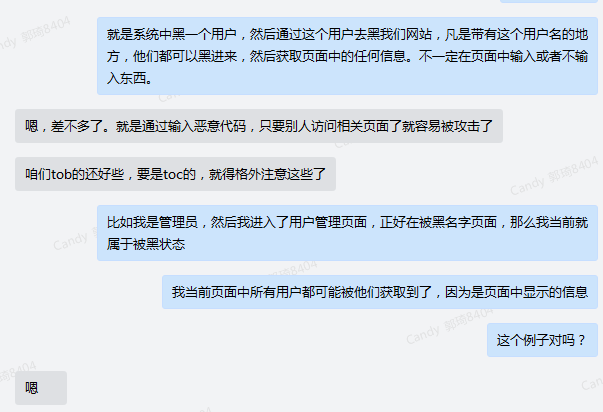

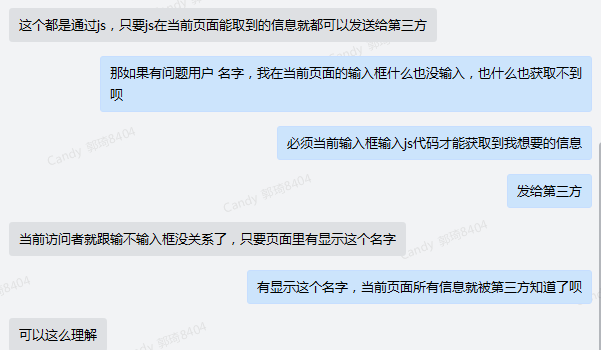

系统中任何用户进入网站,能看到这个名字的所有页面中的信息(页面F12后可以看到的所有信息),第三方都可以收到看到获取到。

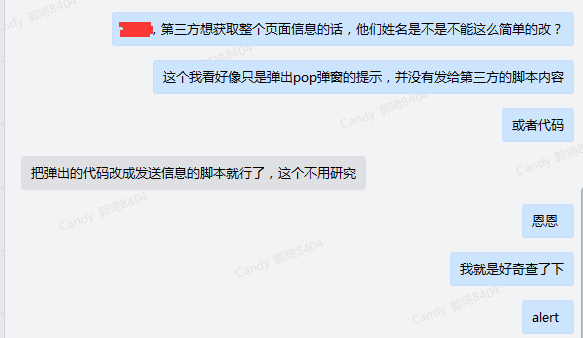

相关问题对话:

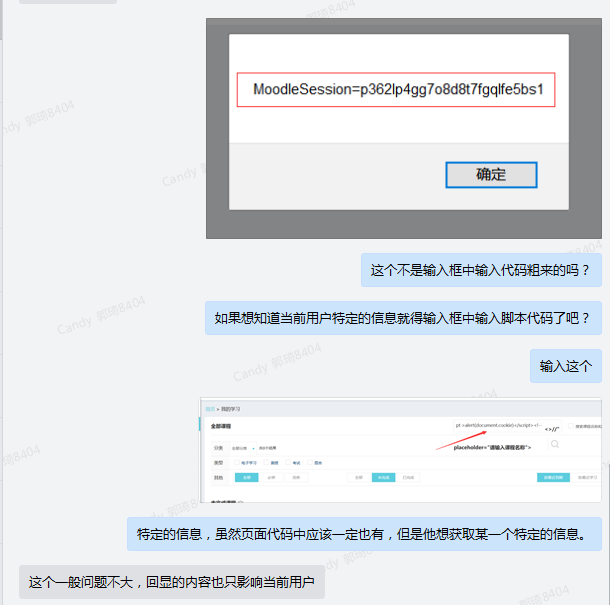

把想要测试的输入框改成以下内容(系统中含有以下字样的页面就会弹出提示框提示xsd,如果弹出提示则有问题(代码生效了),如果 没弹出则没问题):

课程接口1<script>alert("xsd")</script>

刚刚提到的第三方可以收到页面中的所有信息,可以理解为页面F12中可以看到的所有信息。