教材内容学习与总结

| 模式 | 网络攻击模式 | 破坏性质 | 攻击技术 |

|---|---|---|---|

| 被动攻击 | 截获 | 机密性 | 嗅探、监听 |

| 主动攻击 | 篡改 | 完整性 | 数据包篡改、中间人攻击 |

| 主动攻击 | 中断 | 可用性 | 拒绝服务 |

| 主动攻击 | 伪造 | 真实性 | 欺骗 |

网络层协议攻击

IP源地址欺骗

-

IP源地址欺骗:IP源地址欺骗(IP Spoofing)是指攻击者伪造具有虚假源地址的IP数据包进行发送,以达到隐藏发送者身份,假冒其他计算机等目的。

-

原理:IP协议在设计时只是用数据包中的目标地址进行路由转发,而不对源地址进行真实性的验证。

-

步骤:

1、对受信任主机进行拒绝服务攻击,使其丧失工作能力,避免在接收到响应包之后影响欺骗过程;

2、对目标主机的TCP初始序列号(ISN)进行取样和猜测;

3、伪造源地址为受信任主机IP的SYN数据包,发送给目标主机;

4、等待目标主机将SYN/ACK包发送给已瘫痪的受信任主机;

5、 再次伪装成被信任主机向目标主机发送ACK包;

6、连接建立,假冒被信任主机与目标主机进行通信; -

防范

1、随机化初始序列;

2、使用网络安全传输协议(IPsec);

3、避免基于IP地址信任策略;

4、在路由器和网关上实施过滤包机制;

ARP欺骗攻击

-

ARP欺骗攻击:攻击者在有线以太网或无线网络上发送伪造ARP信息,对特定IP所对应的MAC地址进行假冒欺骗,从而达到恶意目的的攻击技术。

-

ARP协议工作原理:将网络主机的IP地址解析其MAC地址,然后在局域网内通过MAC地址进行通信。

-

ARP欺骗攻击原理:认为局域网内的所有用户都是可信的,是遵循协议规范的

-

防范:静态绑定关键主机IP地址和MAC地址映射关系、ARP防范工具、VLAN虚拟子网细分网络拓扑、加密传输数据。

传输层协议攻击

TCP RST攻击

通过置TCP协议头标志位的“reset”比特位为1来直接切断TCP会话连接,从而达到拒绝服务攻击的目的。

TCP会话劫持攻击

劫持通信双方已建立的TCP会话连接,假冒一方与另一方进行进一步通信,其原因TCP会话建立并在应用层确认了身份之后的会话期间不再进行身份认证,可以通过重定向网络通信和网络嗅探获得序列号等信息。目前比较普遍的方法是结合ARP欺骗来进行TCP会话劫持。

-

防范:

禁用主机上的源路由;

静态绑定IP-MAC映射表避免ARP欺骗;

引用和过滤ICMP重定向报文;

采用网络层加密机制,即IPsec协议。

视频学习与总节

kali密码攻击--在线攻击工具

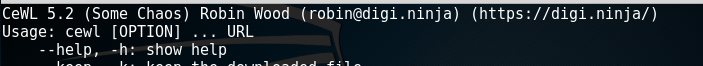

Cewl

爬行网站获取关键信息创建密码字典。

CAT

很小的安全审计工具,扫描Cisco路由器的一般性漏洞:例如默认密码,SNMP community字串和一些老的IOS bug。

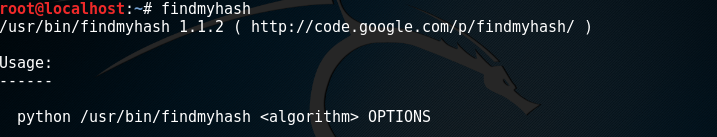

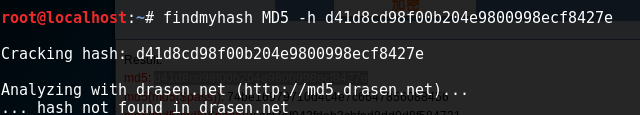

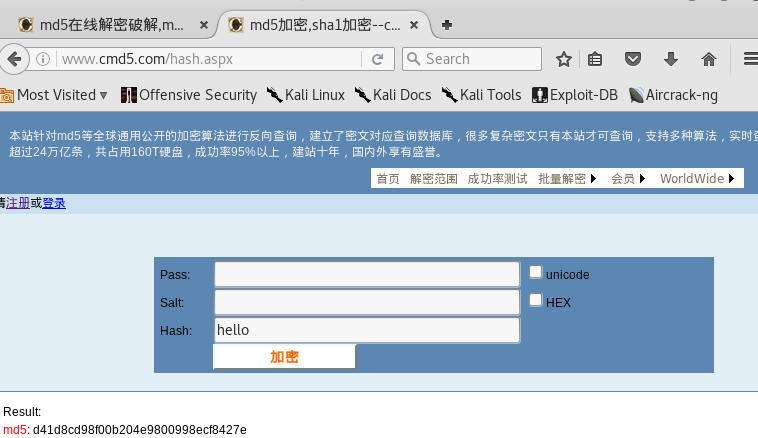

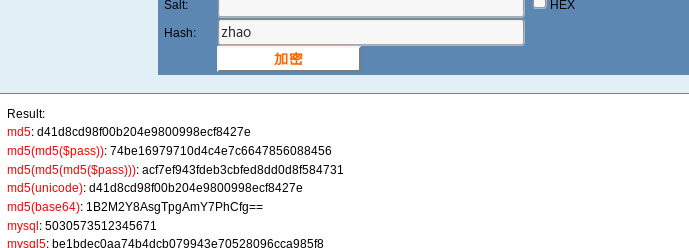

Findmyhash

在线哈希破解工具,借助在线破解哈希网站的借口制作的工具。并不如国内的cmd5好用

老牌破解工具HYDRA

破解单一用户则使用小写l,若要拆分用户则用大写L;同理若固定一个密码使用写奥谢p,一个文件则使用大写P。

在ssh打开状态下进行破解ssh服务:

Medusa

Medusa类似于Hydra的一款工具,使用方法类似。

Medusa -h 192.168.235.96 -u root -P //wordlists/rockyou.txt -M ssh //-h 目标IP地址

悬着不同服务只要修改-M后面的参数即可。

NcRACK

NcRACK 相似的功能基本类似,但突出了RDP(3389)爆破功能,如使用命令:

ncrack -vv windows.pwd 192.168.1.101:3389,CL=1 -f

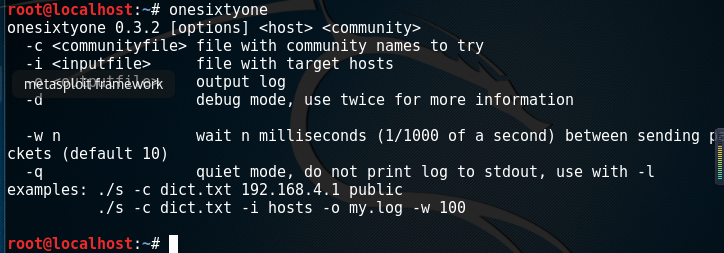

onesixtyone

onesixtyone是一个snmp扫描工具,用于找出设备上的SNMP Comunity字串,扫描速度非常快。

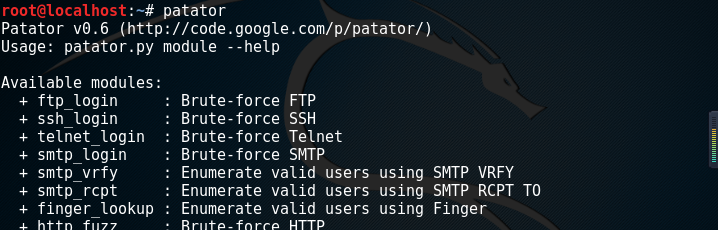

Patator

Patator是一款Python编写的多服务破解工具,如枚举一个服务用户名密码。

Patator ssh_login host=127.0.0.1 user=root password=FILE0 0=pass.txt -x ignore:mesg='Authenticaton failed.'

phrasen|drescher

phrasen|drescher多线程支持插件式的密码破解工具

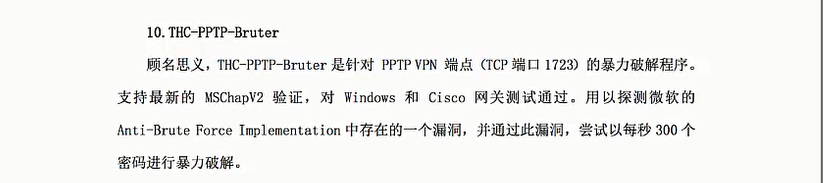

THC-PPTP-Bruter

kali密码攻击--离线攻击工具

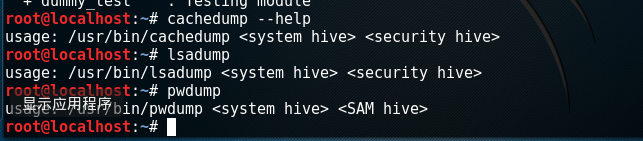

creddump套件

Kali linux下离线攻击工具中的cache-dump、lsadump与pwdump均为creddump套件的一部分,基于python的哈希抓取工具。

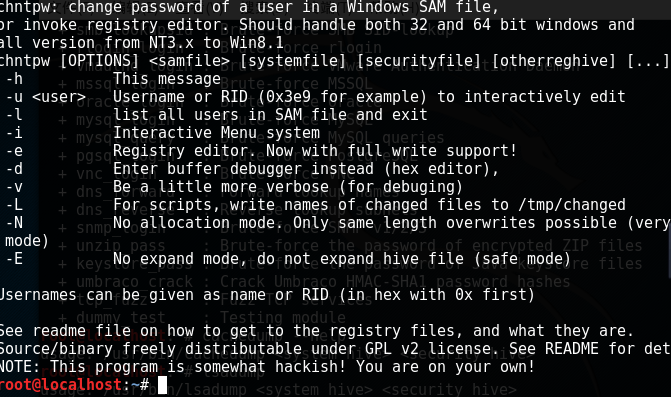

Chntpw

用来修改Window SAM文件实现系统密码修改、清除,亦可在kali作为启动盘时作删除密码的的用途。

参考例子:

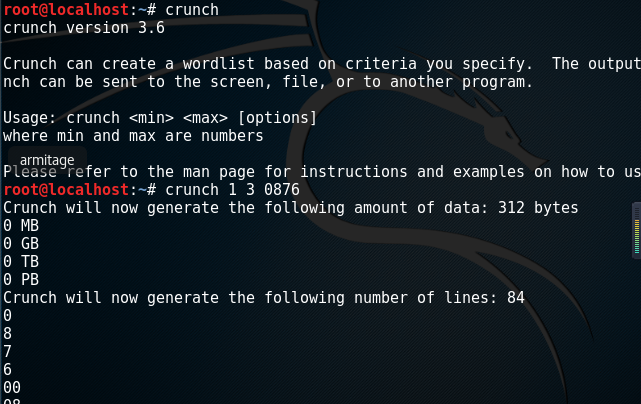

Crunch

实用的密码字典生成工具,可以指定位数生成暴力枚举字典。

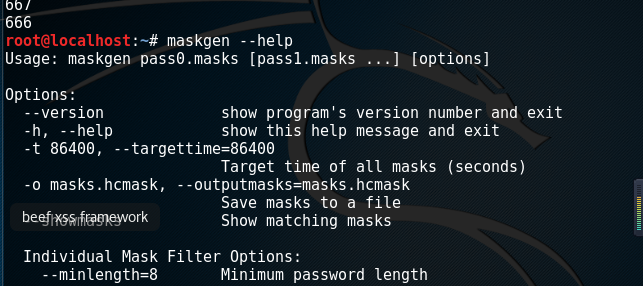

Dictstat(新版改名为pack)

是一款字典分析工具,可以分析出一个现有字典分布情况,也可按照一定的过滤器提取字典。

同一项目下的工具还有MaskGen与PolicyGEN。

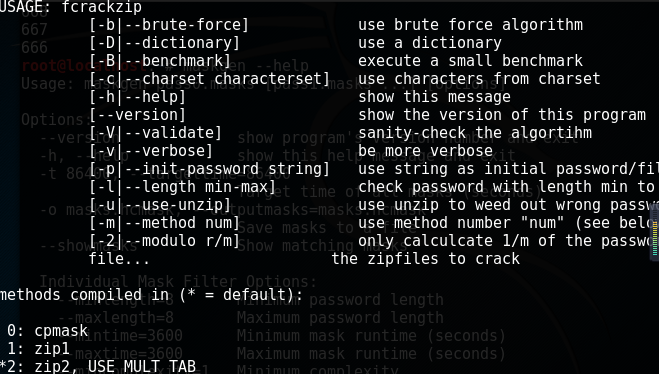

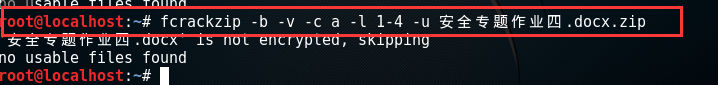

Fcrackzip

kali下一款ZIP压缩包密码破解工具。

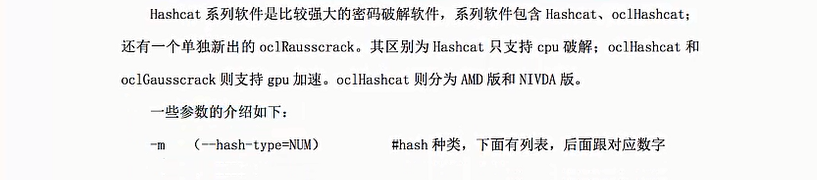

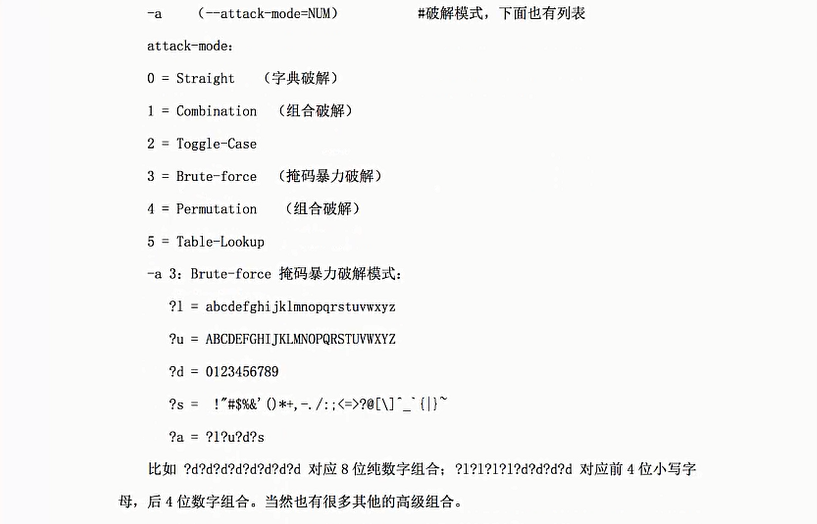

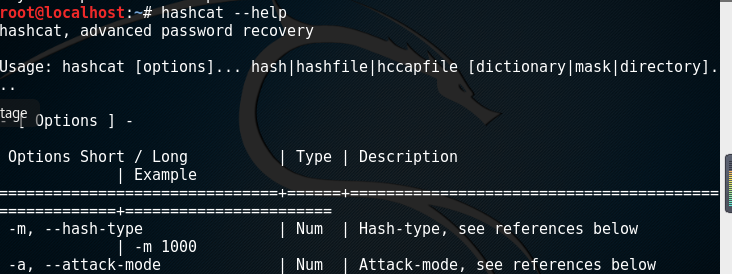

Hashcat

强大的密码破解软件,系列软件包含Hashcat,oclHashcat,还有一个单独新出的oclRausscrack,其区别为Hashcat不支持GPU加速,oclGausscrack则支持GPU加速,速度显而易见,oclHashcat则分为AMD版和NAVID版。

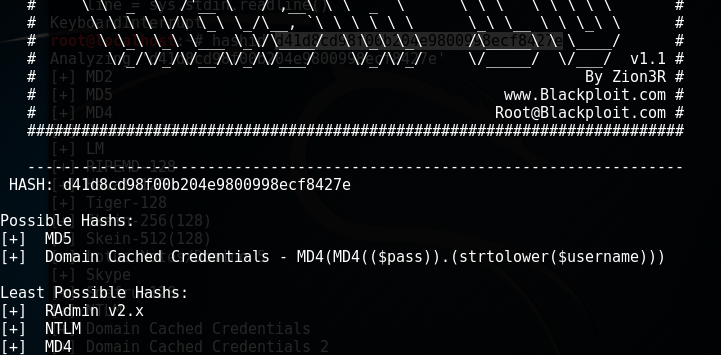

Hashid

简单易用的哈希分析工具,可以判断哈希或哈希文件是何种哈希算法加密的。

HashIdentify

是一款Hashid类似的一款工具。

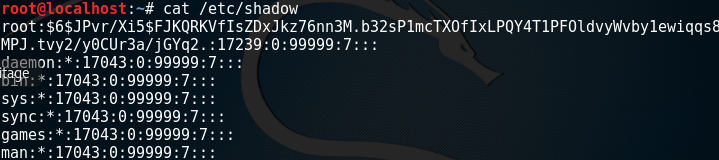

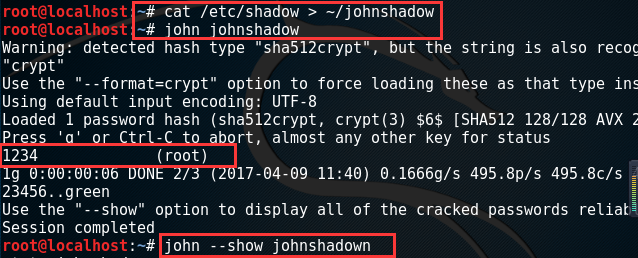

John the ripper

老牌密码破解工具,常用于Linux shadow中账户的密码破解,社区版也支持MD5-raw等哈希的破解。有图形化版johnny。

图形化版本:

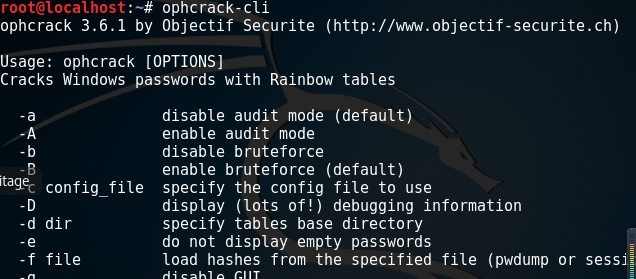

Ophcrack

彩虹表(是一个用于加密散列函数逆运算的预先计算好的表)Windows密码哈希破解工具,对应有命令行版的ophcrack-cli

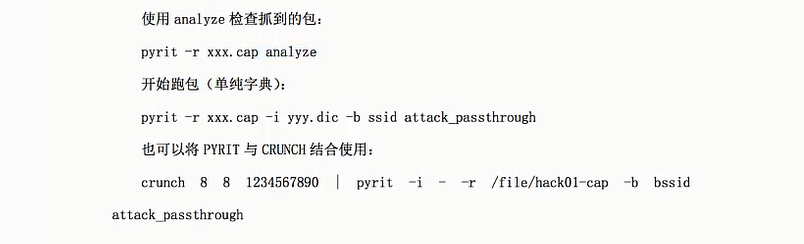

pyrit

是一款无线网络密码破解工具,借助GPU加速,可以让WPA2密码破解更效率。

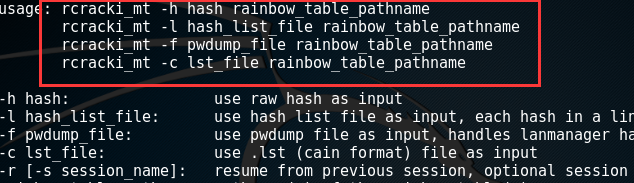

Rcrack

彩虹表密码哈希工具,使用了第一代彩虹表(RT格式),当然首先,我们要有足够容量的彩虹表,使用很简单,按照参数破解即可。

rcracki_mt

又一款彩虹表哈希破解工具,不同的是此工具支持最新格式的彩虹表进行哈希破解。当然,彩虹表仍然是不可缺少的关键存在。

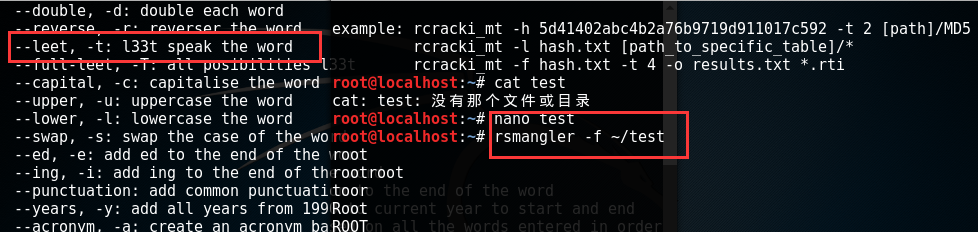

rsmangler

字典处理工具,可以生成几个字串的所有可能组合形式,在生成社工字典时亦可用到。可以有选择性的关闭某些选项。

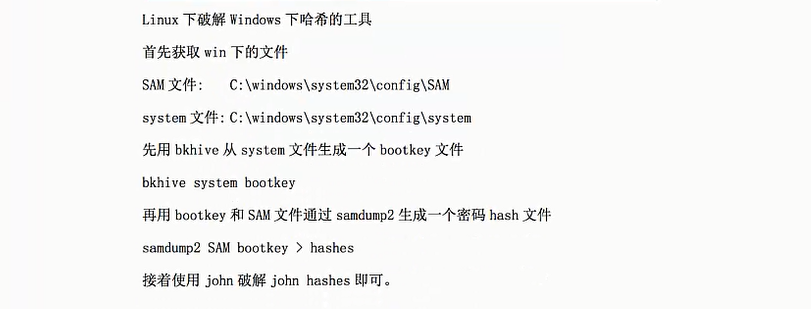

Samdump2与BKhive

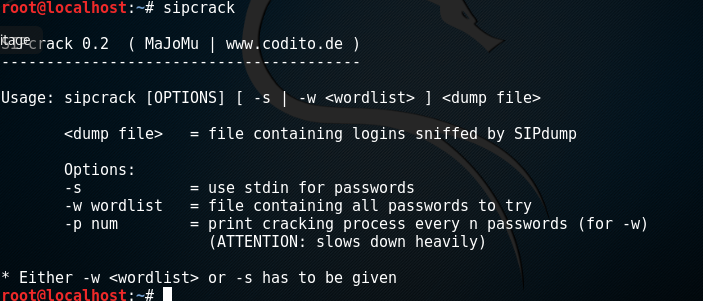

SIPCrack

SIPCrack是针对SIP protocol协议数据包的破解工具,支持PCAP数据包与字典破解。

SUCrack

使用su命令进行本地root账户的密码破解。

Truecrack

一款针对TrueCrypt加密文件的密码破解工具。

密码攻击之哈希传递攻击

在Windows系统中,用户口令都是以哈希值的方式存储,在我们远程登录系统的时候,实际上向远程传输的就是密码的hash,当攻击者获取了存储在计算机上的用户名和密码的hash值的时候,他虽然不知道密码值,但是仍然可以通过直连远程主机,通过传送密码的hash值来达到登陆的目的。

PTH套件

要进行哈希传递攻击,首先我们要有目标主机的哈希信息,以Pwdump7抓取hash为例,pth套件每个工具都针对win下响应的exe文件,如使用pth-winexe可以借助哈希执行程序得到一个cmdshell。

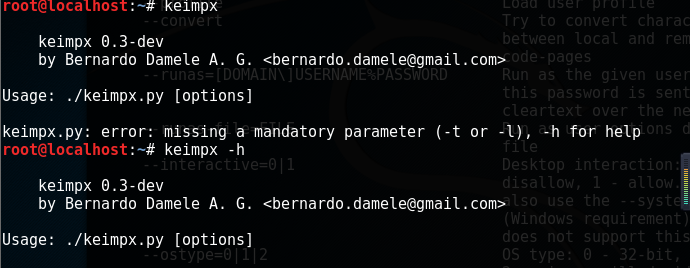

Keimpx

一款Python编写的哈希传递工具,通过已有哈希信息get一个后门shell。

使用PWDUMP7抓取哈希,将文件保存至根目录,使用keimpx的-c参数作为文件凭据

检测到Adminstrator可以进行哈希传递攻击,是否获得shell。

得到shell的端口号,如2090,可以nc 2090获得shell。

Metasploit

模块exploit/windows/smb/psexec亦可完成HAsh传递攻击。

Kali无线安全分析工具

Kali无线安全分析工具包括RFID/NFC工具集,软件定义无线工具,蓝牙Hack工具与常规无线网络分析工具。

Aircrack

是一个与802.11标准的无线网络分析有关的安全软件,主要功能:网络侦测,数据包嗅探,WEP和WPA/WPA2-PSK破解,Aircrack-ng可以工作在任何支持监听模式的无线网卡上并嗅探802.11a,802.11b,802.11g的数据。该程序可运行在Linux和Windows上,Linux版本已经被移植到了Zaurus和Maemo平台上。

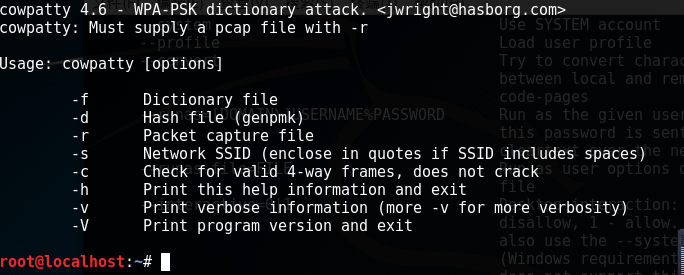

Cowpatty

一款知名的WPA-PSK握手包密码破解工具 。

eapmd5pass

针对EAP-MD5的密码破解工具

图形化的Fern WiFi Cracker

无线网络分析中如果要使用虚拟机中的kali Linux,则需要外置无线网卡。

MDK3

是一款无线DOS攻击测试工具,能够发起Beacon Flood、Authentication DoS、Deauthentication/Disassociation Amok 等模式的攻击。另外还有其他针对隐藏ESSID的暴力探测模式,802.1x渗透测试,WIDS干扰等功能。

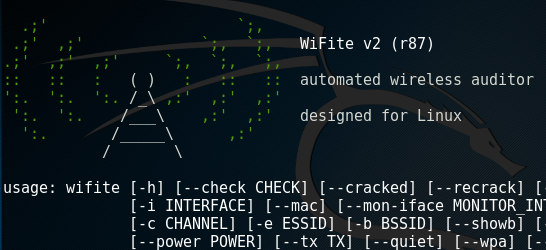

wifite

自动化的无线网审计工具,可以自动化破解,Python脚本编写,结合Aircrack-ng套件与Reaver工具。

Reaver

对开启WPS的路由器PIN码进行破解。

视频问题及解决

Fcrackzip解压缩时出错,把压缩包名字更改后就可以了。

上周考试错题总结

- 表单 是Web应用程序接受用户输入的主要途径,攻击者可以利用它来构造自动口令探测或者注入攻击的请求。

- Spide 爬行蜘蛛工具 可以用来抓取目标网站,以显示网站的内容,基本结构,和其他功能。

- 可以把 f1.txt 复制为 f2.txt 的命令:

cp f1.txt f2.txt

cat f1.txt > f2.txt - 网站篡改是Web数据内容攻击的一种方式,在中国黑客社区中叫“黑站”。

- SQL注入和XSS攻击的共同原理是输入检查不充分 和 数据和代码没有分离。

学习进度条

| 时间 | 学习目标时间 | 实际学习时间 |

|---|---|---|

| 第一周 | 12 | 16 |

| 第二周 | 12 | 13 |

| 第三周 | 12 | 12 |

| 第四周 | 12 | 10 |

| 第五周 | 12 | 16 |

| 第六周 | 12 | 10 |