第五章 RCE(远程命令,代码执行漏洞)

测试一下

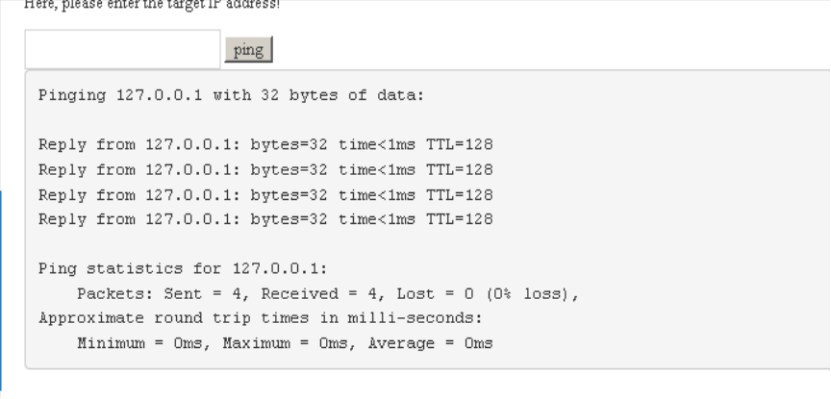

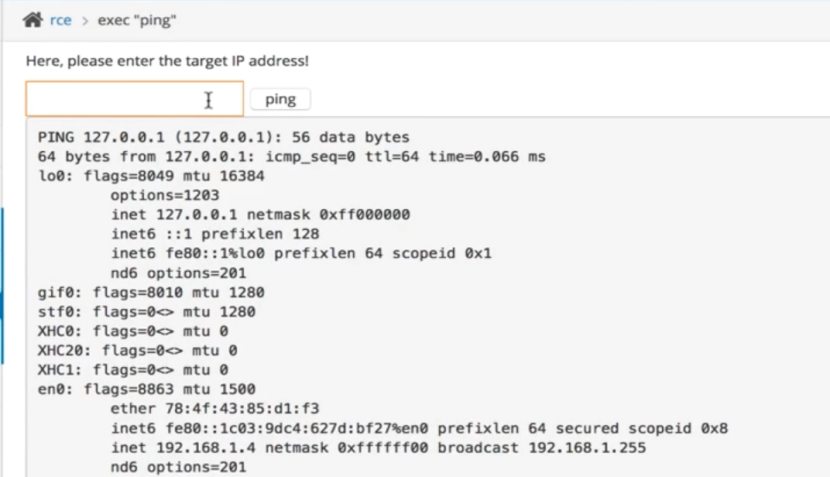

这是一个正常的功能

如果后端没有做严格的过滤

就会出现这个效果。也就是在执行ping命令的情况下还会通过一些拼接符号去执行其他的命令。

这样是很危险的,攻击者会直接通过这个入口去操控你的系统。

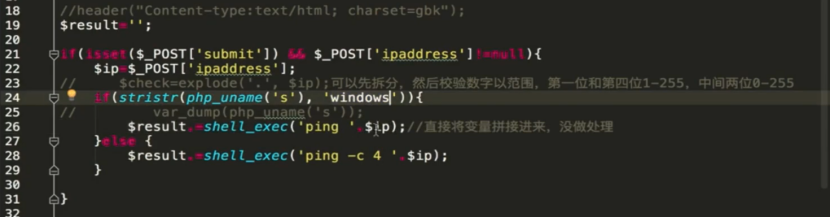

查看一下后端的代码

这里并没有在IP地址传进来对他进行处理,比如如果是真实的IP弟子才回去ping,不是就不会去ping。

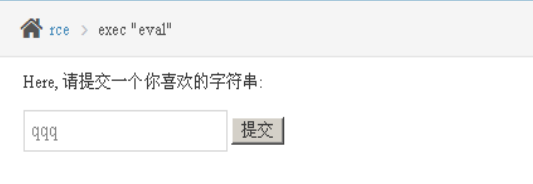

远程代码漏洞场景演示

就会出现这个。输入的php代码被后端执行了,然后把相关的结果返回给了前端。

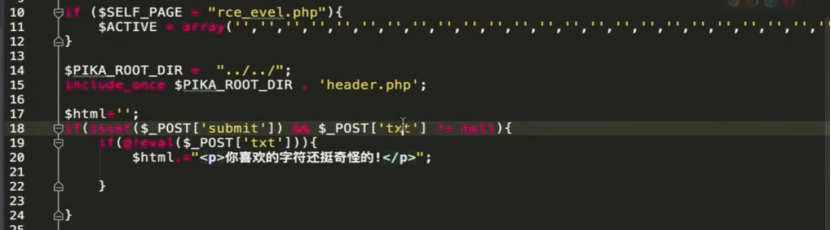

查看一下源代码

漏洞在于:对于用户输入的内容没有进行任何处理,还有就是运用到的这个函数比较危险eval()。