Awvs漏洞扫描自动化

在WEB安全方面,安全侧使用Acunetix_Web_Vulnerability_Scanner_11.xWEB漏洞扫描工具定期手工对m站和www站进行全站漏洞扫描。

为了防止WEB站点存在未知漏洞而未及时发现,将手工操作进行自动化,设置定时任务,让Awvs定时自动执行扫描任务,扫描完成后自动生成报告,自动下载Html格式报告并通过邮件通知相关人员。安全侧将重点关注邮件附件中漏洞级别为High的漏洞信息,并验证漏洞是否为误报,如非误报则需要跟进解决。

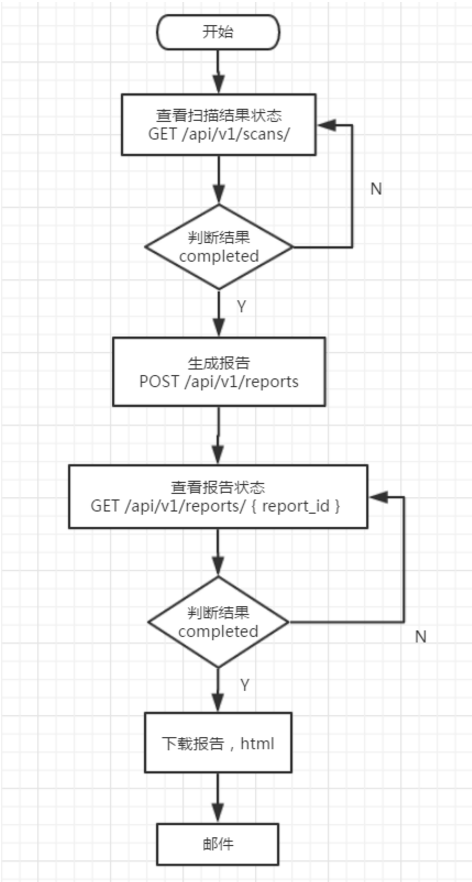

Awvs扫描流程图

邮件告警流程图

代码目录

- Models——公用模块

- awvs_interface.py——awvs接口模块

- Jtemplate.py——template模块

- login.py——模拟登录模块【未使用】

- MyBeautifulSoup.py——解析html模块

- Reports—-Awvs报告

- conf——配置文件

- config.json——相关配置信息

- logs——日志存放

- lsr_file——lsr文件

- Logger.py——logging日志

- Main.py——扫描主程序

- awvs_warnning.py——告警主程序

- mail.py——邮件

获取API-KEY

Administrator –> Profile –> API Key

Header设置

X-Auth: API-KEY

Content-type: application/json; charset=utf8

接口设置

- 传参内容均为Json格式

- 接口均为https

其它

- 编程语言——–Python【第三方库:BeautifulSoup,beautifulsoup4,selenium,mako,Template,requests[security],urllib3】

- IDE工具——–Pycharm

- 抓包工具——–Brupsuite + SwitchHost!

- Pentest Box

参考

http://0cx.cc/

https://github.com/h4rdy/Acunetix11-API-Documentation【感谢@h4rdy的解惑】