转载https://www.cnblogs.com/L-dongf/p/9247572.html

一、firewalld服务

firewalld是CentOS 7.0新推出的管理netfilter的工具

firewalld是配置和监控防火墙规则的系统守护进程。可以实现iptables,ip6tables,ebtables的功能

firewalld服务由firewalld包提供

firewalld支持划分区域zone,每个zone可以设置独立的防火墙规则

归入zone顺序:

- 先根据数据包中源地址,将其纳为某个zone

- 纳为网络接口所属zone

- 纳入默认zone,默认为public zone,管理员可以改为其它zone

网卡默认属于public zone,lo网络接口属于trusted zone

二、firewall-cmd命令行工具

# yum -y install firewalld

# systemctl start firewalld

- --get-services 查看预定义服务列表

- --get-zones 列出所有可用区域

- --get-default-zone 查询默认区域

- --set-default-zone=public 设置默认区域

- --get-active-zones 列出当前正使用的区域

- --add-source=192.168.0.6 --zone=public 添加源地址的流量到指定区域,如果无--zone= 选项,使用默认区域

- --remove-source=192.168.0.6 --zone=public 从指定区域中删除源地址的流量,如无--zone= 选项,使用默认区域

- --add-interface=eth0 --zone=public 添加来自于指定接口的流量到特定区域,如果无--zone= 选项,使用默认区域

- --change-interface=eth0 --zone=work 改变指定接口至新的区域,如果无--zone= 选项,使用默认区域

- --add-service=http 允许服务的流量通过,如果无--zone= 选项,使用默认区域

- --add-port=9527/tcp 允许指定端口和协议的流量,如果无--zone= 选项,使用默认区域

- --remove-service=http 从区域中删除指定服务,禁止该服务流量,如果无--zone= 选项,使用默认区域

- --remove-port=9527/tcp 从区域中删除指定端口和协议,禁止该端口的流量,如果无--zone= 选项,使用默认区域

- --permanent 配置永久生效规则配置

- --reload 删除当前运行时配置,应用加载永久配置

- --list-services 查看开放的服务

- --list-ports 查看开放的端口

- --list-all 列出指定区域的所有配置信息,包括接口,源地址,端口,服务等,如果无--zone= 选项,使用默认区域

三、rich-rules 富规则

当基本firewalld语法规则不能满足要求时,可以使用rich-rules,更复杂的规则

rich规则比基本的firewalld语法实现更强的功能,不仅实现允许/拒绝,还可以实现日志syslog和auditd,也可以实现端口转发,伪装和限制速率等功能

Direct configuration rules 直接规则,帮助:man 5 firewalld.direct

rich语法帮助:man 5 firewalld.richlanguage

选项:

- --add-rich-rule='<RULE>'

- --remove-rich-rule='<RULE>'

- --query-rich-rule='<RULE>'

- --list-rich-rules

rich规则配置示例:

1)拒绝从192.168.0.6的所有流量

# firewall-cmd --permanent --zone=public --add-rich-rule='rule family=ipv4 source address=192.168.0.6/32 reject' # firewall-cmd --reload

2)限制每分钟只有两个连接到ftp服务

# firewall-cmd --permanent --add-rich-rule='rule service name=ftp limit value=2/m accept' # firewall-cmd --reload

3)抛弃icmp协议的所有数据包

# firewall-cmd --permanent --add-rich-rule='rule protocol value=icmp drop' # firewall-cmd --reload

4)接受所有192.168.0.0/24子网端口5900-5905范围的TCP流量

# firewall-cmd --permanent --add-rich-rule='rule family=ipv4 source address=192.168.0.0/24 port port=5900-5905 protocol=tcp accept' # firewall-cmd --reload

5)接受ssh新连接,记录日志到syslog的notice级别,每分钟最多三条信息

# firewall-cmd --permanent --add-rich-rule='rule service name="ssh" log prefix="ssh" level="notice" limit value="3/m" accept' # firewall-cmd --reload

四、伪装和端口转发

firewalld支持伪装和端口转发两种NAT方式

1、伪装NAT

# firewall-cmd --permanent --add-masquerade #永久开启伪装 # firewall-cmd --add-masquerade #临时开启伪装 # firewall-cmd --query-masquerade #检查是否允许伪装 # firewall-cmd --permanent --remove-masquerade #永久禁止伪装 # firewall-cmd --remove-masquerade #临时禁止伪装

配置示例:

# firewall-cmd --permanent --add-rich-rule='rule family=ipv4 source address=192.168.0.0/24 masquerade' # firewall-cmd --reload

2、端口转发

将发往本机的特定端口的流量转发到本机或不同机器的另一个端口,通常要配合地址伪装才能实现

示例:转发从192.168.0.0/24来的发往80/TCP的流量 到 防火墙的端口8080/TCP

# firewall-cmd --add-rich-rule='rule family=ipv4 source address=192.168.0.0/24 forward-port port=80 protocol=tcp to-port=8080'

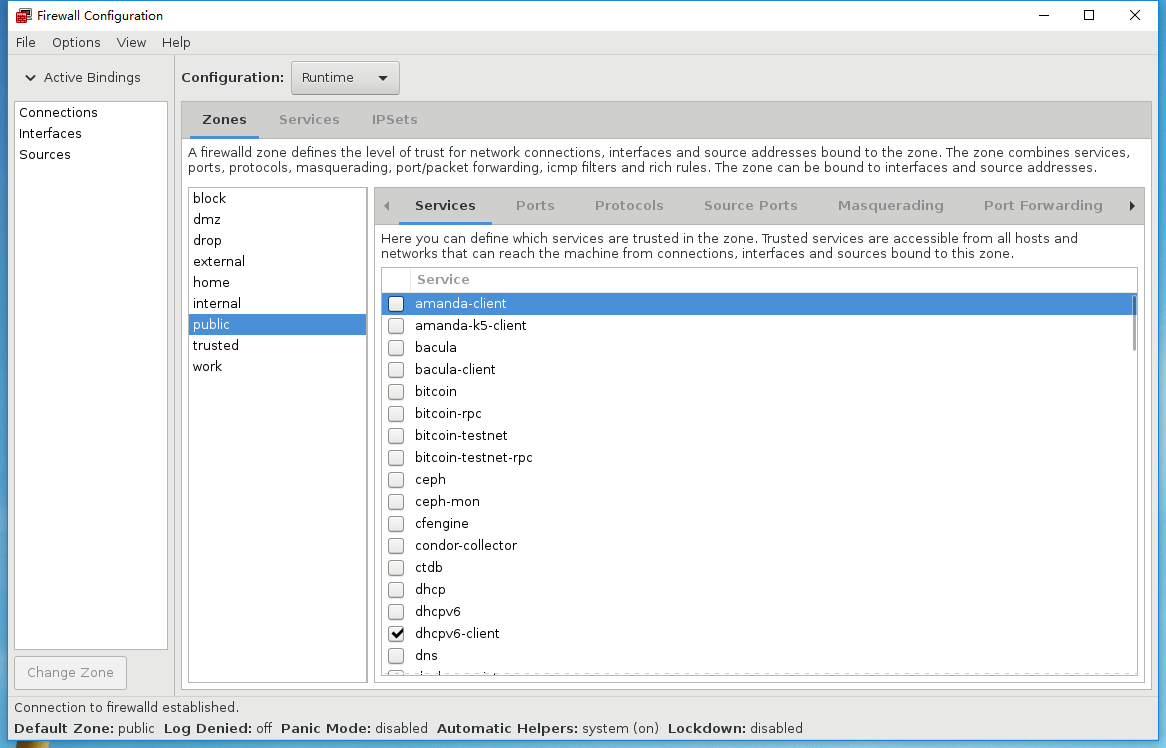

五、firewall-config图形化工具

# yum -y install firewall-config

# firewall-config &