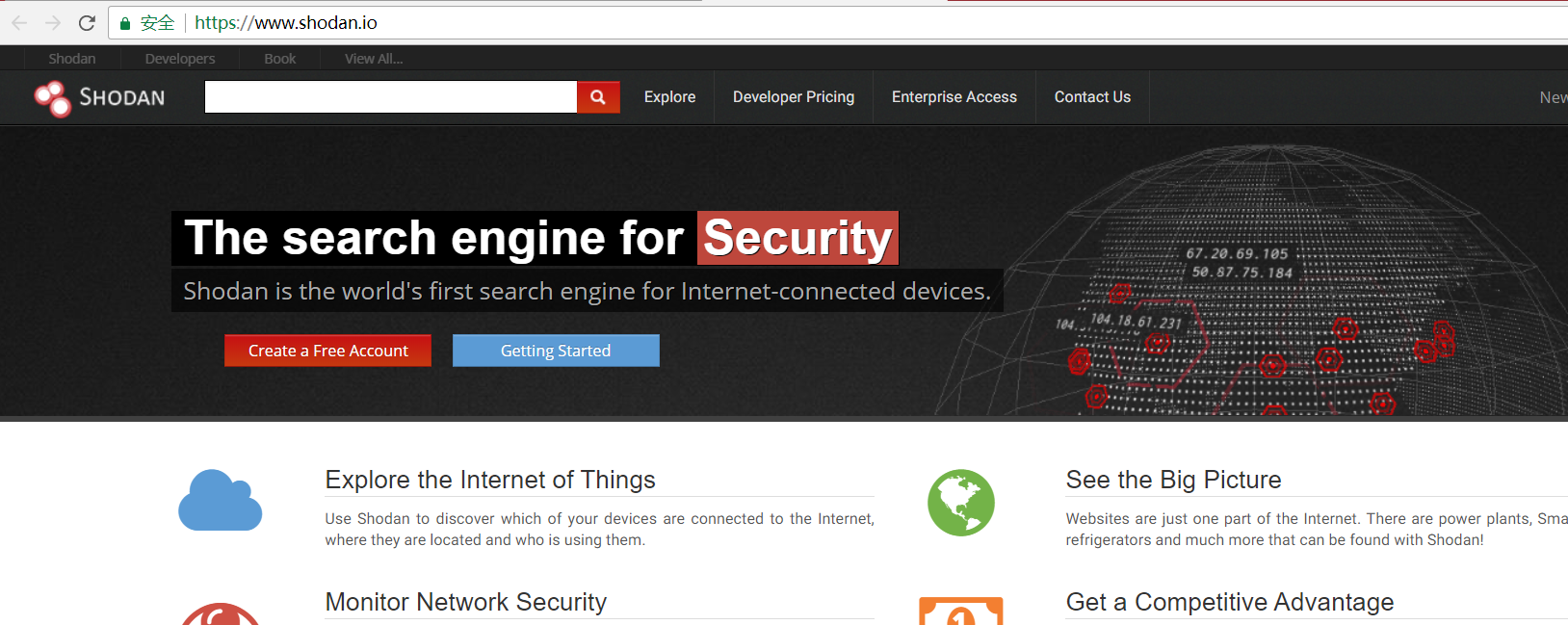

1.Shodan

SHODAN搜索引擎不像百度谷歌等,它们爬取的是网页,而SHODAN搜索的是设备。

物联网使用过程中,通常容易出现安全问题,如果被黑客用SHODAN搜索到,后果不堪设想。

网站:https://www.shodan.io/

如果不申请账号,只能搜索到10条信息,所以最好还是申请一个账号!

只需要一个邮箱验证即可,一分钟搞定。

使用搜索过滤

如果像前面单纯只使用关键字直接进行搜索,搜索结果可能不尽人意,那么此时我们就需要使用一些特定的命令对搜索结果进行过滤,常见用的过滤命令如下所示:

hostname:搜索指定的主机或域名,例如hostname:"google"port:搜索指定的端口或服务,例如port:"21"country:搜索指定的国家,例如country:"CN"city:搜索指定的城市,例如city:"Hefei"org:搜索指定的组织或公司,例如org:"google"isp:搜索指定的ISP供应商,例如isp:"China Telecom"product:搜索指定的操作系统/软件/平台,例如product:"Apache httpd"version:搜索指定的软件版本,例如version:"1.6.2"geo:搜索指定的地理位置,参数为经纬度,例如geo:"31.8639, 117.2808"before/after:搜索指定收录时间前后的数据,格式为dd-mm-yy,例如before:"11-11-15"net:搜索指定的IP地址或子网,例如net:"210.45.240.0/24"

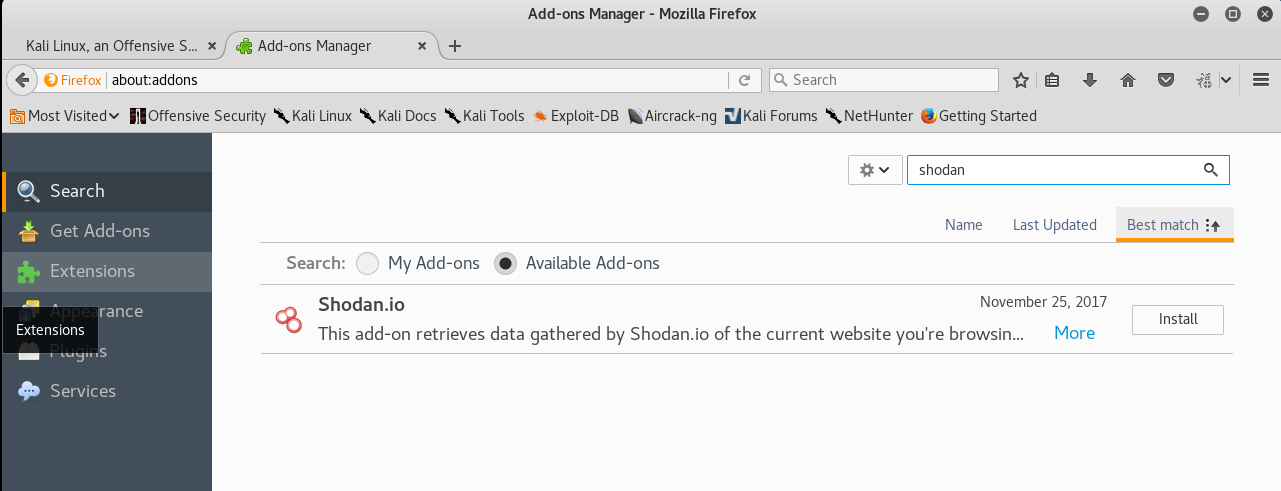

浏览器的shodan插件:

下载:

下载完成后:自动在shodan搜索当前网站的信息:

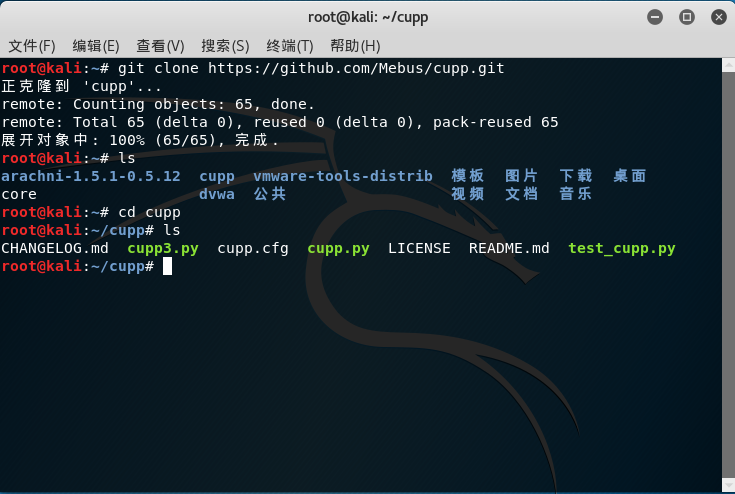

CUPP密码生成器:

CUPP会通过一系列的信息生成相对应的密码字典

相比于暴力破解,CUPP会有很高的命中率:

下载:

看下Readme:

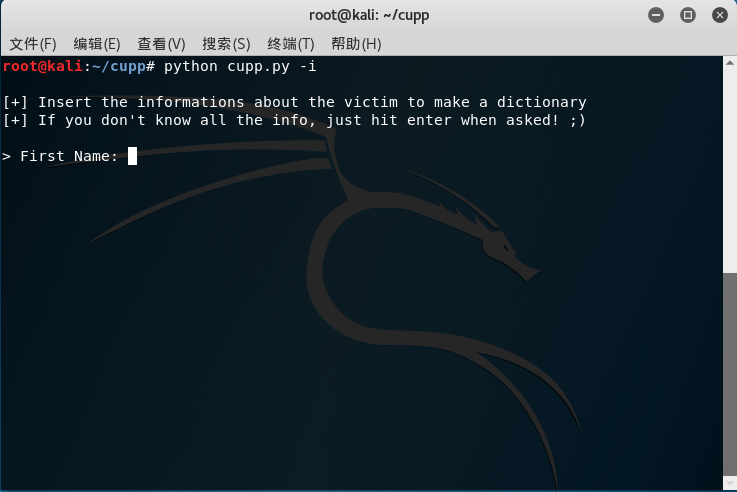

这里这个-i参数是我们通常使用的

由于CUPP是由Python写成的,调用需要使用Python:

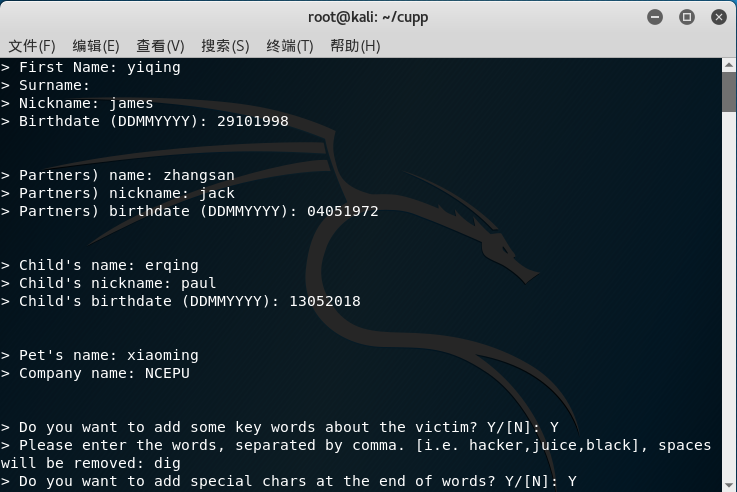

按照向导操作:

先是个人信息,然后父母信息,然后孩子,公司等等

最后一部分是否添加其他信息或者随机数等。

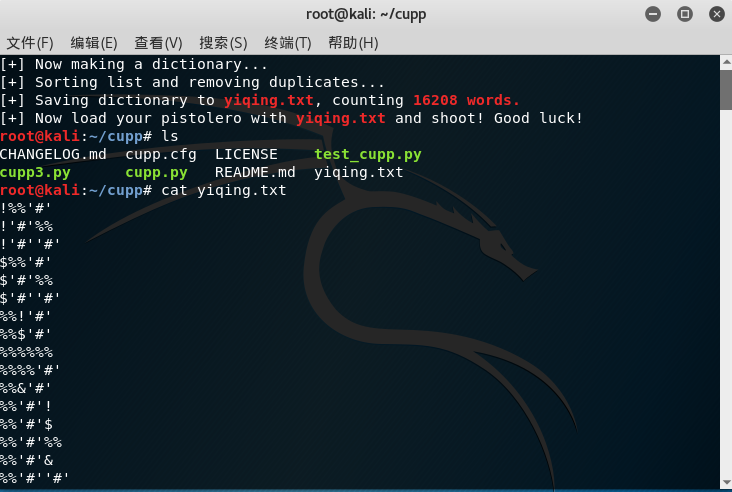

生成:

我们看到生成了一万多条,毋庸置疑,这种字典好过千万级别的字典。

Recon-NG框架

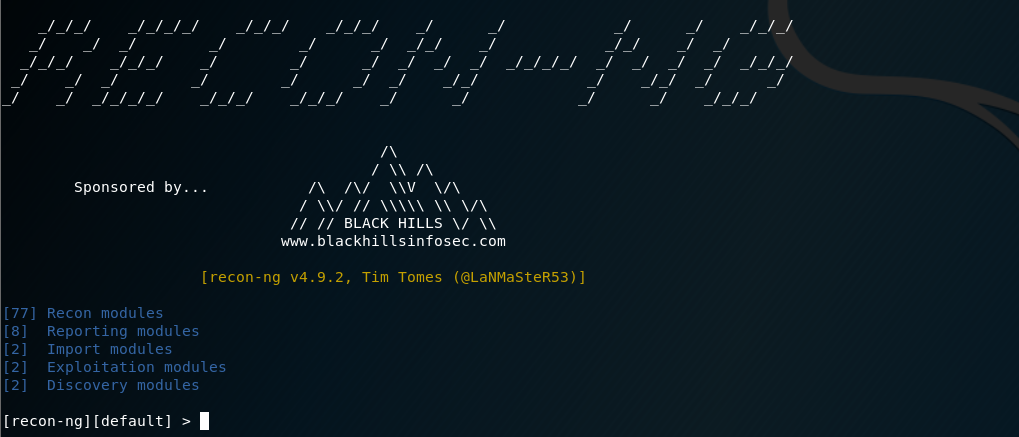

Recon-NG是由python编写的一个开源的Web侦查(信息收集)框架。

Recon-ng框架是一个强大的工具,使用它可以自动的收集信息和网络侦查。下面将介绍使用Recon-NG侦查工具

直接在命令行输入recon-ng即可开启:

使用:

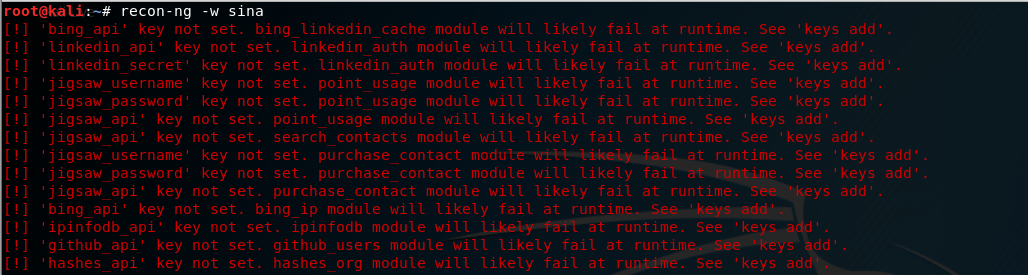

1.创建自己的工作空间:

不必在意这些红色的“警告”,后边自然会解决!

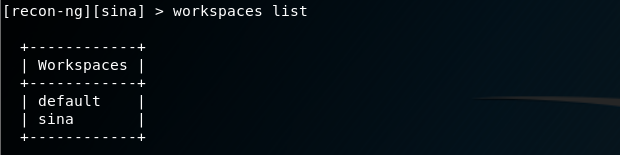

查看下有哪些工作空间:

有一个自带的default和我们新建的sina

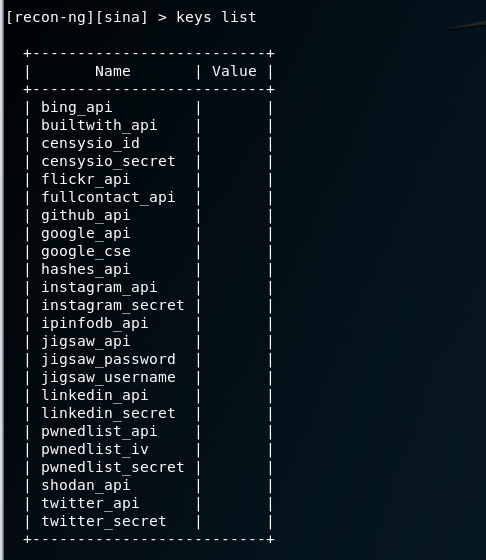

查询下keys:

我们发现,RECON-NG可以调用很多的API,但都没有设置:

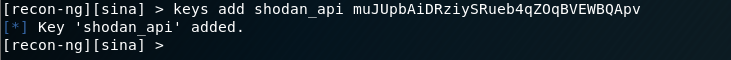

这里我添加一个SHODAN的API:

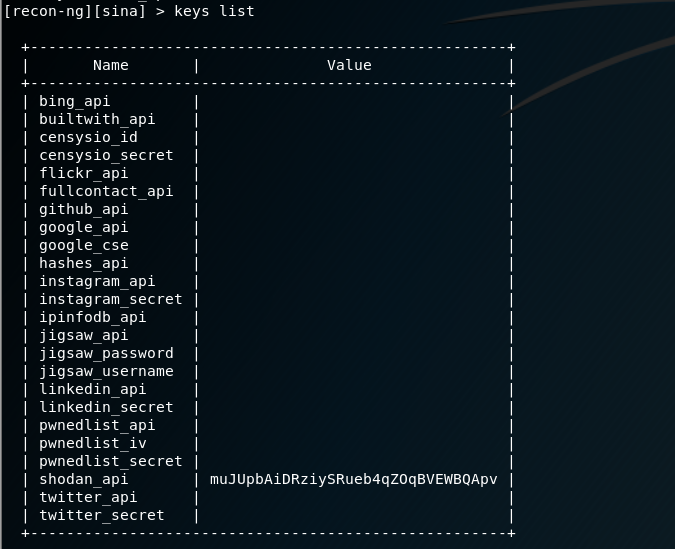

好的,我们查看下:

添加成功!

修改Key也很简单: keys delete <name>即可

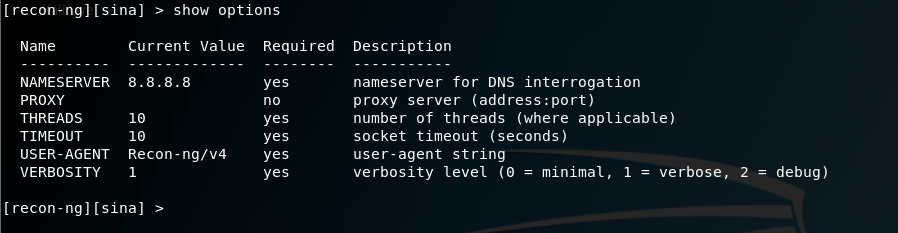

查看配置:

参数NAMESERVER:框架需要的DNS服务器

参数PROXY:是否使用代理

参数THREADS:多线程使用数量

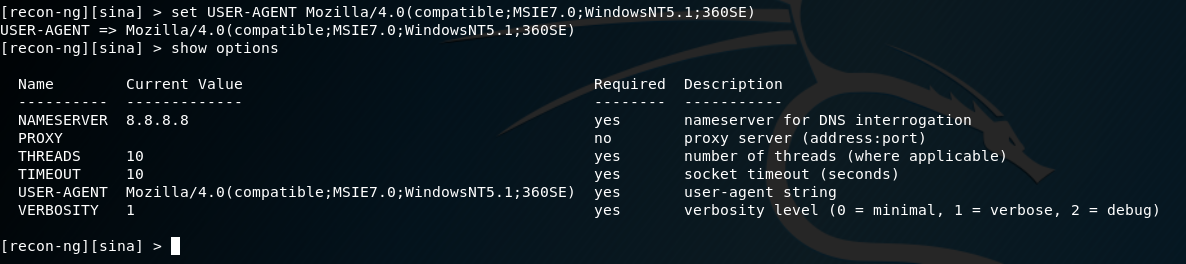

USER-AGENT字段我们必须要修改:防止被网络管理员发现:

我这里修改下:

最后一个参数,选择模式,默认即可。

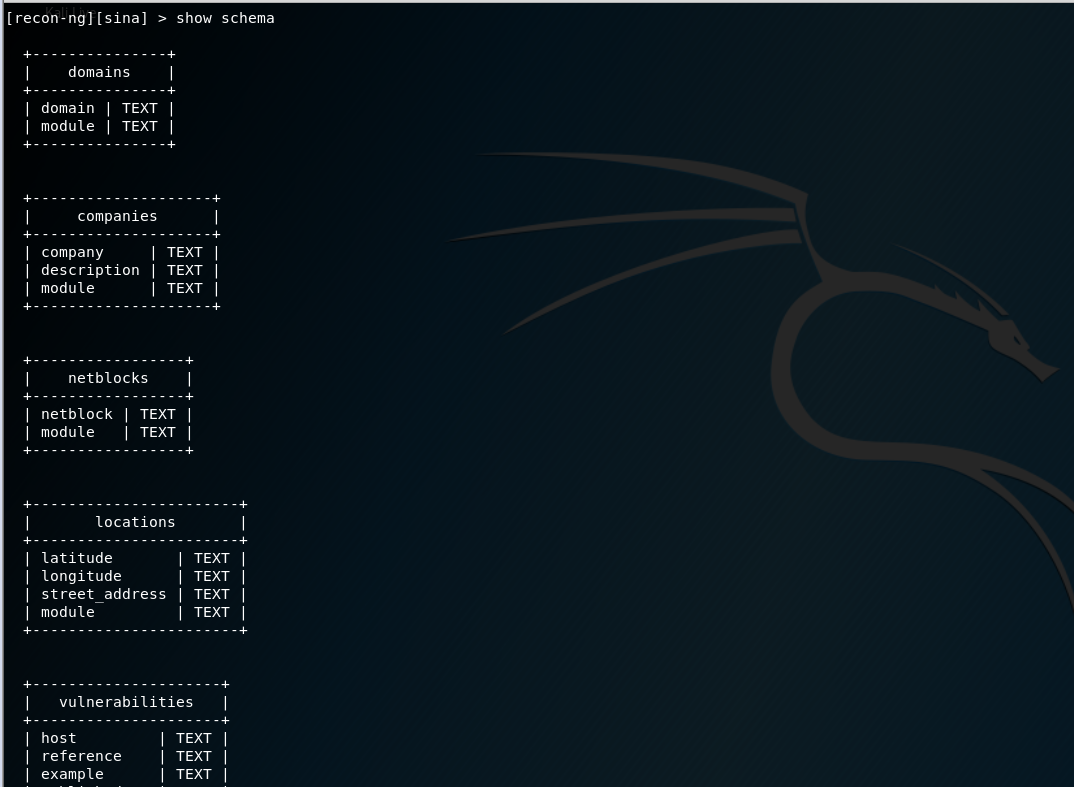

show schema命令:查看数据库表信息:

很多表。

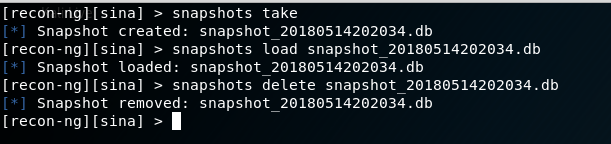

snapshots 命令:用于恢复

snapshots take 创建快照

snapshots load <dbname> 加载快照

snapshots delete <dbname> 删除快照

使用实例:

具体使用以后再介绍