一、gzip介绍

1.1、配置Apache的网页压缩功能,是使用gzip压缩算法来对网页内容进行压缩后再传输到客户端浏览器

1.2、作用

1.2.1、降低了网络传输的字节数:加快网页加载的速度

1.2.2、节省流量,改善用户的浏览体验

1.2.3、gzip与搜索引擎的抓取工具有着更好的关系

二、Apache的压缩模块

2.1、Apache实现网页压缩的功能模块包括:mod_gzip模块和mod_deflate模块

2.2、Apache 1.X:没有内建网页压缩技术,但可使用第三方mod_gzip模块执行压缩

2.3、Apache 2.X:在开发的时候,内建了mod_deflate这个模块,取代mod_gzip

2.4、mod_gzip模块与mod_deflate模块

2.4.1、两者均使用gzip压缩算法,运作原理类似

2.4.2、mod_deflate压缩速度略快,而mod_gzip的压缩比略高

2.4.3、mod_gzip对服务器CPU的占用要高一些

2.4.4、高流量的服务器,使用mod_deflate可能会比mod_gzip加载速度更快

三、配置网页压缩功能

3.1、启用网页压缩功能的步骤

3.1.1、查看是否安装mod_deflate模块

3.1.2、修改配置文件启用压缩功能

3.1.3、访问测试

3.2、配置网页压缩

3.2.1、将软件上传到/opt 目录下,关闭防火墙和核心防护

1 systemctl stop firewalld

2 seteforce 0

3.2.2、解压缩文件

1 [root@localhost ~]# cd /opt

2 [root@localhost opt]# tar xf apr-1.6.2.tar.gz

3 [root@localhost opt]# tar xf apr-util-1.6.0.tar.gz

4 [root@localhost opt]# tar xf httpd-2.4.29.tar.bz2 ###yum -y install bzip2

5 [root@localhost opt]# mv apr-1.6.2 httpd-2.4.29/srclib/apr

6 [root@localhost opt]# mv apr-util-1.6.0 httpd-2.4.29/srclib/apr-util

3.2.3、安装环境

1 yum -y install

2 gcc

3 gcc-c++

4 make

5 pcre-devel

6 expat-devel

7 perl

3.2.4、编译安装

1 [root@localhost opt]# cd /opt/httpd-2.4.29/

2 ./configure

3 --prefix=/usr/local/httpd

4 --enable-so

5 --enable-rewrite

6 --enable-charset-lite

7 --enable-cgi

8 make && make install

3.2.5、配置文件编辑

1 cp /usr/local/httpd/bin/apachectl /etc/init.d/httpd

2 vi /etc/init.d/httpd

3 #!/bin/bash

4 # chkconfig: 25 99 20

5 # description: Apache Server

3.2.6、优化路径并修改主配置文件

1 ln -s /usr/local/httpd/conf/httpd.conf /etc

2 ln -s /usr/local/httpd/bin/* /usr/local/bin

3 vi /etc/httpd.conf

4 ServerName www.xuhao.com:80 ###去掉#号

3.2.7、开启服务并开启压缩模块

1 httpd -t

2 apachectl -t

3 systemctl start httpd

4 netstat -anpt | grep httpd

5 vi /etc/httpd.conf

6 LoadModule deflate_module_modules/mod_deflate.so #去掉#号

1 systemctl restart httpd

2 apachectl -D DUMP_MODULES | grep deflate

3 vi /etc/httpd.conf

4 在末尾添加

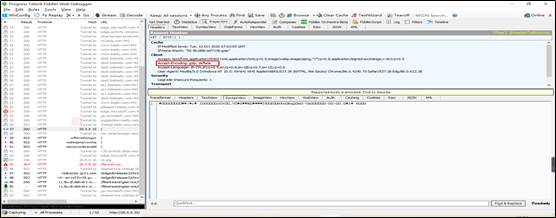

5 AddOutputFilterByType DEFLATE text/plain text/css text/xml text/javascript image/png image/jpg image/jpeg application/x-httpd-php application/x-javascript

6 DeflateCompressionlevel 9

7 SetOutputFilter DEFLATE

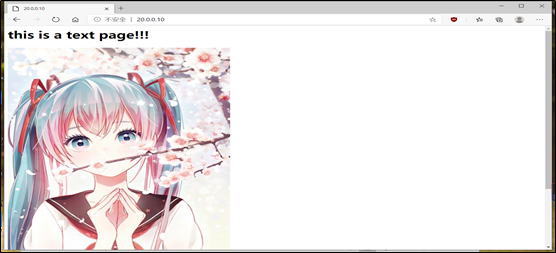

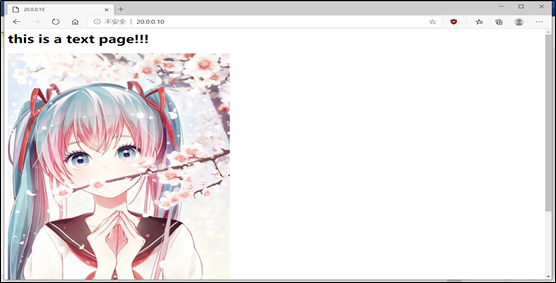

3.2.8、重启服务并设置测试页

1 systemctl restart httpd

2 vi /usr/local/httpd/htdocs/index.html

3 <html><body><h1>this is a text page!!</h1><img src=a.jpg / ></body></html>

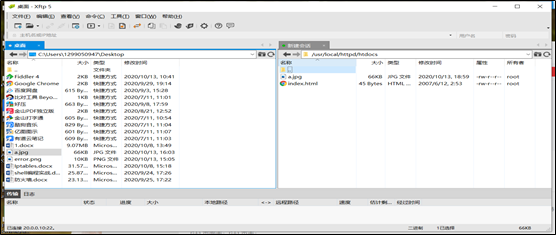

将图片拖入apache默认网页文件夹内

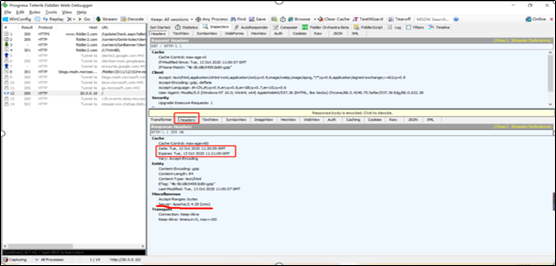

3.2.9、客户端测试并用Fiddler软件查看压缩状态

四、配置网页的缓存时间

4.1、通过mod_expire模块配置Apache,使用能在客户端浏览器缓存一段时间,以避免重复请求

4.2、启用mod_expire模块后,会自动生成页面头部信息中的Expire标签和Cache-Control标签,从而降低客户端的访问频率和次数,达到减少不必要的流量和增加访问速度的目的

4.3、启用网页缓存功能步骤

4.3.1、查看是否安装mod_expire模块

4.3.2、修改配置文件,启用缓存功能

4.3.3、访问测试

4.4、配置网页缓存时间

4.4.1、开启expire模块

1 vi /etc/httpd.conf

2 LoadModule expires_module_modules/mod_expires.so #去掉#号

4.4.2、在主配置文件末尾添加

1 vi /etc/httpd.conf

2 <IfModule mod_expires>

3 ExpiresActive On

4 ExpiresDefault "access plus 60 seconds"

5 </IfModule>

6 末尾添加

1 httpd -t

2 apachectl -t

3 systemctl restart httpd

4 apachectl -D DUMP_MODULES | grep expires

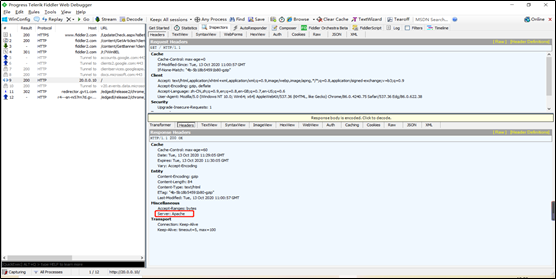

4.4.3、客户端测试并用Fiddler软件查看缓存时间

五、配置Apache隐藏版本信息

5.1、Apache的版本信息,透露了一定的漏洞信息从而给网站带来安全隐患

5.2、配置隐藏版本

1 vi /etc/httpd.conf

2 Include conf/extra/httpd-default.conf #去掉#号

1 vi /usr/local/httpd/conf/extra/httpd-default.conf

2 ServerTokens Prod #修改

3 Serversignature Off #新增

重启服务,并用客户端登录,利用Fiddler软件查看(修改前后对比)

1 systemctl restart httpd

修改前:

修改后:

六、配置Apache实现防盗链

6.1、防盗链是防止别人的网站代码里面盗用我们自己服务器上的图片,文件,视频等相关资源

6.2、如果别人盗用网站的这些静态资源,明显的是会增大服务器的带宽压力

6.3、作为网站的维护人员,要杜绝服务器的静态资源被其他网站利用

6.4、使用三台主机模拟防盗链

三台主机配置与功能:

|

IP地址 |

域名 |

用途 |

|

20.0.0.10 |

源主机 |

|

|

20.0.0.30 |

防盗链网站 |

|

|

客户端 |

Windows 10 |

火狐浏览器 |

6.5、盗链模拟步骤

6.5.1、两台主机配置测试页面

6.5.2、盗链网站的测试网页,盗用源主机网站目录下的一个a.jpg文件

6.5.3、在Windows中访问验证

6.6、配置防盗链

6.6.1、再开一台虚拟机(IP:20.0.0.30),安装httpd服务,关闭防火墙和核心防护

1 yum -y install httpd

2 systemctl stop firewalld

3 seteforce 0

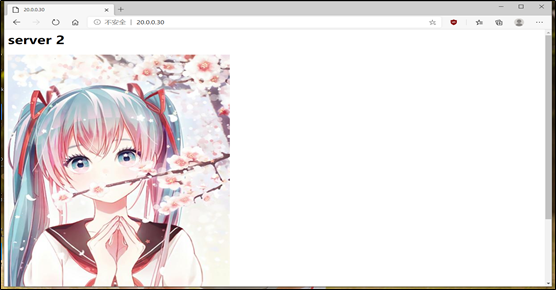

6.6.2、编辑默认网页文件指向20.0.0.10的图片文件

1 vi /var/www/html/index.html

2 <html><body><h1>server 2</h1><img src=http://20.0.0.10/a.jpg / ></body></html>

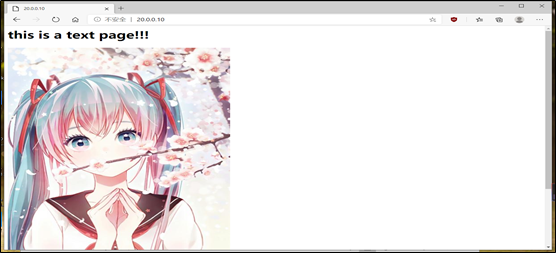

6.6.3、客户端测试访问20.0.0.30发现图片是20.0.0.10服务器上的

6.6.4、此时我们在源主机(IP:20.0.0.10)上配置防盗链配置

1 vi /etc/httpd.conf

2 LoadModule rewrite_module modules/mod_rewrite.so #去掉#号

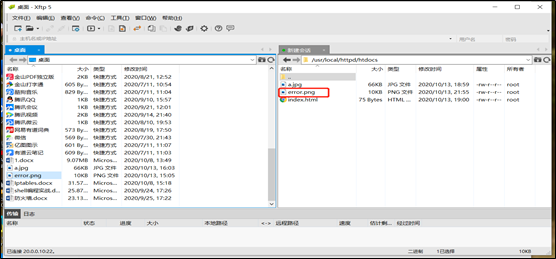

6.6.5、源主机(IP:20.0.0.10)重启服务,将error.png图片上传到默认网页目录里

1 vi /etc/httpd.conf

2 <Directory "/usr/local/httpd/htdocs">

3 ...省略内容

4 RewriteEngine On

5 RewriteCond %{HTTP_REFERER} !^http://20.0.0.10/.*$ [NC]

6 RewriteCond %{HTTP_REFERER} !^http://20.0.0.10$ [NC]

7 RewriteCond %{HTTP_REFERER} !^http://20.0.0.10/*

8 RewriteRule .*.(gif|jpg|swf)$ http://20.0.0.10/error.png [R,NC]

9 </Directory>

1 systemctl restart httpd

6.6.6、客户端测试20.0.0.10及20.0.0.30

20.0.0.10的测试结果如下:

20.0.0.30的测试结果如下:

6.7、配置规则变量说明

|

%{HTTP_REFERER} |

浏览header中的链接字段,存放一个链接的URL,代表是从哪个链接访问所需的网页 |

|

!^ |

不以后面的字符串开头 |

|

.*$ |

以任意字符结尾 |

|

NC |

不区分大小写 |

|

R |

强制跳转 |