实验环境:

win03 sp1

Gina.dll与Msgina.dll

Gina.dll在NT/2000中交互式的登陆支持是由WinLogon调用Gina.dll实现的,Gina.dll提供了一个交互式的界面为用户登陆提供认证请求。WinLogon会和Gina.dll进行交互,缺省是msgina.DLL(在System32目录下)。微软同时也为我们提供了接口,我们可以自己编写Gina.dll来代替Msgina.dll。

不知道什么原因,微软的Gina.dll在Windows XP以及后续版本中都不再出现,原来的Gina.dll改为Msgina.dll(加了ms表示是微软的,嘿嘿!)。Msgina.dll在WindowsXP系统中默认大小为967,680 字节(945K),在Windows 2003中其大小为1,180,672 字节(1153K)。若文件大小出入较大,则可能有毛病了。

WinlogonHack截取密码的原理

WinlogonHack通过挂钩系统中的msgina.dll的WlxLoggedOutSAS函数记录登陆的账户密码。

当有3389脸上服务器时。新创建的winlogon.exe将会在登录前加载,注册了"Startup" 的DLLHook函数。登陆成功后,会将密码写入到.dat文件中去,并取消Hook。

实战WinlogonHack获取系统密码

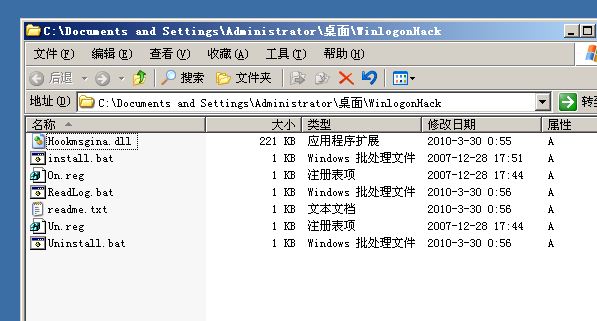

下载WinlogonHack后文件内会有以下内容

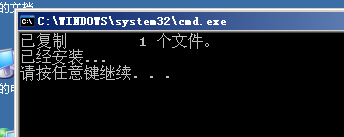

第一步、安装install.bat

安装完成后就可以开始工作了

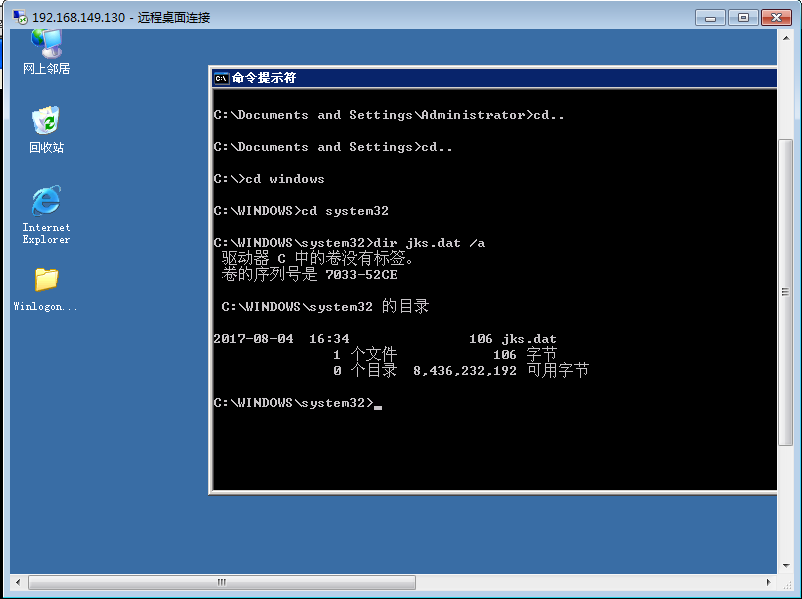

第二步、模拟受害者登陆服务器

第三步、查找.dat文件(这里的文件名是jks.dat)

当然,这里有配套的工具--ReadLog.bat

运行后,会将.dat文件转换成pass.txt文件到该目录下来

第四步、卸载WinlogonHack

执行Uninstall.bat,若 %systemroot%system32wminotify.dll 文件未能删除,那就重启再删了吧。

工具下载地址:链接: http://pan.baidu.com/s/1qYjY6hY 密码: ks7u